Oleh: Tim Respon Taktis Huntress

Bagi sebagian besar pembela HAM, peringatan brute force lainnya pada RDP yang terekspos adalah kebisingan di latar belakang — aktivitas penting yang Anda triase dan lewati. Bagi Tim Respons Taktis Huntress, salah satu peringatan “rutin” tersebut berubah menjadi sesuatu yang sangat berbeda.

Saat kami berhasil melakukan login, kami menemukan perilaku perburuan kredensial yang tidak biasa, jaringan infrastruktur yang terdistribusi secara geografis, dan layanan VPN yang tidak jelas yang semuanya mengarah ke ekosistem ransomware-as-a-service dan broker akses awalnya.

Postingan ini menjelaskan bagaimana kampanye kekerasan yang ramai menjadi pintu masuk kami ke dalam operasi tersebut.

Narasi Serangan

Dalam kasus ini, jaringan mengekspos server Remote Desktop (RDP) ke internet yang lebih luas. Kita telah membicarakan bahaya dari dinamika ini berbeda webinarblog, dan postingan media sosial, namun seringkali bisnis tidak punya pilihan selain mengekspos RDP karena berbagai alasan.

Dalam hal ini, SOC kami menerima peringatan untuk beberapa enumerasi domain dan mulai bekerja.

Kekuatan Kasar

Meskipun intrusi sering kali ditulis secara linier, dipetakan dengan rapi ke kerangka kerja seperti ATT&CK, kenyataannya adalah bahwa analis sering kali menerima sinyal adanya intrusi yang biasanya ditemukan di “tengah” rantai pembunuhan pelaku ancaman. Ini berarti bahwa setelah sinyal diterima, kita harus bekerja maju dan mundur tepat waktu untuk menemukan sumber intrusi serta jalur serangan selanjutnya.

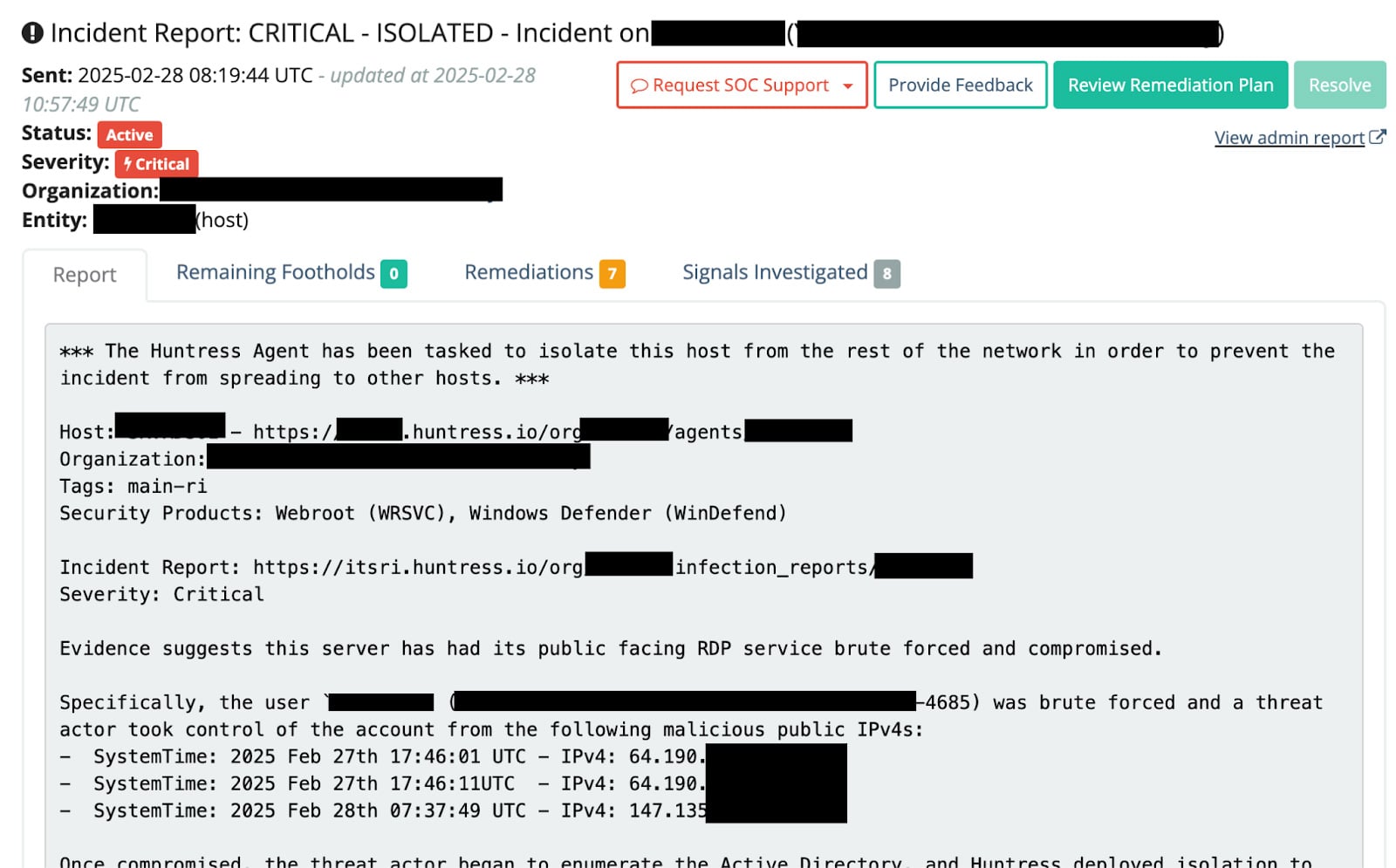

Dalam kasus ini, setelah menyelidiki log peristiwa Windows untuk host yang terpengaruh, kami menemukan bahwa layanan RDP dipaksakan secara kasar.

Meskipun brute force dianggap sebagai teknik serangan tipe “roti dan mentega”, investigasi terhadap serangan brute force, khususnya pada jaringan dengan konfigurasi logging default, bisa menjadi sedikit rumit. Seringkali, upaya login yang terekam memenuhi saluran log dengan telemetri yang relevan dengan keamanan yang ditimpa atau dibuang.

Yang menambah dinamika ini adalah berbagai akun layanan untuk inventaris atau alat pemindaian kerentanan yang sering menyebabkan kegagalan login ke berbagai layanan.

Namun dalam kasus ini, telemetri yang relevan telah tersedia dan serangan brute force berhasil ditemukan. Meskipun banyak akun menjadi sasaran serangan brute force ini, hanya satu akun yang berhasil disusupi.

Dengan menggunakan akun yang disusupi ini sebagai titik pivot, kami menemukan bahwa akun tersebut telah disusupi dari beberapa alamat IP. Dinamika ini setidaknya tidak lazim atau tidak standar dibandingkan dengan apa yang kita harapkan terjadi pada sebagian besar intrusi.

Setelah meninjau lebih lanjut stempel waktu login yang berhasil, bukti menunjukkan bahwa penyusupan ini bukan dilakukan oleh beberapa pelaku ancaman, namun dari satu pelaku ancaman yang memanfaatkan infrastruktur yang memungkinkan penyusupan dari berbagai server.

Keberhasilan brute force dari server RDP yang terekspos berarti bahwa pelaku ancaman sekarang memiliki akses ke jaringan korban. Setelah akses ini dibuat, pelaku ancaman melanjutkan untuk menghitung domain, termasuk berbagai grup dan konfigurasi domain.

Ketika sinyal enumerasi ini diselidiki oleh SOC dan dianggap berbahaya, isolasi seluruh jaringan dikeluarkan untuk mencegah pergerakan lateral lebih lanjut dalam jaringan.

Pada pandangan pertama, ini mungkin tampak seperti insiden biasa: sebuah brute force berhasil terjadi, pelaku ancaman mendarat di jaringan, lalu menghitung jaringan tersebut sebelum ditemukan dan ditutup oleh SOC. Namun kali ini, setelah meninjau bagian telemetri lain setelah mengisolasi jaringan, kami menemukan sesuatu yang sangat menarik dan tidak sesuai dengan pola aktivitas normal pelaku ancaman yang kami amati.

Ada yang tidak beres

Ketika pelaku ancaman masuk ke dalam jaringan, baik melalui intrusi RDP seperti yang telah kita bahas sejauh ini atau melalui cara lain seperti kompromi VPN, mereka biasanya akan menghitung jaringan, mengumpulkan kredensial, dan bergerak ke samping.

Biasanya, akses kredensial dalam skenario ini terdiri dari mengekstraksi kredensial dari proses Windows LSASS melalui alat seperti Procdump atau Mimikatz atau akses kredensial melalui dumping registri, melalui sesuatu seperti Secretsdump. Dalam beberapa kasus, kami juga mengamati pelaku ancaman juga mengincar cookie browser.

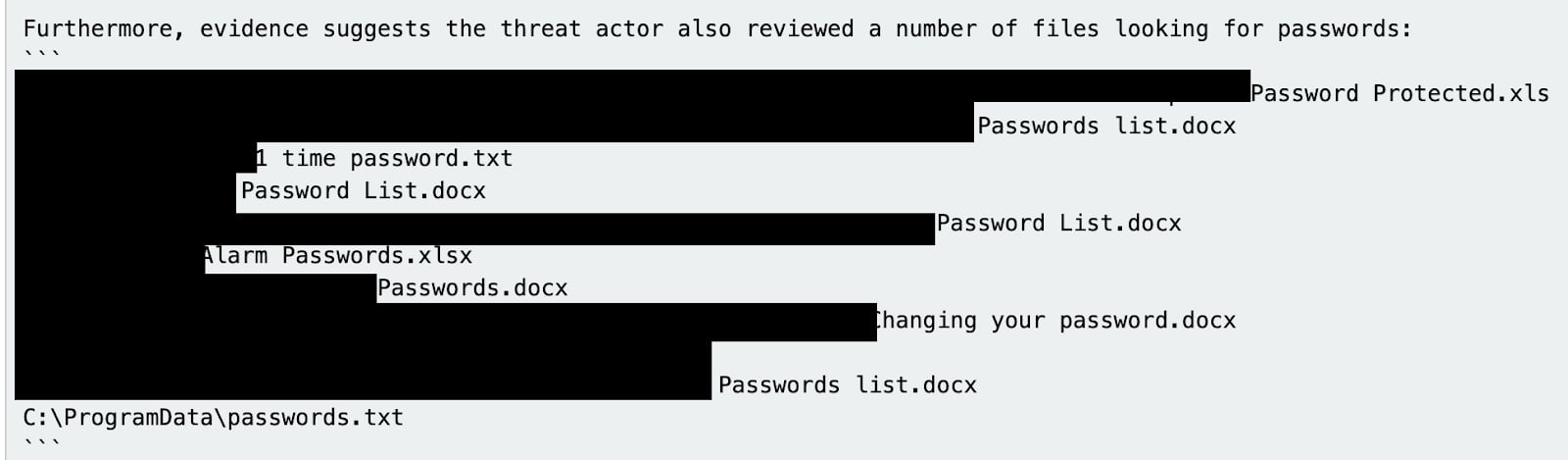

Kita sering tidak melihat pelaku ancaman menelusuri sistem file atau berbagi file untuk mencari kredensial dalam file. Namun, dalam gangguan ini, kami mengamati hal ini.

Tanpa adanya bukti kuat, kami hanya dapat memberikan spekulasi mengenai mengapa dinamika ini terjadi. Hipotesis kami di sini adalah sebagian besar pelaku ancaman mempunyai pedoman yang harus diikuti. Mengekstraksi kata sandi dari registri atau dari LSASS dapat dilakukan dengan cara seperti pedoman, dengan perintah dan alat yang sedikit berbeda dari satu lingkungan ke lingkungan lainnya.

Hal ini tidak berlaku untuk kata sandi dalam file, karena kata sandi ini dapat ditemukan di banyak tempat di jaringan. Selain itu, setelah kredensial diekstraksi dari registri dan dari LSASS, kami dapat menduga bahwa kredensial ini digunakan dalam satu atau lain cara di dalam jaringan, sehingga menjadikannya menarik bagi pelaku ancaman.

Sebaliknya, kredensial yang ditemukan dalam file mungkin bersifat historis, lama, atau ketinggalan jaman dan memerlukan pengujian manual untuk memverifikasi apakah kredensial tersebut benar-benar memberikan akses ke sumber daya yang ditargetkan.

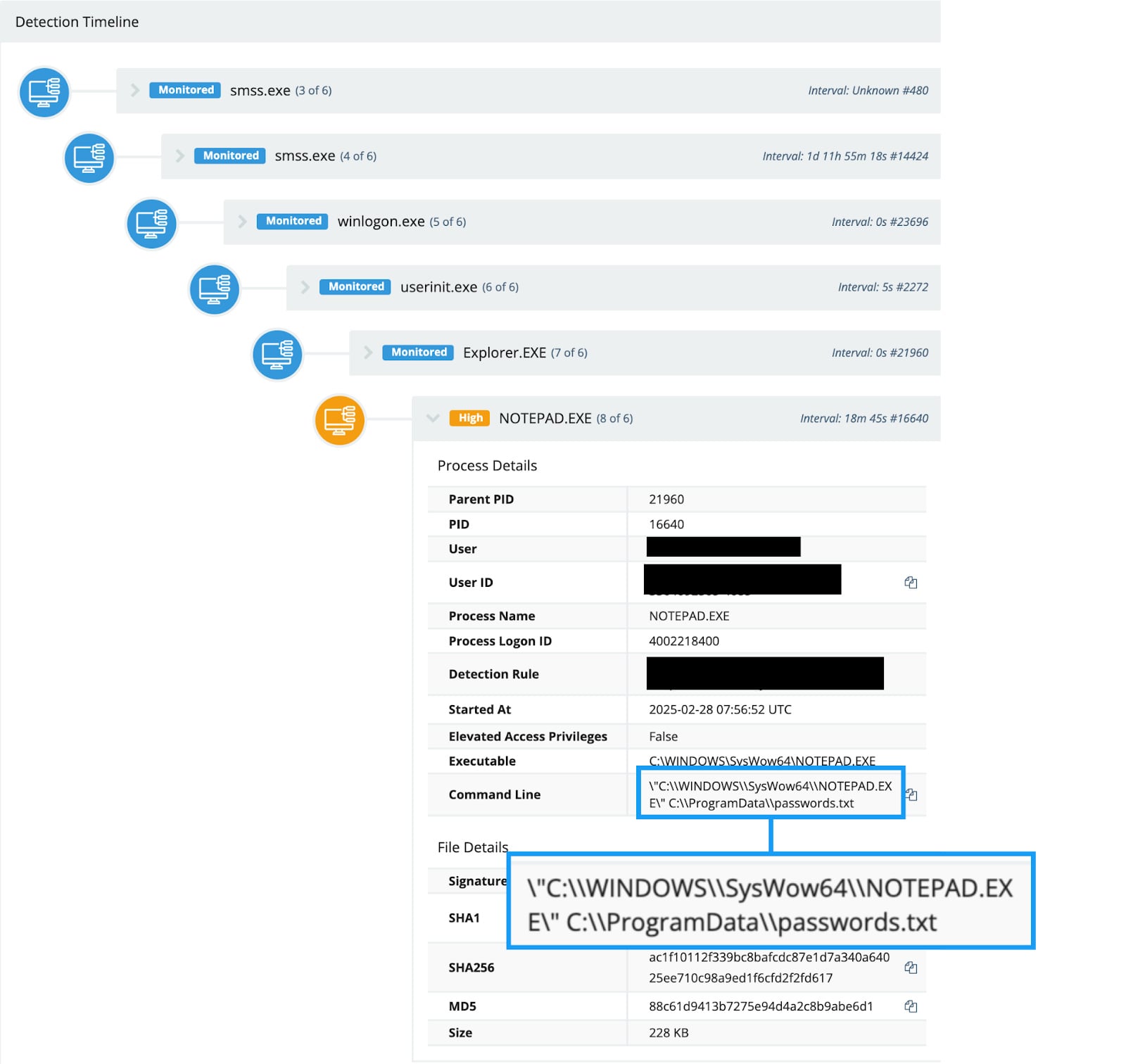

Dalam kasus ini, pelaku ancaman memilih pendekatan manual, menggunakan notepad untuk membuka file teks yang seolah-olah berisi materi kredensial:

Saat kami memeriksa artefak jumplist dari host yang terpengaruh, kami melihat lebih banyak lagi aktivitas pelaku ancaman yang terkait dengan kredensial dalam file.

Perdagangan yang tidak seperti biasanya ini mendorong pemeriksaan kedua dan lebih dekat terhadap alamat IP yang terkait dengan serangan brute force.

Mengurai Infrastruktur

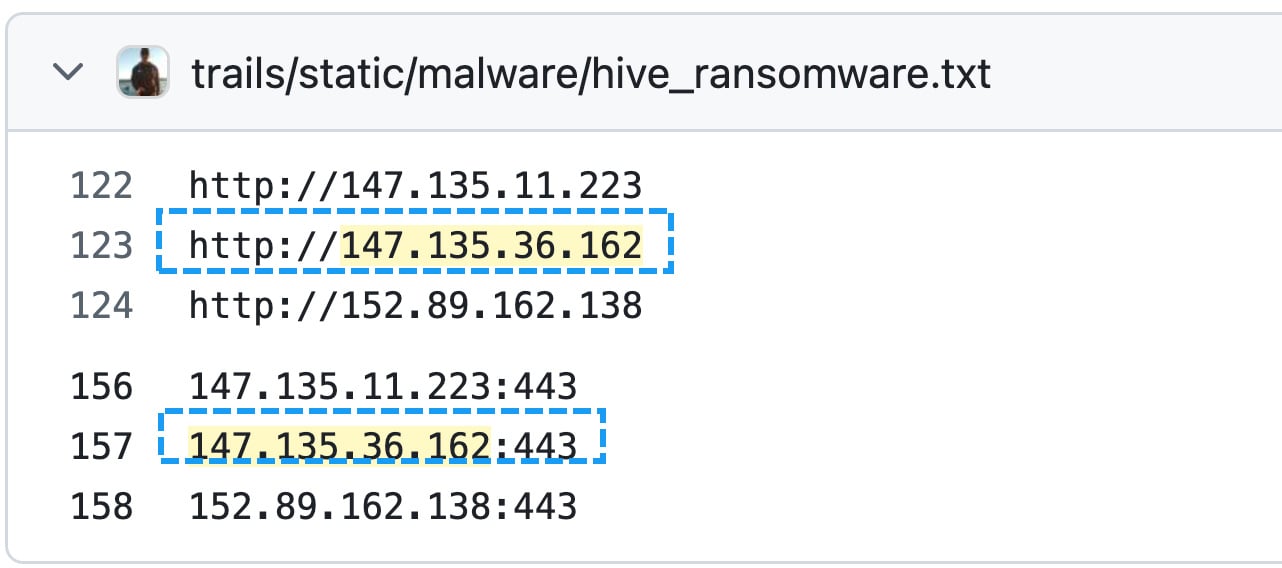

Pandangan awal pada alamat IP yang melanggar menghasilkan beberapa hits via maltrail yang menunjukkan bahwa IP yang dimaksud dikaitkan dengan Sarang ransomware:

Pelaporan lainnya melalui CISA juga menghubungkan alamat IP khusus ini ke BlackSuite.

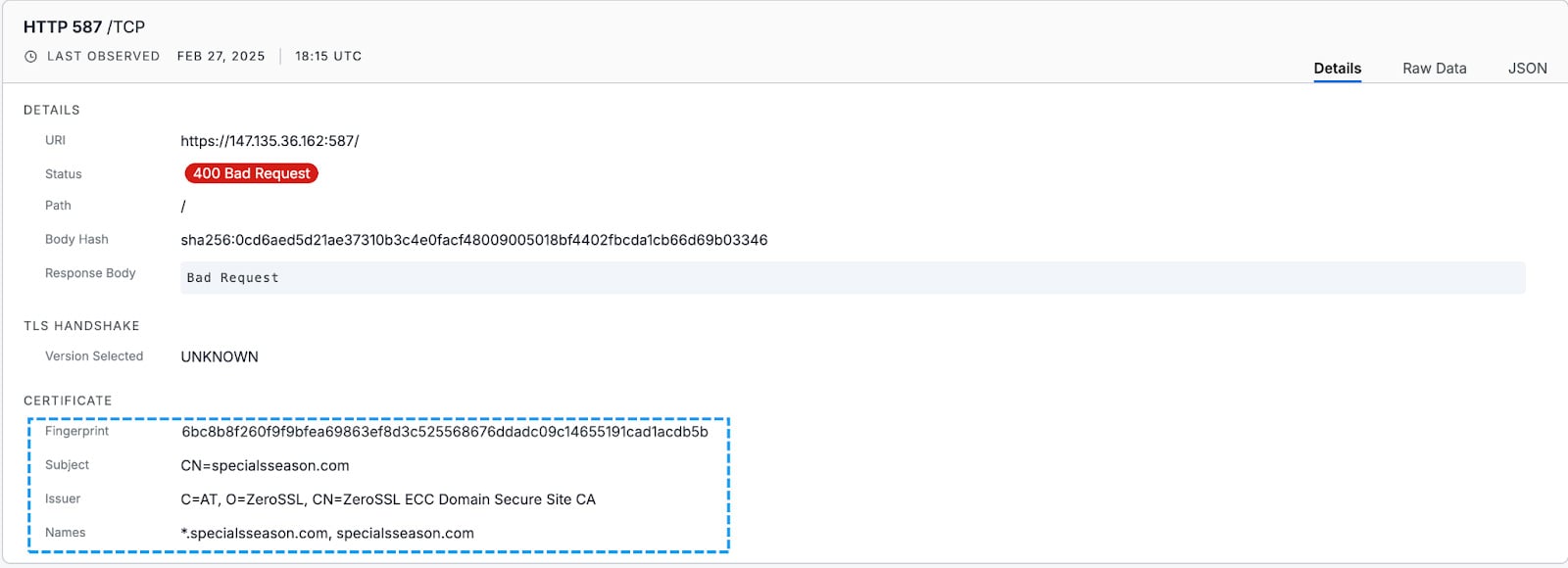

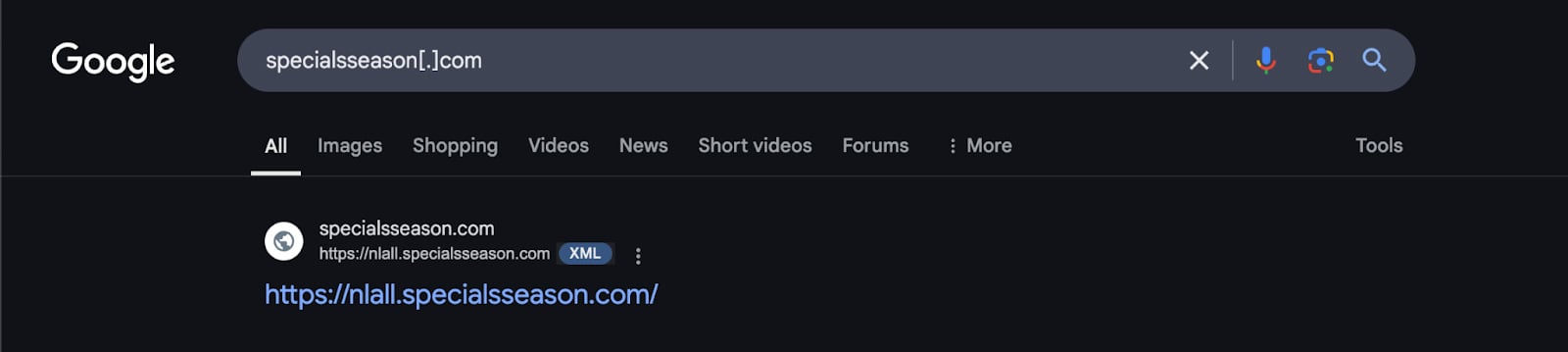

Dengan informasi yang kami miliki, kami ingin beralih dari titik data ini dan mencari nama domain yang menarik. Saat memeriksa sertifikat TLS yang terkait dengan alamat IP brute force, kami menemukan nama domain yang menarik: musim spesial[.]com:

Kini setelah kami memiliki nama domain yang dikaitkan dengan alamat IP yang melanggar, kami beralih ke sidik jari sertifikat TLS untuk melihat apakah kami dapat mengidentifikasi infrastruktur berbahaya lebih lanjut yang terdiri dari alamat IP atau nama domain.

Hal ini memberikan hasil yang mengejutkan, dan kami menemukan beberapa alamat IP dan nama domain terkait:

Saat meninjau alamat IP dan nama domain terkaitnya, sebuah pola muncul. Masing-masing IP diselesaikan dengan konvensi penamaan yang sama: tidak-

Di bawah ini adalah daftar lengkap berbagai kode negara yang ditemukan terkait dengan sertifikat TLS dari alamat IP yang digunakan dalam serangan brute force asli:

NL-SE NL-SP NL-TR NL-SG NL-RS NL-AU NL-RU4 NL-CY NL-US NL-LU NL-NL NL-FR NL-AT NL-CA NL-LV NL-DE NL-BE NL-US2 NL-US3 33 NL-HK NL-IM NL-IT NL-FI NL-RU2 NL-UA NL-PL NL-RU NL-CH NL-RU3 NL-GB NL-MD NL-PA NL-RO

Tautan Inti: https://Gist.github.com/AntonHuntress/482dbb9312c19a9f97a9e8f3f86bc5ee

Kita dapat mengamati jaringan yang cukup kuat dan tersebar secara geografis = yang juga menarik untuk diperhatikan di sini adalah beberapa kode “Ru” / Rusia, serta beberapa kode negara AS.

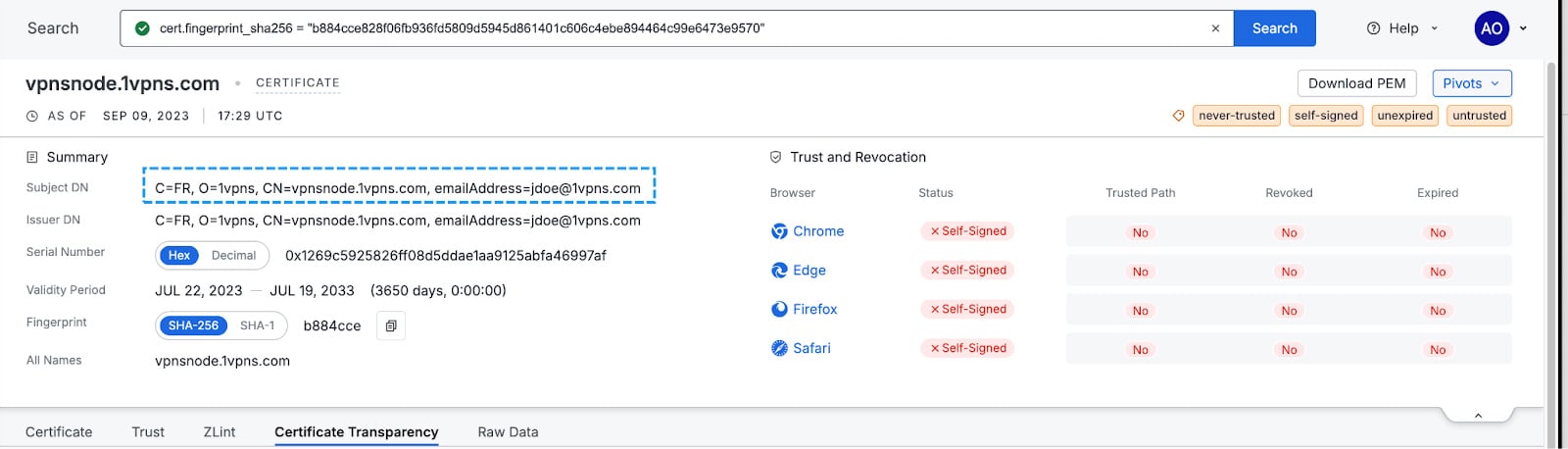

Banyak alamat IP yang terkait dengan kode negara di atas juga berisi berbagai layanan mendengarkan di berbagai port. Pemeriksaan sertifikat TLS dari IP ini memberikan peluang untuk poros lebih lanjut yang mengungkap nama domain berbahaya lainnya 1vpns[.]com:

Menariknya, nama domain ini sangat mirip dengan situs VPN yang sah, namun tanpa tambahan “s” setelah “1vpn”: https[:]//1vpn[.]organisasi/

Beberapa nama domain tidak berarti apa-apa dan bersifat acak, namun di sini kami tidak percaya bahwa demikian, Istilah “Musim khusus” juga disebut sebagai “perburuan hewan besar” adalah frasa umum yang digunakan untuk menggambarkan kelompok ancaman yang bermotif finansial, biasanya ransomware yang menargetkan organisasi bernilai dan atau berdampak tinggi.

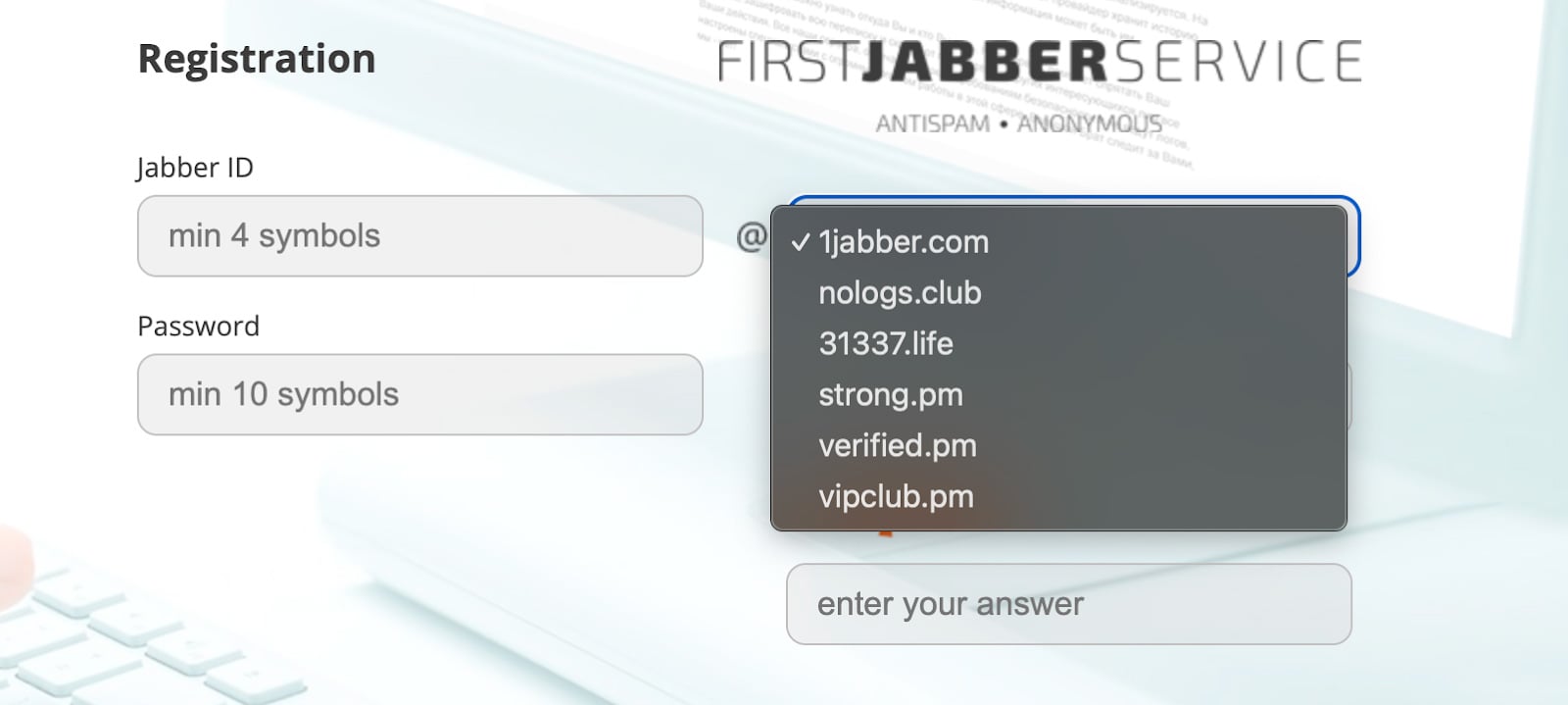

Dua laporan ancaman publik mengaitkan penggunaan layanan VPN ini dengan dua kelompok ransomware terpisah. Sebuah layanan tambahan diiklankan 1 omong kosong[.]com dengan daftar domain “lucu”.

Secara khusus berfokus pada penyebutan jendela[.]klubsedangkan FAQ layanan VPN juga mengomentari fakta bahwa mereka menyimpan 0 log, yang menjadikan layanan ini ideal untuk penjahat dunia maya mana pun.

Kita sering membaca tentang kasus ransomware melalui sudut pandang teknik, taktik, prosedur, dan elemen abstrak lainnya. Kita sering mendengar istilah seperti “broker akses awal” namun sering kali kita tidak memahami operasi mereka secara mendalam, terutama dari sudut pandang infrastruktur.

Dalam hal ini, kita dapat melihat bagaimana para pelaku jahat ini beroperasi dan melihat sekilas motivasi mereka serta jenis elemen yang membentuk ekosistem mereka. Motivasi yang jelas untuk mendapatkan materi kredensial sebanyak mungkin terlihat dalam kasus ini.

Kasus ini juga menunjukkan perlunya melakukan tindakan yang lebih dari sekadar respons terhadap insiden tradisional, yaitu dengan melakukan “zooming out”. Dalam kasus ini, kekuatan “sederhana” ternyata menghancurkan seluruh ekosistem dan infrastruktur operator ransomware.

Sebagian besar intrusi tidak memfasilitasi analisis semacam ini, baik karena kurangnya telemetri atau banyak faktor lainnya. Intrusi ini berbeda karena hanya sedikit bukti yang menyebabkan terungkapnya rangkaian infrastruktur ransomware. Bukti ini juga memberi kita wawasan tentang perilaku dan tujuan para pelaku ancaman ini dengan cara yang sulit disampaikan melalui IOC atau TTP statis.

Kesimpulan

Ransomware terus mengganggu bisnis, baik besar maupun kecil – bagi banyak profesional keamanan, brute force adalah teknik “yang penting” yang telah dibahas dan ditulis selama bertahun-tahun. Banyak analis mungkin melihat serangan brute force dan akan melanjutkan pekerjaannya.

Namun, di Huntress, kami selalu mencari “SOC dan Awe” dan terus melakukan setiap rangkaian investigasi yang bisa kami dapatkan.

Dalam kasus ini, apa yang awalnya hanya serangan brute force ternyata mengungkap seekor tikus ekosistem ransomware-as-a-service-nya yang besar, khususnya yang diduga dimanfaatkan oleh broker akses awal yang memfasilitasi dinamika terlarang ini.

Tradecraft Selasa: Tidak Ada Produk. Tidak Ada Penawaran. Hanya Peretasan.

Tradecraft Tuesday memberi para profesional keamanan siber analisis mendalam tentang pelaku ancaman terbaru, vektor serangan, dan strategi mitigasi. Setiap sesi mingguan menampilkan panduan teknis mengenai insiden terkini, perincian komprehensif tren malware, dan indikator kompromi (IOC) terkini.

Peserta mendapatkan:

- Pengarahan mendetail tentang kampanye ancaman yang muncul dan varian ransomware

- Metodologi pertahanan dan teknik remediasi yang berbasis bukti

- Interaksi langsung dengan analis Huntress untuk mendapatkan wawasan respons insiden

- Akses terhadap panduan deteksi dan intelijen ancaman yang dapat ditindaklanjuti

Tingkatkan postur pertahanan Anda dengan intelijen real-time dan pendidikan teknis yang dirancang khusus bagi mereka yang bertanggung jawab menjaga lingkungan organisasi mereka.

Indikator Kompromi

| Tipe IOC | IOC |

| Alamat IP |

64.190.113[.]159 |

| Alamat IP | 147.135.36[.]162 |

| Domain |

musim spesial[.]com |

| Domain |

1vpns[.]com |

| Sertifikat Sidik Jari (SHA256) |

6bc8b8f260f9f9bfea69863ef8d3c525568676ddadc09c14655191cad1acdb5b |

| Sertifikat Sidik Jari (SHA-1) |

65899cd65dd753d2eef5463f120ae023e873e1bd |

| Sertifikat Sidik Jari (SHA-246) |

b884cce828f06fb936fd5809d5945d861401c606c4ebe894464c99e6473e9570 |

Disponsori dan ditulis oleh Lab Pemburu.