Amazon Web Services (AWS) telah menambahkan dukungan untuk mekanisme enkapsulasi kunci ML-KEM post-Quantum ke AWS Key Management Service (KMS), AWS Certificate Manager (ACM), dan AWS Secrets Manager, membuat koneksi TLS lebih aman.

ML-KEM (mekanisme enkapsulasi kunci berbasis modul) adalah algoritma kriptografi pasca-kuantum yang dirancang untuk mengamankan pertukaran kunci dari yang dirasakan, namun masih ancaman teoritis komputer kuantum yang dapat merusak enkripsi tradisional seperti RSA dan kriptografi kurva elips (ECC).

Mekanisme ini didasarkan pada kristal-Kyber, yang dipilih oleh NIST (National Institute of Standard and Technology) sebagai dasar untuknya Standar kriptografi post-quantumyang diumumkan dalam bentuk terakhirnya pada Agustus 2024.

Meskipun komputer kuantum bukanlah ancaman aktif terhadap kriptografi saat ini, menerapkan algoritma kuantum-secure mencegah paparan rahasia di masa depan melalui “panen sekarang, dekripsi nanti” serangan.

AWS mengatakan itu memprioritaskan mengamankan layanannya yang paling kritis (KMS, ACM, Secrets Manager), yang sebelumnya mendukung Crystals-Kyber, yang akan ditinggalkan pada tahun 2026.

“Ketiga layanan ini dipilih karena mereka adalah layanan AWS yang kritis terhadap keamanan dengan kebutuhan yang paling mendesak untuk kerahasiaan pasca-kuantum,” membaca pengumuman.

“Tiga layanan AWS ini sebelumnya telah mengerahkan dukungan untuk Crystals-Kyber, pendahulu ML-KEM.”

“Dukungan untuk Crystals-Kyber akan berlanjut hingga 2025, tetapi akan dihapus di semua titik akhir layanan AWS pada tahun 2026 untuk mendukung ML-KEM.”

Untuk mengaktifkan ML-KEM pasca-kuantum TLS saat menggunakan layanan AWS seperti KMS, ACM, atau Secrets Manager, pengguna perlu memperbarui SDK klien mereka dan mengaktifkan fitur secara eksplisit.

AWS memberikan instruksi untuk mengaktifkan ML-KEM untuk kedua pengguna SDK untuk Java (2.30.22 dan yang lebih baru) dan SDK untuk karat.

Perusahaan cloud juga menyarankan agar administrator menjalankan uji beban, tolok ukur, dan tes konektivitas di lingkungan mereka untuk memverifikasi kompatibilitas dan kinerja.

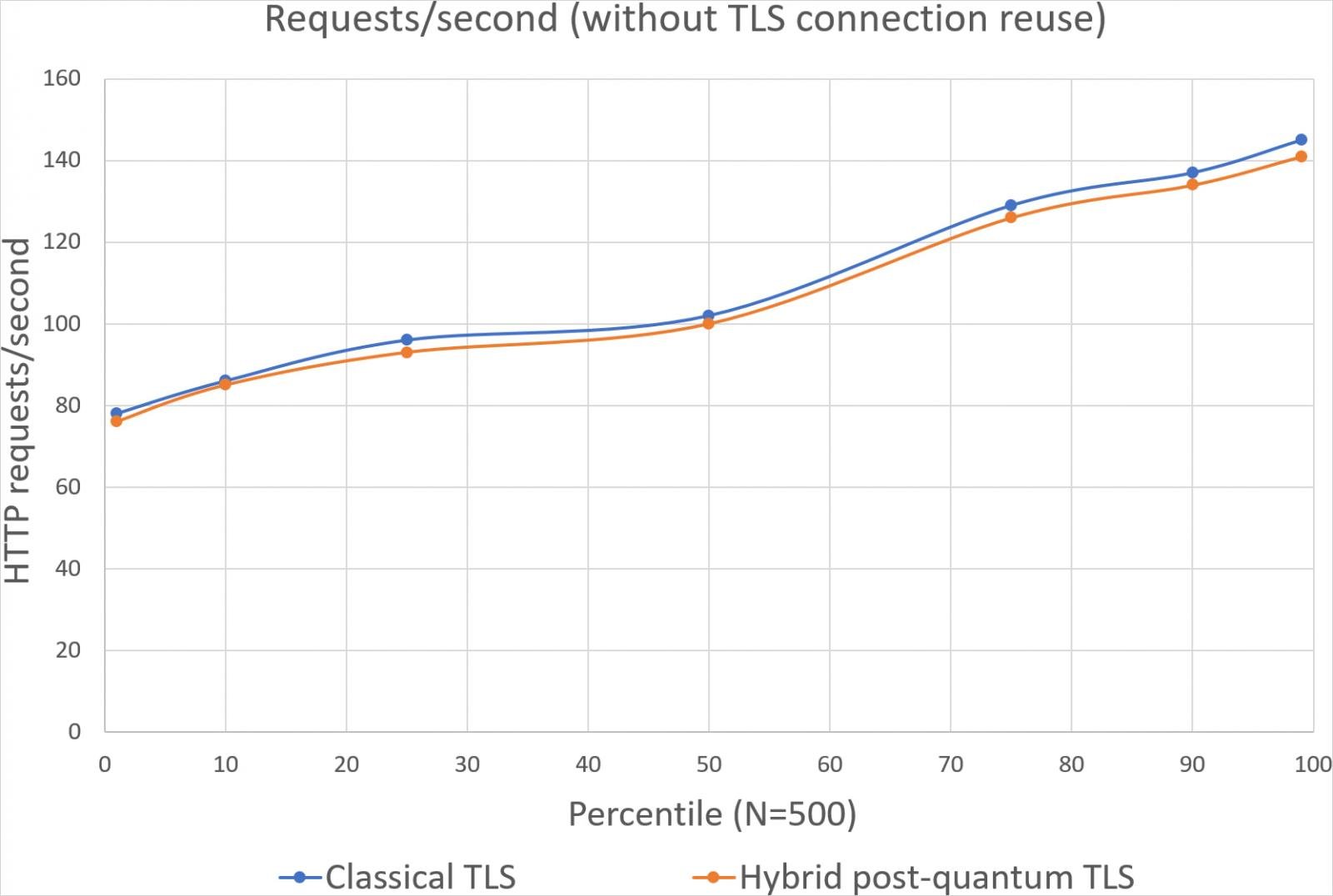

Tolok ukur kinerja AWS sendiri menunjukkan bahwa memungkinkan ML-KEM hybrid post-kuantum TLS memiliki dampak kinerja minimal, bahkan dalam skenario terburuk.

Sumber: AWS

Dengan penggunaan kembali koneksi TLS, pengaturan default dalam SDK, hampir tidak ada kerugian kinerja, diukur hanya 0,05%.

Tanpa penggunaan kembali, penurunan sekitar 2,3%, disebabkan oleh tambahan 1.600 byte ML-KEM menambah jabat tangan TLS, yang membutuhkan antara 80 dan 150 mikrodetik waktu komputasi tambahan per koneksi.

Pada akhirnya, memungkinkan ML-KEM memiliki pertukaran kinerja minimal untuk hampir semua aplikasi, dan pengguna disarankan untuk memanfaatkan fitur keamanan data baru sesegera mungkin.