Beberapa pelaku ancaman menyusupi akun Microsoft 365 dalam serangan phishing yang memanfaatkan mekanisme otorisasi kode perangkat OAuth.

Penyerang mengelabui korban agar memasukkan kode perangkat di halaman login perangkat Microsoft yang sah, tanpa sadar mengizinkan aplikasi yang dikendalikan penyerang dan memberi mereka akses ke akun target tanpa mencuri kredensial atau melewati autentikasi multi-faktor (MFA).

Meskipun metode ini bukan hal baru, perusahaan keamanan email Proofpoint mengatakan bahwa serangan ini telah meningkat secara signifikan sejak bulan September, dan melibatkan penjahat dunia maya yang bermotivasi finansial seperti TA2723 dan aktor ancaman yang didukung oleh negara.

“Proofpoint Threat Research telah mengamati beberapa kelompok ancaman yang menggunakan kode perangkat phishing untuk mengelabui pengguna agar memberikan akses kepada pelaku ancaman ke akun Microsoft 365 mereka,” perusahaan keamanan tersebut memperingatkan, seraya menambahkan bahwa kampanye luas yang menggunakan aliran serangan ini “sangat tidak biasa.”

Alat dan kampanye

Rantai serangan yang Proofpoint amati dalam kampanyenya memiliki sedikit variasi, namun semuanya melibatkan penipuan terhadap korban agar memasukkan kode perangkat ke portal masuk perangkat Microsoft yang sah.

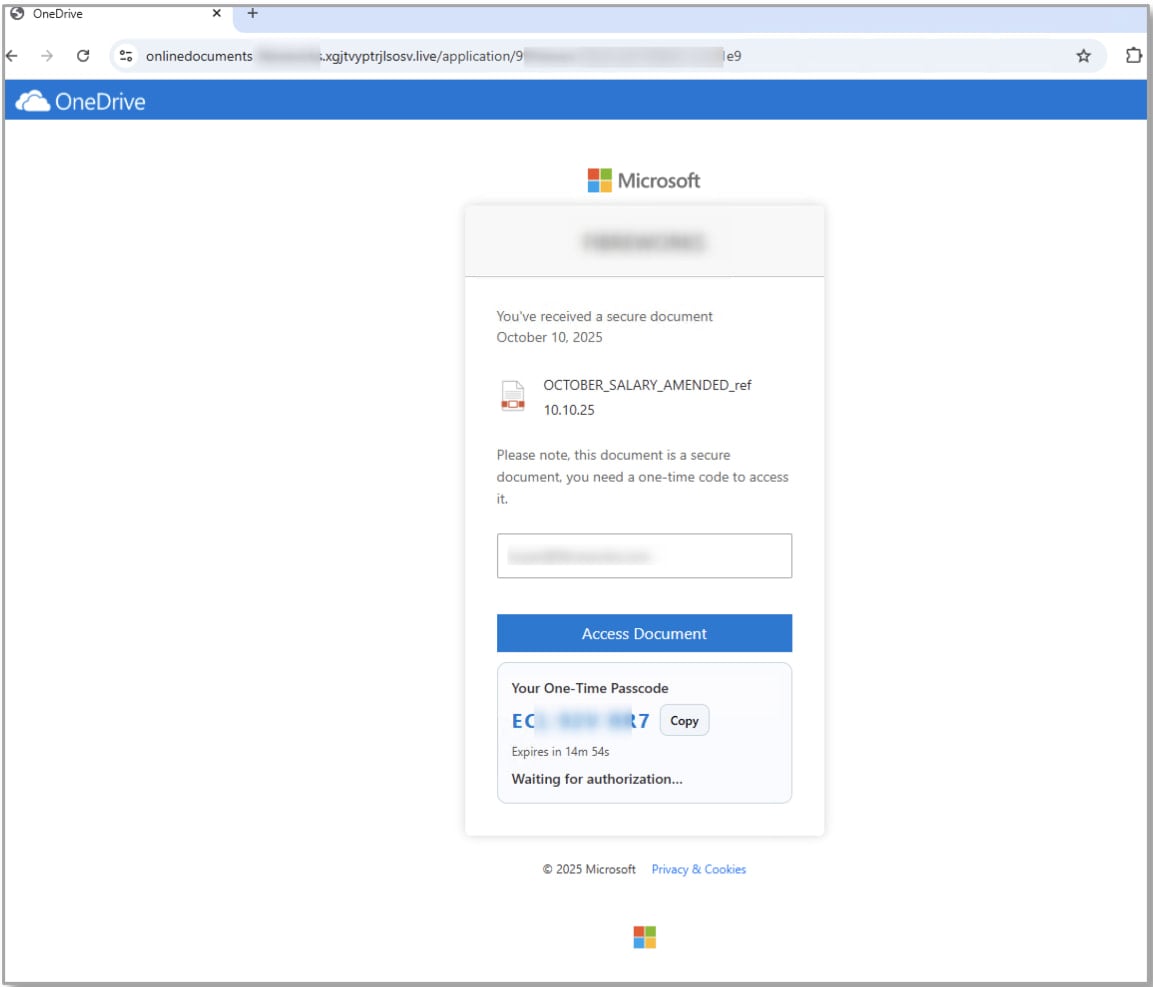

Dalam beberapa kasus, kode perangkat disajikan sebagai kata sandi satu kali, sedangkan iming-imingnya dapat berupa pemberitahuan otorisasi ulang token di kasus lain.

Para peneliti mengamati dua kit phishing yang digunakan dalam serangan tersebut, yaitu SquarePhish v1 dan v2, serta Graphish, yang menyederhanakan proses phishing.

SquarePhish adalah alat tim merah yang tersedia untuk umum yang menargetkan aliran otorisasi pemberian perangkat OAuth melalui kode QR, meniru pengaturan Microsoft MFA/TOTP yang sah.

Graphish adalah kit phishing berbahaya yang dibagikan di forum bawah tanah, mendukung penyalahgunaan OAuth, Pendaftaran Aplikasi Azure, dan serangan musuh di tengah (AiTM).

Mengenai kampanye yang diamati oleh Proofpoint, para peneliti menyoroti tiga hal dalam laporannya:

- Serangan bonus gaji – Kampanye yang menggunakan umpan berbagi dokumen dan branding perusahaan yang dilokalkan untuk menarik penerima agar mengeklik tautan ke situs web yang dikendalikan penyerang. Korban kemudian diinstruksikan untuk menyelesaikan “otentikasi aman” dengan memasukkan kode yang disediakan pada halaman login perangkat Microsoft yang sah, yang mengotorisasi aplikasi yang dikendalikan penyerang.

.jpg)

Sumber: Proofpoint

- Serangan TA2723 – Aktor yang terlibat dalam phishing kredensial bervolume tinggi, yang sebelumnya dikenal karena melakukan spoofing terhadap Microsoft OneDrive, LinkedIn, dan DocuSign, yang mulai menggunakan phishing kode perangkat OAuth pada bulan Oktober. Proofpoint menilai bahwa fase awal kampanye ini kemungkinan besar menggunakan SquarePhish2, dan gelombang berikutnya berpotensi beralih ke perangkat phishing Graphish.

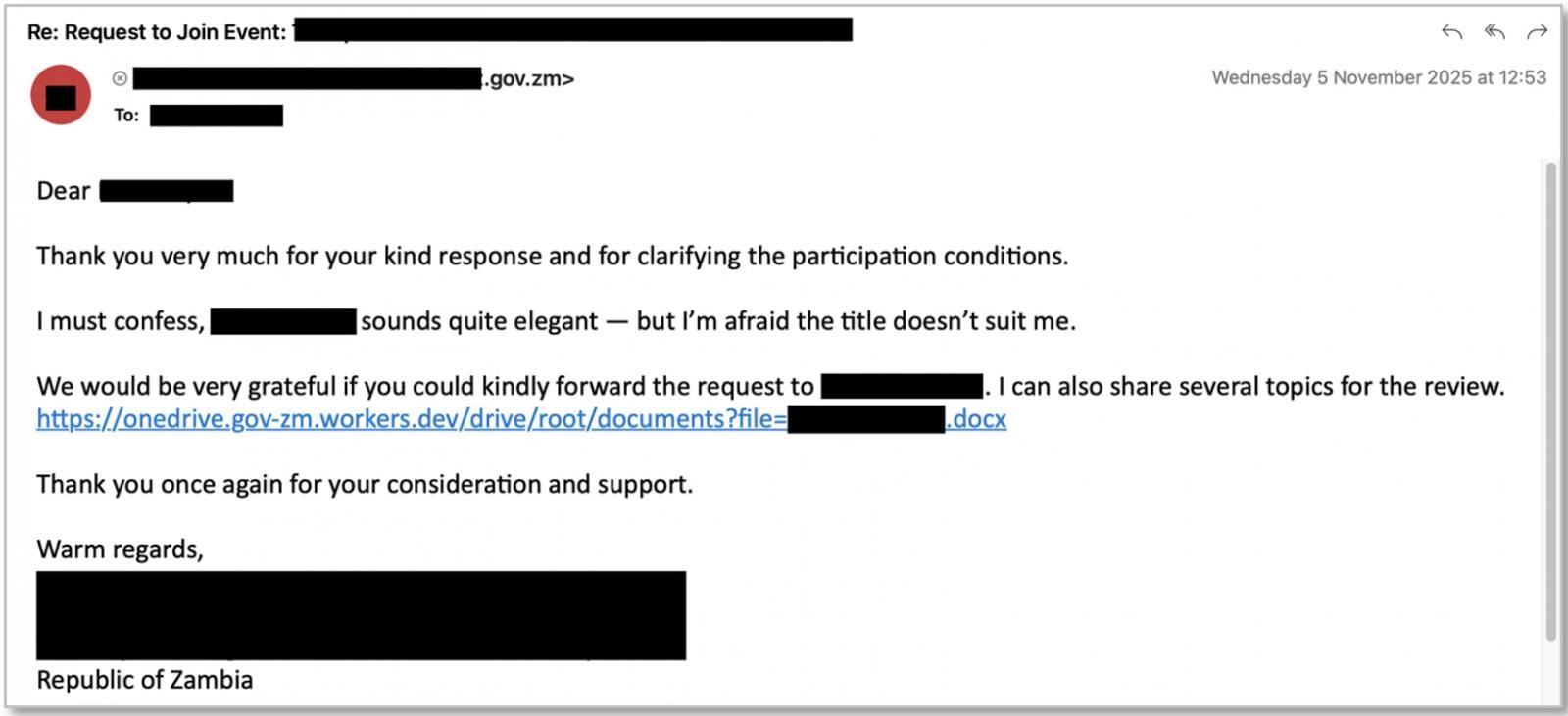

Sumber: Proofpoint

- Aktivitas yang selaras dengan negara – Sejak September 2025, Proofpoint mengamati tersangka pelaku ancaman yang berpihak pada Rusia yang dilacak sebagai UNK_AcademicFlare menyalahgunakan otorisasi kode perangkat OAuth untuk pengambilalihan akun. Aktor tersebut menggunakan akun email pemerintah dan militer yang telah disusupi untuk membangun hubungan sebelum membagikan tautan yang memalsukan OneDrive, sehingga mengarahkan korban ke alur kerja phishing kode perangkat. Kegiatan ini terutama menyasar sektor pemerintahan, akademisi, think tank, dan transportasi di AS dan Eropa.

Sumber: Titik Bukti

Untuk memblokir serangan ini, Proofpoint merekomendasikan agar organisasi menggunakan Microsoft Entra Conditional Access jika memungkinkan dan mempertimbangkan untuk memperkenalkan kebijakan asal masuk.

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.