Seorang peneliti keamanan siber mendesak pengguna untuk memperbarui Adobe Acrobat Reader setelah perbaikan dirilis kemarin untuk zero-day eksekusi kode jarak jauh dengan eksploitasi bukti konsep yang diketahui publik.

Kelemahan tersebut dilacak sebagai CVE-2024-41869 dan merupakan penggunaan kritis setelah kerentanan gratis yang dapat mengakibatkan eksekusi kode jarak jauh saat membuka dokumen PDF yang dibuat khusus.

Bug “use after free” terjadi saat program mencoba mengakses data di lokasi memori yang telah dibebaskan atau dikosongkan. Hal ini menyebabkan perilaku yang tidak diharapkan, seperti program mogok atau macet.

Namun, jika pelaku ancaman dapat menyimpan kode berbahaya di lokasi memori tersebut, dan program tersebut kemudian mengaksesnya, kode tersebut dapat digunakan untuk mengeksekusi kode berbahaya pada perangkat yang menjadi target.

Kelemahan tersebut kini telah diperbaiki pada Acrobat Reader dan Adobe Acrobat versi terbaru.

Eksploitasi PoC ditemukan pada bulan Juni

Zero-day Acrobat Reader ditemukan pada bulan Juni melalui EKSPONATplatform berbasis kotak pasir yang dibuat oleh peneliti keamanan siber Haifei Li untuk mendeteksi eksploitasi tingkat lanjut seperti eksploitasi zero-day atau eksploitasi yang sulit dideteksi (tidak diketahui).

“Saya menciptakan EXPMON karena saya melihat tidak ada sistem deteksi dan analisis berbasis kotak pasir yang secara khusus berfokus pada pendeteksian ancaman dari perspektif eksploitasi atau kerentanan,” kata Li kepada BleepingComputer.

“Semua sistem lain melakukan deteksi dari perspektif malware. Perspektif eksploitasi/kerentanan sangat dibutuhkan jika Anda ingin melakukan deteksi yang lebih canggih (atau, lebih awal).”

“Misalnya, jika tidak ada malware yang dijatuhkan atau dijalankan karena kondisi tertentu, atau jika serangan tersebut tidak menggunakan malware sama sekali, sistem tersebut akan melewatkan ancaman tersebut. Eksploitasi beroperasi dengan cara yang sangat berbeda dari malware, sehingga diperlukan pendekatan yang berbeda untuk mendeteksinya.”

Itu zero-day ditemukan setelah sejumlah besar sampel dari sumber publik diserahkan ke EXPMON untuk dianalisis. Sampel-sampel ini mencakup PDF berbahaya yang berisi eksploitasi bukti konsep yang menyebabkan kerusakan.

Meskipun eksploitasi PoC tersebut masih dalam tahap pengembangan dan tidak mengandung muatan berbahaya, namun dipastikan bahwa eksploitasi tersebut mengeksploitasi bug “user after free”, yang dapat digunakan untuk eksekusi kode jarak jauh.

Setelah Li mengungkapkan kelemahan tersebut kepada Adobe, pembaruan keamanan dirilis pada bulan Agustus. Namun, pembaruan tersebut tidak memperbaiki kelemahan tersebut dan masih dapat dipicu setelah menutup berbagai dialog.

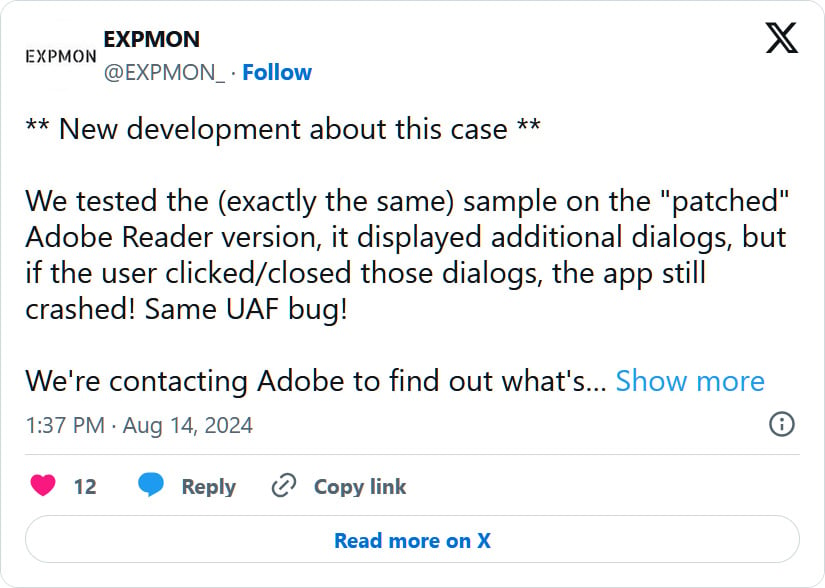

“Kami menguji sampel (yang persis sama) pada versi Adobe Reader yang “ditambal”, ia menampilkan dialog tambahan, tetapi jika pengguna mengklik/menutup dialog tersebut, aplikasi tetap macet! Bug UAF yang sama!,” cuit akun EXPMON X.

Kemarin, Adobe merilis pembaruan keamanan baru yang memperbaiki bug, yang sekarang dilacak sebagai CVE-2024-41869.

Li akan merilis rincian tentang bagaimana bug tersebut terdeteksi di blog EXPMON dan informasi teknis lebih lanjut dalam laporan Check Point Research yang akan datang.