Geng ransomware Clop telah mengeksploitasi bug zero-day Oracle E-Business Suite (EBS) yang penting dalam serangan pencurian data setidaknya sejak awal Agustus, menurut perusahaan keamanan siber CrowdStrike.

Dilacak sebagai CVE-2025-61882 dan ditambal oleh Oracle selama akhir pekankerentanan ini ditemukan dalam komponen Integrasi Penerbit BI pada komponen Pemrosesan Bersamaan Oracle EBS, yang memungkinkan penyerang yang tidak diautentikasi mendapatkan eksekusi kode jarak jauh pada sistem yang belum ditambal dalam serangan dengan kompleksitas rendah yang tidak memerlukan interaksi pengguna.

Namun, seperti yang ditemukan oleh peneliti keamanan WatchTowr Labs rekayasa terbalik eksploitasi bukti konsep (PoC). bocor secara online oleh geng kejahatan dunia maya Pemburu Lapsus$ yang Tersebar (dengan a Stempel waktu Mei 2025), CVE-2025-61882 sebenarnya adalah rantai kerentanan yang memungkinkan pelaku ancaman mendapatkan eksekusi kode jarak jauh tanpa memerlukan autentikasi menggunakan satu permintaan HTTP.

Pada hari Senin, analis CrowdStrike melaporkan bahwa mereka pertama kali melihat geng ransomware Clop mengeksploitasi CVE-2025-61882 sebagai zero-day sejak awal Agustus untuk mencuri dokumen sensitif, menambahkan bahwa kelompok ancaman lain mungkin juga bergabung dalam serangan tersebut.

“CrowdStrike Intelligence menilai dengan tingkat keyakinan yang moderat bahwa GRACEFUL SPIDER kemungkinan besar terlibat dalam kampanye ini, namun tidak dapat mengesampingkan kemungkinan bahwa beberapa pelaku ancaman telah mengeksploitasi CVE-2025-61882. Eksploitasi pertama yang diketahui terjadi pada tanggal 9 Agustus 2025; namun, penyelidikan masih berlangsung, dan tanggal ini dapat berubah,” kata CrowdStrike.

“CrowdStrike Intelligence lebih lanjut menilai bahwa pengungkapan bukti konsep (POC) pada tanggal 3 Oktober 2025 dan rilis patch CVE-2025-61882 hampir pasti akan mendorong pelaku ancaman – terutama mereka yang akrab dengan Oracle EBS – untuk membuat POC yang dipersenjatai dan berupaya memanfaatkannya terhadap aplikasi EBS yang terpapar internet.”

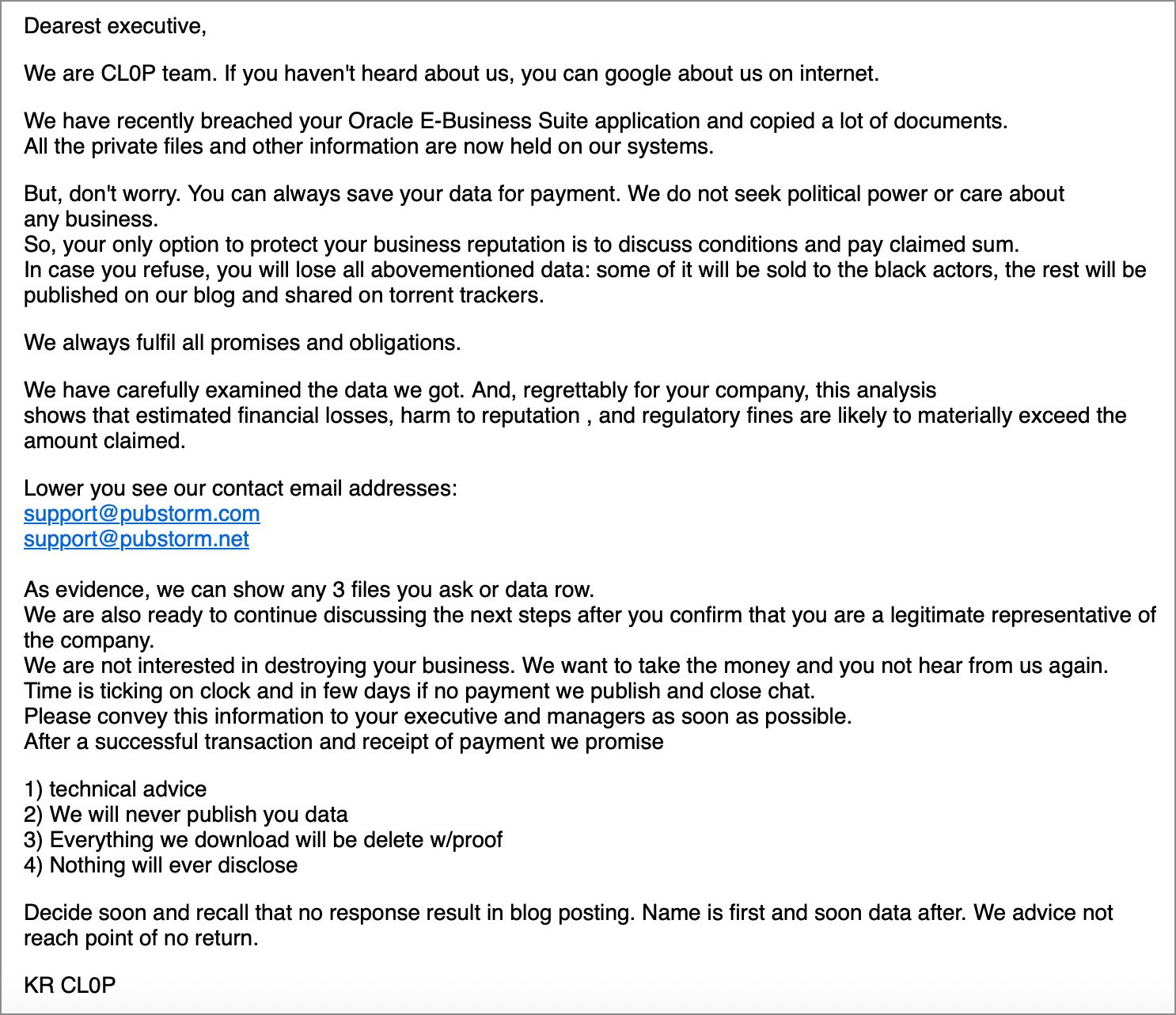

Mandiant dan Google Threat Intelligence Group (GTIG) mengatakan kepada BleepingComputer minggu lalu bahwa Clop telah mengirim email eksekutif di beberapa perusahaan sebagai bagian dari kampanye pemerasan yang sedang berlangsung, meminta uang tebusan untuk mencegah data sensitif yang diduga dicuri dari sistem Oracle E-Business Suite mereka bocor secara online.

Pada hari Kamis, Oracle menghubungkan email pemerasan diklaim oleh geng kejahatan dunia maya Clop terhadap kerentanan Oracle EBS CVE-2025-61882mendesak pelanggan untuk memprioritaskan penambalan kelemahan yang dieksploitasi secara aktif ini.

“Oracle sangat menganjurkan agar pelanggan menerapkan pembaruan yang diberikan oleh Peringatan Keamanan ini sesegera mungkin. Oracle selalu menyarankan agar pelanggan tetap menggunakan versi yang didukung secara aktif dan menerapkan semua peringatan Keamanan dan patch keamanan Pembaruan Patch Kritis tanpa penundaan,” itu memperingatkan.

Kelompok pemeras Clop memiliki sejarah panjang dalam menyalahgunakan kelemahan zero-day dalam kampanye pencurian data besar-besaran, yang terakhir memeras puluhan korban pada bulan Januari, setelah mencuri file mereka dalam serangan yang menargetkan a kerentanan zero-day (CVE-2024-50623) dalam perangkat lunak transfer file aman Cleo.

Sebelumnya, Clop ditautkan ke beberapa lainnya kampanye pencurian data menargetkan zero-day in Akselion FTA, Pergi Ke Mana Saja MFTDan PINDAHKAN Transferdengan dampak yang terakhir lebih dari 2.770 organisasi.

Departemen Luar Negeri AS kini juga menawarkan $10 juta imbalan atas informasi apa pun yang dapat membantu menghubungkan serangan ransomware Clop dengan pemerintah asing.

Acara Validasi Keamanan Tahun Ini: Picus BAS Summit

Bergabunglah dengan KTT Simulasi Pelanggaran dan Serangan dan mengalami masa depan validasi keamanan. Dengarkan dari pakar terkemuka dan lihat caranya BAS bertenaga AI sedang mengubah simulasi pelanggaran dan serangan.

Jangan lewatkan acara yang akan membentuk masa depan strategi keamanan Anda