Apa yang perlu diketahui tim keamanan tentang teknik serangan berbasis browser yang merupakan penyebab utama pelanggaran pada tahun 2025.

“Browser adalah medan pertempuran baru.” “Browser adalah titik akhir baru”.

Ini adalah pernyataan yang akan Anda temui berulang kali saat membaca artikel di situs web seperti ini. Tapi apa arti sebenarnya ini dari perspektif keamanan?

Dalam artikel ini, kami akan mengeksplorasi apa yang mencoba tim keamanan untuk menghentikan para penyerang melakukan di browser, meruntuhkan apa itu “serangan berbasis browser”, dan apa yang diperlukan untuk deteksi dan respons yang efektif.

Apa tujuan serangan berbasis browser?

Pertama, penting untuk menetapkan apa gunanya serangan berbasis browser.

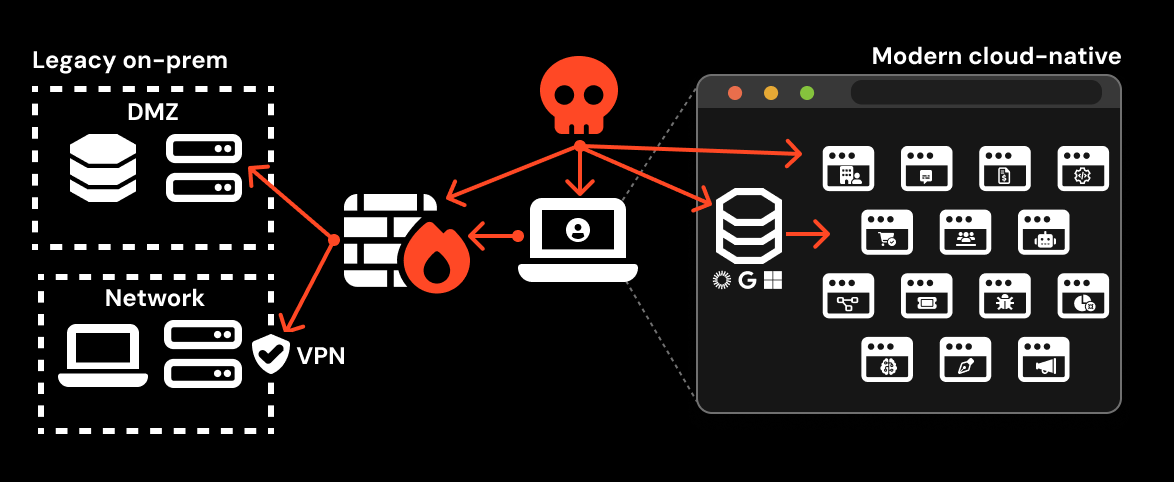

Dalam sebagian besar skenario, penyerang tidak menganggap diri mereka menyerang browser web Anda. Akhir tujuan mereka adalah untuk mengkompromikan aplikasi dan data bisnis Anda. Itu berarti mengejar aplikasi dan layanan pihak ketiga yang sekarang menjadi tulang punggung bisnis itu-dan oleh karena itu target teratas bagi penyerang.

Jalur serangan yang paling umum saat ini melihat penyerang masuk ke layanan pihak ketiga, membuang data, dan memonetisasi melalui pemerasan.

Anda hanya perlu melihat tahun lalu Kepingan salju Pelanggaran pelanggan atau serangan Salesforce yang masih bertahan untuk melihat dampak serangan ini.

Cara paling logis untuk melakukan ini adalah dengan menargetkan pengguna aplikasi tersebut. Dan karena perubahan praktik kerja, pengguna Anda lebih mudah diakses daripada sebelumnya oleh penyerang eksternal.

Sekali waktu, email adalah saluran komunikasi utama dengan dunia yang lebih luas, dan pekerjaan terjadi secara lokal-di perangkat Anda, dan di dalam lingkungan jaringan terkunci Anda. Ini membuat email dan titik akhir prioritas tertinggi dari perspektif keamanan.

Tetapi sekarang, dengan pekerjaan modern yang terjadi di jaringan aplikasi internet yang terdesentralisasi, dan saluran komunikasi yang lebih bervariasi di luar email, lebih sulit untuk menghentikan pengguna dari berinteraksi dengan konten berbahaya (setidaknya, tanpa secara signifikan menghambat kemampuan mereka untuk melakukan pekerjaan mereka).

Mengingat bahwa browser adalah tempat di mana aplikasi bisnis diakses dan digunakan, masuk akal bahwa serangan semakin banyak terjadi di luar sana.

Dengan itu tertutup, mari kita lihat lebih dekat teknik serangan berbasis browser yang paling umum digunakan oleh penyerang di alam liar saat ini.

6 serangan berbasis browser utama yang perlu diketahui tim keamanan

1. Phishing untuk kredensial dan sesi

Cara paling langsung bagi penyerang untuk mengkompromikan aplikasi bisnis adalah dengan phish pengguna aplikasi itu. Anda mungkin tidak perlu menganggap phishing sebagai serangan berbasis browser, tapi itulah tepatnya sekarang.

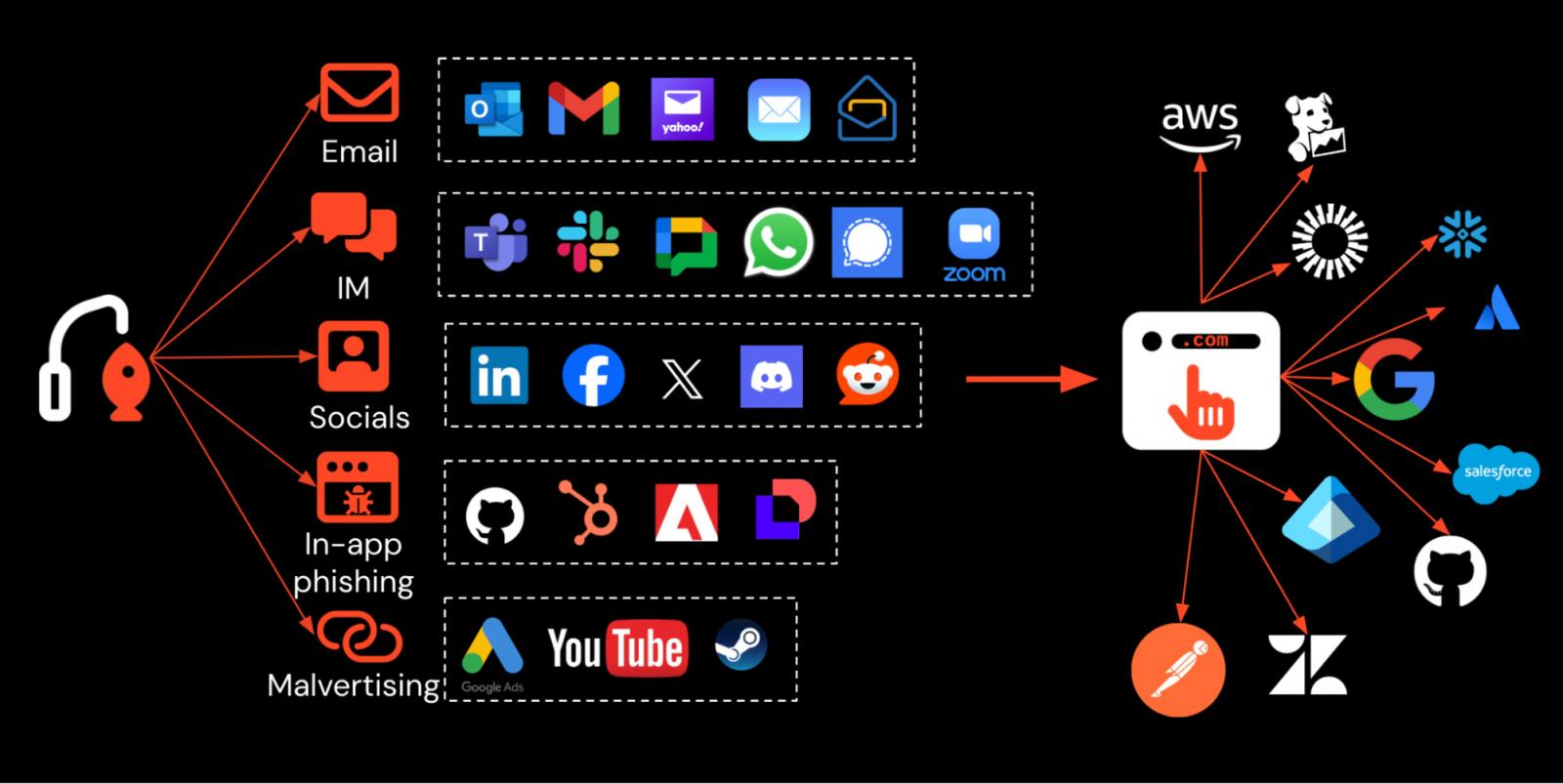

PHISHING Tooling dan Infrastructure telah berevolusi banyak dalam dekade terakhir, sementara perubahan bisnis itu berarti ada lebih banyak vektor untuk pengiriman serangan phishing, dan aplikasi dan identitas untuk ditargetkan.

Penyerang dapat memberikan tautan melalui aplikasi Instant Messenger, media sosial, SMS, iklan berbahaya, dan menggunakan fungsionalitas messenger dalam aplikasi, serta mengirim email langsung dari layanan SaaS ke bypass cek berbasis email. Demikian juga, sekarang ada ratusan aplikasi per perusahaan untuk ditargetkan, dengan berbagai tingkat konfigurasi keamanan akun.

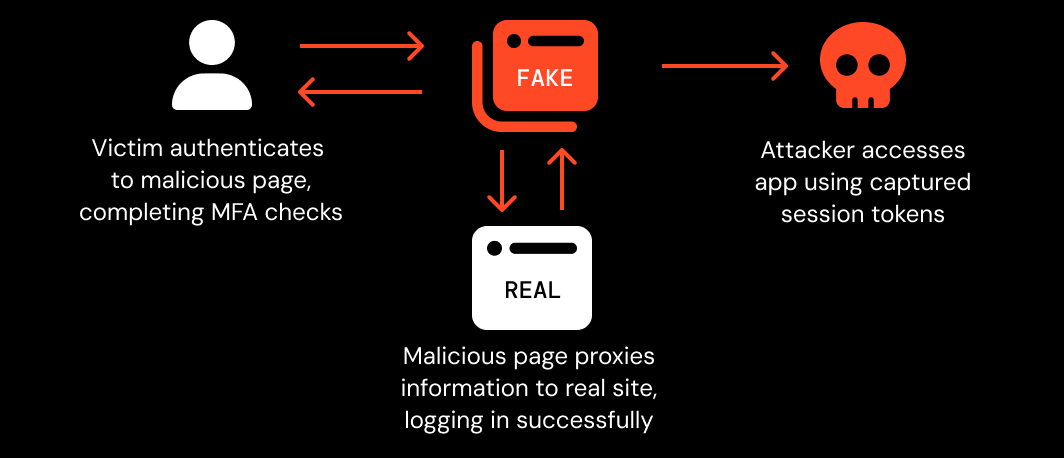

Sedangkan phishing adalah salah satu yang sepenuhnya berfokus pada pencurian kredensial, serangan phishing modern melihat penyerang mencegat sesi korban pada aplikasi target, menggunakan penyerang-proxy-proxy-in-the-middle yang merupakan pilihan standar untuk penyerang saat ini.

Ini berarti sebagian besar bentuk MFA dapat dilewati, dengan pengecualian passkeys (meskipun penyerang menemukan cara untuk bekerja di sekitar passkeys menggunakan serangan penurunan peringkat).

Ada perbedaan utama lain yang perlu diperhatikan juga. Saat ini, phishing beroperasi pada skala industri, menggunakan berbagai teknik penghindaran kebingungan dan deteksi.

Generasi terbaru dari kit phishing AITM yang sepenuhnya disesuaikan secara dinamis mengaburkan kode yang memuat halaman web, menerapkan perlindungan bot khusus (misalnya Captcha atau Cloudflare Turnstile), menggunakan fitur anti-analisis runtime, dan menggunakan layanan SaaS dan cloud yang sah untuk menjadi tuan rumah dan memberikan tautan phishing untuk menutupi jejak mereka.

Ini berarti bahwa alat anti-phishing tradisional di email dan lapisan jaringan berjuang untuk mengikuti, dengan banyak serangan menghindari deteksi berbasis email (atau melewati email sama sekali). Pada saat yang sama, solusi berbasis proxy sekarang melihat kekacauan kode JavaScript yang kacau tanpa konteks yang diperlukan dari apa yang sebenarnya terjadi di browser untuk dapat menyatukannya bersama secara efektif.

Bahkan jika mereka tidak menyadarinya, ini berarti banyak organisasi sekarang hanya mengandalkan pemblokiran situs dan host yang dikenal-solusi yang sangat tidak efektif pada tahun 2025 dengan laju yang disegarkan penyerang dan memutar infrastruktur phishing mereka.

Perubahan ini membuat phishing lebih efektif dari sebelumnya, dan semakin sulit untuk dideteksi dan diblokir tanpa dapat mengamati dan menganalisis halaman web yang berinteraksi dengan pengguna secara real time-sesuatu yang hanya mungkin dilakukan dengan visibilitas tingkat browser.

2. Pengiriman Kode Malik (alias. ClickFix, Filefix, dll.)

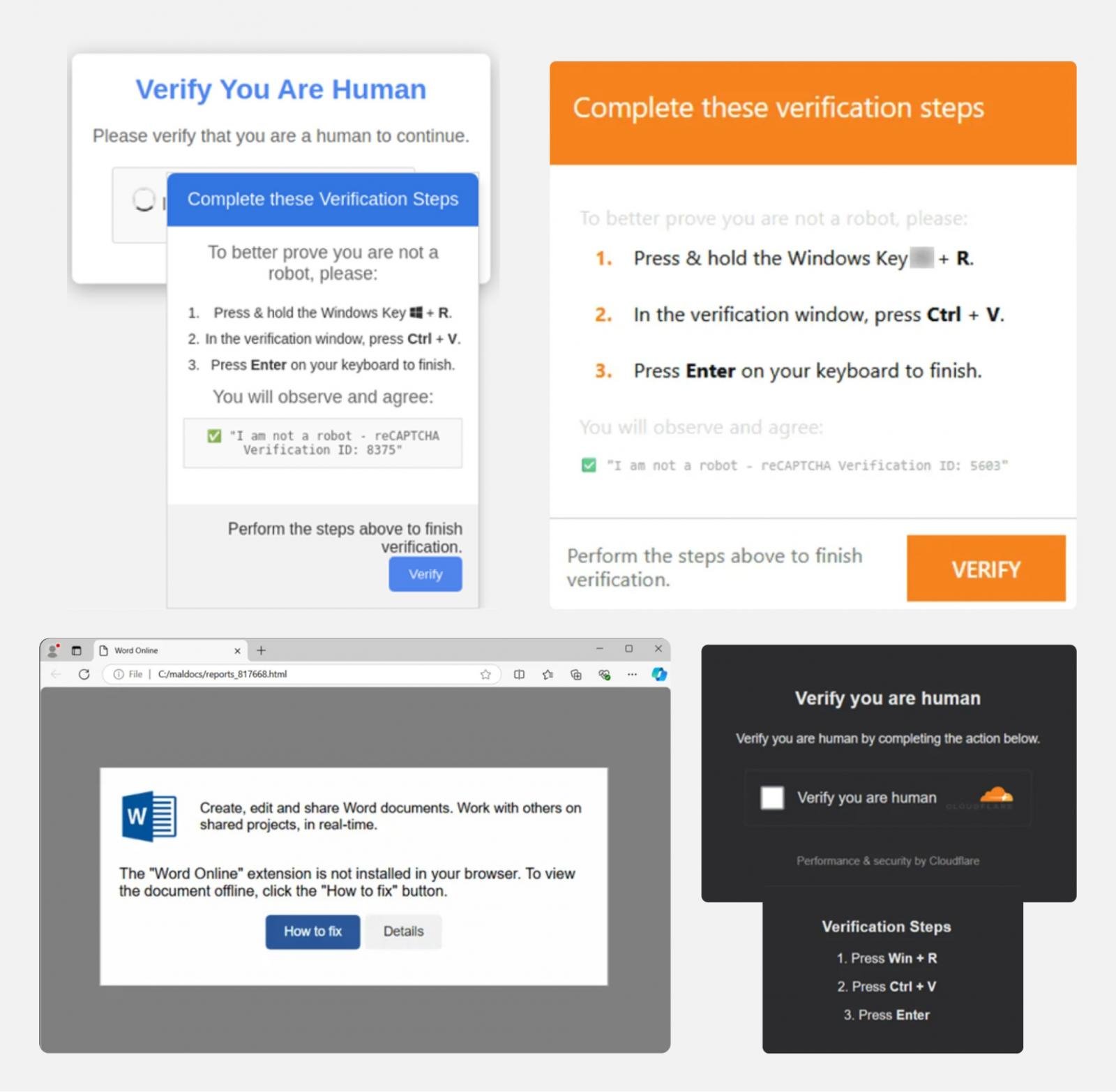

Salah satu tren keamanan terbesar dalam setahun terakhir adalah munculnya teknik serangan yang dikenal sebagai Clickfix.

Awalnya dikenal sebagai “captcha palsu”, serangan ini berusaha menipu pengguna agar menjalankan perintah jahat di perangkat mereka – biasanya dengan memecahkan beberapa bentuk tantangan verifikasi di browser.

Pada kenyataannya, dengan menyelesaikan tantangan, korban sebenarnya menyalin kode berbahaya dari clipboard halaman dan menjalankannya di perangkat mereka. Ini biasanya memberikan instruksi korban yang melibatkan mengklik prompt dan menyalin, menempel, dan menjalankan perintah langsung di kotak dialog Windows Run, Terminal, atau PowerShell.

Varian seperti Filefiks juga muncul yang malah menggunakan bilah alamat file explorer untuk menjalankan perintah OS, sementara contoh terbaru telah melihat cabang serangan ini Mac melalui terminal macOS.

Paling umum, serangan ini digunakan untuk memberikan malware infostealer, menggunakan cookie sesi curian dan kredensial untuk mengakses aplikasi dan layanan bisnis.

Seperti kredensial modern dan phishing sesi, tautan ke halaman jahat didistribusikan melalui berbagai saluran pengiriman dan menggunakan berbagai umpan, termasuk menyamar sebagai captcha, turnstile Cloudflare, mensimulasikan kesalahan yang memuat halaman web, dan banyak lagi.

Varians dalam godaan, dan perbedaan antara versi yang berbeda dari umpan yang sama, dapat membuatnya sulit untuk sidik jari dan dideteksi berdasarkan elemen visual saja. Juga, banyak perlindungan yang sama digunakan untuk mengaburkan dan mencegah analisis halaman phishing juga berlaku untuk halaman clickfix, membuatnya sama sulitnya untuk mendeteksi dan memblokirnya.

Ini menyisakan sebagian besar deteksi dan memblokir ke kontrol lapisan akhir di sekitar eksekusi kode tingkat pengguna dan malware yang berjalan pada perangkat. Jumlah berita utama yang berhubungan dengan ClickFix dalam berita akan menunjukkan bahwa kontrol titik akhir secara rutin dilewati, atau mungkin dihindari sama sekali dengan menargetkan perangkat pribadi atau BYOD.

Ada peluang signifikan untuk mendeteksi serangan ini di browser dan menghentikan mereka pada kesempatan paling awal, sebelum mereka mencapai titik akhir. Setiap serangan dan varian clickfix memiliki tindakan utama yang sama – kode berbahaya disalin dari clipboard halaman.

Dalam beberapa kasus, ini terjadi tanpa interaksi pengguna (di mana satu -satunya persyaratan pada pengguna adalah menjalankan kode yang telah secara diam -diam disalin di belakang layar), menghadirkan indikator kuat perilaku jahat yang dapat diamati di browser.

3. Integrasi OAuth berbahaya

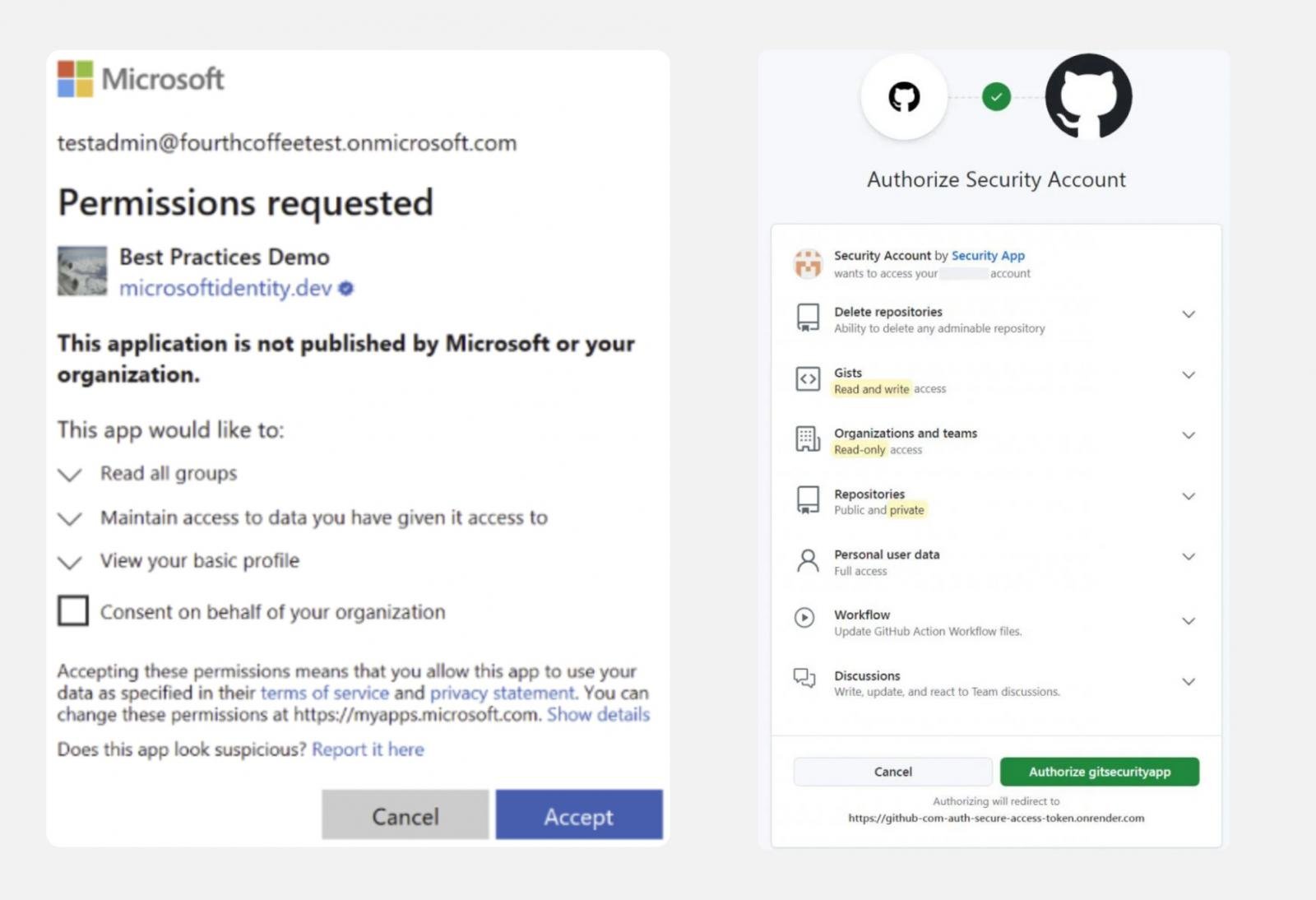

Integrasi OAuth berbahaya adalah cara lain bagi penyerang untuk mengkompromikan aplikasi dengan menipu pengguna agar mengesahkan integrasi dengan aplikasi yang dikendalikan oleh penyerang, dengan tingkat akses data dan fungsionalitas yang ditentukan oleh cakupan yang diizinkan dalam permintaan.

Ini adalah cara yang efektif bagi penyerang untuk memotong otentikasi keras dan kontrol akses dengan menghindari proses login khas untuk mengambil alih akun dan kompromi aplikasi bisnis. Ini termasuk metode MFA yang tahan phishing seperti Passkeys-karena proses login standar tidak berlaku.

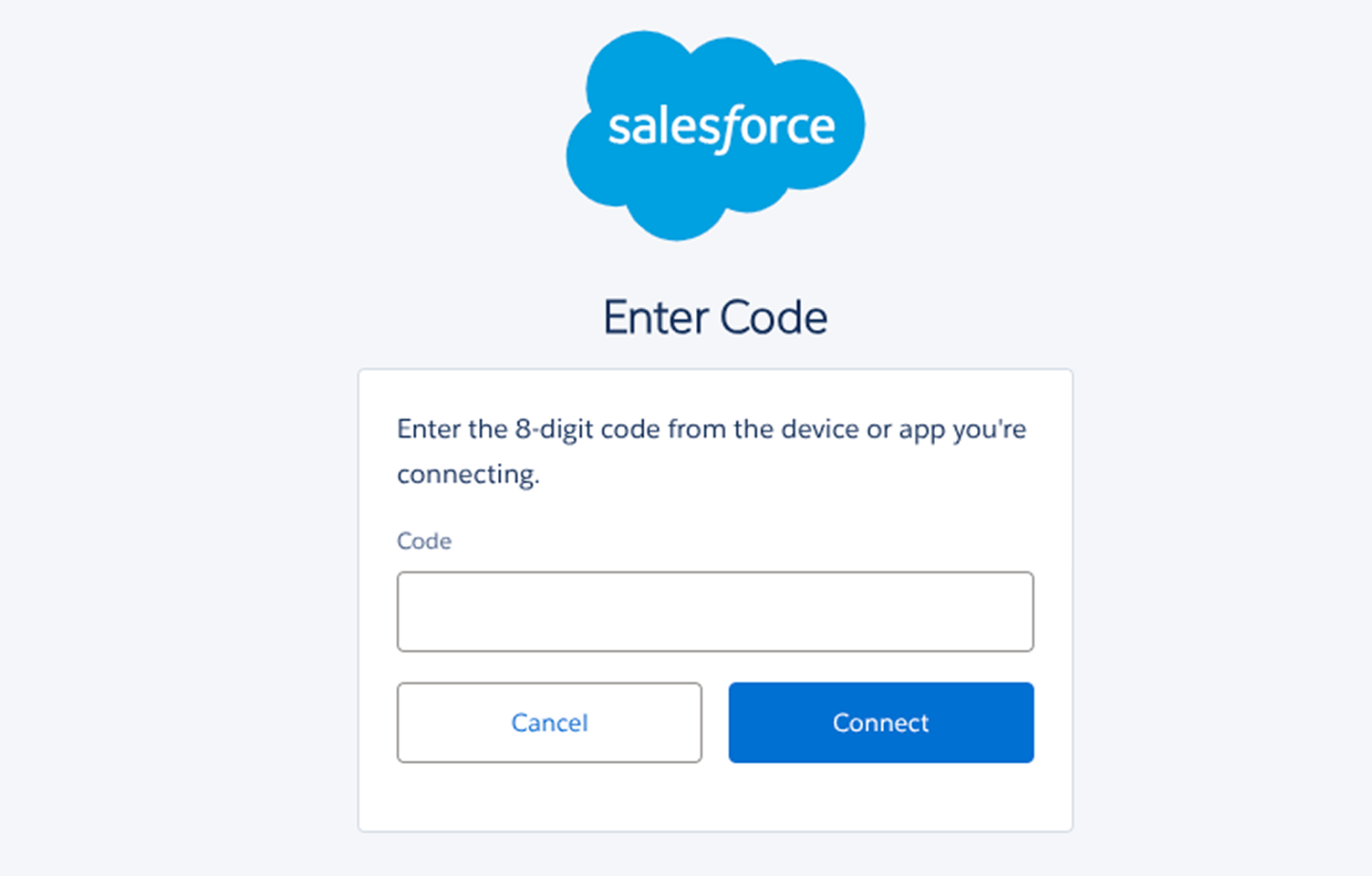

Varian serangan ini telah mendominasi berita utama baru -baru ini dengan pelanggaran Salesforce yang sedang berlangsung. Dalam skenario ini, penyerang menipu korban untuk mengesahkan aplikasi OAuth yang dikendalikan oleh penyerang melalui aliran otorisasi kode perangkat di Salesforce, yang mengharuskan pengguna untuk memasukkan kode 8 digit sebagai pengganti kata sandi atau faktor MFA.

Mencegah hibah oauth berbahaya yang diizinkan membutuhkan manajemen izin pengguna yang ketat dan pengaturan keamanan penyewa. Ini bukan prestasi yang berarti ketika mempertimbangkan 100 -an aplikasi yang digunakan di seluruh perusahaan modern, banyak di antaranya tidak dikelola secara terpusat oleh tim dan keamanan (atau dalam beberapa kasus, sama sekali tidak diketahui oleh mereka).

Bahkan kemudian, Anda dibatasi oleh kontrol yang disediakan oleh vendor aplikasi. Dalam hal ini, Salesforce telah mengumumkan perubahan yang direncanakan untuk otorisasi aplikasi OAuth untuk meningkatkan keamanan yang didorong oleh serangan ini – tetapi ada lebih banyak aplikasi dengan konfigurasi yang tidak aman bagi penyerang untuk memanfaatkan di masa depan.

Namun, tidak seperti integrasi khusus aplikasi, alat keamanan berbasis browser diposisikan dengan baik untuk mengamati hibah OAuth di semua aplikasi yang diakses di browser-bahkan yang tidak dikelola atau diketahui oleh tim keamanan, atau tanpa perlu membayar tambahan keamanan khusus aplikasi untuk mendapatkan visibilitas.

4. Ekstensi browser berbahaya

Ekstensi browser berbahaya adalah cara lain bagi penyerang untuk mengkompromikan aplikasi bisnis Anda dengan mengamati dan menangkap login saat itu terjadi, dan/atau mengekstraksi cookie sesi dan kredensial yang disimpan dalam cache browser dan manajer kata sandi.

Penyerang melakukan ini dengan membuat ekstensi berbahaya mereka sendiri dan menipu pengguna Anda untuk menginstalnya, atau mengambil alih ekstensi yang ada untuk mendapatkan akses ke browser di mana sudah dipasang (Sangat mudah bagi penyerang untuk membeli dan menambahkan pembaruan berbahaya ke ekstensi yang adadengan mudah melewati pemeriksaan keamanan toko web ekstensi).

Berita tentang kompromi berbasis ekstensi telah meningkat sejak Ekstensi Cyberhaven diretas pada bulan Desember 2024, bersama dengan setidaknya 35 ekstensi lainnya. Sejak itu, ada pelaporan rutin tentang ekstensi mencuri data menyamar sebagai merek yang sahDan memengaruhi jutaan pengguna.

Izin ekstensi browser berisiko termasuk akses data yang luas, kemampuan untuk memodifikasi konten situs web, melacak aktivitas pengguna, menangkap tangkapan layar, dan manajer e tab atau permintaan jaringan. Izin seperti “membaca dan mengubah semua data di semua situs web” atau akses ke cookie dan riwayat penjelajahan sangat berbahaya karena dapat dieksploitasi untuk pembajakan sesi, pencurian data, injeksi malware, atau phishing.

Secara umum, karyawan Anda tidak boleh secara acak memasang ekstensi browser kecuali disetujui sebelumnya oleh tim keamanan Anda. Kenyataannya, bagaimanapun, adalah bahwa banyak organisasi memiliki sedikit visibilitas ekstensi yang digunakan karyawan mereka, dan risiko potensial yang mereka hadapi.

Untuk mengatasi ekstensi berbahaya, alat keamanan yang beroperasi di browser dapat melacak ekstensi browser yang digunakan, menyoroti izin berisiko, dibandingkan dengan ekstensi yang diketahui, mengidentifikasi versi penipuan/tidak resmi dari ekstensi yang sah, dan menyoroti ekstensi berisiko lainnya yang umumnya terkait dengan ekstensi jahat (EG “pengembang” EG).

5. Pengiriman file berbahaya

File berbahaya telah menjadi bagian inti dari pengiriman malware dan pencurian kredensial selama bertahun -tahun. Sama seperti saluran non-email seperti malvertising dan serangan drive-by digunakan untuk memberikan umpan phishing dan clickfix, file berbahaya juga didistribusikan melalui cara yang sama-meninggalkan deteksi file berbahaya ke pemeriksaan dasar-bad yang diketahui, analisis kotak pasir menggunakan proxy (tidak berguna dalam konteks malware-sadar-sandbox) atau analisis runtime pada titik akhir.

Ini tidak hanya harus eksekutif jahat secara langsung menjatuhkan malware ke perangkat. Unduhan file juga dapat berisi tautan tambahan yang membawa pengguna ke konten berbahaya. Faktanya, salah satu jenis konten yang paling umum yang dapat diunduh adalah aplikasi HTML (HTA), yang biasa digunakan untuk menelurkan halaman phishing lokal untuk secara diam -diam menangkap kredensial. Baru-baru ini, penyerang telah mempersenjatai file SVG untuk tujuan yang sama, berjalan sebagai halaman phishing mandiri yang membuat portal login palsu sepenuhnya sisi klien.

Bahkan jika konten jahat tidak selalu dapat ditandai dari inspeksi file tingkat permukaan, merekam unduhan file di browser adalah tambahan yang berguna untuk perlindungan malware berbasis titik akhir, dan menyediakan lapisan pertahanan lain terhadap unduhan file yang melakukan serangan sisi klien, atau mengarahkan kembali pengguna ke konten berbasis web jahat.

6. Kredensial Dicuri dan Kesenjangan MFA

Yang terakhir ini bukan serangan berbasis browser, tetapi ini adalah produk dari mereka. Ketika kredensial dicuri melalui phishing atau infostealer malware, mereka dapat digunakan untuk mengambil alih akun yang hilang MFA.

Ini bukan serangan yang paling canggih, tetapi sangat efektif. Anda hanya perlu melihat tahun lalu Kepingan salju kompromi akun atau Ada Serangan awal tahun ini untuk melihat bagaimana penyerang memanfaatkan kredensial mencuri dalam skala.

Dengan perusahaan modern menggunakan ratusan aplikasi, kemungkinan bahwa suatu aplikasi belum dikonfigurasi untuk MFA wajib (jika memungkinkan) tinggi. Dan bahkan ketika suatu aplikasi telah dikonfigurasi untuk SSO dan terhubung ke identitas perusahaan utama Anda, “Login hantu” lokal dapat terus adamenerima kata sandi tanpa MFA yang diperlukan.

Login juga dapat diamati di browser – pada kenyataannya, itu sedekat mungkin dengan sumber kebenaran universal seperti Anda akan mendapatkan tentang bagaimana karyawan Anda sebenarnya masuk, aplikasi mana yang mereka gunakan, dan apakah MFA hadir, memungkinkan tim keamanan untuk menemukan dan memperbaiki login rentan sebelum mereka dapat dieksploitasi oleh penyerang.

Kesimpulan

Serangan semakin terjadi di browser. Itu menjadikannya tempat yang sempurna untuk mendeteksi dan menanggapi serangan ini. Tapi saat ini, browser adalah titik buta bagi sebagian besar tim keamanan.

Platform keamanan berbasis browser Push Security menyediakan deteksi komprehensif dan kemampuan respons terhadap penyebab utama pelanggaran. Push blok serangan berbasis browser seperti phishing AITM, isian kredensial, penyemprotan kata sandi dan pembajakan sesi menggunakan token sesi curian.

Anda juga dapat menggunakan dorongan untuk menemukan dan memperbaiki kerentanan di seluruh aplikasi yang digunakan karyawan Anda, seperti login hantu, kesenjangan cakupan SSO, kesenjangan MFA, kata sandi yang rentan, integrasi oauth yang berisiko, dan lebih banyak lagi untuk mengeraskan permukaan serangan identitas Anda.

Jika Anda ingin mempelajari lebih lanjut tentang bagaimana dorongan membantu Anda mendeteksi dan menghentikan serangan di browser, Pesan waktu dengan salah satu tim kami untuk demo langsung.

Disponsori dan ditulis oleh Dorong keamanan.