Serangan phishing tetap menjadi tantangan besar bagi organisasi pada tahun 2025. Faktanya, dengan penyerang semakin memanfaatkan teknik berbasis identitas atas eksploitasi perangkat lunak, phishing bisa dibilang merupakan ancaman yang lebih besar daripada sebelumnya.

Dengan kit phishing MFA-bypassing normal baru, yang mampu melakukan akun phishing yang dilindungi oleh SMS, OTP, dan metode berbasis push, kontrol deteksi ditempatkan di bawah tekanan konstan karena kontrol pencegahan gagal.

Tantangan utama dengan deteksi phishing adalah bahwa berdasarkan indikator yang kita sebagai industri gunakan untuk secara umum mendeteksi halaman phishing, hampir setiap serangan phishing terlihat berbeda dan menggunakan kombinasi unik dari domain, URL, IPS, komposisi halaman, aplikasi target, dll. Secara efektif, setiap serangan phishing benar -benar baru. Anda bahkan mungkin menggambarkan mereka sebagai “zero-days” (isyarat asupan napas yang tajam secara kolektif) …

Tujuannya di sini bukan untuk sensasionalisasi serangan phishing – justru sebaliknya. Sebaliknya, ini menyinari keadaan kontrol deteksi phishing. Terus terang, jika setiap serangan phishing adalah hari nol, ada sesuatu yang salah dengan bagaimana kita mendeteksi serangan ini …

Deteksi phishing 101

Sebagian besar serangan phishing melibatkan pengiriman tautan berbahaya ke pengguna. Pengguna mengklik tautan dan memuat halaman berbahaya. Dalam sebagian besar kasus, halaman jahat adalah portal login untuk situs web tertentu, di mana tujuan penyerang adalah untuk mencuri akun korban.

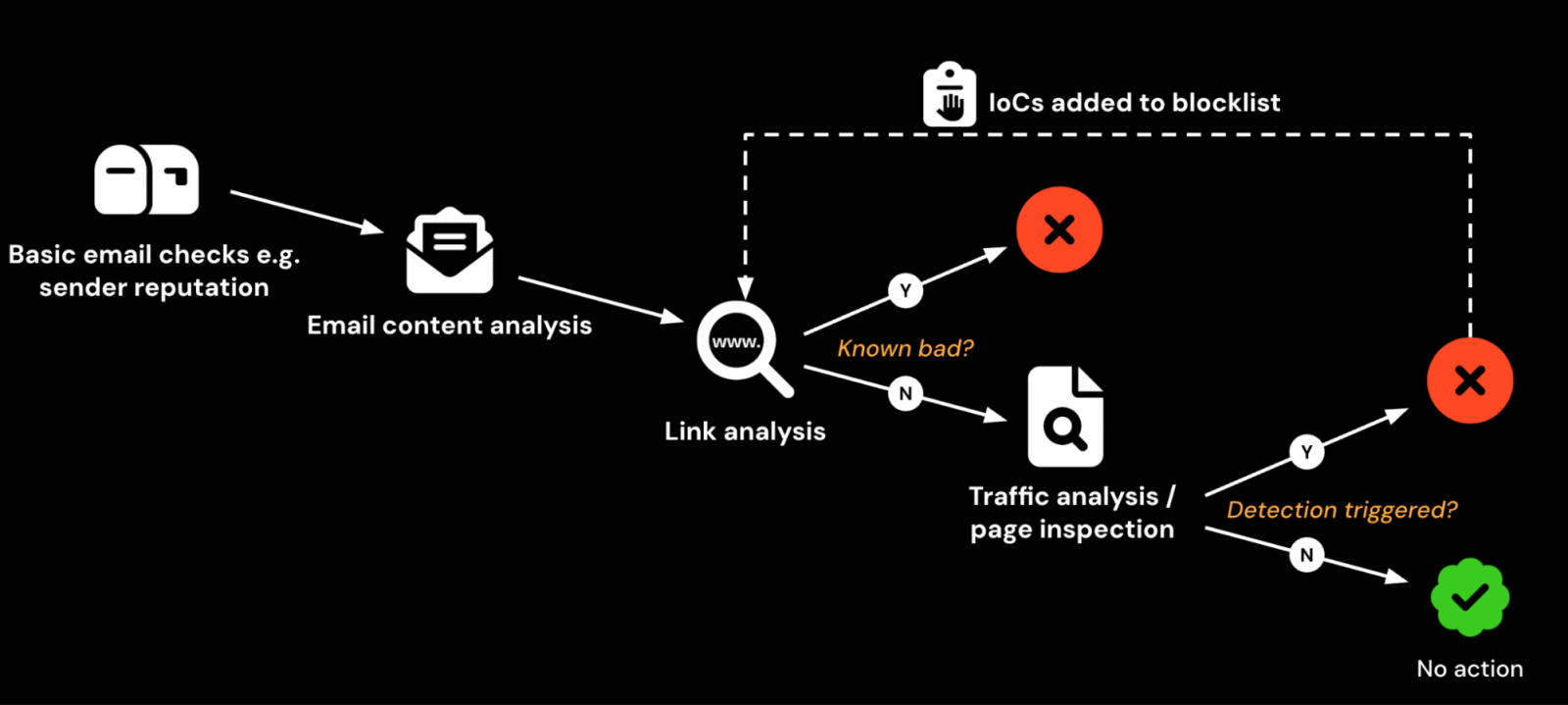

Deteksi phishing, pada intinya, bergantung pada bloklist yang terdiri dari indikator kompromi (IOC) yang berkaitan dengan halaman phishing yang telah berhasil diidentifikasi sebagai jahat. IOC ini terdiri dari domain jahat, URL, dan IP yang muncul dalam serangan.

IOC dikumpulkan oleh vendor keamanan dan penyedia layanan di berbagai sumber. Namun sebagian besar, halaman jahat perlu digunakan dalam kampanye phishing sebelum memiliki peluang untuk terdeteksi. Ini berarti bahwa calon korban perlu berinteraksi dengan itu dalam beberapa cara-baik dengan jatuh untuk serangan phishing, atau melaporkannya sebagai mencurigakan.

Setelah halaman ditandai, dapat diselidiki – baik secara manual (oleh orang keamanan) atau secara otomatis (dengan produk/alat). Jika halaman dapat diakses dan dianalisis, dan konten berbahaya ditemukan (lebih lanjut tentang ini nanti) maka IOC halaman dapat dikumpulkan dan ditambahkan ke daftar blok.

Informasi ini kemudian akan mulai beredar di berbagai ancaman feed intelijen dan produk keamanan yang memanfaatkan informasi ini. Mayoritas penegakan deteksi dan kontrol phishing difokuskan pada lapisan email dan jaringan – biasanya di gateway email aman (SEG), aman web gateway (swg)/proxy, atau keduanya.

Jika Anda mengikuti pola berpikir di sini, Anda mungkin sudah dapat melihat akar masalahnya. Untuk mendeteksi dan memblokir halaman phishing, itu perlu digunakan dalam serangan terlebih dahulu…

Mengapa kebanyakan serangan phishing benar -benar baru

Penyerang tahu bahwa deteksi dan pemblokiran phishing:

-

Mengandalkan IOC blocklisting seperti domain, URL dan IP

-

Terletak di lapisan email dan jaringan

-

Mengharuskan halaman diakses dan dianalisis sebelum dapat diblokir

Metode -metode ini secara praktis tidak berubah selama lebih dari satu dekade. Jadi masuk akal bahwa penyerang menjadi cukup baik dalam menghindarinya.

Mudah bagi penyerang untuk menghindari deteksi berbasis IOC

Domain phishing pada dasarnya sangat mudah sekali pakai. Penyerang membelinya dalam jumlah besar, terus -menerus mengambil alih domain yang sah, dan umumnya merencanakan fakta bahwa mereka akan melewati banyak dari mereka.

Arsitektur phishing modern juga dapat secara dinamis memutar dan memperbarui elemen yang umum ditandatangani-misalnya, dengan secara dinamis memutar tautan yang disajikan kepada pengunjung dari kumpulan yang terus-menerus disegarkan (sehingga setiap orang yang mengklik tautan tersebut dilayani dengan URL yang berbeda) dan bahkan menggunakan hal-hal seperti halnya satu kali (yang berarti bahwa anggota tim keamanan yang mencoba untuk menyelidiki halaman ini untuk dapat diselidiki untuk dapat diselidiki untuk dapat diselidiki untuk diselidiki untuk dapat diselidiki untuk diselidiki.

Anda dapat melihat alamat IP yang terhubung dengan pengguna, tetapi akhir-akhir ini sangat sederhana bagi penyerang untuk menambahkan IP baru ke server yang di-host cloud mereka. Jika domain ditandai sebagai bad yang dikenal, penyerang hanya perlu mendaftarkan domain baru, atau mengkompromikan server WordPress pada domain yang sudah tepercaya. Kedua hal ini terjadi dalam skala besar-besaran sebagai penyerang pra-rencana untuk fakta bahwa domain mereka akan dibakar di beberapa titik.

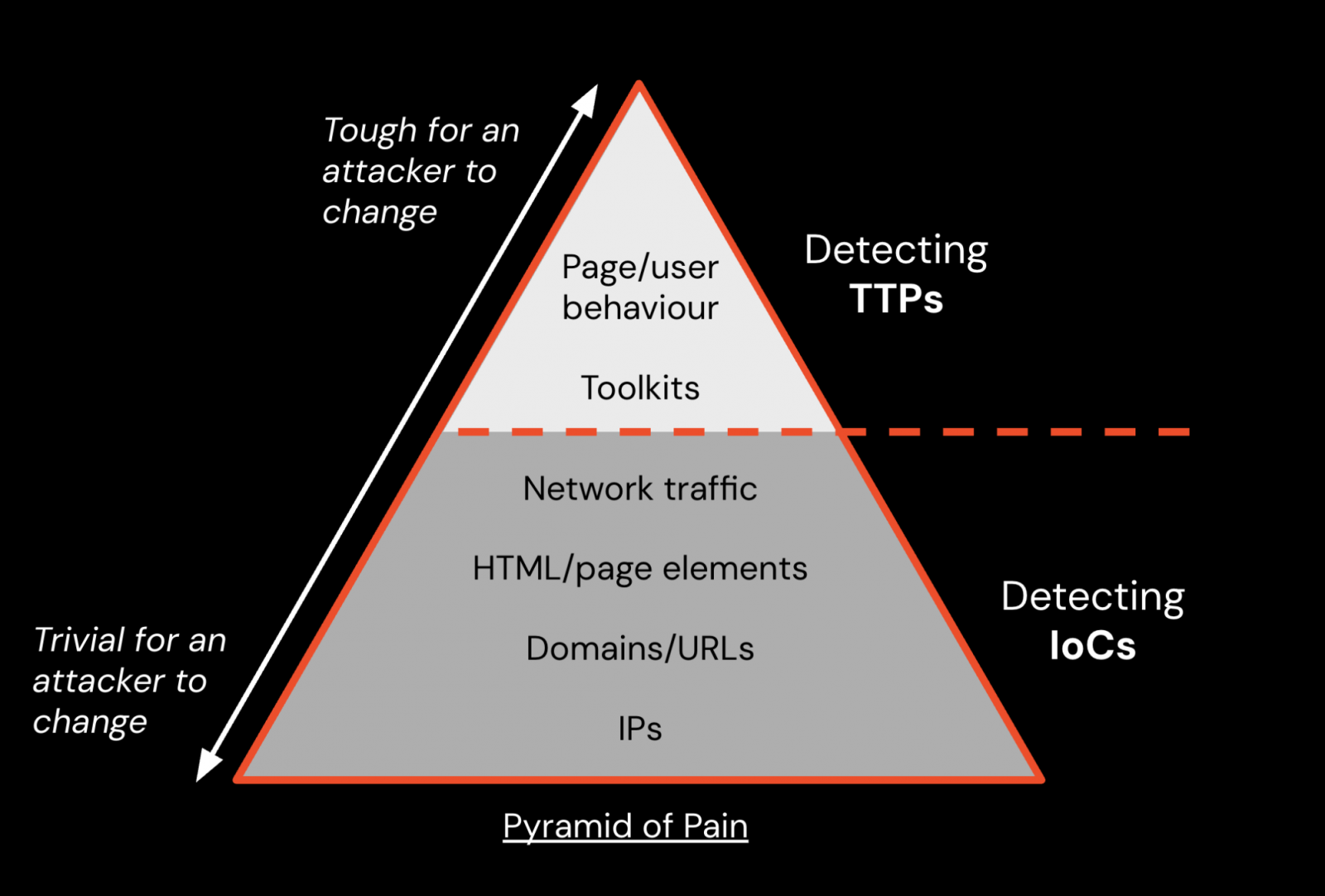

Pada akhirnya, ini berarti bahwa daftar block tidak begitu efektif – karena sepele bagi penyerang untuk mengubah indikator yang digunakan untuk membuat deteksi. Jika Anda berpikir tentang piramida rasa sakit, indikator -indikator ini duduk tepat di bagian bawah – jenis hal yang telah kami pindahkan selama bertahun -tahun di dunia keamanan titik akhir.

Phishing tidak terjadi begitu saja melalui email

Untuk menghindari deteksi berbasis email, penyerang akan melakukan multi-dan lintas-saluran dengan serangan mereka.

Tidak hanya penyerang yang menggunakan vektor phishing yang berbeda, mereka juga merantai mereka untuk mencegah alat keamanan mencegat tautan. Jadi misalnya, pesan media sosial yang mengirimi Anda PDF yang tidak berbahaya dengan tautan yang tertanam di dalamnya, yang akhirnya mengarahkan Anda ke halaman web berbahaya.

Layak juga menunjukkan keterbatasan solusi berbasis email di sini juga. Email memiliki beberapa cek tambahan di sekitar reputasi pengirim dan hal -hal seperti DMARC/DKIM, tetapi ini sebenarnya tidak mengidentifikasi halaman jahat. Demikian pula, beberapa solusi email modern melakukan analisis yang lebih dalam dari konten email. Tapi … itu tidak benar -benar membantu mengidentifikasi situs phishing itu sendiri (hanya menunjukkan bahwa seseorang mungkin ditautkan dalam email). Ini jauh lebih tepat untuk serangan gaya Bec di mana tujuannya adalah untuk merekayasa sosial korban, sebagai lawan menghubungkan mereka ke halaman jahat. Dan ini masih tidak membantu dengan serangan yang diluncurkan pada media yang berbeda seperti yang telah kami soroti di atas.

Bagaimanapun, sementara solusi email modern dapat membawa lebih banyak ke meja, baik alat berbasis email atau jaringan (proxy) tidak dapat secara pasti tahu bahwa halaman berbahaya kecuali mereka dapat mengakses halaman dan menganalisisnya …

Penyerang mencegah halaman mereka dianalisis

Solusi berbasis email dan jaringan (proxy) bergantung pada dapat memeriksa dan menganalisis halaman untuk mengidentifikasi apakah itu berbahaya atau tidak, setelah itu IOC dihasilkan yang dapat ditegakkan ketika tautan diklik (atau diterima di kotak masuk email Anda).

Halaman phishing modern bukan HTML statis – seperti kebanyakan halaman web modern lainnya, ini adalah aplikasi web dinamis yang diberikan di browser, dengan JavaScript secara dinamis menulis ulang halaman dan meluncurkan konten berbahaya. Ini berarti bahwa cek paling mendasar dan statis gagal mengidentifikasi konten jahat yang berjalan di halaman.

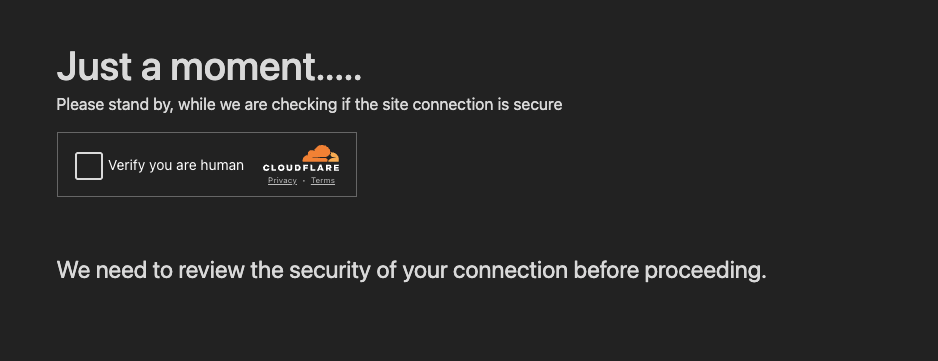

Untuk mengatasi ini, baik alat keamanan email dan jaringan akan mencoba meledak tautan di kotak pasir untuk mengamati perilaku halaman. Tetapi penyerang menyiasati hal ini hanya dengan menerapkan perlindungan bot dengan membutuhkan interaksi pengguna dengan turnstile captcha atau cloudflare.

Bahkan jika Anda bisa melewati pintu putar, maka Anda harus menyediakan parameter dan header URL yang benar, dan menjalankan JavaScript, untuk dilayani halaman jahat. Ini berarti bahwa seorang bek yang tahu nama domain tidak dapat menemukan perilaku jahat hanya dengan membuat permintaan http sederhana ke domain.

Dan jika semua ini tidak cukup, Mereka juga mengaburkan elemen visual dan dom untuk mencegah deteksi berbasis tanda tangan mengambilnya – Jadi, bahkan jika Anda dapat mendarat di halaman, ada kemungkinan besar bahwa deteksi Anda tidak akan memicu.

Serangan phishing adalah novel karena deteksi phishing adalah post mortem

Hasil dari teknik penghindaran dan kebingungan deteksi ini adalah bahwa deteksi phishing real-time pada dasarnya tidak ada.

Paling-paling, solusi berbasis proxy Anda mungkin dapat mendeteksi perilaku berbahaya melalui lalu lintas jaringan yang dihasilkan oleh pengguna Anda berinteraksi dengan halaman. Tetapi karena kompleksitas merekonstruksi permintaan jaringan pasca-TLS, ini biasanya terjadi pada penundaan waktu dan tidak sepenuhnya dapat diandalkan.

Jika halaman ditandai, biasanya memerlukan penyelidikan lebih lanjut oleh tim keamanan untuk mengesampingkan positif palsu dan memulai penyelidikan. Ini bisa memakan waktu berjam -jam, mungkin berhari -hari. Kemudian, setelah halaman diidentifikasi sebagai berbahaya dan IOC dibuat, dapat memakan waktu berhari -hari atau bahkan berminggu -minggu sebelum informasi didistribusikan, umpan TI diperbarui, dan dicerna ke dalam daftar blok.

Hasilnya? Sebagian besar serangan phishing sepenuhnya baru karena deteksi phishing secara inheren post mortem-itu bergantung pada bad yang dikenal. Bagaimana sesuatu menjadi ladak? Saat pengguna dipasangkan…

Untuk memperbaiki deteksi phishing, kami membutuhkan analisis waktu nyata

Jelas bahwa bagaimana kami mendeteksi dan memblokir serangan phishing pada dasarnya cacat. Berita baiknya adalah, kami pernah ke sini sebelumnya.

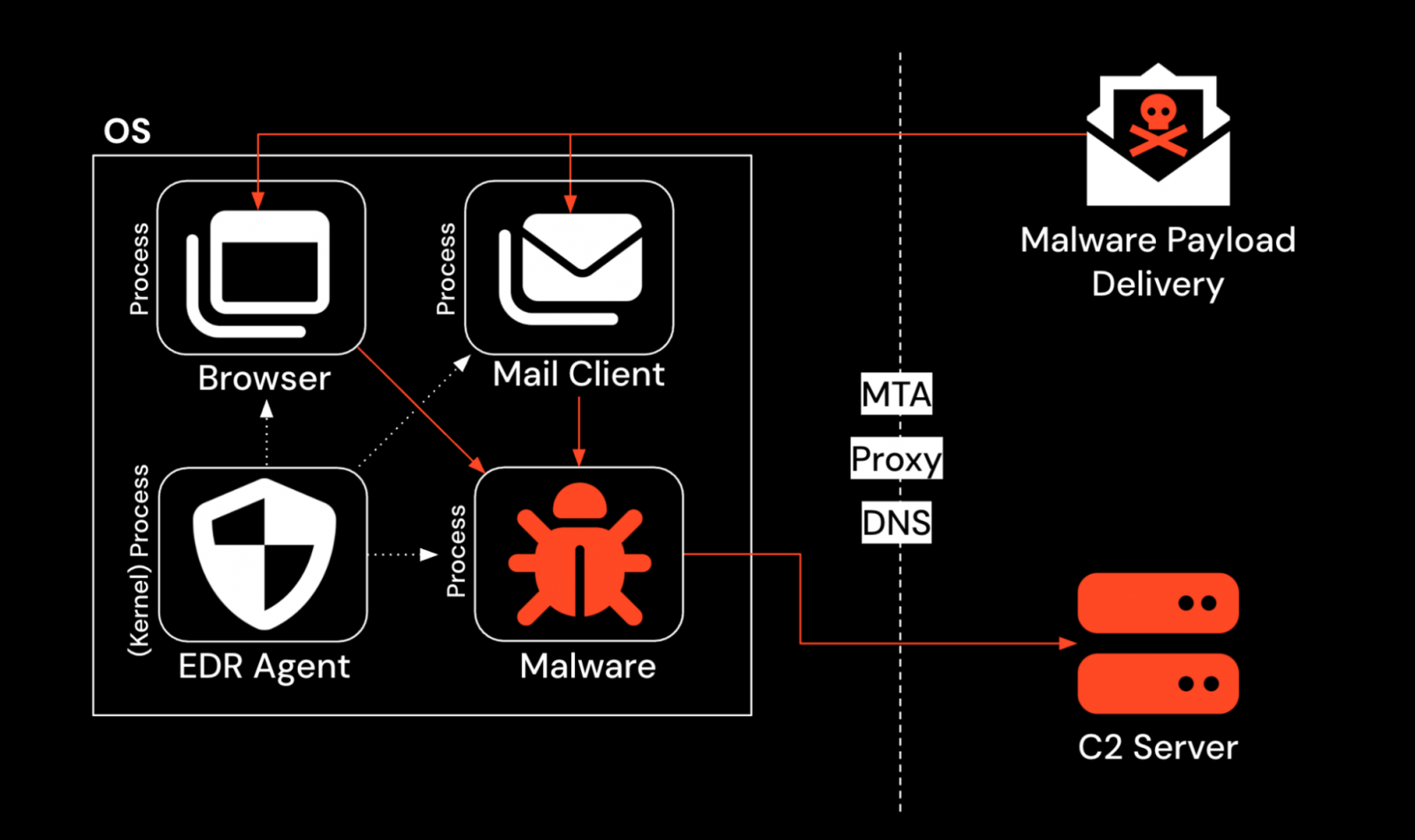

Ketika serangan titik akhir meroket pada akhir 2000-an / awal 2010-an, mereka mengambil keuntungan dari fakta bahwa para pembela berusaha mendeteksi malware dengan deteksi berbasis jaringan, analisis file berbasis tanda tangan, dan menjalankan file dalam kotak pasir (yang diandalkan dikalahkan dengan malware-sandaran dan menggunakan hal-hal sederhana seperti menempatkan keterlambatan eksekusi dalam kode). Tapi ini memberi jalan kepada EDR, yang menghadirkan cara yang lebih baik untuk mengamati dan mencegat perangkat lunak berbahaya secara real-time.

Kuncinya di sini adalah masuk ke dalam aliran data untuk dapat mengamati aktivitas secara real-time pada titik akhir.

Kami berada di posisi yang sama hari ini. Serangan phishing modern terjadi di halaman web yang diakses melalui browser, dan alat yang kami andalkan – email, jaringan, bahkan titik akhir – tidak memiliki visibilitas yang diperlukan. Mereka mencari dari luar.

Dalam banyak hal, browser adalah sistem operasi baru. Di sinilah pekerjaan modern terutama terjadi – dan di mana serangan juga terjadi.

Untuk menghentikan serangan phishing saat itu terjadi, kita harus dapat mengamati halaman secara real-time, seperti yang dilihat pengguna dari dalam browser. Tidak di Sandbo X – Melihat halaman asli, pada saat yang sama dengan pengguna. Hanya dengan begitu kita dapat membangun deteksi dan kontrol penahanan yang diperlukan untuk memindahkan phishing di luar permainan kucing-dan-tikus saat ini, di mana penyerang selalu dua langkah di depan.

Masa depan deteksi dan respons phishing berbasis browser

Dorong keamanan Memberikan solusi keamanan identitas berbasis browser yang mencegat serangan phishing saat terjadi-di browser karyawan. Berada di browser memberikan banyak keuntungan ketika datang untuk mendeteksi dan mencegat serangan phishing. Anda melihat halaman web langsung yang dilihat pengguna, seperti yang mereka lihat, yang berarti Anda memiliki visibilitas yang lebih baik dari elemen jahat yang berjalan di halaman. Ini juga berarti bahwa Anda dapat mengimplementasikan kontrol real-time yang masuk ketika elemen berbahaya terdeteksi.

Ada perbedaan yang jelas ketika Anda membandingkan serangan phishing dengan dan tanpa dorongan.

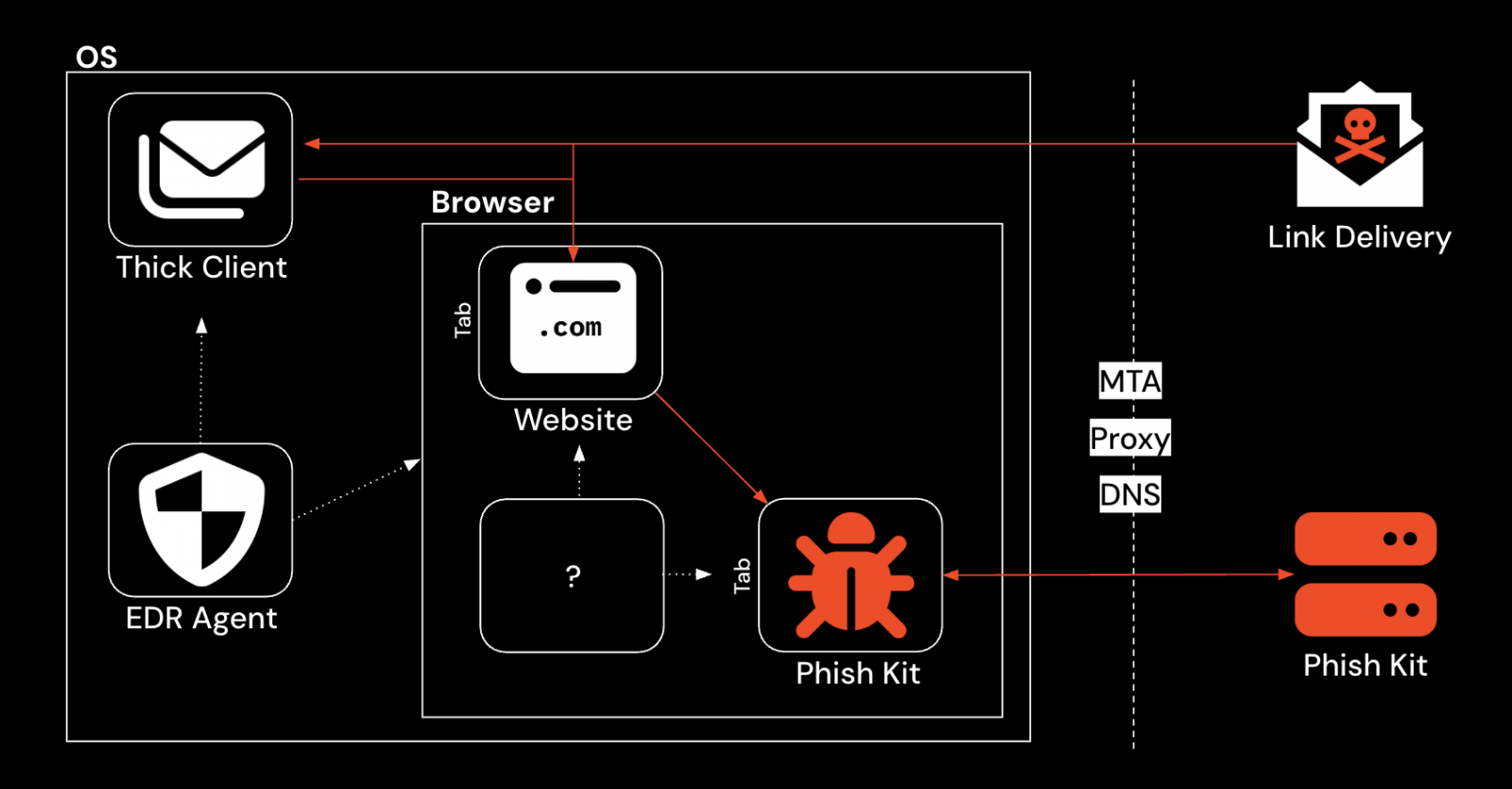

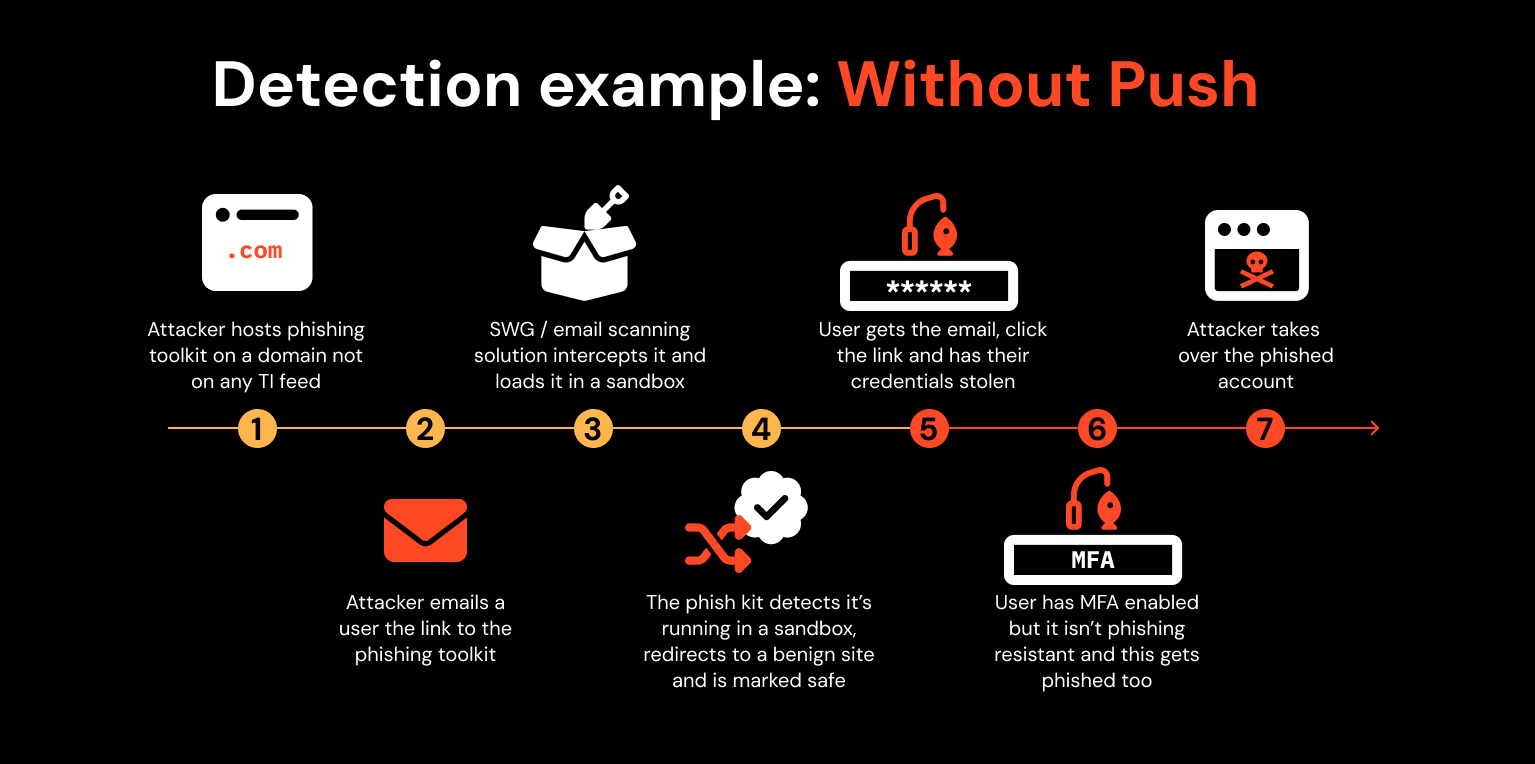

Di sini, seorang penyerang meretas blog WordPress untuk mendapatkan domain yang memiliki reputasi baik dan kemudian menjalankan toolkit phishing di halaman web. Mereka mengirim email ke salah satu karyawan Anda tautan ke sana. SWG atau solusi pemindaian email Anda memeriksanya di kotak pasir tetapi kit Phish mendeteksi ini dan mengarahkan kembali ke situs jinak sehingga lulus inspeksi.

Pengguna Anda mendapatkan email dengan tautan dan sekarang bebas untuk berinteraksi dengan halaman phishing. Mereka memasukkan kredensial mereka ditambah kode MFA ke dalam halaman dan voila! Penyerang mencuri sesi yang diautentikasi dan mengambil alih akun pengguna.

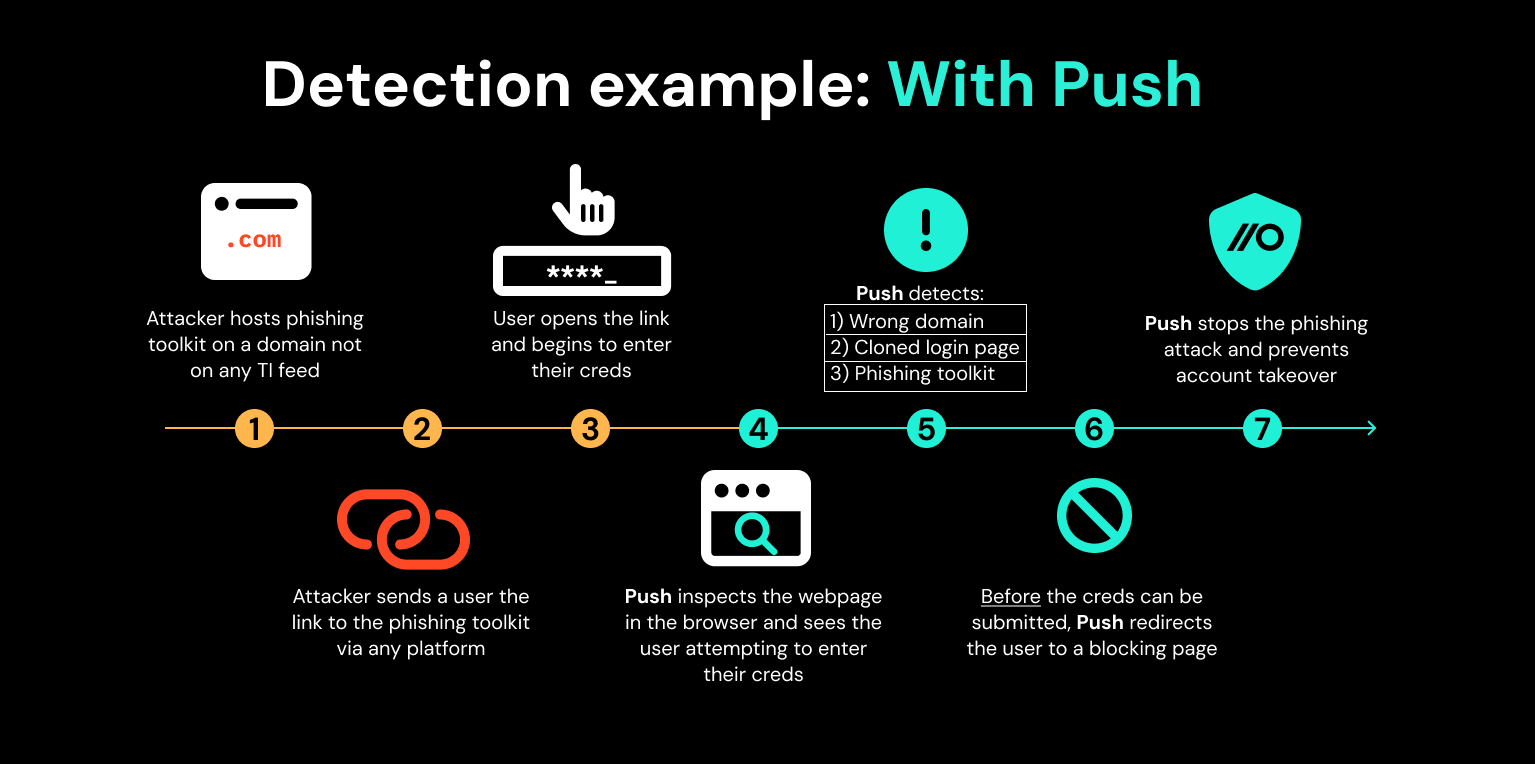

Tetapi dengan dorongan, ekstensi browser kami memeriksa halaman web yang berjalan di browser pengguna. Push mengamati bahwa halaman web adalah halaman login dan pengguna memasukkan kata sandi mereka ke dalam halaman, mendeteksi itu:

-

Kata sandi yang dimasukkan pengguna ke situs phishing telah digunakan untuk masuk ke situs lain sebelumnya. Ini berarti bahwa kata sandi sedang digunakan kembali (buruk) atau pengguna sedang dipasangkan (bahkan lebih buruk).

-

Halaman web diklon dari halaman login yang sah yang telah sidik jari oleh dorongan.

-

Toolkit phishing sedang berjalan di halaman web.

Akibatnya, pengguna diblokir untuk berinteraksi dengan situs phishing dan dicegah untuk melanjutkan.

Ini adalah contoh deteksi yang baik yang sulit (atau tidak mungkin) untuk dihindari penyerang – Anda tidak dapat menjadi korban jika mereka tidak dapat memasukkan kredensial mereka ke dalam situs phishing Anda!

Cari tahu lebih lanjut tentang bagaimana push mendeteksi dan memblokir serangan phishing di sini.

Pelajari lebih lanjut

Tidak berhenti di situ – Push menyediakan deteksi serangan identitas komprehensif dan kemampuan respons terhadap teknik seperti isian kredensial, penyemprotan kata sandi dan pembajakan sesi menggunakan token sesi curian. Anda juga dapat menggunakan dorongan untuk menemukan dan memperbaiki kerentanan identitas di setiap aplikasi yang digunakan karyawan Anda seperti: Ghost Login; Kesenjangan cakupan SSO; Kesenjangan MFA; kata sandi yang lemah, dilanggar dan digunakan kembali; integrasi oauth yang berisiko; dan lebih banyak lagi.

Jika Anda ingin mempelajari lebih lanjut tentang bagaimana dorongan membantu Anda mendeteksi dan mengalahkan teknik serangan identitas umum, Pesan waktu dengan salah satu tim kami untuk demo langsung – atau mendaftarkan akun untuk mencobanya secara gratis.

Lihat panduan cepat kami di sini.

Disponsori dan ditulis oleh Dorong keamanan.