Dengan banyaknya data dan pengguna yang memanfaatkan AWS, mudah bagi salah konfigurasi untuk menyelinap melalui celah. Salah satu area yang umum diabaikan adalah penamaan ember S3.

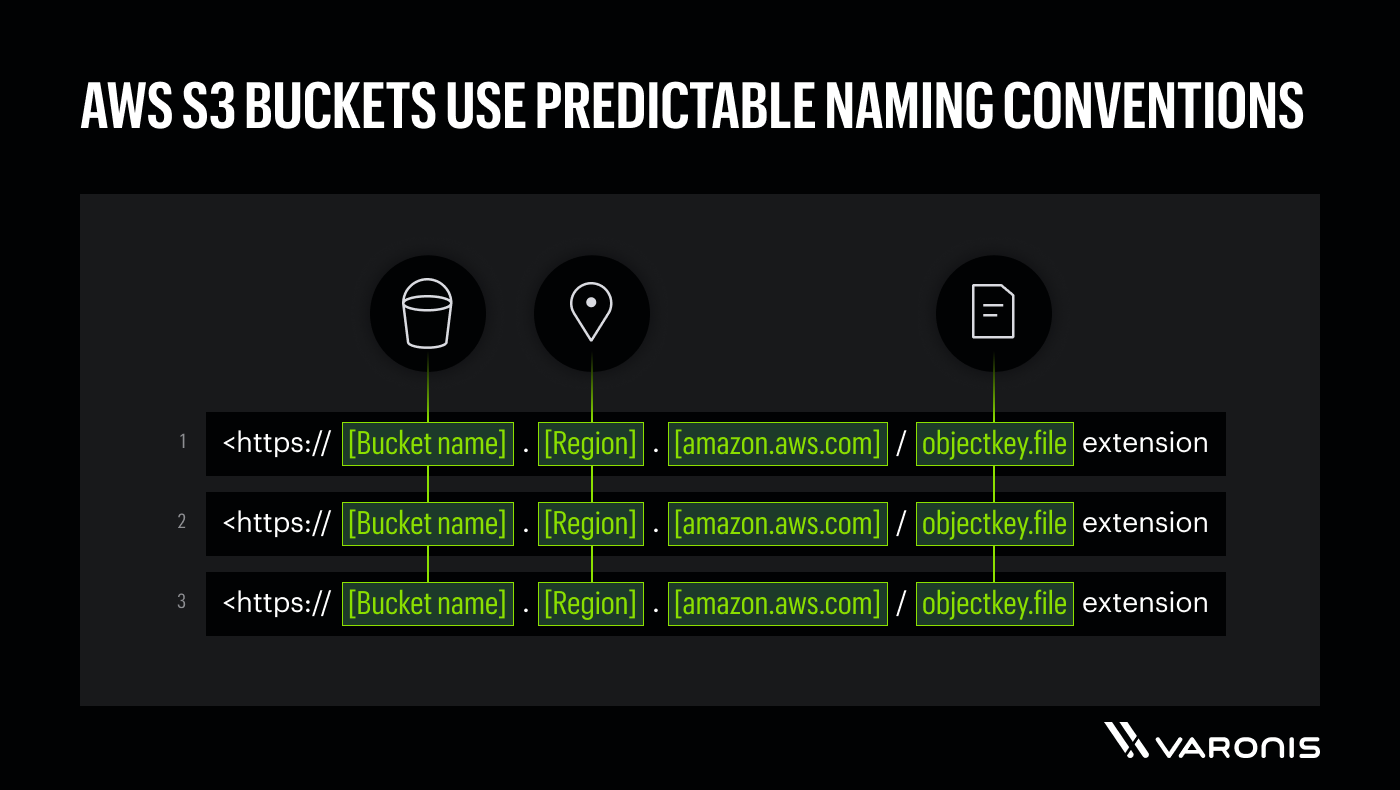

AWS S3 Bucket Nama global dengan nama yang dapat diprediksi yang dapat dieksploitasi oleh aktor buruk yang ingin mengakses atau membajak ember S3. Ini dikenal sebagai “S3 Bucket Namesquatting.”

Penggunaan nama ember S3 yang dapat diprediksi menghadirkan masalah yang meluas. Ribuan contoh di GitHub Gunakan kualifikasi default, menjadikannya target utama untuk eksploitasi.

Di blog ini, kami akan memeriksa terjadinya senama bucket S3, metode untuk mengatasi masalah ini, dan bagaimana Varonis dapat mencegah ini dan masalah keamanan data terkait lainnya di AWS.

Apa itu S3 Bucket Squatting?

S3 ember nama ember dapat terjadi dalam beberapa cara, tetapi akar penyebab selalu tergantung pada kualifikasi penamaan yang dapat diprediksi.

Misalnya, kapan Daerah baru dirilisaktor yang buruk dapat mendaftarkan ember sebelum pemilik yang sebenarnya dapat mengklaimnya dengan menebak nama dengan benar. A

Meskipun nama wilayah AWS biasanya tidak dipublikasikan, mereka dapat disimpulkan oleh mereka yang akrab dengan kualifikasi dan nama wilayah. Jika aktor yang buruk mengetahui waktu rilis wilayah baru, mereka dapat secara proaktif mendaftarkan ember sebelum pemilik dapat.

S3 ember nama juga dapat terjadi saat menggunakan AWS Cloud Deployment Kit. AWS Cloud Deployment Kit menciptakan pementasan ember S3 di mana sumber daya disediakan untuk lingkungan dengan pola penamaan yang dapat diprediksi: cdk-{Qualifier}-assets-{Account-ID}-{Region}.

Jika pengguna tidak menyesuaikan nama, mereka membiarkan pintu terbuka untuk aktor yang buruk.

Sumber: Pahlawan

Memanfaatkan nama ember S3 yang dapat diprediksi dapat menyebabkan beberapa serangan berbeda. Aktor buruk dapat mengarahkan lalu lintas atau memulai penolakan layanan (DOS). Selain itu, penyerang berpotensi memanipulasi sumber daya pembentukan cloud dan bahkan membuat akun admin.

Situs S3 yang tinggi membahayakan kepercayaan pelanggan

Varonis baru-baru ini mengidentifikasi sebuah insiden di mana aktor buruk mengeksploitasi bucket S3 statis dan Amazon Route 53 untuk mengarahkan lalu lintas ke situs web yang kurang dapat diperbaiki.

Pelanggan dialihkan secara paksa, yang membuatnya tampak seolah -olah telah ada peretasan. Kejadian ini berpotensi membahayakan kepercayaan pelanggan dan menyebabkan sakit kepala bagi tim keamanan.

Itu Respons Insiden Pahlawan Tim didiagnosis dan membantu memulihkan masalah.

Namun, senama bucket S3 dapat dengan mudah tidak diketahui oleh banyak perusahaan, yang mengarah pada masalah yang signifikan bagi pelanggan dan bahkan pelanggaran data.

Bagaimana Anda mencegah senama bucket S3?

Untuk mencegah senama bucket S3, pastikan bahwa ember S3 Anda terkunci. Penting untuk dipahami bahwa konvensi penamaan dapat diprediksi dan untuk memastikan bahwa ember S3 Anda tidak publik.

AWS baru -baru ini memperbarui itu dokumentasi untuk menekankan pentingnya Menyesuaikan Nama S3 Bucket Saat Bootstraps Sumber Daya.

“Berbeda dengan sumber daya bootstrap lainnya, nama ember Amazon S3 bersifat global. Ini berarti bahwa setiap nama ember harus unik di semua akun AWS di semua daerah AWS dalam suatu partisi, ”jelas Amazon.

Di luar itu, penting untuk mengidentifikasi masalah, seperti ketika nama ember default belum diubah dalam skala besar. AWS memungkinkan pengguna untuk membuat konfigurasi, dan salah konfigurasi sederhana atau kebijakan yang salah dapat berdampak negatif terhadap pelanggan Anda.

Jika nama -nama terdeteksi, berikut adalah beberapa langkah praktis yang harus diambil:

- Decomisi Domain untuk mencegah paparan lebih lanjut

- Meminta dan mengkonfirmasi bahwa AWS menurunkan ember

- Poin Catatan DNS di Sumber Daya Non-S3 Sampai Catatan DNS Penipuan Dibersihkan

Bagaimana Varonis Membantu Mencegah S3 Bucket Namesquatting

Ketika sebuah perusahaan sektor energi mengadopsi pendekatan cloud-first, mereka tahu mereka perlu membersihkan izin pengguna dan data basi dan melindungi data kritisnya dari serangan.

Mereka mencari solusi yang dapat mengamankan data cloud mereka, membantu mereka mematuhi standar internasional, dan mendeteksi dan mengurangi ancaman secara real time, menuntun mereka ke Varonis.

Baca studi kasus lengkap: Bagaimana Varonis Membantu Perusahaan Energi Melindungi Data Kritis di AWS dan M365

“Bucket S3 adalah target yang dikenal di dunia peretas karena AWS begitu lazim. Bucket S3 dieksploitasi sepanjang waktu. ” – Ciso, Perusahaan Sektor Energi.

Pahlawan menyediakan a Solusi komprehensif untuk mengamankan data di AWS. Mengingat skala besar penyebaran AWS, salah konfigurasi sering diabaikan. Varonis mengotomatiskan proses keamanan untuk membantu tim skala dengan mudah.

Varonis secara otomatis menemukan dan mengklasifikasikan data sensitif di seluruh sumber daya yang tidak terstruktur dan terstruktur dalam AWS dan bendera berisiko dari akses berlebihan dan salah konfigurasi, termasuk potensi nama ember S3.

Setelah risiko data dan kesalahan konfigurasi terdeteksi, Varonis secara otomatis mengubah masalah untuk memastikan bahwa data AWS Anda aman. Misalnya, Varonis dapat secara otomatis menerapkan blok akses publik pada semua ember S3 yang berisi data sensitif.

Selain itu, Varonis dapat membantu mencegah penyebab serangan siber No. 1 – Identitas yang dikompromikan -Dengan menghapus pengguna basi, peran, dan kunci akses, akses ukuran kanan, dan mengingatkan Anda tentang perilaku abnormal.

Artikel ini awalnya muncul di Blog Pahlawan.

Disponsori dan ditulis oleh Pahlawan.