Qualcomm telah merilis patch keamanan untuk kerentanan zero-day pada layanan Digital Signal Processor (DSP) yang memengaruhi lusinan chipset.

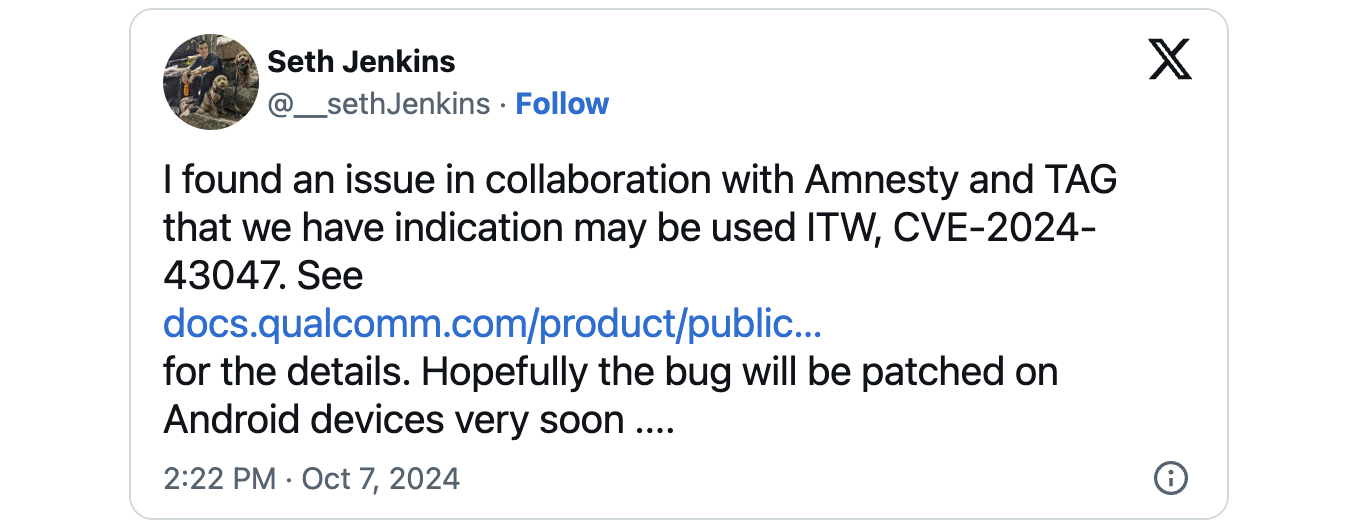

Kelemahan keamanan (CVE-2024-43047) dilaporkan oleh Seth Jenkins dari Google Project Zero dan Conghui Wang dari Amnesty International Security Lab, dan hal ini disebabkan oleh kelemahan penggunaan setelah bebas yang dapat menyebabkan kerusakan memori ketika berhasil dieksploitasi oleh penyerang lokal dengan hak istimewa rendah.

“Saat ini, DSP memperbarui buffer header dengan DMA yang tidak digunakan menangani fds. Di bagian put_args, jika ada DMA yang menangani FD di buffer header, peta terkait akan dibebaskan,” seperti dijelaskan dalam a Komit kernel DSP.

“Namun, karena buffer header diekspos ke pengguna di PD yang tidak ditandatangani, pengguna dapat memperbarui FD yang tidak valid. Jika FD yang tidak valid ini cocok dengan FD apa pun yang sudah digunakan, hal ini dapat menyebabkan kerentanan use-after-free (UAF). “

Seperti yang diperingatkan perusahaan dalam penasihat keamanan hari Senin, peneliti keamanan dari Grup Analisis Ancaman Google dan Lab Keamanan Amnesty International menandai kerentanan tersebut sebagai eksploitasi di alam liar. Kedua kelompok tersebut dikenal karena menemukan bug zero-day yang dieksploitasi dalam serangan spyware yang menargetkan perangkat seluler individu yang berisiko tinggi, termasuk jurnalis, politisi oposisi, dan pembangkang.

“Ada indikasi dari Google Threat Analysis Group bahwa CVE-2024-43047 mungkin berada dalam eksploitasi terbatas dan tertarget,” Qualcomm memperingatkan hari ini. “Patch untuk masalah yang memengaruhi driver FASTRPC telah tersedia untuk OEM bersama dengan rekomendasi kuat untuk menerapkan pembaruan pada perangkat yang terpengaruh sesegera mungkin.”

Qualcomm juga mendesak pengguna untuk menghubungi produsen perangkat mereka untuk rincian lebih lanjut mengenai status patch perangkat spesifik mereka.

Hari ini, perusahaan juga memperbaiki kelemahan tingkat keparahan yang hampir maksimum (CVE-2024-33066) di Manajer Sumber Daya WLAN yang dilaporkan lebih dari setahun yang lalu dan disebabkan oleh kelemahan validasi masukan yang tidak tepat yang dapat menyebabkan kerusakan memori.

Pada bulan Oktober tahun lalu, Qualcomm juga memperingatkan bahwa ada penyerang mengeksploitasi tiga kerentanan zero-day di driver GPU dan Compute DSP-nya di alam liar.

Menurut laporan dari Grup Analisis Ancaman (TAG) Google dan tim Project Zero, ini digunakan untuk eksploitasi terbatas dan bertarget. Google dan Qualcomm belum mengungkapkan informasi tambahan mengenai serangan ini.

Dalam beberapa tahun terakhir, Qualcomm juga telah menambal kerentanan chipset yang memungkinkan penyerang mengaksesnya file media pengguna, pesan teks, riwayat panggilan, dan percakapan waktu nyata.

Qualcomm juga memperbaikinya kelemahan pada chip Snapdragon Digital Signal Processor (DSP).memungkinkan peretas mengontrol ponsel cerdas tanpa interaksi pengguna, memata-matai penggunanya, dan membuat malware yang tidak dapat dihapus yang mampu menghindari deteksi.

Bajingankerentanan lain yang ditambal pada tahun 2020, memungkinkan penyerang mendekripsi beberapa paket jaringan nirkabel terenkripsi WPA2, sementara bug lainnya yang kini telah diperbaiki memungkinkan akses ke data penting.