Pada hari kedua Pwn2Own Berlin 2026, para pesaing mengumpulkan hadiah uang tunai sebesar $385.750 setelah mengeksploitasi 15 kerentanan unik zero-day di beberapa produk, termasuk Windows 11, Microsoft Exchange, dan Red Hat Enterprise Linux for Workstations.

Itu Pwn2 Milik Berlin 2026 kompetisi peretasan berlangsung di Serangan Serangan konferensi dari 14 Mei hingga 16 Mei dan berfokus pada teknologi perusahaan dan kecerdasan buatan.

Peneliti keamanan dapat memperoleh lebih dari $1.000.000 dalam bentuk tunai dan hadiah dengan meretas produk yang telah di-patch sepenuhnya di browser web, aplikasi perusahaan, lingkungan cloud-native/container, virtualisasi, eskalasi hak istimewa lokal, server, inferensi lokal, dan kategori LLM.

Menurut Aturan Pwn2Ownsemua perangkat yang ditargetkan menjalankan versi sistem operasi terbaru, dan semua entri harus membahayakan target dan menunjukkan eksekusi kode arbitrer. Vendor memiliki waktu 90 hari untuk menambal perangkat lunak dan perangkat keras mereka setelah zero-day diungkapkan di Pwn2Own.

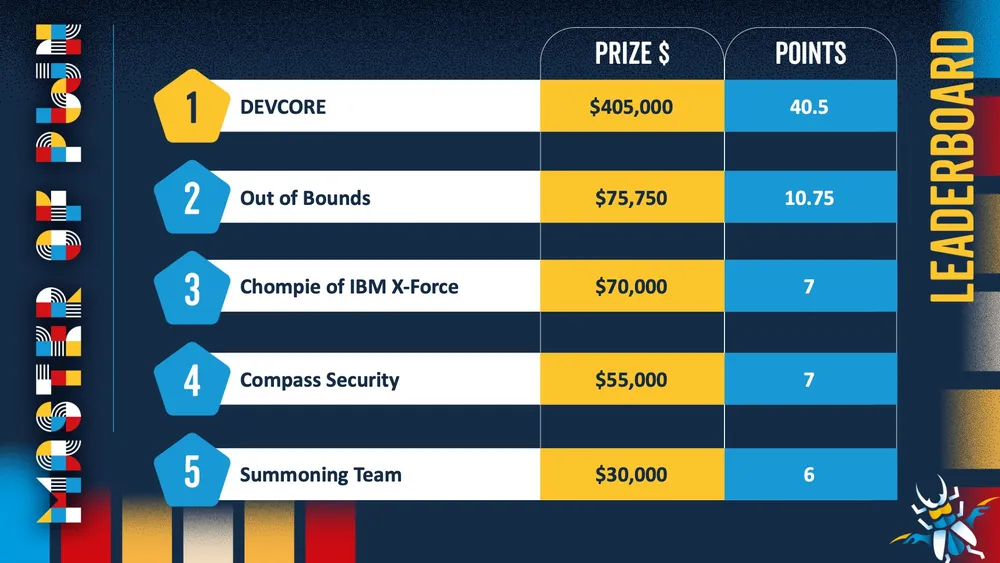

Puncak hari kedua adalah Cheng-Da Tsai (juga dikenal sebagai Orange Tsai) dari Tim Peneliti DEVCORE yang menghasilkan $200,000 setelahnya merantai tiga bug untuk mendapatkan eksekusi kode jarak jauh dengan hak istimewa SISTEM di Microsoft Exchange.

Siyeon Wi juga mengumpulkan $7.500 setelah mengeksploitasi bug integer overflow untuk meretas Windows 11dan Ben Koo dari Tim DDOS peningkatan hak istimewa untuk melakukan root di Red Hat Enterprise Linux untuk Workstation untuk mendapatkan hadiah uang tunai $10.000, sementara 0xDACA dan Noam Trobishi menggunakan bug penggunaan setelah bebas untuk mengeksploitasi NVIDIA Container Toolkit.

Dalam kategori AI, Le Duc Anh Vu dari Viettel Cyber Security meretas agen pengkodean Cursor AI seharga $30.000, Sina Kheirkhah dari Tim Pemanggil mendemonstrasikan OpenAI Codex zero-day ($20,000), dan Keamanan Kompas Kursor yang dieksploitasi ($15.000).

Pada hari pertamaOrange Tsai memperoleh $175.000 lagi setelah merangkai 4 bug logika untuk pelarian sandbox Microsoft Edge, sementara Valentina Palmiotti (chompie) dari IBM X-Force Offensive Research mengumpulkan $20.000 untuk rooting Red Hat Linux untuk Workstation dan $50.000 untuk zero-day NVIDIA Container Toolkit.

Windows 11 juga diretas tiga kali pada hari pertama oleh Angelboy dan TwinkleStar03 (bekerja dengan Program Magang DEVCORE), Kentaro Kawane dari GMO Cybersecurity, dan Marcin Wiązowski, masing-masing mendapatkan hadiah uang tunai sebesar $30.000 karena mendemonstrasikan peningkatan hak istimewa zero-days yang baru.

Pada hari ketiga dari Pwn2Own, para peretas akan menargetkan Microsoft Windows 11, VMware ESXi, Red Hat Enterprise Linux, Microsoft SharePoint, dan beberapa agen pengkodean AI.

Jadwal lengkap hari kedua dan hasil setiap tantangannya tersedia di sinisedangkan jadwal lengkap Pwn2Own Berlin 2026 tersedia di sini.

Selama tahun lalu Kontes Pwn2Own BerlinInisiatif Zero Day dari TrendMicro memberikan penghargaan kepada 1.078.750 untuk 29 kelemahan zero-day dan beberapa tabrakan bug.

Kesenjangan Validasi: Pentesting Otomatis Menjawab Satu Pertanyaan. Anda Membutuhkan Enam.

Alat pentesting otomatis memberikan nilai nyata, namun alat tersebut dibuat untuk menjawab satu pertanyaan: dapatkah penyerang bergerak melalui jaringan? Mereka tidak dibuat untuk menguji apakah kontrol Anda memblokir ancaman, aturan deteksi Anda diaktifkan, atau konfigurasi cloud Anda dipertahankan.

Panduan ini mencakup 6 permukaan yang sebenarnya perlu Anda validasi.