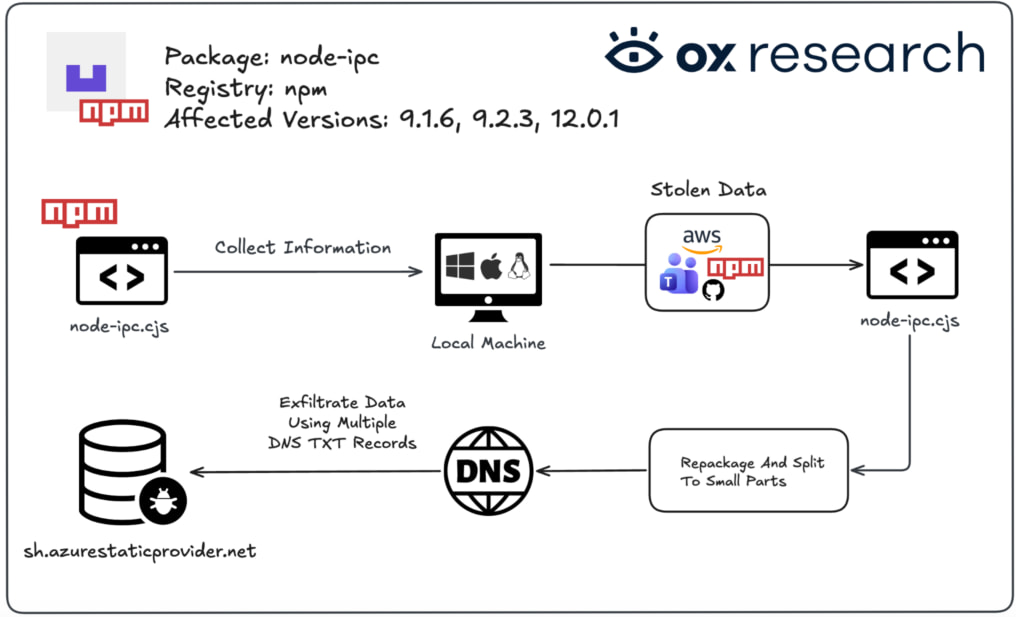

Peretas telah menyuntikkan malware pencuri kredensial ke dalam versi node-ipc yang baru diterbitkan, sebuah paket komunikasi antar-proses yang populer, dalam serangan rantai pasokan baru yang menargetkan npm.

Paket node-ipc adalah modul Node.js yang memungkinkan berbagai proses berkomunikasi melalui semua bentuk soket, termasuk Unix, Windows, UDP, TLS, dan TCP.

Meskipun pengelola menerbitkan pada Maret 2022 versi senjata yang menargetkan sistem yang berbasis di Rusia dan Belarusia dengan modul penimpaan data, sebagai protes terhadap invasi Rusia ke Ukraina, paket tersebut masih memiliki lebih dari 690.000 unduhan mingguan dia di atas.

Serangan rantai pasokan baru-baru ini terdeteksi oleh beberapa perusahaan keamanan aplikasi, termasuk Stopkontak, Keamanan SapiDan Melawan anginyang mengonfirmasi tiga versi berikut sebagai berbahaya:

- simpul-ipc@9.1.6

- simpul-ipc@9.2.3

- simpul-ipc@12.0.1

Kode berbahaya bersembunyi di dalam titik masuk CommonJS (node-ipc.cjs) dan dijalankan secara otomatis setiap kali aplikasi dimuat.

Malware ini sangat mengaburkan dan menginfeksi sidik jari sistem, mengumpulkan variabel lingkungan dan file lokal sensitif, mengompresi data yang dicuri ke dalam arsip, dan mengekstraknya melalui kueri DNS TXT.

Kompromi terbaru tampaknya dilakukan oleh aktor eksternal yang mengkompromikan akun pengelola tidak aktif bernama ‘atiertant.’

Menurut para peneliti, infostealer yang dimasukkan ke dalam versi node-ipc baru mengumpulkan jenis informasi berikut dari sistem yang disusupi:

- Kredensial cloud dari AWS, Azure, GCP, OCI, DigitalOcean, dan lainnya

- Kunci SSH dan konfigurasi SSH

- Kredensial Kubernetes, Docker, Helm, dan Terraform

- token npm, GitHub, GitLab, dan Git CLI

- File .env dan kredensial basis data

- Sejarah Shell dan rahasia CI/CD

- File gantungan kunci macOS dan gantungan kunci Linux

- Profil Firefox dan file database utama (di macOS)

- Penyimpanan lokal Microsoft Teams dan jalur IndexedDB

Malware ini melewatkan file yang lebih besar dari 4 MiB dan menghindari pemindaian direktori .git dan node_modules untuk meningkatkan efisiensi dan mengurangi gangguan operasional pada host.

Sumber: Penelitian Kerbau

Karakteristik operasional yang menonjol adalah penggunaan kueri DNS TXT alih-alih lalu lintas perintah dan kontrol (C2) berbasis HTTP konvensional untuk eksfiltrasi data. Penyerang menggunakan domain bertema Azure palsu (sh[.]penyedia azurestatic[.]net:443) sebagai penyelesai bootstrap, mentransmisikan data ke ‘bt[.]simpul[.]js’ dengan awalan kueri seperti xh, xd, dan xf.

Menurut Socket, mengeksfiltrasi arsip terkompresi berukuran 500 KB dapat menghasilkan sekitar 29.400 permintaan DNS TXT, membantu lalu lintas menyatu dengan aktivitas DNS normal.

Sebelum dikirimkan, malware menyimpan data yang dikumpulkan dalam arsip tar.gz terkompresi sementara, yang dihapus setelah eksfiltrasi untuk mengurangi jejak forensik.

Malware ini tidak membangun persistensi atau mengunduh muatan sekunder apa pun, sehingga operasinya tampak terfokus pada pencurian dan eksfiltrasi kredensial secara cepat.

Pengembang yang berpotensi terkena dampak harus segera menghapus versi yang terpengaruh, merotasi rahasia dan kredensial yang terekspos, serta memeriksa file kunci dan cache npm.

Kesenjangan Validasi: Pentesting Otomatis Menjawab Satu Pertanyaan. Anda Membutuhkan Enam.

Alat pentesting otomatis memberikan nilai nyata, namun alat tersebut dibuat untuk menjawab satu pertanyaan: dapatkah penyerang bergerak melalui jaringan? Mereka tidak dibuat untuk menguji apakah kontrol Anda memblokir ancaman, aturan deteksi Anda diaktifkan, atau konfigurasi cloud Anda dipertahankan.

Panduan ini mencakup 6 permukaan yang sebenarnya perlu Anda validasi.