Kelompok peretas Rusia, Secret Blizzard, telah mengembangkan pintu belakang Kazuar yang sudah lama ada menjadi botnet peer-to-peer (P2P) modular yang dirancang untuk persistensi, sembunyi-sembunyi, dan pengumpulan data jangka panjang.

Secret Blizzard, yang aktivitasnya mirip dengan Turla, Uroburos, dan Venomous Bear, telah dikaitkan dengan dinas intelijen Rusia (FSB) dan dikenal karena menargetkan organisasi pemerintah dan diplomatik, entitas terkait pertahanan, dan sistem penting di seluruh Eropa, Asia, dan Ukraina.

Malware Kazuar telah terjadi didokumentasikan sejak tahun 2017dan para peneliti menemukan bahwa silsilah kodenya sudah ada sejak tahun 2005. Aktivitasnya telah dikaitkan dengan kelompok spionase Turla yang bekerja untuk FSB.

Pada tahun 2020, para peneliti mengungkap penerapannya dalam serangan menargetkan organisasi pemerintah Eropa. Tiga tahun kemudian, hal itu terlihat dikerahkan dalam serangan terhadap Ukraina.

Kazuar yang “Memimpin”.

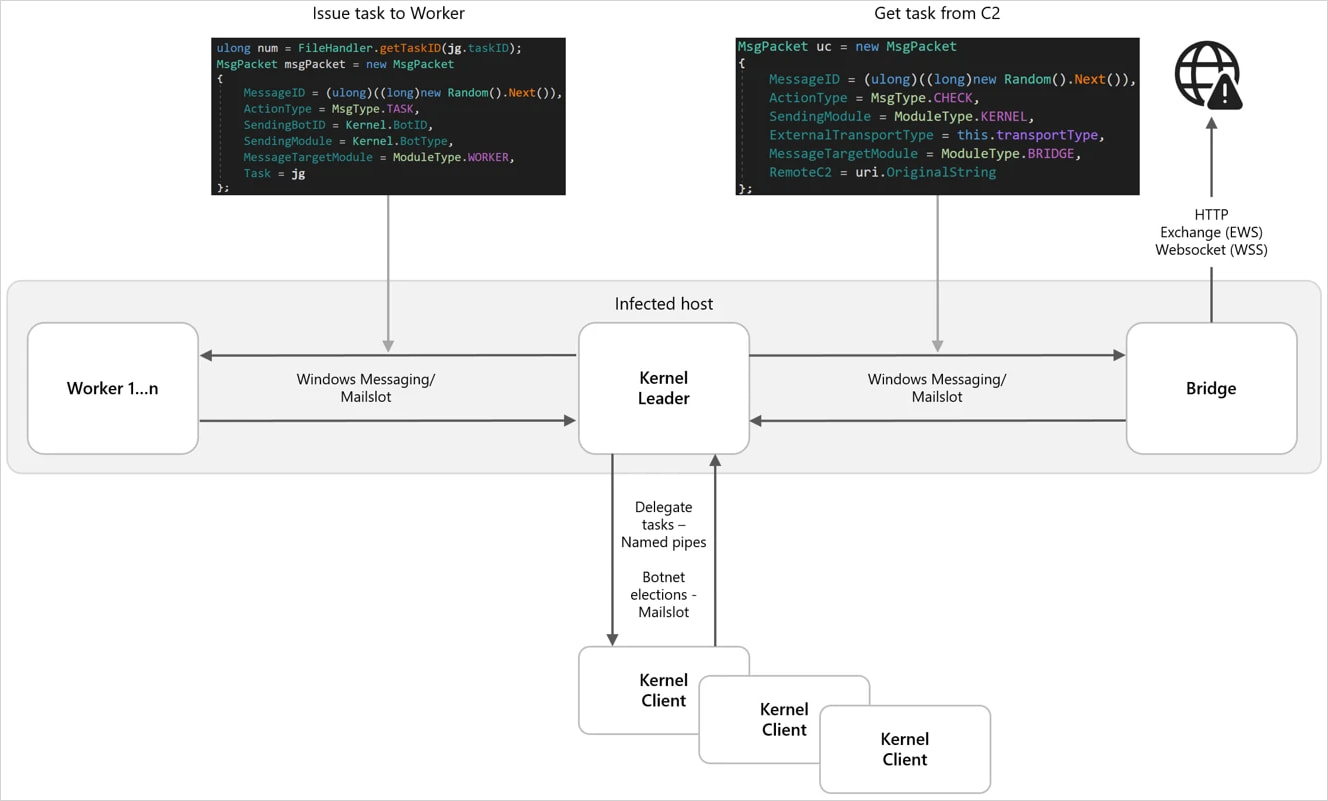

Peneliti Microsoft menganalisis varian terbaru Kazuar dan mengamati bahwa malware tersebut sekarang beroperasi menggunakan tiga modul berbeda: kernel, bridge, dan pekerja.

Modul Kernel adalah koordinator pusat yang mengelola tugas, mengontrol modul lain, memilih pemimpin, dan mengatur komunikasi dan aliran data di seluruh botnet.

Pemimpin pada dasarnya adalah satu sistem yang terinfeksi dalam lingkungan atau segmen jaringan yang dikompromikan, yang berkomunikasi dengan server perintah-dan-kontrol (C2), menerima tugas, dan meneruskannya secara internal ke sistem lain yang terinfeksi.

Sistem non-pemimpin memasuki mode “senyap” dan tidak berkomunikasi langsung dengan C2. Hal ini menghasilkan siluman yang lebih baik dan mengurangi permukaan deteksi.

“Pemimpin Kernel adalah modul Kernel terpilih yang berkomunikasi dengan modul Bridge atas nama modul Kernel lainnya, mengurangi visibilitas dengan menghindari lalu lintas eksternal dalam jumlah besar dari beberapa host yang terinfeksi,” jelas Microsoft.

Proses pemilihan pemimpin bersifat internal dan otonom, menggunakan waktu aktif, reboot, dan jumlah interupsi.

Modul Bridge bertindak sebagai proksi komunikasi eksternal yang meneruskan lalu lintas antara pemimpin Kernel terpilih dan infrastruktur C2 jarak jauh menggunakan protokol seperti HTTP, WebSockets, atau Exchange Web Services (EWS).

Sumber: Microsoft

Komunikasi internal mengandalkan IPC (komunikasi antar-proses), termasuk Windows Messaging, Mailslots, dan pipa bernama, yang berpadu dengan baik dengan kebisingan operasional normal. Pesan-pesan tersebut dienkripsi AES dan diserialkan dengan Google Protocol Buffer (Protobuf).

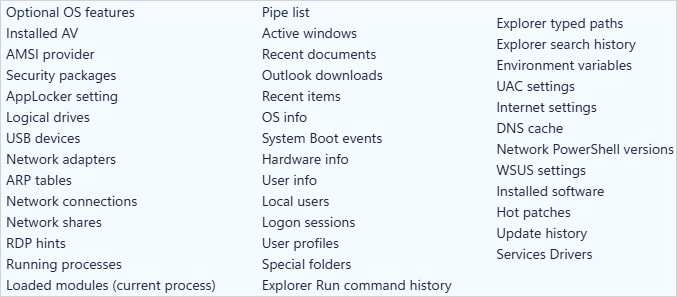

Modul Pekerja melakukan operasi spionase yang sebenarnya, seperti:

- keylogging

- menangkap tangkapan layar

- memanen data dari sistem file

- melakukan pengintaian sistem dan jaringan

- mengumpulkan data email/MAPI (termasuk unduhan Outlook)

- jendela pemantauan

- mencuri file terbaru

Data yang dikumpulkan dienkripsi, dipentaskan secara lokal, dan kemudian dieksfiltrasi melalui modul Bridge.

Sumber: Microsoft

Microsoft menggarisbawahi keserbagunaan Kazuar, yang kini mendukung 150 opsi konfigurasi yang memungkinkan operator mengaktifkan/menonaktifkan bypass keamanan tertentu, melakukan penjadwalan tugas, mengatur waktu pencurian data dan ukuran potongan eksfiltrasi, melakukan injeksi proses, mengelola tugas dan eksekusi perintah, dan banyak lagi.

Mengenai opsi bypass keamanan, Kazuar kini menawarkan bypass Antimalware Scan Interface (AMSI), bypass Event Tracing for Windows (ETW), dan bypass Windows Lockdown Policy (WLDP).

Secret Blizzard biasanya mencari persistensi jangka panjang pada sistem target untuk pengumpulan intelijen. Aktor tersebut mengambil dokumen dan konten email yang memiliki kepentingan politik.

Microsoft merekomendasikan agar perusahaan memfokuskan pertahanan mereka pada deteksi perilaku daripada tanda tangan statis, karena sifat Kazuar yang modular dan sangat dapat dikonfigurasi membuat ancaman tersebut sangat sulit dihindari.

Kesenjangan Validasi: Pentesting Otomatis Menjawab Satu Pertanyaan. Anda Membutuhkan Enam.

Alat pentesting otomatis memberikan nilai nyata, namun alat tersebut dibuat untuk menjawab satu pertanyaan: dapatkah penyerang bergerak melalui jaringan? Mereka tidak dibuat untuk menguji apakah kontrol Anda memblokir ancaman, aturan deteksi Anda diaktifkan, atau konfigurasi cloud Anda dipertahankan.

Panduan ini mencakup 6 permukaan yang sebenarnya perlu Anda validasi.