Pelaku ancaman menggabungkan kelemahan ServiceNow menggunakan eksploitasi yang tersedia untuk umum untuk membobol lembaga pemerintah dan perusahaan swasta dalam serangan pencurian data.

Aktivitas jahat ini adalah dilaporkan oleh Resecurityyang setelah memantaunya selama seminggu, mengidentifikasi banyak korban, termasuk lembaga pemerintah, pusat data, penyedia energi, dan perusahaan pengembangan perangkat lunak.

Meskipun vendor merilis pembaruan keamanan untuk kelemahan tersebut pada 10 Juli 2024, puluhan ribu sistem berpotensi tetap rentan terhadap serangan.

Detail eksploitasi

ServiceNow adalah platform berbasis cloud yang membantu organisasi mengelola alur kerja digital untuk operasi perusahaan.

Ini diadopsi secara luas di berbagai industri, termasuk organisasi sektor publik, perawatan kesehatan, lembaga keuangan, dan perusahaan besar. Pemindaian internet FOFA menghasilkan hampir 300.000 kasus yang terekspos internetyang mencerminkan popularitas produk.

Pada tanggal 10 Juli 2024, ServiceNow menyediakan perbaikan terbaru untuk CVE-2024-4879, yang merupakan masalah kritis (Skor CVSS: 9.3) kelemahan validasi input yang memungkinkan pengguna yang tidak diautentikasi untuk melakukan eksekusi kode jarak jauh pada beberapa versi Platform Now.

Keesokan harinya, pada tanggal 11 Juli, peneliti Assetnote menemukan kelemahan tersebut menerbitkan tulisan rinci tentang CVE-2024-4879 dan dua kelemahan lainnya (CVE-2024-5178 dan CVE-2024-5217) di ServiceNow yang dapat dirantai untuk akses basis data penuh.

Tak lama kemudian, GitHub dibanjiri dengan eksploitasi kerja berdasarkan tulisan dan jumlah besar pemindai jaringan untuk CVE-2024-4879, yang segera dimanfaatkan oleh pelaku ancaman untuk menemukan kejadian yang rentan, lapor Resecurity.

Eksploitasi yang sedang berlangsung yang dilihat oleh Resecurity memanfaatkan injeksi muatan untuk memeriksa hasil tertentu dalam respons server, diikuti oleh muatan tahap kedua yang memeriksa konten basis data.

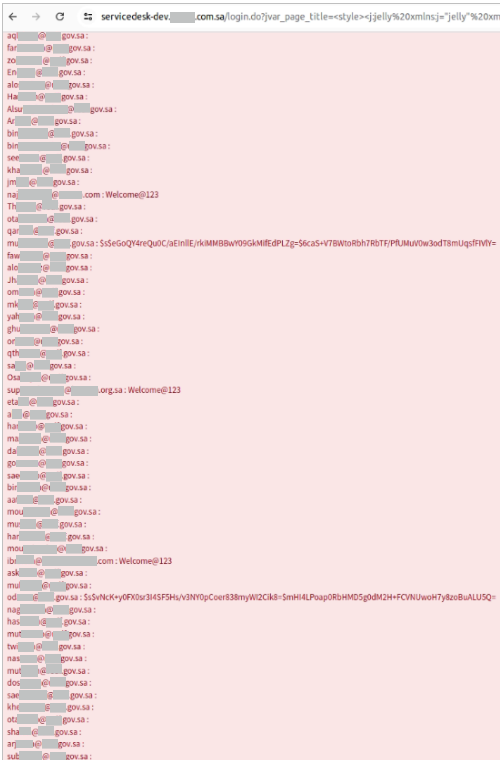

Jika berhasil, penyerang akan membuang daftar pengguna dan kredensial akun. Resecurity mengatakan dalam kebanyakan kasus, data tersebut di-hash, tetapi beberapa contoh yang diretas memperlihatkan kredensial teks biasa.

Sumber: Resecurity

Resecurity telah melihat meningkatnya perbincangan tentang kelemahan ServiceNow di forum bawah tanah, terutama oleh pengguna yang mencari akses ke meja layanan TI dan portal perusahaan, yang menunjukkan minat tinggi dari komunitas kejahatan dunia maya.

ServiceNow telah menyediakan perbaikan untuk ketiga kerentanan tersebut pada awal bulan ini dalam buletin terpisah untuk CVE-2024-4879Bahasa Indonesia: CVE-2024-5178Dan CVE-2024-5217.

Pengguna disarankan untuk memeriksa versi tetap yang tertera pada advisori dan memastikan bahwa mereka telah menerapkan patch pada semua kasus atau melakukannya sesegera mungkin jika belum.