Ratusan produk UEFI dari 10 vendor rentan terhadap kompromi karena masalah rantai pasokan firmware kritis yang dikenal sebagai PKfail, yang memungkinkan penyerang untuk melewati Secure Boot dan menginstal malware.

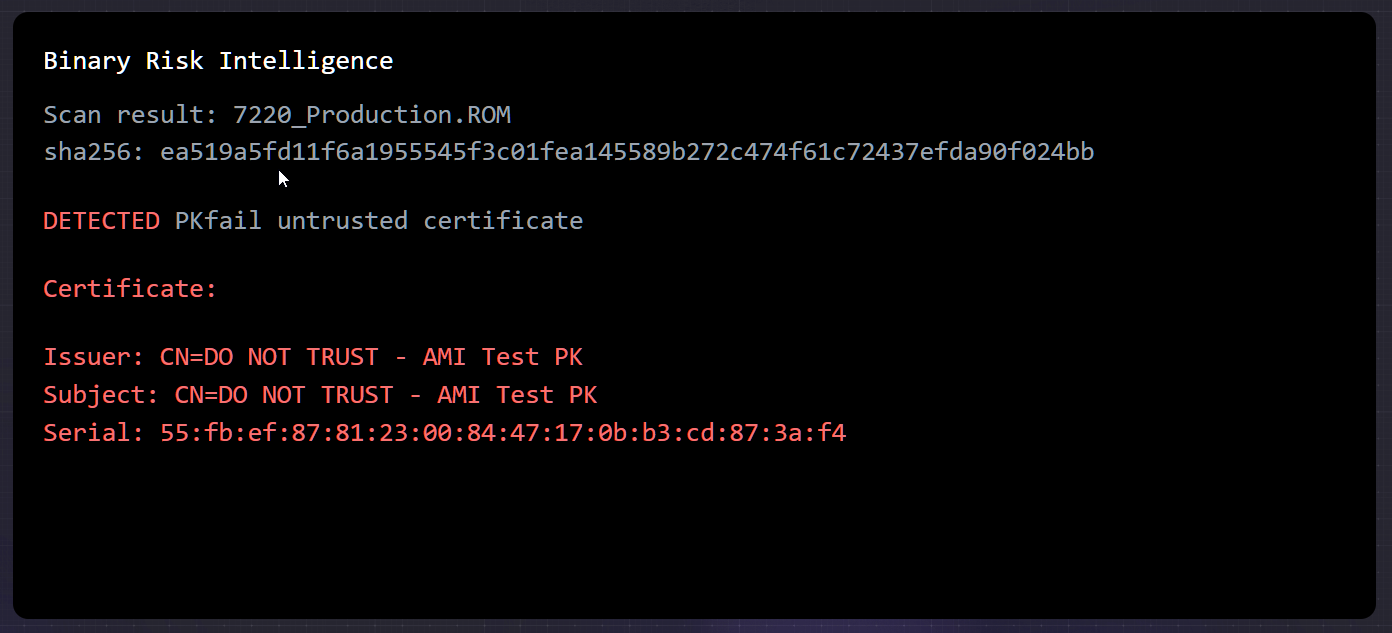

Seperti yang ditemukan oleh Tim Riset Binarly, perangkat yang terpengaruh menggunakan “kunci utama” Secure Boot yang diuji—juga dikenal sebagai Platform Key (PK)—yang dibuat oleh American Megatrends International (AMI), yang ditandai sebagai “JANGAN PERCAYA” dan seharusnya vendor hulu menggantinya dengan kunci yang dibuat secara aman oleh mereka sendiri.

“Kunci Platform ini, yang mengelola database Secure Boot dan menjaga rantai kepercayaan dari firmware ke sistem operasi, sering kali tidak digantikan oleh OEM atau vendor perangkat, sehingga mengakibatkan perangkat dikirimkan dengan kunci yang tidak tepercaya,” kata Tim Riset Binarly dikatakan.

Pembuat perangkat UEFI yang menggunakan kunci pengujian tidak tepercaya di seluruh 813 produk termasuk Acer, Aopen, Dell, Formelife, Fujitsu, Gigabyte, HP, Intel, Lenovo, dan Supermicro.

Pada bulan Mei 2023, Binarly menemukan insiden keamanan rantai pasokan yang melibatkan kunci pribadi yang bocor dari Intel Boot Guard, yang memengaruhi banyak vendor. Seperti yang pertama kali dilaporkan oleh BleepingComputer, kelompok pemerasan Money Message kode sumber MSI yang bocor untuk firmware yang digunakan oleh motherboard perusahaan.

Kode tersebut berisi kunci pribadi penandatanganan gambar untuk 57 produk MSI dan kunci pribadi Intel Boot Guard untuk 116 produk MSI lainnya.

Awal tahun ini, kunci pribadi dari American Megatrends International (AMI) yang terkait dengan “kunci utama” Secure Boot juga bocor, yang memengaruhi berbagai produsen perangkat perusahaan. Perangkat yang terdampak masih digunakan, dan kuncinya digunakan pada perangkat perusahaan yang baru saja dirilis.

Dampak dan rekomendasi PKfail

Seperti yang dijelaskan Binarly, mengeksploitasi masalah ini secara sukses memungkinkan pelaku ancaman yang memiliki akses ke perangkat yang rentan dan bagian pribadi dari Platform Key untuk menerobos Secure Boot dengan memanipulasi basis data Key Exchange Key (KEK), Signature Database (db), dan Forbidden Signature Database (dbx).

Setelah membahayakan seluruh rantai keamanan, dari firmware hingga sistem operasi, mereka dapat menandatangani kode berbahaya, yang memungkinkan mereka menyebarkan malware UEFI seperti Untaian Kosmik Dan Teratai Hitam.

“Firmware pertama yang rentan terhadap PKfail dirilis pada Mei 2012, sedangkan yang terbaru dirilis pada Juni 2024. Secara keseluruhan, hal ini menjadikan masalah rantai pasokan ini sebagai salah satu masalah yang berlangsung paling lama, yang berlangsung selama lebih dari 12 tahun,” imbuh Binarly.

“Daftar perangkat yang terkena dampak, yang saat ini berisi hampir 900 perangkat, dapat ditemukan di nasihat BRLY-2024-005. Pengamatan lebih dekat pada hasil pemindaian mengungkapkan bahwa platform kami mengekstrak dan mengidentifikasi 22 kunci unik yang tidak tepercaya.”

Untuk mengurangi PKfail, vendor disarankan untuk membuat dan mengelola Kunci Platform dengan mengikuti praktik terbaik manajemen kunci kriptografi, seperti Modul Keamanan Perangkat Keras.

Penting juga untuk mengganti kunci pengujian yang disediakan oleh vendor BIOS independen seperti AMI dengan kunci yang dibuat sendiri secara aman.

Pengguna harus memantau pembaruan firmware yang dikeluarkan oleh vendor perangkat dan menerapkan patch keamanan apa pun yang mengatasi masalah rantai pasokan PKfail sesegera mungkin.

Binarly juga menerbitkan situs web pk.failyang membantu pengguna memindai biner firmware secara gratis untuk menemukan perangkat yang rentan PKfail dan muatan berbahaya.