Oleh Sila Ozeren HaciogluInsinyur Riset Keamanan di Keamanan Picus.

Pada bulan April 2026, Anthropic merilis model frontier terbarunya, nama kode Mythoskepada dua belas mitra dalam pratinjau yang terjaga keamanannya. Bukan ketersediaan umum; perusahaan secara eksplisit menahannya karena (dengan benar) dianggap terlalu berbahaya untuk dirilis secara terbuka.

Dalam 14 hari pertama di dalam kotak pasir itu, tulisnya 181 eksploitasi Firefox yang berfungsi. Model canggih sebelumnya berhasil melakukan dua hal. Uh oh.

Itu muncul ke permukaan ribuan zero-day di setiap OS dan browser utama, termasuk bug berusia 27 tahun di OpenBSD, sebuah sistem operasi yang seluruh reputasinya dibangun atas dasar tidak adanya bug seperti ini.

Lebih 99% dari apa yang Mythos temukan masih belum ditambal dalam produksi hari ini.

Itu bukan perkiraan. Yang terjadi.

Sekarang pasangkan dengan apa yang sudah ada di alam liar.

Mari kita mundur sedikit. Pada bulan Februari, AWS Threat Intelligence menerbitkan postmortem pada a Kampanye FortiGate dijalankan oleh satu operator. Satu orang, keterampilan rendah, tidak ada tangan di keyboard.

AI melakukan pekerjaannya, dan berhasil 2.516 perangkat di 106 negara secara paralelhanya membutuhkan waktu beberapa menit per target. Nol hari tidak diperlukan. CVE dan kesalahan konfigurasi yang diketahui sudah cukup; AI beroperasi lebih cepat daripada yang dapat ditanggapi oleh siapa pun.

Dua titik data, satu pesan: pelanggaran sekarang berjalan dengan kecepatan mesin. Dan pertanyaan yang harus ditanyakan oleh setiap pembela HAM adalah, bukan “apakah kita patuh?” atau “apakah kita terlindungi?” Ini lebih terperinci dan lebih mendesak:

“Apa yang sebenarnya mengganggu kendali saya hari ini, dan sejauh mana?”

Jika jawaban jujurnya melibatkan laporan pentest triwulanan dan beberapa tangkapan layar dasbor, pertimbangkan sisa bagian ini sebagai bacaan wajib.

Seberapa Cepat Penyerang Dapat Mengeksploitasi CVE yang Diterbitkan pada tahun 2026?

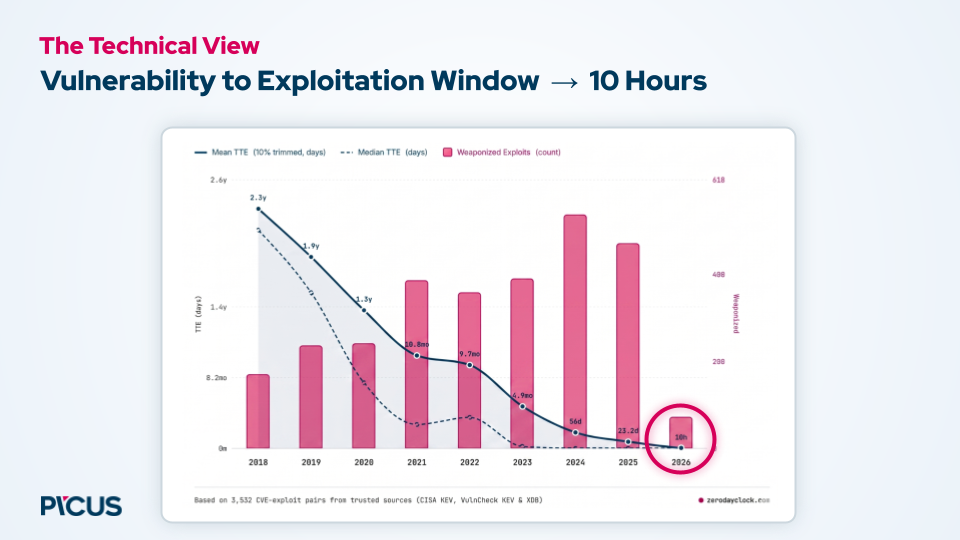

Satu dekade yang lalu, waktu rata-rata dari publikasi CVE hingga eksploitasi aktif yang muncul di alam liar diukur dalam beberapa bulan, cukup lama untuk siklus patch yang sebenarnya. Oleh 2024jendela itu telah menyusut menjadi sekitar 56 hari. Oleh 2025itu tergantung pada 23 hari.

Pasangan CVE-untuk-eksploitasi terbaru dari CISA KEV, VulnCheck KEV, dan database eksploitasi kini menunjukkan median delta kira-kira 10 jam.

Membalikkan perbaikan yang dipublikasikan menjadi eksploitasi yang berfungsi bukan lagi keahlian khusus; sekarang menjadi prompt.

Ini berarti bahwa asumsi-asumsi yang nyaman dalam pengelolaan kerentanan, bahwa skor CVSS diprioritaskan secara bermakna, bahwa “eksploitasi” adalah filter yang berguna, bahwa Anda memiliki waktu antara pengungkapan dan persenjataan, semuanya telah terpatahkan secara diam-diam.

Asumsi kerja yang lebih aman sekarang adalah: setiap kerentanan mempunyai eksploitasi, atau kemauan, sebelum Anda menyelesaikan pertemuan manajemen perubahan berikutnya.

Sayangnya, autoimunitas untuk pertahanan belum ada.

Dan AI sisi biru tanpa validasi hanyalah tebakan pada kecepatan mesin, dan itu adalah sebuah firasat mahal untuk diterapkan ke dalam produksi.

Kemacetan Sebenarnya Bukanlah Perkakasan — Ini adalah Penyerahan Spaghetti

Mari kita mulai dengan penyerangnya terlebih dahulu.

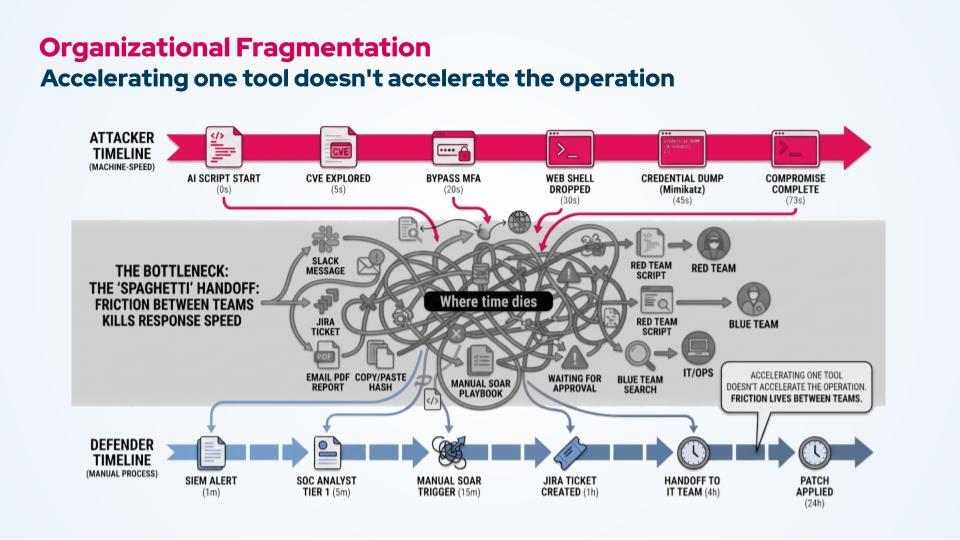

Pada detik nol, skrip AI dimulai. Pada detik kelima, CVE dieksploitasi. MFA dilewati oleh dua puluh orang. Shell web turun pada usia tiga puluh. Kredensial dibuang pada usia empat puluh lima. Pada detik ke tujuh puluh tiga, kompromi telah selesai.

Tidak ada manusia yang terlibat, tidak ada keraguan, tidak ada rapat tim, tidak ada rehat kopi.

Sekarang bayangkan pembelanya.

Peringatan SIEM menyala pada satu menit, setelah penyerang selesai. Analis Tingkat 1 mengambilnya sekitar menit kelima. Seseorang memicu buku pedoman SOAR, dengan tangan, pada menit lima belas. Tiket Jira diajukan dalam waktu satu jam. Empat jam kemudian, tiket tersebut masuk ke antrean operasi TI.

Tambalan tersebut dirilis keesokan harinya, dua puluh empat jam setelah pelanggaran yang membutuhkan waktu tujuh puluh tiga detik untuk diselesaikan.

Perhatikan kemana perginya waktu. Itu tidak ada di dalam satu alat mana pun. EDRnya cepat. SIEM cepat. Pemindai kerentanannya cepat. Waktunya mati di antara alat-alatnya: pesan Slack, hash salin-tempel, laporan PDF yang dikirim melalui email untuk ditinjau, tiket menunggu persetujuan, skrip tim merah dibuat ulang dengan tangan untuk tim biru.

Ini adalah penyerahan spagetidan kedengarannya berantakan.

Anda dapat membeli pemindai yang lebih cepat, menyambungkan EDR yang lebih cerdas, bahkan memasang LLM ke SIEM Anda, dan tidak satupun dari mereka akan mempercepat respons Andakarena celahnya bukan di dalam alat Anda. Itu hidup antar tim dan antar sistem. Mempercepat satu node dalam suatu grafik tidak mempercepat grafik tersebut.

Inilah alasan utama mengapa pembicaraan ini tidak lagi dilakukan di kantor CISO.

Enam bulan lalu, risiko siber yang didorong oleh AI merupakan masalah teknis yang harus didelegasikan. Saat ini, dewan memperlakukannya sebagai sesuatu yang eksistensial dan mengaturnya secara langsung. Anggaran adalah tidak terkuncitapi tidak untuk ‘lebih sama’. Mereka mendanai rencana yang kredibel dan berbasis bukti.

Apa Tiga Pilar Ketahanan Dunia Maya di Era Serangan yang Didukung AI

Prinsip dasar yang menjadikan organisasi tangguh sebelum adanya Mythos masih berlaku. Ada tiga:

Pilar 1: Identifikasi. Anda tidak dapat mempertahankan apa yang tidak dapat Anda lihat. Bahkan dengan visibilitas paparan yang komprehensif di seluruh jaringan, titik akhir, cloud, dan identitas, serta manajemen permukaan serangan yang agresif, titik buta (akses jarak jauh yang tidak dapat diakses, segmentasi yang hilang, celah MFA) adalah tempat tinggal para penyerang berkecepatan mesin.

Pilar 2: Melindungi. Kontrol jaringan dan titik akhir yang efektif, disetel dengan benar. Deteksi yang disesuaikan berfokus pada akses kredensial, perpindahan lateral, dan peningkatan hak istimewa, bukan aturan vendor umum.

Pilar 3: Validasi. Ini adalah program yang paling diremehkan, dan program inilah yang menjawab pertanyaan awal kami. Validasi memiliki dua bagian, dan ya, Anda memerlukan keduanya.

-

Validasi defensif — Simulasi Pelanggaran dan Serangan (BAS). Apakah kontrol pencegahan dan deteksi saya benar-benar menangkap apa yang menimpa saya saat ini? Aset manakah yang gagal dilindungi oleh kendali saya? Berapa sisa risiko setelah tumpukan saya berjalan?

-

Validasi ofensif — Pentestingan Otonom. Bisakah penyerang benar-benar melanggar kita? Eksposur mana yang dirangkai menjadi jalur nyata menuju permata mahkota kita? Apa yang benar-benar dapat dieksploitasi di lingkungan kita, bukan hanya rentan secara teoritis?

Jalankan hanya BAS, dan Anda akan mengetahui bahwa kontrol Anda bekerja secara terpisah, namun tidak mengetahui apakah penyerang dapat melewatinya. Jalankan hanya pentesting otonom, dan Anda akan menemukan jalur serangan tetapi tidak akan tahu kontrol mana yang secara diam-diam gagal pada aset yang tidak pernah disentuh oleh pentest. Jalankan sebagai satu putaran berkelanjutan, di mana masing-masing saling memberi informasidan Anda akhirnya akan mendapatkan jawaban atas “apa yang berhasil dicapai, dan seberapa jauh” yang didasarkan pada bukti, bukan opini hipotetis.

Namun bukti saja tidak cukup. Kapan pelanggaran berjalan pada kecepatan mesin, loop itu sendiri harus berjalan pada kecepatan mesin.

Bagaimana Picus Mendekati Validasi Otonom di Dunia Pasca-Mitos

Perulangan berkelanjutan adalah jawaban yang tepat. Tapi “kontinu” tetap menyiratkan manusia yang mondar-mandir. Di dunia pasca-Mitos, kesenjangan yang penting bukanlah antara melihat dan mendeteksi; itu antara mendeteksi dan membuktikancukup cepat sehingga musuh yang digerakkan oleh AI tidak akan mengetahuinya terlebih dahulu.

Di situlah validasi berjalan dari kontinu menjadi otonom: agen membaca peringatan, melakukan pelingkupan pengujian, menjalankan simulasi, melakukan perbaikan, dan menulis laporan, sementara SOC mengejar tidur yang sangat dibutuhkan.

Kami akan membongkar secara persis seperti apa tampilannya (arsitektur, alur kerja agen, realitas operasional dalam menjalankannya di dalam perusahaan nyata) di awal. KTT Validasi Otonom pada 12 & 14 Meidiselenggarakan bersama Frost & Sullivan dan menampilkan praktisi dari Kraft Heinz dan Glow Financial Services, bersama PicusCTO, Volkan Erturk.

Disponsori dan ditulis oleh Keamanan Puncak.