Versi baru alat akses jarak jauh (RAT) CloudZ menyebarkan plugin berbahaya yang sebelumnya tidak terlihat bernama Pheno yang membajak koneksi Microsoft Phone Link untuk mencuri kode sensitif dari perangkat seluler.

Malware tersebut ditemukan dalam sebuah intrusi yang aktif setidaknya sejak bulan Januari dan para peneliti yakin tujuan pelaku ancaman adalah untuk mencuri kredensial dan kode sandi sementara.

Microsoft Phone Link sudah terinstal di Windows 10 dan 11, dan memungkinkan penggunaan komputer untuk melakukan dan menerima panggilan, merespons teks, atau melihat pemberitahuan yang diterima di perangkat seluler (Android dan iOS).

Dengan memanfaatkan aplikasi tersebut, pelaku ancaman dapat mencegat pesan sensitif yang dikirim ke ponsel target tanpa membahayakan perangkat tersebut.

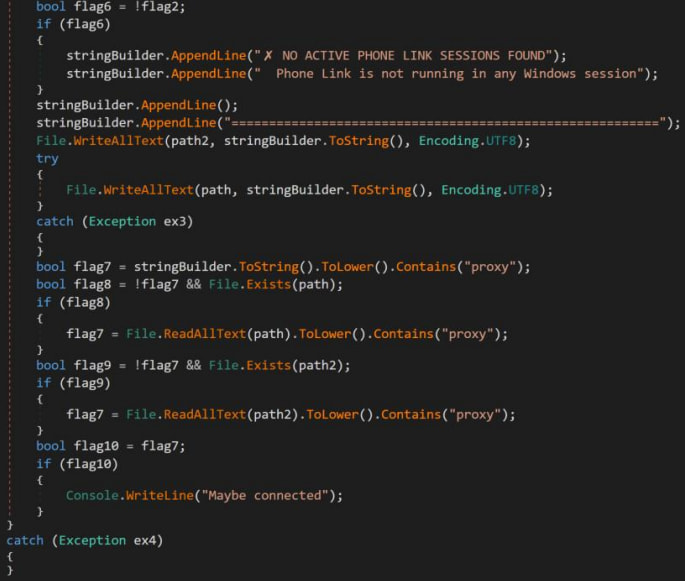

Peneliti Cisco Talos mengatakan dalam sebuah laporan hari ini bahwa Pheno memantau sesi Phone Link aktif dan mengakses database SQLite lokalnya, yang mungkin berisi SMS dan kata sandi satu kali (OTP).

Hal ini memberi penyerang akses ke informasi sensitif tanpa perlu membahayakan perangkat seluler.

“Dengan aktivitas Phone Link yang terkonfirmasi di mesin korban, penyerang yang menggunakan CloudZ RAT berpotensi mencegat file database SQLite aplikasi Phone Link di mesin korban, yang berpotensi membahayakan pesan OTP berbasis SMS dan pesan notifikasi aplikasi pengautentikasi lainnya,” kata Cisco Talos.

Sumber: Cisco Talos

Selain kemampuan yang ada dalam plugin Pheno, CloudZ dapat menargetkan data yang disimpan di browser web, membuat profil sistem host, dan menjalankan perintah untuk:

- Operasi manajemen file (hapus, unduh, dan tulis)

- Eksekusi perintah shell

- Mulai perekaman layar

- Manajemen plugin (memuat, menghapus, menyimpan ke disk)

- Hentikan proses RAT

Cisco melaporkan bahwa CloudZ berputar di antara tiga string agen pengguna yang dikodekan secara keras untuk membuat lalu lintas HTTP tampak sebagai permintaan browser yang sah. Setiap permintaan HTTP menyertakan header anti-caching untuk mencegah proksi/CDN menyimpan cache C2 atau detail server pementasan.

Para peneliti belum mengidentifikasi vektor akses awal, namun mereka menemukan bahwa infeksi dimulai ketika korban menjalankan pembaruan ScreenConnect palsu, yang menjatuhkan loader berbasis Rust. Hal ini diikuti dengan penerapan pemuat .NET, yang menginstal CloudZ RAT dan menetapkan persistensi melalui tugas terjadwal.

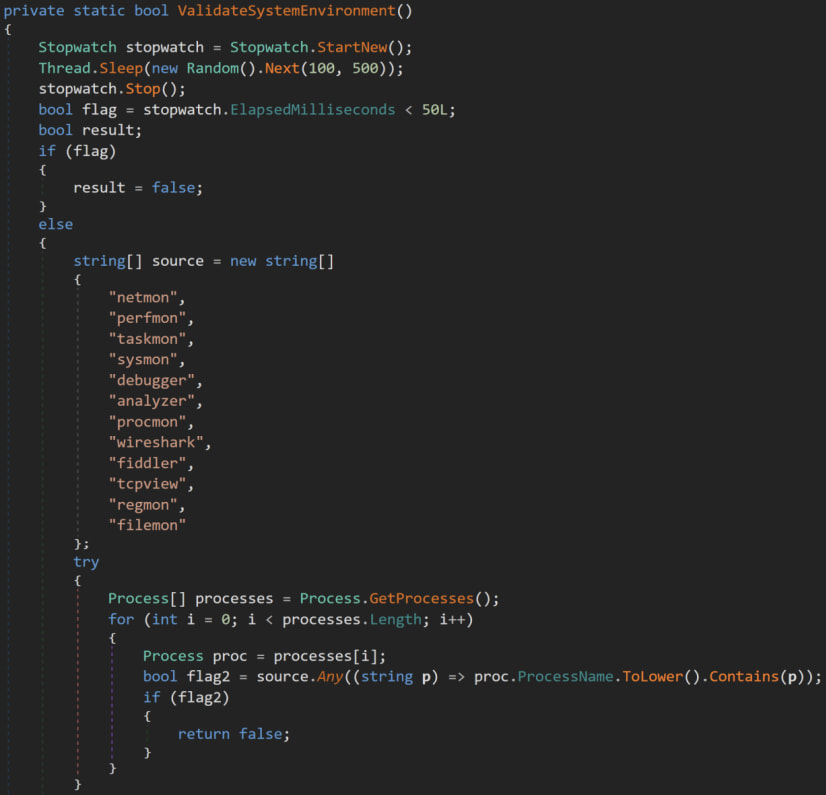

Pemuat .NET juga menyertakan pemeriksaan anti-analisis, seperti langkah-langkah penghindaran kotak pasir berbasis waktu, pemeriksaan alat analisis seperti Wireshark, Fiddler, Procmon, dan Sysmon, serta pemeriksaan string terkait VM dan kotak pasir.

Sumber: Cisco Talos

Untuk bertahan dari serangan tersebut, pengguna harus menghindari layanan OTP berbasis SMS dan menggunakan aplikasi autentikator yang tidak memerlukan pemberitahuan push yang dapat disadap. Untuk informasi yang lebih sensitif, disarankan untuk beralih menggunakan solusi tahan phishing seperti kunci perangkat keras.

Cisco Talos telah menerbitkan serangkaian indikator penyusupan, termasuk URL, hash untuk komponen berbahaya, domain, dan alamat IP, yang dapat digunakan oleh para pembela HAM untuk melindungi lingkungan mereka.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.