Para peneliti memperingatkan bahwa ransomware VECT 2.0 memiliki masalah dalam cara menangani nonce enkripsi yang menyebabkan kehancuran file yang lebih besar secara permanen daripada mengenkripsinya.

VECT telah diiklankan di salah satu iterasi BreachForums terbaru, mengundang pengguna terdaftar untuk menjadi afiliasi, dan mendistribusikan kunci akses melalui pesan pribadi kepada mereka yang menunjukkan minat.

Pada titik tertentu, operator VECT mengumumkan kemitraan dengan TeamPCP, kelompok ancaman yang bertanggung jawab atas serangan rantai pasokan baru-baru ini yang berdampak pada sepele, LiteLLMDan Telnyxserta serangan terhadap Komisi Eropa.

Dalam pengumumannya, operator VECT menyatakan bahwa tujuan mereka adalah untuk mengeksploitasi korban dari gangguan rantai pasokan tersebut, menyebarkan muatan ransomware di lingkungan mereka, serta melakukan serangan rantai pasokan yang lebih besar terhadap organisasi lain.

.jpg)

Sumber: Titik Periksa

Ransomware yang salah

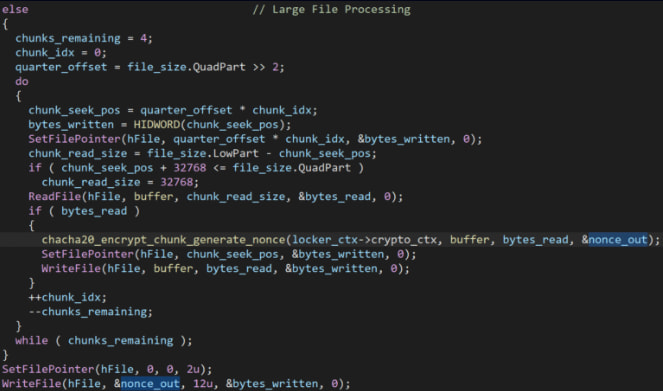

Meskipun hal ini dimaksudkan untuk meningkatkan kecepatan enkripsi untuk file yang lebih besar, karena semua enkripsi potongan menggunakan buffer memori yang sama untuk keluaran nonce, setiap nonce baru akan menimpa nonce sebelumnya.

Setelah semua potongan diproses, hanya nonce terakhir yang dihasilkan yang tersisa di memori, dan hanya nonce tersebut yang ditulis ke disk.

Akibatnya, satu-satunya bagian file yang dapat dipulihkan adalah 25% terakhir, dengan tiga bagian sebelumnya tidak mungkin didekripsi, karena nonce telah hilang.

Nonce yang hilang tersebut juga tidak dikirimkan ke penyerang, jadi meskipun operator VECT ingin mendekripsi file untuk korban yang membayar uang tebusan, mereka tidak akan bisa melakukannya.

Sumber: Titik Periksa

Meskipun hal ini dimaksudkan untuk meningkatkan kecepatan enkripsi untuk file yang lebih besar, karena semua enkripsi potongan menggunakan buffer memori yang sama untuk keluaran nonce, setiap nonce baru akan menimpa nonce sebelumnya.

Setelah semua potongan diproses, hanya nonce terakhir yang dihasilkan yang tersisa di memori, dan hanya nonce tersebut yang ditulis ke disk.

Akibatnya, satu-satunya bagian file yang dapat dipulihkan adalah 25% terakhir, dengan tiga bagian sebelumnya tidak mungkin didekripsi, karena nonce telah hilang.

Nonce yang hilang tersebut juga tidak dikirimkan ke penyerang, jadi meskipun operator VECT ingin mendekripsi file untuk korban yang membayar uang tebusan, mereka tidak akan bisa melakukannya.

.jpg)

Sumber: Titik Periksa

Check Point mencatat bahwa, karena sebagian besar file perusahaan yang berharga, termasuk disk VM, file database, dan cadangan, berukuran di atas 128kb, dampak VECT sebagai penghapus data dapat menjadi bencana besar di sebagian besar lingkungan.

“Dengan ambang batas hanya 128 KB, lebih kecil dari lampiran email atau dokumen kantor pada umumnya, kode yang diklasifikasikan sebagai file besar tidak hanya mencakup disk VM, database, dan cadangan, namun juga dokumen rutin, spreadsheet, dan kotak surat. Dalam praktiknya, hampir tidak ada korban yang ingin memulihkannya berada di bawah batas ini,” Kata Check Point.

Para peneliti menemukan bahwa kelemahan penanganan nonce yang sama terjadi di semua varian ransomware VECT 2.0, termasuk Windows, Linux, dan ESXi, sehingga perilaku penghapusan data yang sama berlaku di semua kasus.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.