Oleh Sila Özeren Hacioglu, Insinyur Riset Keamanan di Picus Security.

Bagi para pemimpin keamanan, notifikasi yang paling ditakuti tidak selalu merupakan peringatan dari SOC mereka; itu tautan ke artikel berita yang dikirim oleh anggota dewan. Judulnya biasanya merinci kampanye baru yang dilakukan oleh kelompok ancaman seperti FIN8 atau kerentanan rantai pasokan besar-besaran yang baru-baru ini terungkap. Pertanyaan yang menyertainya singkat namun implikasinya melumpuhkan: “Apakah kita sedang menghadapi hal ini saat ini?“.

Di dunia pra-LLM, menjawab pertanyaan itu memicu perlombaan gila melawan waktu yang tak kenal ampun. Tim keamanan harus menunggu SLA vendor, seringkali delapan jam atau lebih untuk mendeteksi ancaman yang muncul, atau merekayasa balik serangan itu sendiri secara manual untuk membuat simulasi. Meskipun pendekatan ini memberikan respons yang akurat, namun waktu yang dibutuhkan untuk melakukan hal tersebut menciptakan jendela ketidakpastian yang berbahaya.

Emulasi ancaman berbasis AI telah menghilangkan banyak penundaan investigasi dengan mempercepat analisis dan memperluas pengetahuan tentang ancaman. Namun, emulasi AI masih membawa risiko karena terbatasnya transparansi, kerentanan terhadap manipulasi, dan halusinasi.

Baru-baru ini KTT BASPicus CTO dan salah satu pendiri Volkan Ertürk memperingatkan bahwa “AI generatif mentah dapat menciptakan risiko eksploitasi yang hampir sama seriusnya dengan ancaman itu sendiri.” Picus mengatasi hal ini dengan menggunakan agen, pendekatan pasca-LLM yang memberikan kecepatan tingkat AI tanpa memperkenalkan permukaan serangan baru.

Blog ini menguraikan seperti apa pendekatan tersebut, dan mengapa pendekatan ini secara mendasar meningkatkan kecepatan dan keamanan validasi ancaman.

Jebakan “Segera dan Berdoa”.

Reaksi langsung terhadap ledakan AI Generatif adalah upaya untuk mengotomatisasi kerja sama merah hanya dengan meminta Model Bahasa Besar (LLM) untuk menghasilkan skrip serangan. Secara teoritis, seorang insinyur dapat memasukkan laporan intelijen ancaman ke dalam model dan memintanya untuk “merancang kampanye emulasi”.

Meskipun pendekatan ini tidak dapat disangkal cepat, namun demikian gagal dalam keandalan dan keamanan. Seperti yang dicatat oleh Ertürk dari Picus, ada beberapa bahaya dalam mengambil pendekatan ini:

” … Bisakah Anda memercayai payload yang dibuat oleh mesin AI? Menurut saya tidak. Benar? Mungkin payload tersebut hanya muncul dengan sampel nyata yang telah digunakan oleh grup APT atau grup ransomware. … lalu Anda mengklik biner itu, dan boom, Anda mungkin mendapat masalah besar.”

Masalahnya bukan hanya biner yang berisiko. Seperti disebutkan di atas, LLM masih rentan terhadap halusinasi. Tanpa batasan yang ketat, suatu model mungkin menciptakan TTP (Taktik, Teknik, dan Prosedur) yang sebenarnya tidak digunakan oleh kelompok ancaman, atau menyarankan eksploitasi untuk kerentanan yang tidak ada. Hal ini membuat tim keamanan kesulitan memvalidasi pertahanan mereka ancaman teoritis tanpa meluangkan waktu untuk membahas permasalahan yang sebenarnya.

Untuk mengatasi masalah ini, platform Picus mengadopsi model yang berbeda secara mendasar: pendekatan agenik.

Pergeseran Agenik: Orkestrasi Dari Generasi

Pendekatan Picus, diwujudkan dalam Ancaman Cerdastidak lagi menggunakan AI sebagai pembuat kode, melainkan menggunakannya sebagai pengatur komponen yang dikenal dan aman.

Daripada meminta AI untuk membuat muatan, sistem malah memerintahkannya untuk memetakan ancaman ke pihak yang dipercaya Perpustakaan Ancaman Puncak.

“Jadi pendekatan kami adalah… kami perlu memanfaatkan AI, namun kami perlu menggunakannya dengan cara yang cerdas… Kami perlu mengatakan bahwa, hei, saya punya perpustakaan ancaman. Petakan kampanye yang Anda buat ke TTP saya yang saya tahu berkualitas tinggi, ledakan rendahdan beri saya rencana emulasi berdasarkan apa yang saya miliki dan TTP saya.” – Volkan Ertürk, CTO & salah satu pendiri Picus Security.

Inti dari model ini adalah perpustakaan ancaman yang dibangun dan disempurnakan selama 12 tahun penelitian ancaman dunia nyata oleh Picus Labs. Alih-alih membuat malware dari awal, AI menganalisis kecerdasan eksternal dan menyelaraskannya dengan grafik pengetahuan yang telah divalidasi sebelumnya tentang tindakan atom yang aman. Ini memastikan keakuratan, konsistensi, dan keamanan.

Untuk menjalankan ini dengan andal, Picus menggunakan a kerangka kerja multi-agen daripada chatbot monolitik tunggal. Setiap agen memiliki fungsi khusus, mencegah kesalahan dan menghindari masalah penskalaan:

-

Agen Perencana: Mengatur alur kerja secara keseluruhan

-

Agen Peneliti: Menjelajahi web untuk mencari intelijen

-

Agen Pembuat Ancaman: Merakit rantai serangan

-

Agen Validasi: Memeriksa pekerjaan agen lain untuk mencegah halusinasi

Studi Kasus Kehidupan Nyata: Memetakan Kampanye Serangan FIN8

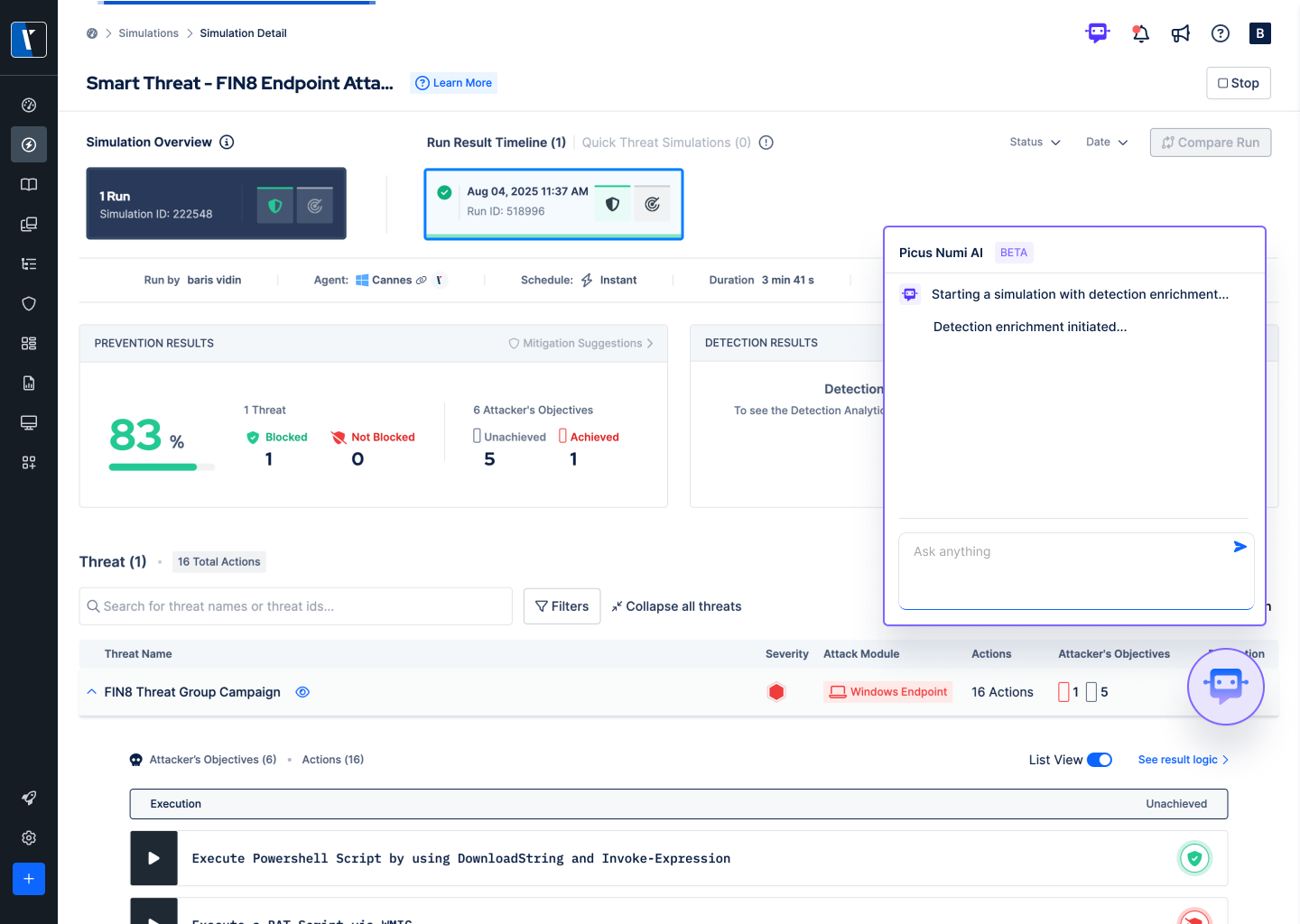

Untuk menunjukkan cara kerja sistem dalam praktiknya, berikut adalah alur kerja yang diikuti platform Picus saat memproses permintaan terkait dengan “FIN8” kelompok ancaman. Contoh ini menggambarkan bagaimana satu tautan berita dapat diubah menjadi profil emulasi yang aman dan akurat dalam hitungan jam.

Panduan proses yang sama ditunjukkan oleh Picus CTO Volkan Ertürk selama BAS Summit.

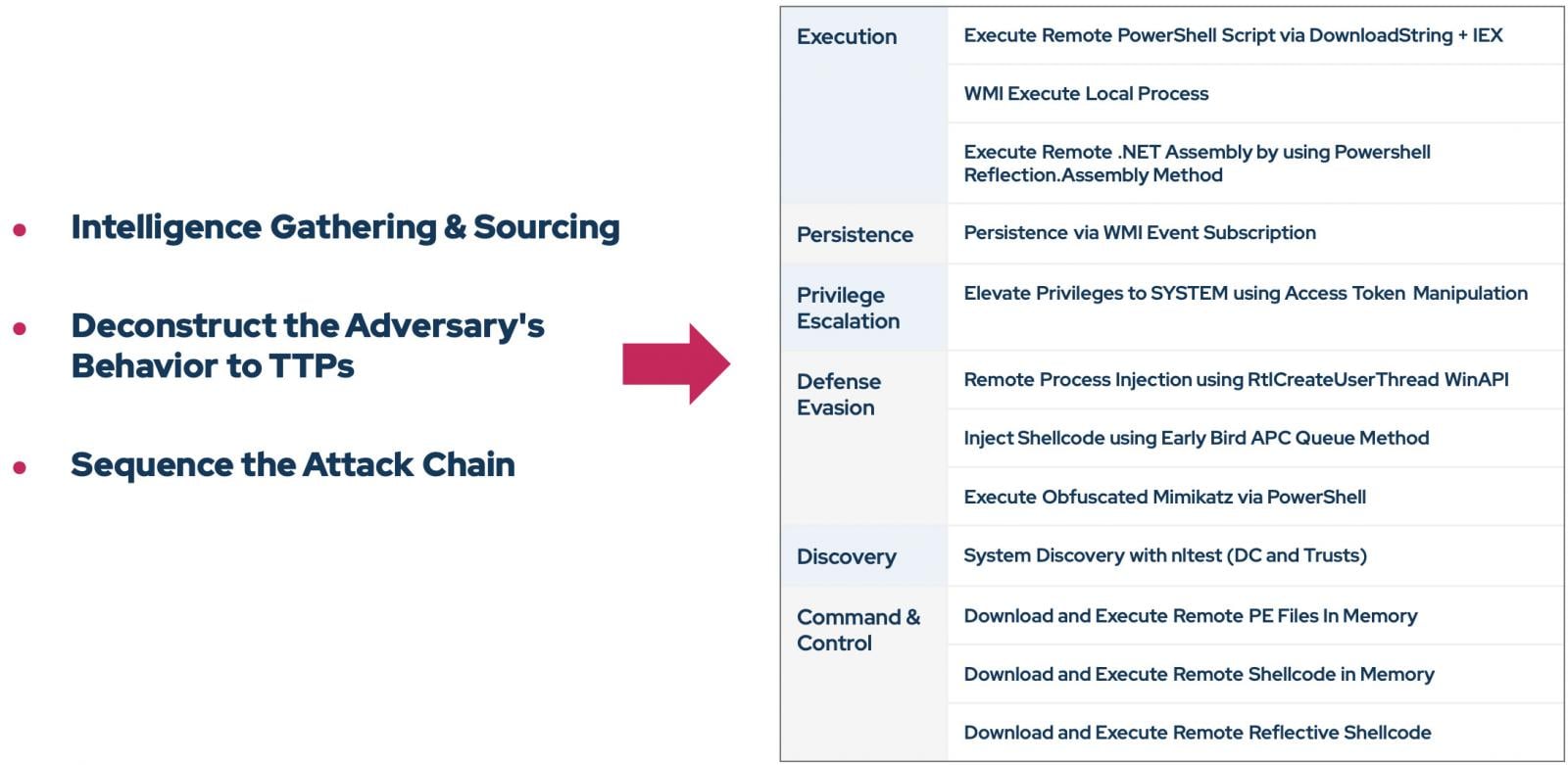

Langkah 1: Pengumpulan dan Sumber Intelijen

Prosesnya dimulai dengan pengguna memasukkan satu URL, mungkin laporan baru tentang kampanye FIN8.

Itu Agen Peneliti tidak berhenti pada satu sumber saja. Ia merayapi tautan yang terhubung, memvalidasi kepercayaan sumber-sumber tersebut, dan mengumpulkan data untuk membangun “menyelesaikan laporan intel.”

Langkah 2: Dekonstruksi dan Analisis Perilaku

Setelah intelijen dikumpulkan, sistem melakukan analisis perilaku. Pendekatan ini mendekonstruksi narasi kampanye menjadi komponen-komponen teknis, dan mengidentifikasi TTP spesifik yang digunakan oleh lawan.

Tujuannya di sini adalah untuk memahami mengalir dari keseluruhan serangan, bukan hanya indikator statisnya.

Langkah 3: Pemetaan Aman melalui Grafik Pengetahuan

Ini adalah “katup pengaman” yang penting.

Itu Agen Pembangun Ancaman mengambil TTP yang teridentifikasi dan menanyakan server Picus MCP (Model Context Protocol). Karena pustaka ancaman berada pada grafik pengetahuan, AI dapat memetakan perilaku jahat musuh ke perilaku yang sesuai aman aksi simulasi dari perpustakaan Picus.

Misalnya, jika FIN8 menggunakan metode khusus untuk membuang kredensial, AI memilih modul Picus yang tidak berbahaya yang menguji kelemahan spesifik tersebut tanpa benar-benar membuang kredensial sebenarnya.

Langkah 4: Urutan dan Validasi

Terakhir, para agen mengurutkan tindakan-tindakan ini ke dalam rantai serangan yang mencerminkan pedoman musuh. A Agen Validasi meninjau pemetaan untuk memastikan tidak ada langkah yang dihalusinasi atau potensi kesalahan yang terjadi.

Outputnya adalah profil simulasi siap dijalankan yang berisi taktik MITRE dan tindakan Picus yang diperlukan untuk menguji kesiapan organisasi.

Masa Depan: Manajemen Eksposur Percakapan

Selain membangun ancaman, pendekatan agen ini juga mengubah antarmuka validasi keamanan. Picus mengintegrasikan kemampuan ini ke dalam antarmuka percakapan yang disebut “Nama AI.”

Hal ini mengubah pengalaman pengguna dari menavigasi dasbor yang rumit menjadi interaksi berbasis niat yang lebih sederhana, lebih jelas.

Sebagai contoh, seorang insinyur keamanan dapat mengungkapkan maksud tingkat tinggi, “Saya tidak ingin ada ancaman konfigurasi“, dan AI memantau lingkungan, memperingatkan pengguna hanya ketika perubahan kebijakan yang relevan atau ancaman yang muncul melanggar tujuan spesifik tersebut.

Pergeseran ini ke arah “validasi keamanan berbasis konteks” memungkinkan organisasi untuk memprioritaskan patching berdasarkan apa yang benar-benar dapat dieksploitasi.

Dengan menggabungkan kecerdasan ancaman berbasis AI dengan pembelajaran mesin yang diawasi yang memprediksi efektivitas kontrol pada perangkat non-agen, tim dapat membedakan antara kerentanan teoritis dan risiko sebenarnya terhadap organisasi dan lingkungan spesifik mereka.

Dalam kondisi di mana pelaku ancaman bergerak cepat, kemampuan untuk mengubah berita utama menjadi strategi pertahanan yang tervalidasi dalam hitungan jam bukan lagi sebuah kemewahan; itu suatu keharusan.

Pendekatan Picus menunjukkan bahwa cara terbaik menggunakan AI bukanlah dengan membiarkannya menulis malware, namun membiarkannya mengatur pertahanan.

Tutup kesenjangan antara upaya penemuan ancaman dan validasi pertahanan Anda.

Minta demo untuk melihat aksi AI agen Picus, dan mempelajari cara mengoperasionalkan intelijen ancaman sebelum terlambat.

Catatan: Artikel ini ditulis dan disumbangkan oleh ahlinya Sila Ozeren HaciogluInsinyur Riset Keamanan di Keamanan Picus.

Disponsori dan ditulis oleh Keamanan Puncak.