Seorang peneliti keamanan siber telah menerbitkan eksploitasi bukti konsep (PoC) untuk dua kerentanan Microsoft Windows yang belum ditambal bernama YellowKey dan GreenPlasma, yang merupakan bypass BitLocker dan kelemahan eskalasi hak istimewa.

Dikenal sebagai Chaotic Eclipse atau Nightmare Eclipse, peneliti menggambarkan masalah bypass BitLocker berfungsi seperti pintu belakang karena komponen yang rentan hanya ada di Windows Recovery Environment (WinRE), yang digunakan untuk memperbaiki masalah terkait boot di Windows.

Eksploitasi terbaru mengikuti pengungkapan peneliti sebelumnya tentang Palu Biru (CVE-2026-33825) dan Matahari Merah (tidak ada pengidentifikasi) eskalasi hak istimewa lokal (LPE) sebagai kelemahan zero-day, yang keduanya mulai dieksploitasi di alam liar tak lama setelah diungkapkan kepada publik.

Seperti dalam kasus sebelumnya, peneliti menyatakan bahwa keputusan untuk mengungkapkan kerentanan YellowKey dan GreenPlasma kepada publik, bersama dengan panduan tentang cara memanfaatkannya, didorong oleh ketidakpuasan terhadap penanganan laporan bug oleh Microsoft.

Chaotic Eclipse, atau Nightmare-Eclipse di GitHub, mengatakan bahwa mereka akan terus membocorkan eksploitasi untuk kerentanan Windows yang tidak terdokumentasi, bahkan menjanjikan “kejutan besar” untuk Patch Selasa berikutnya.

Jalan pintas YellowKey BitLocker

Peneliti mengatakan itu YellowKey adalah jalan pintas BitLocker yang mempengaruhi Windows 11 dan Windows Server 2022/2025. Ini melibatkan penempatan file ‘FsTx’ yang dibuat khusus pada drive USB atau partisi EFI, mem-boot ulang ke WinRE, dan memicu shell dengan menahan tombol CTRL.

Selain itu, bypass BitLocker juga dapat berfungsi tanpa penyimpanan eksternal dengan menyalin file ke partisi EFI di drive target.

Menurut Chaotic/Nightmare Eclipse, shell yang dihasilkan mendapatkan akses tidak terbatas ke volume penyimpanan yang dilindungi oleh BitLocker.

Peneliti keamanan independen Kevin Beaumont membenarkan bahwa eksploitasi YellowKey valid dan menyetujui bahwa BitLocker memiliki pintu belakang. Ia merekomendasikan penggunaan PIN BitLocker dan kata sandi BIOS sebagai mitigasi.

Dalam pembaruannya hari ini, Chaotic Eclipse mengatakan bahwa “akar penyebab sebenarnya masih belum diketahui [sic] oleh masyarakat umum” dan bahwa kerentanan dapat dieksploitasi bahkan dalam lingkungan TPM (Trusted Platform Module) dan PIN. Namun, eksploitasi untuk versi ini belum dirilis.

“Saya pikir MSRC akan membutuhkan waktu untuk menemukan akar penyebab sebenarnya dari masalah ini. Saya tidak pernah bisa memahami mengapa kerentanan ini sangat tersembunyi,” kata dia. kata peneliti.

“Tidak, TPM+PIN tidak membantu, masalah ini masih dapat dieksploitasi, saya bertanya pada diri sendiri pertanyaan ini, apakah TPM+PIN masih bisa berfungsi? Ya, benar, saya hanya tidak memublikasikan PoC, menurut saya apa yang ada di luar sana sudah cukup buruk.”

Will Dormann, analis kerentanan utama di Tharros Labs, juga dikonfirmasi bahwa eksploitasi YellowKey berfungsi dengan file FsTx di drive USB tetapi tidak dapat mereproduksi bug menggunakan partisi EFI.

Dia menjelaskan kepada BleepingComputer bahwa “YellowKey mengeksploitasi transaksi NTFS yang dikombinasikan dengan image Pemulihan Windows. Permintaan PIN ini terjadi sebelum Pemulihan Windows dimasukkan.”

Dormann mengklarifikasi proses eksploitasi, mengatakan bahwa untuk mem-boot Pemulihan Windows, “Windows mencari direktori System Volume InformationFsTx pada drive yang terpasang, dan akan memutar ulang log NTFS apa pun.”

“Hasilnya adalah X:WindowsSystem32winpeshl.ini dihapus, dan ketika Pemulihan Windows dimasukkan, alih-alih meluncurkan lingkungan Pemulihan Windows yang sebenarnya, ia akan memunculkan CMD.EXE. Dengan disk masih tidak terkunci” – Will Dormann

Secara default, BitLocker khusus TPM konfigurasi membuka kunci drive terenkripsi secara otomatis tanpa memerlukan interaksi pengguna. Jika suatu sistem dapat mendekripsi disk secara transparan demi kenyamanan, maka masuk akal untuk memperkirakan bahwa penyerang pada akhirnya akan menemukan cara untuk menyalahgunakan proses tersebut.

“YellowKey adalah contoh eksploitasi untuk kelemahan tersebut,” kata Dormann, menjelaskan bahwa karena memanfaatkan fitur buka kunci otomatis saat boot, eksploitasi YellowKey saat ini tidak berfungsi di lingkungan TMP+PIN.

Perlu dicatat bahwa pengujian YellowKey dengan drive yang dilindungi BitLocker harus dilakukan pada perangkat asli, tempat TPM menyimpan kunci enkripsi.

Dengan demikian, eksploitasi YellowKey Chaotic Eclypse saat ini tidak bekerja dengan drive yang dicuri tetapi memungkinkan akses ke disk yang dilindungi dengan BitLocker khusus TPM tanpa memerlukan kredensial.

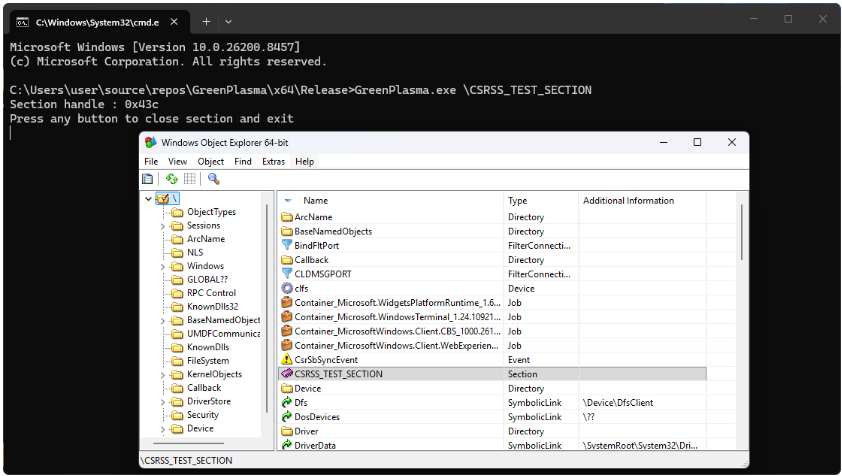

Eksploitasi GreenPlasma

GreenPlasma adalah masalah keamanan eskalasi hak istimewa yang dapat dieksploitasi untuk mendapatkan shell dengan izin SISTEM. Gerhana Chaotic menggambarkannya sebagai “Peningkatan Kerentanan Hak Istimewa Pembuatan Bagian Sewenang-wenang Windows CTFMON.”

Pengguna yang tidak memiliki hak istimewa dapat membuat objek bagian memori sewenang-wenang dalam objek direktori yang dapat ditulis oleh SYSTEM, yang berpotensi memungkinkan manipulasi layanan atau driver yang memiliki hak istimewa yang mempercayai lokasi tersebut.

Namun, PoC yang bocor tersebut tidak lengkap, dan tidak memiliki komponen yang diperlukan untuk mencapai shell SYSTEM yang lengkap. Namun demikian, “jika Anda cukup pintar, Anda dapat mengubahnya menjadi peningkatan hak istimewa penuh,” kata Chaotic Eclipse.

Peneliti yang tidak puas menambahkan bahwa bagian yang baru dibuat dapat dipengaruhi untuk memanipulasi data dan berbagai layanan, termasuk driver mode kernel, untuk mempercayai jalur tertentu yang tidak dapat diakses oleh pengguna standar.

Sumber: GitHub

Meskipun keadaan sebenarnya yang memicu kebocoran eksploitasi Chaotic Eclipse masih belum jelas, peneliti telah mengisyaratkan “kejutan besar” untuk Microsoft pada Patch Tuesday bulan depan.

Selain itu, mereka mengatakan bahwa “Microsoft secara diam-diam menambal kerentanan RedSun” dan mengkritik perusahaan tersebut atas aktivitas diam-diam dan tidak memberikan pengidentifikasi untuk kerentanan tersebut, seperti yang terjadi pada BlueHammer.

BleepingComputer telah menghubungi Microsoft untuk memberikan komentar mengenai kebocoran eksploitasi terbaru Chaotic Eclipse, dan seorang juru bicara menyatakan bahwa perusahaan tersebut berkomitmen untuk menyelidiki masalah keamanan yang dilaporkan, “dan memperbarui perangkat yang terkena dampak untuk melindungi pelanggan sesegera mungkin.”

“Kami juga mendukung pengungkapan kerentanan yang terkoordinasi, sebuah praktik industri yang diadopsi secara luas yang membantu memastikan masalah diselidiki dan ditangani secara cermat sebelum diungkapkan kepada publik, mendukung perlindungan pelanggan dan komunitas riset keamanan,” kata juru bicara Microsoft kepada BleepingComputer.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.