Pada tahun 2025 terjadi sejumlah besar inovasi penyerang dalam hal serangan phishing, karena penyerang terus menggandakan teknik berbasis identitas. Evolusi phishing yang terus-menerus membuat metode ini tetap menjadi salah satu metode paling efektif yang tersedia bagi penyerang saat ini — bahkan, metode ini bisa dibilang lebih efektif dari sebelumnya.

Mari kita lihat lebih dekat tren utama yang menentukan serangan phishing pada tahun 2025, dan apa arti perubahan ini bagi tim keamanan menjelang tahun 2026.

#1: Phishing masuk ke saluran omni

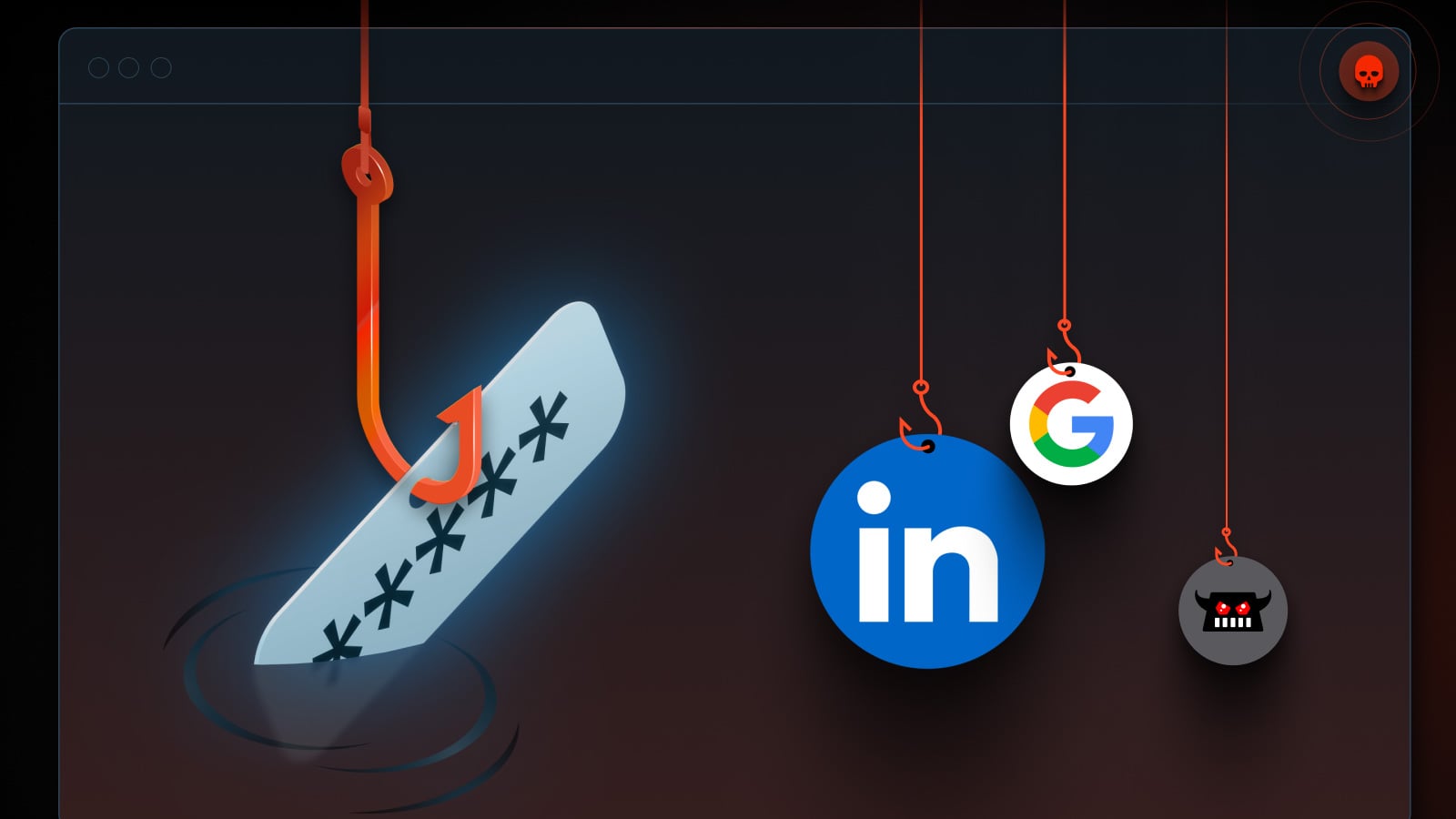

Kita sudah lama membicarakan tentang maraknya phishing non-email, namun tahun 2025 adalah tahun dimana phishing benar-benar menjadi omni-channel.

Meskipun sebagian besar data industri mengenai phishing masih berasal dari vendor dan alat keamanan email, gambarannya mulai berubah. Sekitar 1 dari 3 serangan phishing yang terdeteksi oleh Push Security dikirimkan di luar email.

Ada banyak contoh kampanye phishing yang dilakukan di luar email, dengan DM LinkedIn dan Google Penelusuran menjadi saluran teratas yang kami identifikasi. Kampanye penting meliputi:

-

Kampanye yang ditargetkan melawan perusahaan teknologi Exec’s dikirimkan melalui akun yang disusupi di LinkedIn dari karyawan lain di organisasi yang sama, yang dianggap sebagai peluang investasi.

-

Sebuah kampanye yang menyamar sebagai dana investasi Amerika Selatan menawarkan kesempatan untuk bergabung dengan dana tersebut.

-

Beberapa kampanye malvertising menangkap pengguna yang menelusuri istilah penelusuran utama seperti “Iklan Google”, “TradingView” Dan “Onfido”.

Phishing melalui saluran non-email memiliki sejumlah keuntungan. Karena email adalah vektor phishing yang paling terlindungi, ia mengabaikan kontrol ini sepenuhnya. Tidak perlu membangun reputasi pengirim, mencari cara untuk mengelabui mesin analisis konten, atau berharap pesan Anda tidak masuk ke folder spam.

Sebagai perbandingan, vektor non-email praktis tidak memiliki penyaringan, tim keamanan Anda tidak memiliki visibilitas, dan pengguna cenderung tidak mengantisipasi kemungkinan phishing.

Dapat dikatakan bahwa perusahaan Exec lebih cenderung terlibat dengan DM LinkedIn dari akun yang memiliki reputasi baik daripada email dingin. Dan aplikasi media sosial tidak menganalisis pesan untuk mengetahui adanya tautan phishing. (Dan karena keterbatasan pemeriksaan berbasis URL terkait serangan phishing multi-tahap saat ini, hal ini akan sangat sulit dilakukan meskipun mereka mencobanya).

Mesin pencari juga menghadirkan peluang besar bagi penyerang, baik mereka menyusupi situs yang sudah ada dan bereputasi tinggi, memasang iklan berbahaya, atau sekadar mengkodekan situs web mereka sendiri yang telah dioptimalkan untuk SEO.

Ini adalah cara yang efektif untuk meluncurkan serangan bergaya “watering hole”, menyebarkan jaring yang luas untuk mengumpulkan kredensial dan akses akun yang dapat dijual kembali ke penjahat lain dengan biaya tertentu, atau dimanfaatkan oleh mitra dalam ekosistem penjahat dunia maya sebagai bagian dari pelanggaran dunia maya besar (seperti serangan baru-baru ini oleh “Pemburu Lapsus$ yang Tersebar” kolektif kriminal, yang semuanya dimulai dengan akses awal berbasis identitas).

Webinar baru: Bagaimana serangan phishing berkembang pada tahun 2025

Lihat webinar terbaru dari Push Security pada tanggal 17 Desember untuk mempelajari bagaimana phishing telah berkembang pada tahun 2025, saat para peneliti Push menguraikan serangan paling menarik yang pernah mereka tangani di lapangan, dan apa yang perlu dipersiapkan oleh tim keamanan untuk menghadapi phishing pada tahun 2026.

#2: Kit PhaaS Kriminal mendominasi

Sebagian besar serangan phishing saat ini menggunakan proxy terbalik. Artinya, mereka mampu melewati sebagian besar bentuk MFA karena sesi dibuat dan dicuri secara real-time sebagai bagian dari serangan. Tidak ada kerugian dari pendekatan ini dibandingkan dengan phishing kredensial dasar yang umum dilakukan lebih dari satu dekade lalu.

Serangan Penyerang di Tengah ini didukung oleh perangkat kriminal Phishing-as-a-Service (PhaaS) seperti Tycoon, NakedPages, Sneaky2FA, Flowerstorm, Salty2FA, serta berbagai variasi Evilginx (secara nominal merupakan alat untuk tim merah, tetapi banyak digunakan oleh penyerang).

Peralatan PhaaS sangat penting bagi kejahatan dunia maya karena menyediakan kemampuan yang canggih dan terus berkembang bagi pasar kriminal, sehingga menurunkan hambatan masuk bagi penjahat yang menjalankan kampanye phishing tingkat lanjut.

Hal ini tidak hanya terjadi pada phishing: Ransomware-as-a-Service, Credential Stuffing-as-a-Service, dan masih banyak lagi alat dan layanan sewaan yang tersedia untuk digunakan oleh penjahat dengan biaya tertentu.

Lingkungan yang kompetitif ini telah mendorong inovasi penyerang, sehingga menghasilkan lingkungan di mana bypass MFA menjadi taruhannya, autentikasi yang tahan terhadap phishing dielakkan melalui serangan penurunan versiDan teknik penghindaran deteksi digunakan untuk menghindari alat keamanan — mulai dari pemindai email, alat keamanan perayapan web, hingga proxy web yang menganalisis lalu lintas jaringan.

Ini juga berarti ketika kemampuan baru muncul — seperti Browser-dalam-Browser — ini dengan cepat diintegrasikan ke dalam serangkaian perangkat phishing.

Beberapa metode penghindaran deteksi paling umum yang kami lihat tahun ini adalah:

-

Penggunaan perlindungan bot secara luas. Setiap halaman phishing saat ini dilengkapi dengan CAPTCHA khusus atau Pintu Putar Cloudflare (versi sah dan palsu) yang dirancang untuk memblokir bot keamanan perayapan web agar tidak dapat menganalisis halaman phishing.

-

Rantai pengalihan yang luas antara tautan awal yang diberikan kepada korban, dan laman berbahaya sebenarnya yang menghosting konten phishing, dirancang untuk mengubur situs phishing di antara beberapa laman yang sah.

-

Pemuatan halaman multi-tahap dilakukan di sisi klien melalui JavaScript. Ini berarti bahwa halaman-halaman tersebut adalah dimuat secara kondisionaldan jika ketentuan tidak terpenuhi, konten berbahaya tidak akan ditayangkan — sehingga laman terlihat bersih. Ini juga berarti bahwa sebagian besar aktivitas jahat terjadi secara lokal, tanpa membuat permintaan web yang dapat dianalisis dengan alat analisis lalu lintas jaringan (misalnya proxy web).

Hal ini berkontribusi pada lingkungan di mana phishing tidak terdeteksi untuk jangka waktu yang lama. Bahkan ketika sebuah halaman ditandai, sangatlah mudah bagi penyerang untuk secara dinamis menyajikan halaman phishing yang berbeda dari rantai URL yang sama yang digunakan dalam serangan tersebut.

Hal ini menunjukkan bahwa pendekatan kuno terhadap pemblokiran URL situs buruk menjadi jauh lebih sulit dan membuat Anda tertinggal dua langkah dari penyerang setiap saat.

#3: Penyerang menemukan cara mengatasi autentikasi yang tahan terhadap phishing (dan kontrol keamanan lainnya)

Kami sudah menyebutkannya Penurunan peringkat MFA telah menjadi area fokus bagi peneliti keamanan dan penyerang. Namun metode autentikasi tahan phishing (yaitu kunci sandi) tetap efektif selama faktor tahan phishing adalah satu-satunya faktor login yang memungkinkan, dan tidak ada metode cadangan yang diaktifkan untuk akun tersebut. (Meskipun karena masalah logistik karena hanya memiliki satu faktor, hal ini jarang terjadi.)

Demikian pula, kebijakan kontrol akses dapat diterapkan pada aplikasi perusahaan besar dan platform cloud untuk mengurangi risiko akses tidak sah (walaupun hal ini mungkin sulit diterapkan dan dipelihara tanpa adanya kesalahan).

Bagaimanapun, penyerang mempertimbangkan semua kemungkinan dan mencari cara alternatif untuk masuk ke akun yang kurang terlindungi. Hal ini terutama melibatkan penyerang yang menghindari proses otentikasi standar, melalui teknik seperti:

-

Persetujuan phishing: Menipu korban agar menghubungkan aplikasi OAuth berbahaya ke penyewa aplikasi mereka.

-

Phishing kode perangkat: Sama seperti phishing persetujuan, namun memberi otorisasi melalui alur kode perangkat yang dirancang untuk login perangkat yang tidak dapat mendukung OAuth, dengan memberikan kode sandi pengganti.

-

Ekstensi browser berbahaya: Menipu korban agar memasang ekstensi berbahaya (atau membajak ekstensi yang sudah ada) untuk mencuri kredensial dan cookie dari browser.

Teknik lain yang digunakan penyerang untuk mencuri kredensial dan sesi adalah KlikPerbaiki. ClickFix adalah vektor akses awal teratas terdeteksi oleh Microsoft tahun laluterlibat dalam 47% serangan.

Meskipun bukan serangan phishing tradisional, serangan ini membuat para penyerang merekayasa pengguna secara sosial untuk menjalankan kode berbahaya di mesin mereka, biasanya menggunakan alat akses jarak jauh dan malware pencuri info. Pencuri info kemudian digunakan untuk mengambil kredensial dan cookie untuk akses awal ke berbagai aplikasi dan layanan.

Peneliti Push Security juga telah menemukan teknik baru yang diberi nama Perbaikan Persetujuan — ClickFix versi asli browser yang menghasilkan koneksi OAuth ke aplikasi target, cukup dengan menyalin dan menempelkan URL sah yang berisi materi kunci OAuth.

Hal ini bahkan lebih berbahaya dibandingkan ClickFix karena sepenuhnya merupakan browser-native — menghapus seluruh permukaan deteksi titik akhir (dan kontrol keamanan yang kuat seperti EDR) dari persamaan. Dan dalam kasus khusus yang ditemukan oleh Push, penyerang menargetkan Azure CLI — aplikasi Microsoft pihak pertama yang memiliki izin khusus dan tidak dapat dibatasi seperti aplikasi pihak ketiga.

Sebenarnya, ada banyak teknik berbeda yang dapat digunakan penyerang untuk mengambil alih akun pada aplikasi bisnis utama — sudah ketinggalan zaman jika menganggap phishing dikunci dengan kata sandi, MFA, dan alur autentikasi standar.

Panduan untuk tim keamanan pada tahun 2026

Untuk mengatasi phishing pada tahun 2026, tim keamanan perlu mengubah model ancaman phishing mereka, dan mengakui bahwa:

-

Melindungi email sebagai platform anti-phishing utama saja tidak cukup

-

Alat pemantauan jaringan dan lalu lintas tidak mampu mengimbangi laman phishing modern

-

Otentikasi yang tahan terhadap phishing, meskipun diterapkan dengan sempurna, tidak membuat Anda kebal

Deteksi dan respons adalah kuncinya. Namun sebagian besar organisasi mempunyai kesenjangan visibilitas yang signifikan.

Mengatasi kesenjangan deteksi pada browser

Satu kesamaan yang dimiliki serangan-serangan ini adalah semuanya terjadi di browser web, menargetkan pengguna saat mereka melakukan pekerjaan mereka di internet. Hal ini menjadikannya tempat yang tepat untuk mendeteksi dan merespons serangan ini. Namun saat ini, browser merupakan titik buta bagi sebagian besar tim keamanan.

Platform keamanan berbasis browser Push Security memberikan kemampuan deteksi dan respons yang komprehensif terhadap penyebab utama pelanggaran. Push memblokir serangan berbasis browser seperti phishing AiTM, penjejalan kredensial, ekstensi browser berbahaya, ClickFix, dan pembajakan sesi.

Anda tidak perlu menunggu sampai semuanya menjadi tidak beres — Anda juga dapat menggunakan Push untuk secara proaktif menemukan dan memperbaiki kerentanan di seluruh aplikasi yang digunakan karyawan Anda, seperti login hantu, kesenjangan cakupan SSO, kesenjangan MFA, kata sandi yang rentan, dan banyak lagi untuk memperkuat permukaan serangan identitas Anda.

Untuk mempelajari lebih lanjut tentang Dorong, lihat ikhtisar produk terbaru kami atau buku beberapa waktu dengan salah satu tim kami untuk demo langsung.

Disponsori dan ditulis oleh Dorong Keamanan.