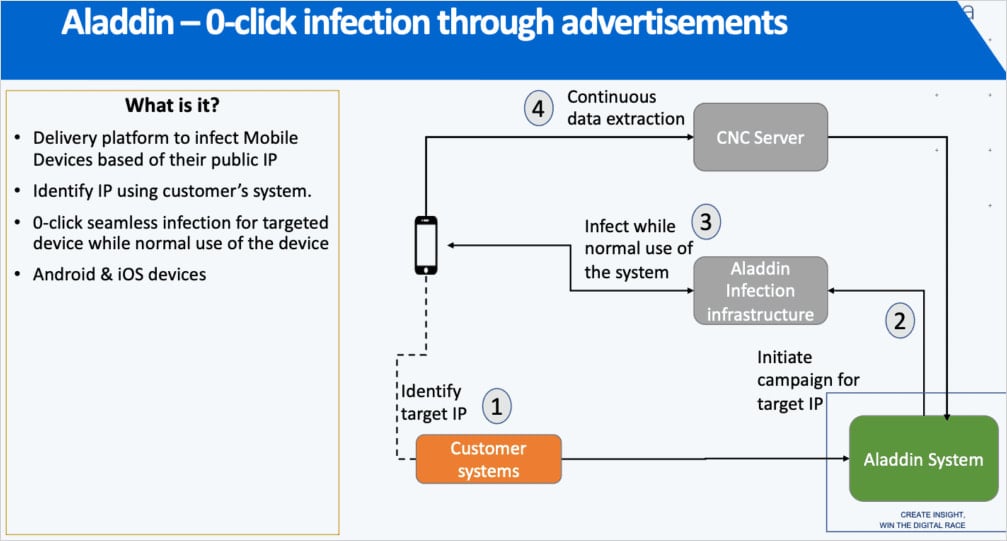

Spyware Predator dari perusahaan pengawasan Intellexa telah menggunakan mekanisme infeksi zero-click yang dijuluki “Aladdin,” yang menyusupi target tertentu hanya dengan melihat iklan berbahaya.

Vektor infeksi yang kuat dan sebelumnya tidak diketahui ini tersembunyi dengan cermat di balik perusahaan-perusahaan cangkang yang tersebar di banyak negara, kini terungkap dalam penyelidikan bersama baru oleh Cerita Dalam, HaaretzDan Kolektif Penelitian WAV.

Investigasi ini didasarkan pada ‘Intellexa Leaks’ – kumpulan dokumen internal perusahaan dan materi pemasaran yang bocor, dan dikuatkan oleh penelitian teknis dari pakar forensik dan keamanan di Amnesty International, Google, dan Recorded Future.

Sumber: Amnesty Internasional

Pengiriman spyware berbasis iklan

Pertama kali diterapkan pada tahun 2024 dan diyakini masih beroperasi dan dikembangkan secara aktif, Aladdin memanfaatkan sistem periklanan seluler komersial untuk mengirimkan malware.

Mekanisme ini memaksa iklan yang dipersenjatai ke target tertentu yang diidentifikasi berdasarkan alamat IP publik dan pengidentifikasi lainnya, menginstruksikan platform melalui Platform Sisi Permintaan (DSP) untuk menayangkan iklan tersebut di situs web mana pun yang berpartisipasi dalam jaringan iklan.

“Iklan berbahaya ini dapat ditayangkan di situs web mana pun yang menampilkan iklan, seperti situs berita tepercaya atau aplikasi seluler, dan akan muncul seperti iklan lain yang kemungkinan besar akan dilihat oleh target,” jelas Lab Keamanan Amnesty International.

“Materi internal perusahaan menjelaskan bahwa hanya dengan melihat iklan saja sudah cukup untuk memicu infeksi pada perangkat target, tanpa perlu mengklik iklan itu sendiri.”

Sumber: Amnesty Internasional

Meskipun tidak ada rincian yang tersedia tentang cara kerja infeksi, Google menyebutkan bahwa iklan tersebut memicu pengalihan ke server pengiriman eksploitasi Intellexa.

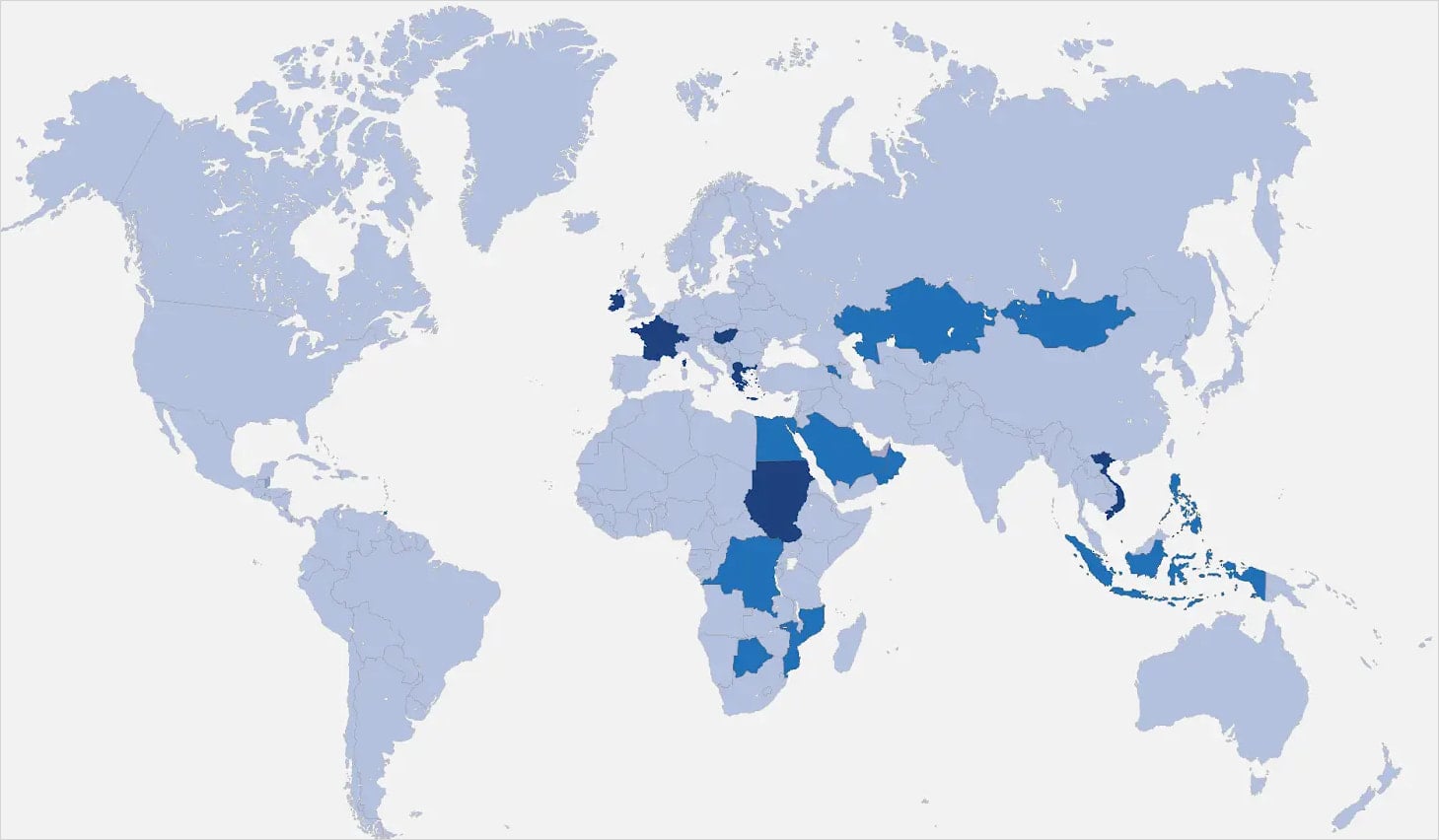

Iklan tersebut disalurkan melalui jaringan kompleks perusahaan periklanan yang tersebar di berbagai negara, termasuk Irlandia, Jerman, Swiss, Yunani, Siprus, UEA, dan Hongaria.

Recorded Future menggali lebih dalam jaringan periklanan, menghubungkan titik-titik antara orang-orang penting, perusahaan, dan infrastruktur, dan menyebutkan beberapa perusahaan tersebut dalam laporannya.

Membela terhadap iklan-iklan berbahaya itu rumit, namun memblokir iklan di browser akan menjadi titik awal yang baik.

Tindakan pertahanan potensial lainnya adalah mengatur browser untuk menyembunyikan IP publik dari pelacak.

Namun, dokumen yang bocor menunjukkan bahwa Intellexa masih bisa memperoleh informasi tersebut dari operator seluler domestik di negara kliennya.

Sumber: Masa Depan Tercatat

Samsung Exynos dan eksploitasi zero-day

Temuan penting lainnya dalam kebocoran ini adalah konfirmasi keberadaan vektor pengiriman lain yang disebut ‘Triton’, yang dapat menargetkan perangkat dengan Samsung Exynos dengan eksploitasi baseband, sehingga memaksa penurunan versi 2G untuk meletakkan dasar bagi infeksi.

Analis Amnesty International tidak yakin apakah vektor ini masih digunakan dan mencatat bahwa ada dua mekanisme pengiriman lain yang mungkin serupa, dengan nama sandi ‘Thor’ dan ‘Oberon’, yang diyakini melibatkan komunikasi radio atau serangan akses fisik.

peneliti Google nama Intellexa sebagai salah satu vendor spyware komersial paling produktif dalam hal eksploitasi zero-day, bertanggung jawab atas 15 dari 70 kasus eksploitasi zero-day TAG yang ditemukan dan didokumentasikan sejak tahun 2021.

Google mengatakan Intellexa mengembangkan eksploitasinya sendiri dan juga membeli rantai eksploitasi dari entitas eksternal untuk mencakup seluruh spektrum penargetan yang diperlukan.

Meskipun sanksi dan penyelidikan sedang berlangsung terhadap Intellexa di Yunani, operator spyware masih tetap aktif, menurut Amnesty International.

Seiring dengan berkembangnya Predator menjadi lebih tersembunyi dan sulit dilacak, pengguna disarankan untuk mempertimbangkan mengaktifkan perlindungan ekstra pada perangkat seluler mereka, seperti Perlindungan Tingkat Lanjut di Android dan Modus Penguncian di iOS.

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.