Kerentanan tingkat keparahan maksimum dalam platform meja bantuan FreeScout memungkinkan peretas mencapai eksekusi kode jarak jauh tanpa interaksi atau otentikasi pengguna apa pun.

Cacatnya dilacak sebagai CVE-2026-28289 dan melewati perbaikan untuk masalah keamanan eksekusi kode jarak jauh (RCE) lainnya (CVE-2026-27636) yang dapat dieksploitasi oleh pengguna terautentikasi yang memiliki izin pengunggahan.

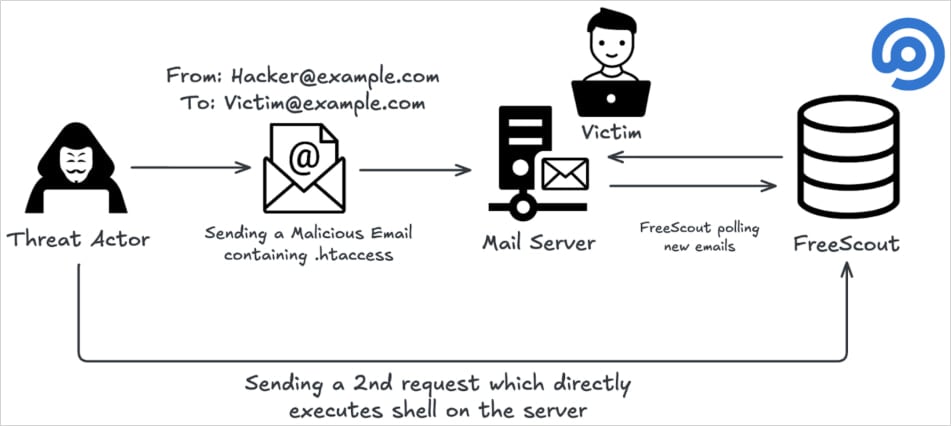

Para peneliti di OX Security, sebuah perusahaan yang mengamankan aplikasi dari kode hingga runtime, mengatakan bahwa penyerang dapat mengeksploitasi kerentanan baru dengan “mengirimkan satu email buatan ke alamat mana pun yang dikonfigurasi di FreeScout.”

Menurut mereka, perbaikan tersebut berupaya memblokir unggahan file berbahaya dengan mengubah nama file dengan ekstensi terbatas atau yang dimulai dengan titik.

Tim Peneliti OX menemukan bahwa spasi dengan lebar nol (Unicode U+200B) dapat ditempatkan sebelum nama file untuk melewati mekanisme validasi yang baru-baru ini diperkenalkan, karena karakter tidak diperlakukan sebagai konten yang terlihat.

Pemrosesan selanjutnya akan menghapus karakter tersebut, sehingga file dapat disimpan sebagai dotfile, dan karenanya, masih memicu eksploitasi CVE-2026-27636 dengan sepenuhnya melewati pemeriksaan keamanan terbaru.

Sumber: Penelitian OX

Lebih buruk lagi, CVE-2026-28289 dapat dipicu oleh lampiran email berbahaya yang dikirim ke kotak surat yang dikonfigurasi di FreeScout, the kata peneliti.

Program ini menyimpan lampiran di “/storage/attachment/…,” yang memungkinkan penyerang mengakses muatan yang diunggah melalui antarmuka web dan menjalankan perintah di server tanpa autentikasi atau interaksi pengguna, menjadikannya kerentanan zero-click.

“Kerentanan bypass patch di FreeScout 1.8.206 memungkinkan setiap pengguna yang diautentikasi dengan izin pengunggahan file untuk mencapai Eksekusi Kode Jarak Jauh (RCE) di server dengan mengunggah malware berbahaya .htaccess file menggunakan awalan karakter spasi lebar nol untuk melewati pemeriksaan keamanan,” kata vendor dalam a buletin keamanan.

FreeScout adalah meja bantuan sumber terbuka dan platform kotak surat bersama yang digunakan oleh organisasi untuk mengelola email dan tiket dukungan pelanggan. Ini adalah alternatif yang dihosting sendiri untuk Zendesk atau Help Scout.

Proyek itu Repositori GitHub memiliki 4.100 bintang dan lebih dari 620 fork, dan OX Research melaporkan bahwa pemindaian Shodan menghasilkan 1.100 kasus yang terekspos secara publik, yang menunjukkan bahwa ini adalah solusi yang banyak digunakan.

CVE‑2026‑28289 memengaruhi semua versi FreeScout hingga dan termasuk 1.8.206 dan telah di-patch pada versi 1.8.207, yang dirilis empat hari lalu.

Tim FreeScout memperingatkan bahwa keberhasilan eksploitasi CVE‑2026‑28289 dapat mengakibatkan kompromi server penuh, pelanggaran data, perpindahan lateral ke jaringan internal, dan gangguan layanan. Oleh karena itu, disarankan untuk segera melakukan patching.

OX Research juga merekomendasikan untuk menonaktifkan ‘AllowOverrideAll’ dalam konfigurasi Apache di server FreeScout, meskipun pada versi 1.8.207.

Tidak ada eksploitasi aktif terhadap CVE‑2026‑28289 yang teramati secara liar saat artikel ini ditulis, namun mengingat sifat dari kelemahan ini, bahaya aktivitas jahat yang akan segera dimulai sangatlah tinggi.

Laporan Merah 2026: Mengapa Enkripsi Ransomware Turun 38%

Malware semakin pintar. Laporan Merah 2026 mengungkapkan bagaimana ancaman baru menggunakan matematika untuk mendeteksi kotak pasir dan bersembunyi di depan mata.

Unduh analisis kami terhadap 1,1 juta sampel berbahaya untuk mengungkap 10 teknik teratas dan lihat apakah tumpukan keamanan Anda tidak diketahui.