Seorang peneliti keamanan telah merilis sebagian bukti eksploitasi konsep untuk kerentanan dalam firewall aplikasi web Fortiweb yang memungkinkan penyerang jarak jauh untuk memotong otentikasi.

Kelemahan itu dilaporkan secara bertanggung jawab ke Fortinet dan sekarang dilacak sebagai CVE-2025-52970. Fortinet merilis perbaikan pada 12 Agustus.

Peneliti Keamanan Aviv dan Dinamakan kerentanan Fortmajeure dan menggambarkannya sebagai “kegagalan diam yang tidak dimaksudkan untuk terjadi.” Secara teknis, ini adalah pembacaan yang tidak ada di Fortiweb yang parsing yang memungkinkan penyerang mengatur parameter era ke nilai yang tidak terduga.

Ini menyebabkan server menggunakan kunci rahasia semua nol untuk enkripsi sesi dan penandatanganan HMAC, membuat cookie otentikasi palsu sepele untuk dibuat.

Eksploitasi menghasilkan bypass otentikasi penuh, membiarkan penyerang menyamar sebagai pengguna aktif, termasuk administrator.

Untuk mengeksploitasi CVE-2025-52970 dengan sukses, pengguna target harus memiliki sesi aktif selama serangan, dan musuh harus memaksa lapangan numerik kecil di cookie.

Persyaratan yang memikat brute berasal dari bidang dalam cookie yang ditandatangani yang divalidasi oleh fungsi refresh_total_logins () (dalam libncfg.so).

Bidang ini adalah angka yang tidak diketahui yang harus ditebak oleh penyerang, tetapi peneliti mencatat bahwa kisaran biasanya tidak di atas 30, menjadikannya ruang pencarian kecil sekitar 30 permintaan.

Karena eksploitasi menggunakan kunci all-nol (karena bug ERA), setiap tebakan dapat diuji secara instan dengan memeriksa apakah cookie yang ditempa diterima.

Masalah ini berdampak pada Fortiweb 7.0 hingga 7.6, dan diperbaiki dalam versi di bawah ini:

- Fortiweb 7.6.4 dan yang lebih baru

- Fortiweb 7.4.8 dan kemudian

- Fortiweb 7.2.11 dan yang lebih baru

- Fortiweb 7.0.11 dan yang lebih baru

Fortinet kata dalam buletin Rilis Fortiweb 8.0 itu tidak terpengaruh oleh masalah ini, jadi tidak ada tindakan yang perlu diambil ke sana.

Buletin keamanan tidak mencantumkan solusi atau saran mitigasi, jadi meningkatkan ke versi yang aman adalah satu -satunya tindakan efektif yang disarankan.

Skor keparahan CVSS Fortinet dari 7,7 dapat menipu, karena berasal dari “kompleksitas serangan tinggi” karena persyaratan yang memuaskan. Namun dalam praktiknya, bagian yang memuaskan brute sederhana dan cepat dilakukan.

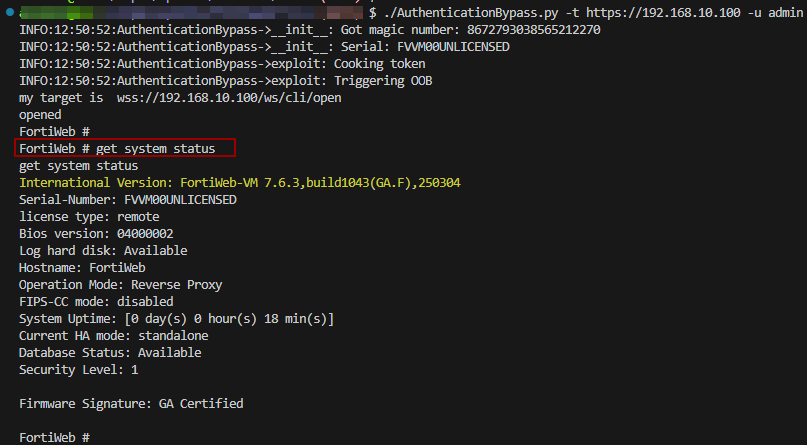

Peneliti berbagi output POCmenunjukkan peniruan admin pada titik akhir istirahat. Namun, ia menahan eksploitasi lengkap yang juga mencakup menghubungkan ke fortiweb CLI via/ws/cli/open.

Sumber: Aviv y

Namun, Aviv y berjanji untuk menerbitkan detail eksploitasi lengkap kemudian, karena penasihat vendor baru saja dirilis baru -baru ini. Peneliti membuat keputusan ini untuk memungkinkan administrator sistem lebih banyak waktu untuk menerapkan perbaikan.

Rincian yang diterbitkan menunjukkan inti dari masalah ini tetapi tidak cukup bahkan bagi penyerang yang berpengetahuan untuk menyimpulkan sisanya dan mengembangkan rantai senjata penuh, kata peneliti kepada BleepingComputer.

Dia menjelaskan bahwa penyerang harus membalikkan merekayasa format bidang dalam sesi tersebut, yang tidak praktis mengingat bahwa Fortinet memiliki struktur datanya sendiri.

Meskipun demikian, tindakan segera harus diambil untuk mengurangi masalah ini karena peretas mengikuti pengumuman ini dengan cermat dan bersiap -siap untuk menarik pelatuk ketika POC penuh keluar.

Aviv y mengatakan kepada BleepingComputer bahwa dia belum memutuskan tanggal untuk menerbitkan eksploitasi tetapi berencana untuk memberi para pembela waktu untuk menanggapi risiko.