NordVPN membantah tuduhan bahwa server pengembangan internal Salesforce dibobol, dengan mengatakan bahwa penjahat dunia maya memperoleh “data tiruan” dari akun uji coba pada platform pengujian otomatis pihak ketiga.

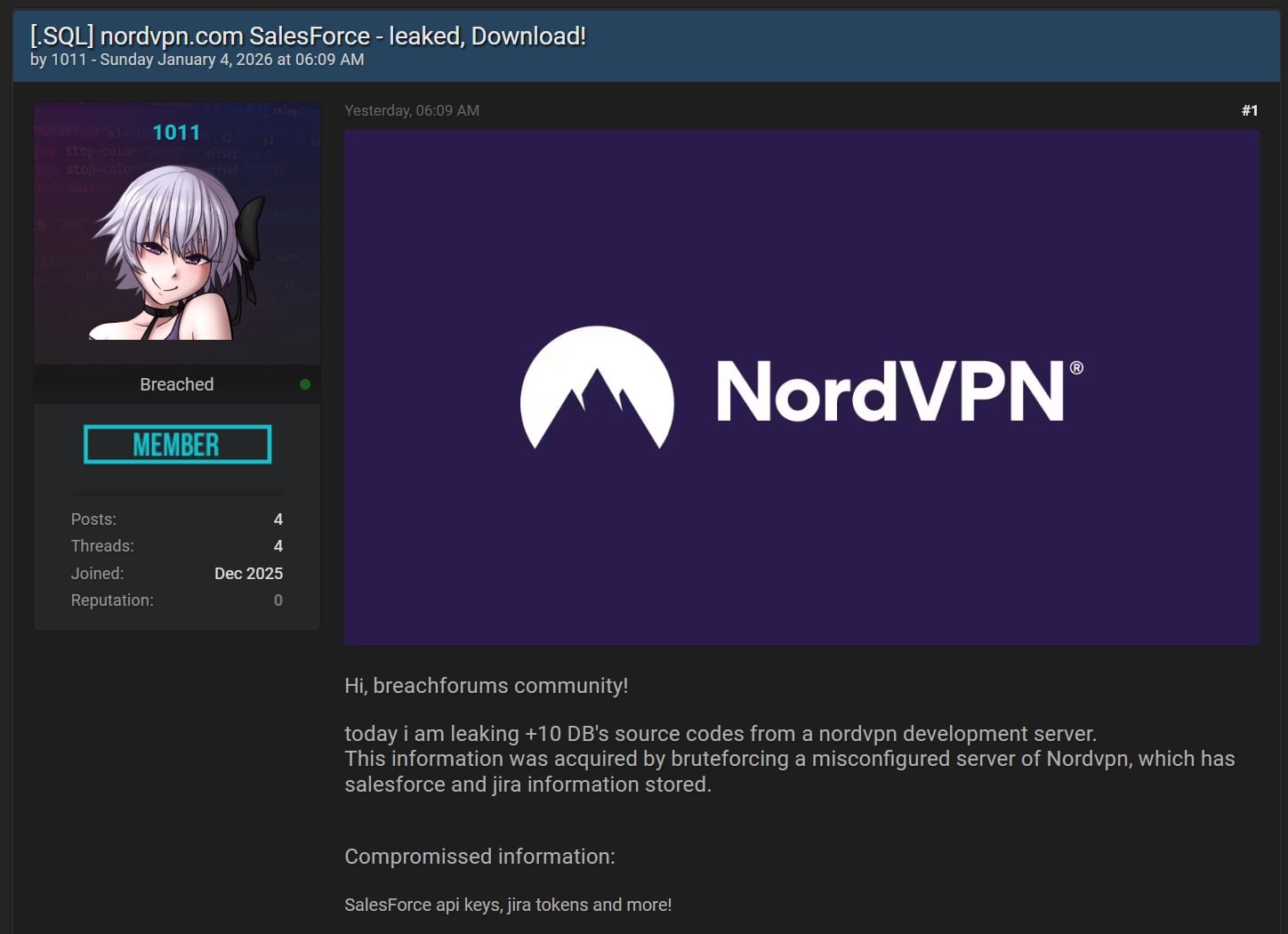

Pernyataan perusahaan ini muncul setelah pelaku ancaman (menggunakan pegangan 1011) mengklaim di forum peretasan pada akhir pekan bahwa mereka mencuri lebih dari 10 database yang berisi informasi sensitif seperti kunci API Salesforce dan token Jira, menyusul serangan brute force terhadap server pengembangan NordVPN.

“Hari ini saya membocorkan kode sumber +10 DB dari server pengembangan nordvpn. Informasi ini diperoleh dengan melakukan bruteforce pada server Nordypn yang salah dikonfigurasi, yang menyimpan informasi tenaga penjualan dan jira. Informasi yang disusupi: kunci api SalesForce, token jira, dan banyak lagi,” kata pelaku ancaman.

Namun, seperti yang diungkapkan NordVPN hari ini, ini sebenarnya adalah data pengujian yang dicuri dari lingkungan pengujian sementara yang diterapkan beberapa bulan sebelumnya selama uji coba vendor potensial untuk pengujian otomatis.

Layanan VPN Lituania menambahkan bahwa lingkungan pengujian tidak memiliki koneksi dengan infrastrukturnya sendiri dan data yang dicuri tidak mencakup informasi sensitif pelanggan atau bisnis.

”Elemen yang bocor, seperti tabel API spesifik dan skema database hanya dapat menjadi artefak dari lingkungan pengujian pihak ketiga yang terisolasi, hanya berisi data tiruan yang digunakan untuk pemeriksaan fungsionalitas. Meskipun tidak ada data di titik pembuangan ke NordVPN, kami telah menghubungi vendor untuk informasi tambahan,” NordVPN menjelaskan.

“Karena ini adalah pengujian pendahuluan dan belum ada kontrak yang ditandatangani, tidak ada data pelanggan nyata, kode sumber produksi, atau kredensial sensitif aktif yang pernah diunggah ke lingkungan ini.

“Kami akhirnya memilih vendor lain dan tidak melanjutkan dengan vendor yang kami uji. Lingkungan yang dimaksud tidak pernah terhubung ke sistem produksi kami.”

Meskipun ini hanya alarm palsu, pada tahun 2019, para peretas melanggar server NordVPN dan TorGuardmendapatkan akses root penuh dan mencuri kunci pribadi yang digunakan untuk mengamankan server web dan konfigurasi VPN mereka.

Menanggapi kejadian tahun 2019, NordVPN diperkenalkan program bug bounty dan mempekerjakan pakar keamanan siber dari luar untuk melakukan audit keamanan pihak ketiga “skala penuh”.

Perusahaan juga mengumumkan rencana untuk beralih ke server khusus yang mereka miliki secara eksklusif dan meningkatkan seluruh infrastruktur 5.100 server mereka ke server RAM.

Lembar Cheat Keamanan Rahasia: Dari Sprawl hingga Control

Baik Anda membersihkan kunci lama atau menyetel pagar pembatas untuk kode yang dihasilkan AI, panduan ini membantu tim Anda membangun dengan aman sejak awal.

Dapatkan lembar contekan dan hilangkan dugaan tentang manajemen rahasia.