Pembaruan: Menambahkan pernyataan Microsoft di akhir bagian pertama artikel ini.

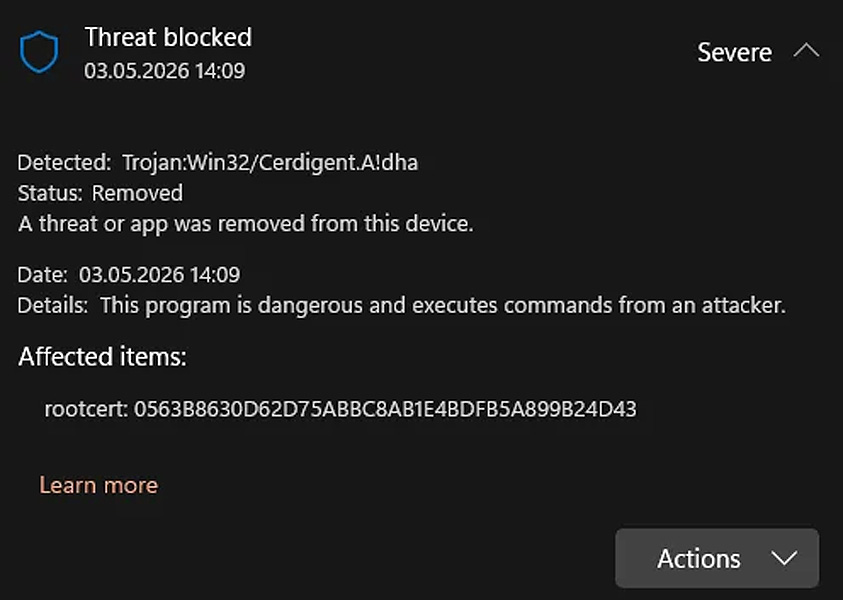

Microsoft Defender mendeteksi sertifikat akar DigiCert yang sah sebagai Trojan:Win32/Cerdigent.A!dha, yang mengakibatkan meluasnya peringatan positif palsu, dan dalam beberapa kasus, menghapus sertifikat dari Windows.

Menurut pakar keamanan siber Florian Rothmasalah ini pertama kali muncul setelah Microsoft menambahkan deteksi ke pembaruan tanda tangan Defender pada tanggal 30 April.

Saat ini, administrator di seluruh dunia mulai melaporkan bahwa entri sertifikat akar DigiCert ditandai sebagai malware dan, pada sistem yang terpengaruh, dihapus dari penyimpanan kepercayaan Windows.

Menurut a Postingan reddit tentang positif palsu, sertifikat yang terdeteksi adalah:

- 0563B8630D62D75ABBC8AB1E4BDFB5A899B24D43

- DDFB16CD4931C973A2037D3FC83A4D7D775D05E4

Pada sistem yang terkena dampak, sertifikat ini telah dihapus dari penyimpanan AuthRoot dengan kunci Registri ini:

HKLMSOFTWAREMicrosoftSystemCertificatesAuthRootCertificates

Hasil positif palsu ini telah menimbulkan kekhawatiran di kalangan pengguna Windows, dengan beberapa orang mengira perangkat mereka terinfeksi dan menginstal ulang sistem operasi agar aman.

Sumber: reddit

Microsoft dilaporkan telah memperbaiki deteksi dalam versi pembaruan Intelijen Keamanan 1.449.430.0dan update terkini sekarang adalah 1.449.431.0.

Laporan lain tentang reddit menunjukkan bahwa perbaikan tersebut juga memulihkan sertifikat yang sebelumnya dihapus pada sistem yang terpengaruh.

Pembaruan Microsoft Defender yang baru akan diinstal secara otomatis, dan pengguna Windows dapat memaksa pembaruan secara manual dengan masuk ke dalamnya Keamanan Windows > Perlindungan virus dan ancaman > Pembaruan perlindungan dan mengklik Periksa Pembaruan.

Setelah menerbitkan artikel ini, Microsoft mengonfirmasi bahwa positif palsu terkait dengan deteksi sertifikat yang disusupi dari pelanggaran DigiCert baru-baru ini.

“Menyusul laporan tentang sertifikat yang disusupi, Microsoft Defender segera menambahkan deteksi malware di Perangkat Lunak Antivirus Defender kami untuk membantu menjaga pelanggan tetap terlindungi. Sebelumnya hari ini kami menentukan peringatan positif palsu dipicu secara keliru dan memperbarui logika peringatan,” kata Microsoft kepada BleepingComputer.

“Microsoft Defender menyembunyikan dan membersihkan peringatan untuk lingkungan pelanggan. Pelanggan harus memperbarui ke Intelijen Keamanan versi 1.449.430.0 atau yang lebih baru, namun tidak perlu mengambil tindakan tambahan untuk peringatan ini. Kami telah memberi tahu organisasi yang terkena dampak dan menyarankan administrator mencari detail lebih lanjut di dasbor kesehatan layanan (SHD) dalam pusat admin M365.”

Terkait dengan pelanggaran DigiCert baru-baru ini

Positif palsu terjadi segera setelah pengungkapan Insiden keamanan DigiCert yang memungkinkan pelaku ancaman mendapatkan sertifikat penandatanganan kode valid yang digunakan untuk menandatangani malware.

“Insiden malware menargetkan anggota tim dukungan pelanggan. Setelah terdeteksi, vektor ancaman dapat diatasi,” jelas laporan insiden DigiCert.

“Penyelidikan kami selanjutnya menemukan bahwa pelaku ancaman mampu mendapatkan kode inisialisasi untuk sejumlah sertifikat penandatanganan kode, beberapa di antaranya kemudian digunakan untuk menandatangani malware.”

“Sertifikat yang teridentifikasi dicabut dalam waktu 24 jam setelah penemuan dan tanggal pencabutan ditetapkan pada tanggal penerbitannya. Sebagai tindakan pencegahan, pesanan yang tertunda dalam jangka waktu yang diminati akan dibatalkan. Rincian tambahan akan diberikan dalam laporan insiden lengkap kami.”

Menurut laporan insiden DigiCert, penyerang menargetkan staf pendukung perusahaan pada awal April dengan membuat pesan dukungan berisi file ZIP berbahaya yang disamarkan sebagai tangkapan layar.

Setelah beberapa kali upaya diblokir, salah satu perangkat analis dukungan akhirnya disusupi, diikuti oleh sistem kedua yang tidak terdeteksi selama beberapa waktu karena “celah sensor” perlindungan titik akhir.

Dengan menggunakan akses ke lingkungan dukungan yang dibobol, peretas menggunakan fitur di portal dukungan internal DigiCert yang memungkinkan staf dukungan melihat akun pelanggan dari sudut pandang pelanggan.

Meskipun cakupannya terbatas, akses ini mengekspos “kode inisialisasi” ke pesanan sertifikat penandatanganan kode EV yang telah disetujui sebelumnya, namun belum terkirim.

“Kepemilikan kode inisialisasi, dikombinasikan dengan perintah yang disetujui, sudah cukup untuk mendapatkan sertifikat yang dihasilkan (lihat pembahasan Faktor yang Berkontribusi di bawah),” jelas DigiCert.

“Karena pelaku ancaman dapat memperoleh dua informasi ini untuk serangkaian pesanan terbatas yang disetujui, mereka dapat memperoleh sertifikat Penandatanganan Kode EV di serangkaian akun pelanggan dan CA.”

DigiCert mengatakan pihaknya mencabut 60 sertifikat penandatanganan kode, termasuk 27 sertifikat yang terkait dengan kampanye malware “Zhong Stealer”.

“11 teridentifikasi dalam laporan masalah sertifikat yang diberikan kepada DigiCert oleh anggota komunitas yang menghubungkan sertifikat tersebut dengan malware, dan 16 teridentifikasi selama penyelidikan kami sendiri,” jelas DigiCert.

Kampanye malware Zhong Stealer

Hal ini sejalan dengan laporan sebelumnya dari peneliti keamanan yang telah mengamati sertifikat DigiCert EV yang baru diterbitkan yang digunakan dalam kampanye malware dan melaporkannya ke DigiCert.

Para peneliti, termasuk Squibllydoo, Tim Pemburu MalwareDan g0njxamelaporkan bahwa sertifikat yang dikeluarkan untuk perusahaan terkenal seperti Lenovo, Kingston, Shuttle Inc, dan Palit Microsystems digunakan untuk menandatangani malware.

“Apa kesamaan yang dimiliki Lenovo, Kingston, Shuttle Inc, dan Palit Microsystems?,” diposting Squablydoo di X.

“Sertifikat EV dari perusahaan-perusahaan ini dikeluarkan dan digunakan oleh kelompok kejahatan Tiongkok, #GoldenEyeDog (#APT-Q-27)!”

Malware dalam kampanye ini diberi nama “Zhong Stealer”, meskipun analisis menunjukkan bahwa ini mungkin lebih mirip trojan akses jarak jauh (RAT) daripada infostealer.

Peneliti mengatakan malware tersebut didistribusikan melalui serangan berikut:

- Email phishing mengirimkan gambar atau tangkapan layar palsu

- Eksekusi tahap pertama yang menampilkan gambar umpan

- Pengambilan payload tahap kedua dari penyimpanan cloud seperti AWS

- Penggunaan binari dan pemuat yang ditandatangani, termasuk komponen yang terkait dengan vendor yang sah

Setelah DigiCert mengungkap kejadian tersebut, para peneliti mengatakan laporan kejadian tersebut menjelaskan bagaimana sertifikat yang digunakan dalam kampanye malware ini diperoleh.

Perlu diperhatikan bahwa sertifikat yang ditandai oleh Microsoft Defender adalah sertifikat akar di penyimpanan kepercayaan Windows dan tidak cocok dengan sertifikat penandatanganan kode DigiCert yang dicabut dan digunakan untuk menandatangani malware.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.