Penyelidik forensik telah menemukan bahwa peretas Lazarus Korea Utara mencuri $ 1,5 miliar dari BITBIT setelah meretas perangkat pengembang di platform Wallet Multisig Safe {Wallet}.

CEO Ben Zhou Bybit berbagi kesimpulan Dari dua investigasi oleh Sygnia dan Verichains, yang keduanya menemukan bahwa serangan itu berasal dari infrastruktur {Wallet} yang aman.

“Serangan yang secara khusus menargetkan BITBIT dengan menyuntikkan JavaScript berbahaya ke app.safe.global, yang diakses oleh penandatangan BITBIT. Payload dirancang untuk mengaktifkan hanya ketika kondisi tertentu dipenuhi. Eksekusi selektif ini memastikan bahwa backdoor tetap tidak terdeteksi oleh pengguna reguler sambil mengganggu target bernilai tinggi,” kata Verichains.

“Berdasarkan hasil investigasi dari mesin penandatangan BITBIT dan muatan JavaScript berbahaya yang di -cache yang ditemukan di arsip Wayback, kami sangat menyimpulkan bahwa AWS S3 atau CloudFront Account/API Key of Safe. Global kemungkinan bocor atau dikompromikan.”

“Dua menit setelah transaksi berbahaya dieksekusi dan diterbitkan, versi baru dari JavaScript Resources diunggah ke ember AWS S3 S3 {Wallet {Wallet.

Sygnia juga menemukan bahwa kode JavaScript berbahaya (menargetkan dompet dingin MultiSig Ethereum Tybit) disajikan dari ember AWS S3 S3 Safe {dompet {dompet} yang aman dan digunakan untuk mengarahkan kembali aset crypto BITBIT ke dompet yang dikendalikan oleh penyerang telah dimodifikasi dua hari sebelum serangan 21 Februari. Setelah insiden itu, investigasi forensik Sygnia terhadap infrastruktur BITBIT tidak menemukan bukti kompromi.

Kesimpulan mereka juga dikonfirmasi hari ini oleh Yayasan Ekosistem yang Aman di a penyataan mengungkapkan bahwa serangan itu dilakukan dengan pertama -tama meretas ke mesin pengembang {Wallet} yang aman, yang memberikan akses kepada para aktor ancaman ke akun yang dioperasikan oleh BITBIT.

“Tinjauan forensik ke dalam serangan yang ditargetkan oleh kelompok Lazarus di BITBIT menyimpulkan bahwa serangan ini yang ditargetkan ke brankas BITBIT dicapai melalui mesin pengembang {dompet {dompet} yang dikompromikan yang mengakibatkan proposal transaksi berbahaya yang disamarkan,” kata Safe.

Sejak insiden itu, tim {Wallet} yang aman telah memulihkan {dompet} yang aman di Ethereum Mainnet dengan a peluncuran bertahap Itu untuk sementara menghapus integrasi buku besar asli, perangkat/metode penandatanganan yang digunakan dalam pencurian kripto BYBIT.

Peluncuran bertahap untuk mengembalikan layanan {Wallet} yang aman juga menambahkan langkah -langkah keamanan lebih lanjut, termasuk peringatan pemantauan yang ditingkatkan dan validasi tambahan untuk hash transaksi, data, dan tanda tangan.

Tim Safe {Wallet} mengatakan telah sepenuhnya dibangun kembali dan dikonfigurasi ulang semua infrastruktur dan memutar semua kredensial untuk memastikan bahwa vektor serangan telah dihapus dan tidak dapat digunakan dalam serangan mendatang.

Sementara tinjauan forensik oleh para peneliti keamanan eksternal tidak menemukan kerentanan dalam kontrak pintar yang aman atau kode sumber dari frontend dan layanannya, Safe menyarankan pengguna untuk tetap waspada dan “berhati -hati secara ekstrem” ketika menandatangani transaksi.

Pencurian kripto terbesar dalam sejarah

Seperti yang dilaporkan BleepingComputer, Peretas Korea Utara mencegat transfer dana yang direncanakan Dari salah satu dompet dingin Bybit ke dompet panas. Mereka kemudian mengarahkan kembali aset crypto ke alamat blockchain di bawah kendali mereka, memungkinkan mereka untuk menyedot lebih dari $ 1,5 miliar di tempat yang sekarang dianggap sebagai pencurian kripto terbesar dalam sejarah.

“Pada 21 Februari 2025, sekitar pukul 12:30 UTC, BITBIT mendeteksi aktivitas tidak sah dalam salah satu dompet dingin Ethereum (ETH) kami selama proses transfer rutin. Transfer ini merupakan bagian dari langkah ETH yang dijadwalkan dari dompet dingin multi -ETH kami ke dompet panas kami,” BITBIT dibagikan Dalam post-mortem yang diterbitkan pada hari Jumat.

“Sayangnya, transaksi itu dimanipulasi oleh serangan canggih yang mengubah logika kontrak pintar dan menutupi antarmuka penandatanganan, memungkinkan penyerang untuk mendapatkan kendali atas dompet dingin ETH. Akibatnya, lebih dari 400.000 ETH dan Steth senilai lebih dari $ 1,5 miliar ditransfer ke alamat yang tidak diidentifikasi.”

Sejak itu, Bybit memiliki memulihkan cadangan ETH -nya Dan kata CEO Pertukaran Crypto adalah pelarut Bahkan jika aset yang hilang tidak akan sepenuhnya pulih.

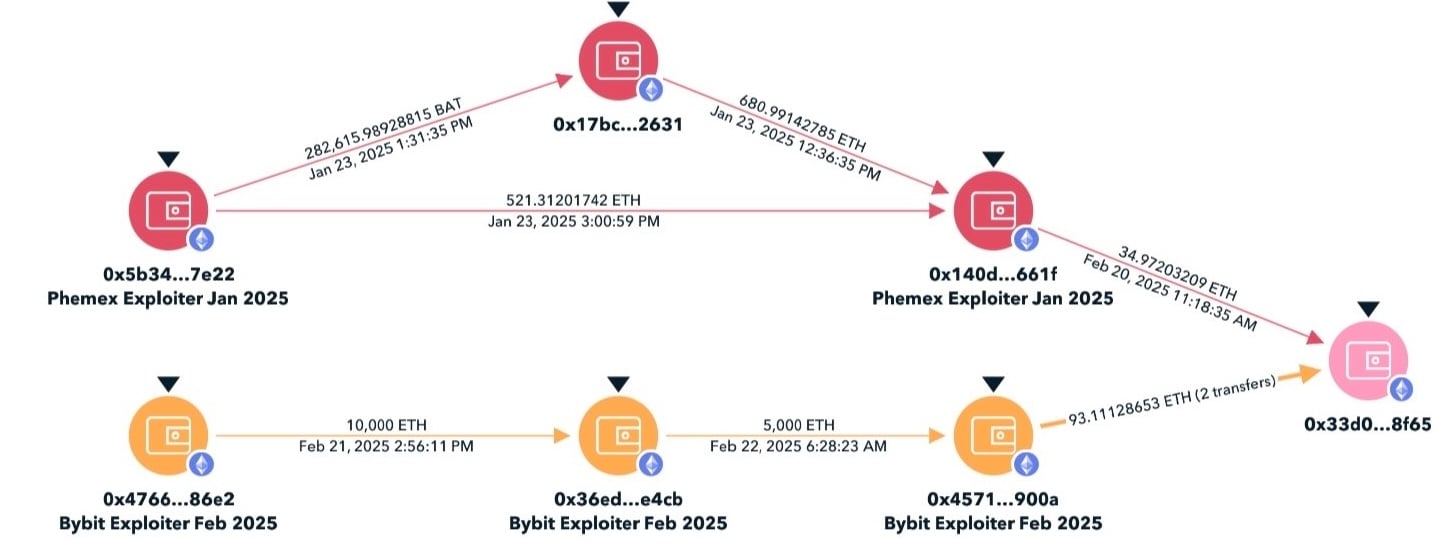

Saat menyelidiki serangan itu, penyelidik penipuan crypto Zachxbt tautan yang ditemukan Antara peretas Bybit dan kelompok ancaman Lazarus Korea Utara yang terkenal setelah para penyerang mengirim beberapa dana Bitbit yang dicuri ke sebuah Alamat Ethereum sebelumnya digunakan di Phemex, BingxDan Poloniex peretasan.

Temuan Zachxbt juga dikonfirmasi oleh Blockchain Intelligence Company TRM Labs dan perusahaan analisis blockchain Berbentuk bulat panjangyang menemukan “tumpang tindih substansial yang diamati antara alamat yang dikendalikan oleh peretas BYBIT dan mereka yang terkait dengan pencurian Korea Utara sebelumnya” dan berbagi info lebih lanjut tentang upaya peretas untuk memperlambat upaya penelusuran.

Pada bulan Desember, perusahaan analisis blockchain Chainalysis mengatakan peretas Korea Utara mencuri $ 1,34 miliar dalam 47 pencurian kripto pada tahun 2024.

Elliptic menambahkan minggu ini bahwa mereka telah “mencuri lebih dari $ 6 miliar dalam aset crypto sejak 2017, dengan hasilnya dilaporkan dihabiskan untuk program rudal balistik negara itu. “