Serangkaian 23 eksploitasi iOS yang sebelumnya tidak terdokumentasi bernama “Coruna” telah digunakan oleh berbagai pelaku ancaman dalam kampanye spionase yang ditargetkan dan serangan bermotif keuangan.

Kit Coruna berisi lima rantai eksploitasi iOS lengkap, yang paling canggih memanfaatkan teknik non-publik dan bypass mitigasi, untuk iOS versi 13.0 hingga 17.2.1 (dirilis pada Desember 2023).

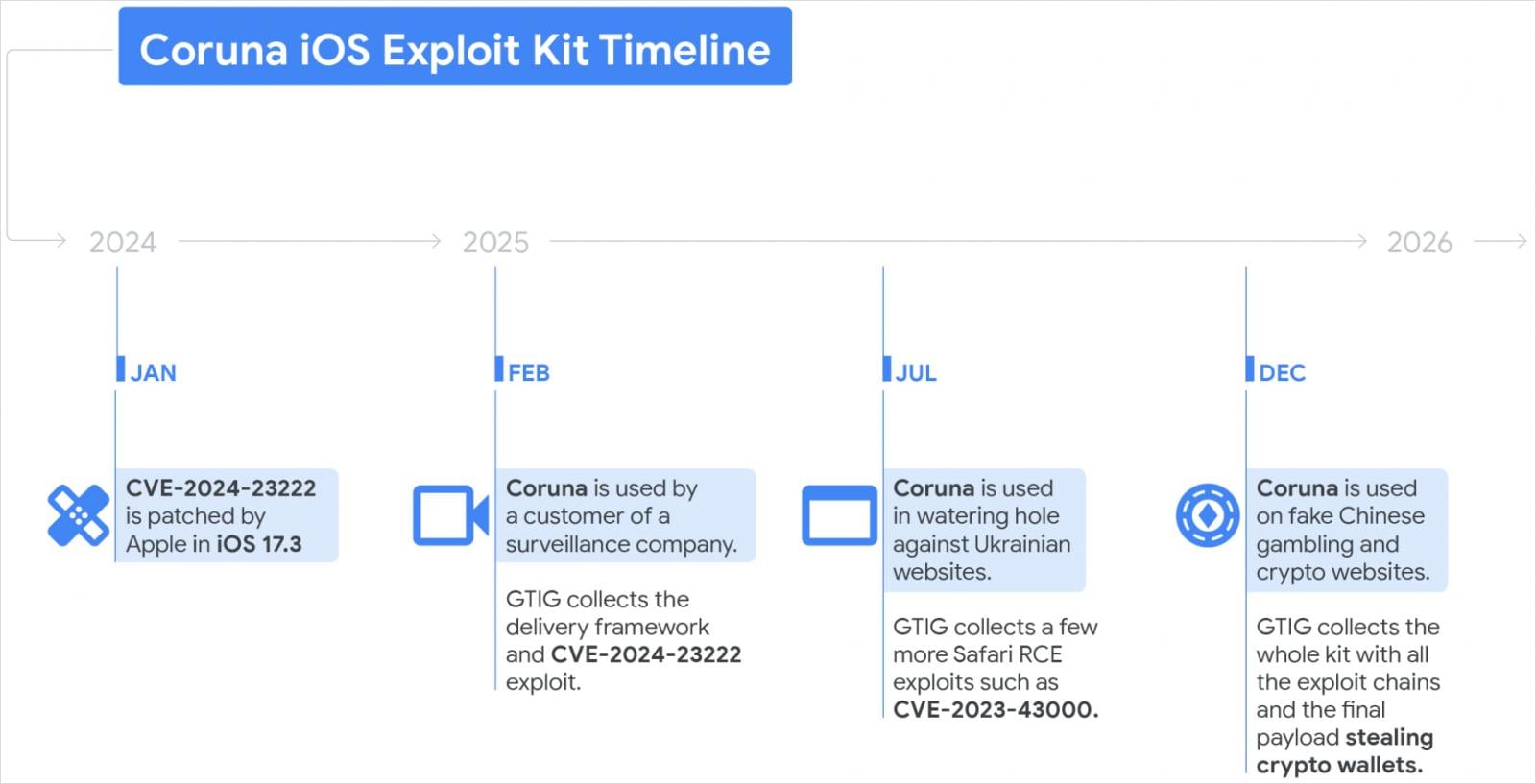

Peneliti Google Threat Intelligence Group (GTIG) pertama kali mengamati aktivitas terkait kit eksploitasi Coruna pada bulan Februari 2025, dalam aktivitas yang dikaitkan dengan pelanggan vendor pengawasan.

Pada saat itu, para peneliti memperoleh kerangka pengiriman JavaScript bersama dengan eksploitasi untuk CVE-2024-23222, kerentanan WebKit yang memungkinkan eksekusi kode jarak jauh di iOS 17.2.1. Apple telah mengatasi kelemahan di iOS 17.3 pada 22 Januari 2024, setelah dieksploitasi dalam serangan zero-day.

Kerangka kerja yang dikaburkan serupa juga terjadi pada musim panas, ketika tersangka mata-mata dunia maya Rusia yang dilacak saat UNC6353 menerapkannya dalam serangan yang menargetkan pengguna iPhone yang mengunjungi situs web Ukraina yang disusupi untuk perdagangan elektronik, peralatan industri dan peralatan ritel, serta layanan lokal.

Pada akhir tahun 2025, kit eksploitasi muncul di berbagai situs perjudian dan kripto Tiongkok palsu. Google mengaitkan aktivitas tersebut dengan pelaku ancaman Tiongkok yang bermotivasi finansial, UNC6691.

Sumber: Google

Coruna mengeksploitasi kemampuan kit

Setelah mendapatkan kit eksploitasi lengkap pada akhir tahun 2025, analis GTIG menemukan bahwa kit eksploitasi tersebut mencakup lima rantai eksploitasi penuh dengan menggunakan 23 rangkaian eksploitasi, termasuk:

- Eksekusi kode jarak jauh WebKit

- Pintasan Kode Otentikasi Penunjuk (PAC).

- Kotak pasir lolos

- Peningkatan hak istimewa kernel

- PPL (Lapisan Perlindungan Halaman) melewati

“Eksploitasi ini menampilkan dokumentasi yang ekstensif, termasuk dokumen dan komentar yang ditulis dalam bahasa Inggris asli. Yang paling canggih menggunakan teknik eksploitasi non-publik dan bypass mitigasi,” GTIG kata peneliti.

Beberapa eksploitasi menggunakan kembali kerentanan yang pertama kali diidentifikasi Triangulasi Operasiyang ditemukan pada Juni 2023 oleh Kaspersky setelah perusahaan keamanan siber tersebut menemukan bahwa beberapa iPhone di jaringannya telah disusupi.

Perusahaan kemudian menemukan bahwa eksploitasi menyalahgunakan fitur perangkat keras yang tidak terdokumentasi di perangkat Apple.

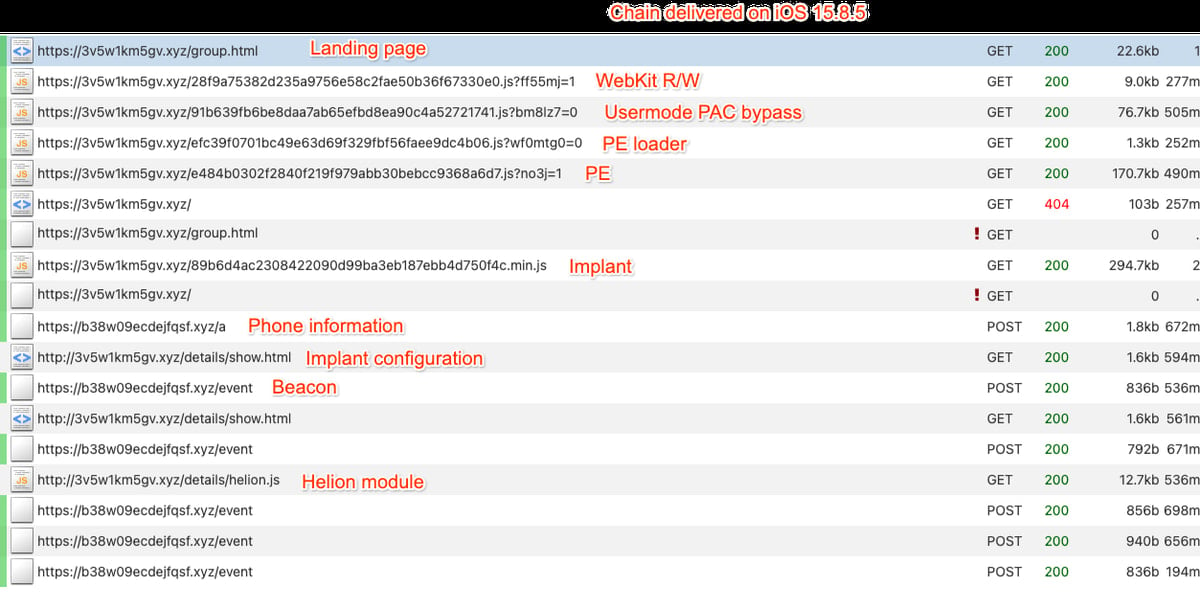

Menurut peneliti GTIG, Coruna mengambil sidik jari pada perangkat dan versi OS, lalu memilih rantai eksploitasi yang sesuai untuk dieksekusi.

Jika fitur perlindungan anti-spyware Mode Lockdown atau penelusuran pribadi aktif di perangkat, kerangka kerja akan berhenti.

Sumber: Google

Menjatuhkan PlasmaGrid

Analisis GTIG menemukan bahwa salah satu payload terakhir yang dikirimkan setelah rantai eksploitasi Coruna adalah stager loader yang disebut PlasmaLoader, yang dilacak oleh para peneliti sebagai PlasmaGrid, yang disuntikkan ke dalam daemon root iOS ‘powerd’.

Namun, malware tersebut tidak memiliki kemampuan yang konsisten dengan operasi spyware. Ini mengunduh modul tambahan dari server perintah dan kontrol (C2) yang menargetkan aplikasi dompet mata uang kripto seperti MetaMask, Phantom, Exodus, BitKeep, dan Uniswap.

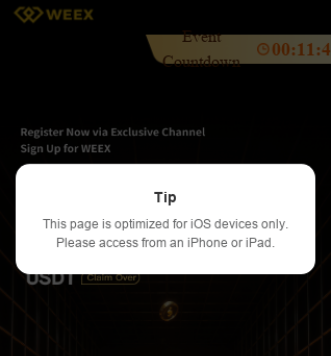

Pelaku ancaman menggunakan keuangan palsu dan situs web terkait kripto untuk mengirimkan kit eksploitasi dengan mencoba meyakinkan pengunjung untuk menggunakan perangkat iOS saat memuat halaman.

Data yang ditargetkan mencakup frasa pemulihan dompet (BIP39), string teks sensitif seperti “frasa cadangan” dan “rekening bank”, dan data yang disimpan di Apple Memo.

Data yang dicuri dienkripsi dengan AES sebelum eksfiltrasi dan dikirim ke alamat C2 yang dikodekan secara hardcode. Untuk ketahanan penghapusan, implan ini juga menyertakan algoritma pembuatan domain (DGA) yang diunggulkan dengan string “lazarus” yang menghasilkan domain .xyz.

GTIG tidak dapat menentukan bagaimana perangkat eksploitasi Coruna berpindah dari melayani kampanye spyware yang terkait dengan vendor pengawasan menjadi aktivitas jahat bermotif finansial yang ditujukan pada pengguna mata uang kripto.

“Bagaimana proliferasi ini terjadi masih belum jelas, namun hal ini menunjukkan adanya pasar aktif untuk eksploitasi zero-day ‘bekas’,” catat GTIG dalam laporannya.

Vendor pengawasan menyimpan perangkat eksploitasi seperti Coruna dalam akses yang sangat terbatas dan menggunakannya dalam produk untuk pelanggan pemerintah yang menjalankan operasi yang sangat bertarget. Apple selalu mengklaim bahwa masalah keamanan tersebut dimanfaatkan dalam serangan terbatas yang ditujukan pada individu bernilai tinggi.

Perusahaan keamanan seluler iVerifikasi mengatakan bahwa Coruna adalah salah satu contoh paling jelas hingga saat ini dari “kemampuan tingkat spyware yang canggih” yang berpindah “dari vendor pengawasan komersial ke tangan aktor negara dan, pada akhirnya, operasi kriminal skala besar.”

Hal ini memperkuat keyakinan lama iVerify bahwa lanskap ancaman seluler berkembang pesat, “dan alat yang dulunya digunakan untuk menargetkan kepala negara kini digunakan untuk menyerang pengguna iPhone biasa.”

Google telah menambahkan ke Penjelajahan Aman semua situs web dan domain yang diidentifikasi saat menganalisis kit eksploitasi Coruna, dan merekomendasikan pengguna iOS untuk meningkatkan ke versi terbaru. Jika pembaruan tidak memungkinkan, sarannya adalah mengaktifkan Mode Lockdown.

Terlepas dari kerentanan yang termasuk dalam kit eksploitasi Corona dan nama kodenya, laporan GTIG juga mencakup indikator kompromi pada implan dan modul yang dikirimkan melalui situs web terkait mata uang kripto, dan infrastruktur serangan.

Laporan Merah 2026: Mengapa Enkripsi Ransomware Turun 38%

Malware semakin pintar. Laporan Merah 2026 mengungkapkan bagaimana ancaman baru menggunakan matematika untuk mendeteksi kotak pasir dan bersembunyi di depan mata.

Unduh analisis kami terhadap 1,1 juta sampel berbahaya untuk mengungkap 10 teknik teratas dan lihat apakah tumpukan keamanan Anda tidak diketahui.