Geng Ransomware Akira terlihat menggunakan webcam tanpa jaminan untuk meluncurkan serangan enkripsi pada jaringan korban, secara efektif menghindari deteksi dan respons titik akhir (EDR), yang menghalangi enkripsi di Windows.

Firma cybersecurity S-RM tim menemukan metode serangan yang tidak biasa selama respons insiden baru-baru ini di salah satu klien mereka.

Terutama, Akira Hanya berputar ke webcam setelah mencoba mengerahkan enkripsi di Windows, yang diblokir oleh solusi EDR korban.

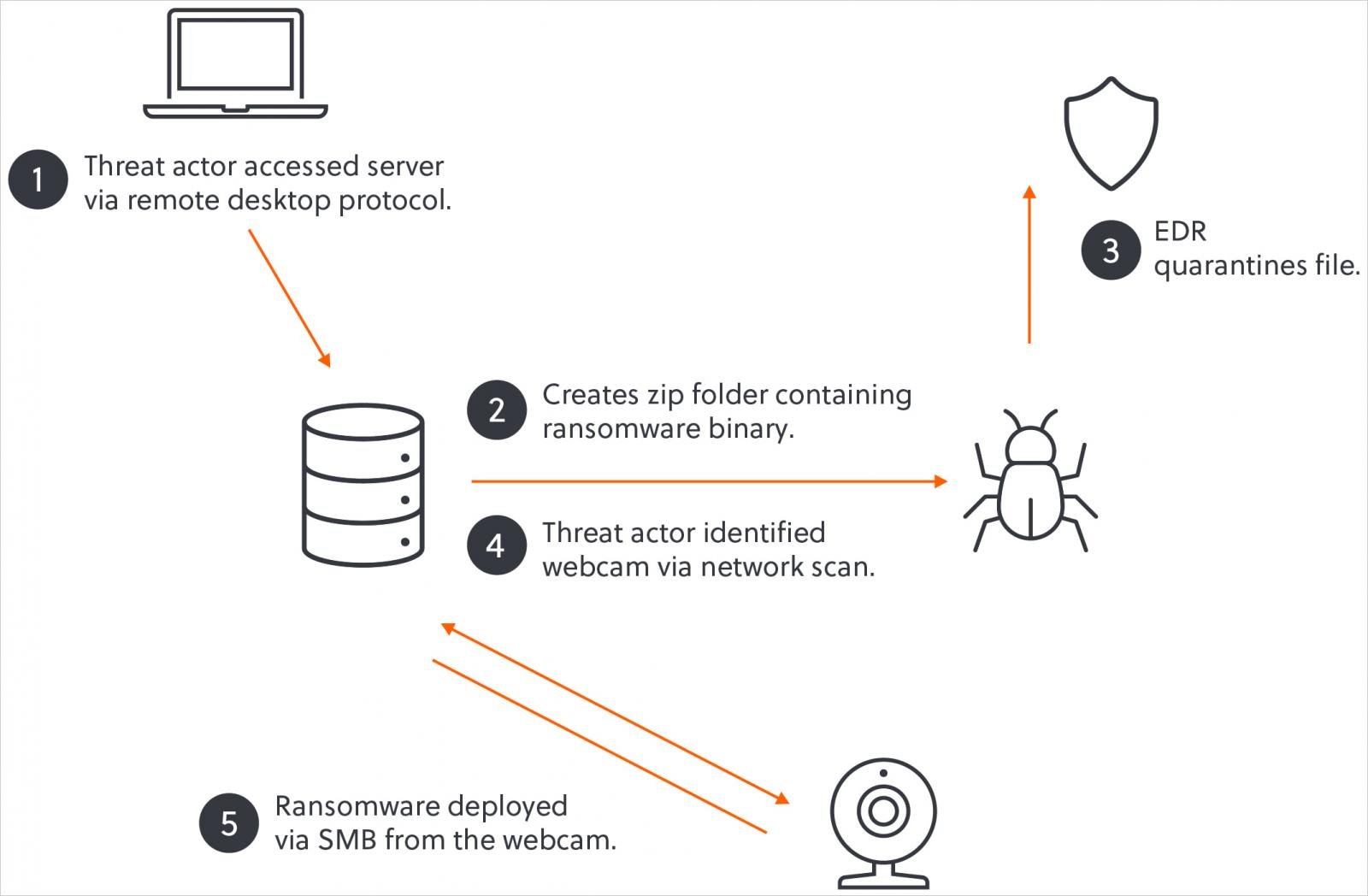

Rantai serangan Akira yang tidak lazim

Aktor-aktor ancaman awalnya mendapatkan akses ke jaringan perusahaan melalui solusi akses jarak jauh yang terbuka di perusahaan yang ditargetkan, kemungkinan dengan memanfaatkan kredensial curian atau meraih kata sandi.

Setelah mendapatkan akses, mereka menggunakan Anydesk, alat akses jarak jauh yang sah, dan mencuri data perusahaan untuk digunakan sebagai bagian dari serangan pemerasan ganda.

Selanjutnya, Akira menggunakan Protokol Desktop Jarak Jauh (RDP) untuk bergerak secara lateral dan memperluas kehadiran mereka ke sebanyak mungkin sistem sebelum menggunakan muatan ransomware.

Akhirnya, para aktor ancaman menjatuhkan file zip yang dilindungi kata sandi (win.zip) yang berisi muatan ransomware (win.exe), tetapi alat EDR korban mendeteksi dan mengkarantina, pada dasarnya memblokir serangan.

Setelah kegagalan ini, Akira menjelajahi jalur serangan alternatif, memindai jaringan untuk perangkat lain yang dapat digunakan untuk mengenkripsi file dan menemukan pemindai webcam dan sidik jari.

S-RM menjelaskan bahwa para penyerang memilih webcam karena rentan terhadap akses shell jarak jauh dan menonton feed video yang tidak sah.

Selain itu, ia berjalan pada sistem operasi berbasis Linux yang kompatibel dengan encryptor Linux Akira. Ini juga tidak memiliki agen EDR, menjadikannya perangkat optimal untuk mengenkripsi file dari jarak jauh pada saham jaringan.

Sumber: S-RM

S-RM mengkonfirmasi kepada BleepingComputer bahwa aktor ancaman menggunakan sistem operasi Linux webcam untuk memasang saham jaringan Windows SMB dari perangkat perusahaan lainnya. Mereka kemudian meluncurkan Linux Encryptor di webcam dan menggunakannya untuk mengenkripsi berbagi jaringan melalui SMB, secara efektif menghindari perangkat lunak EDR di jaringan.

“Karena perangkat tidak dipantau, tim keamanan organisasi korban tidak mengetahui peningkatan lalu lintas blok pesan server (SMB) yang berbahaya dari webcam ke server yang terkena dampak, yang mungkin telah mengingatkan mereka,” menjelaskan s-rm.

“Akira kemudian dapat mengenkripsi file di seluruh jaringan korban.”

S-RM mengatakan kepada BleepingComputer bahwa ada tambalan yang tersedia untuk cacat webcam, yang berarti bahwa serangan, atau setidaknya vektor ini, dapat dihindari.

Kasus ini menunjukkan bahwa perlindungan EDR bukan solusi keamanan yang mencakup semua, dan organisasi tidak boleh mengandalkannya sendiri untuk melindungi terhadap serangan.

Selain itu, perangkat IoT tidak dipantau dan dipelihara dengan ketat seperti komputer tetapi masih menimbulkan risiko yang signifikan.

Karena ini, jenis perangkat ini harus diisolasi dari jaringan yang lebih sensitif, seperti server produksi dan workstation.

Yang sama pentingnya, semua perangkat, bahkan perangkat IoT, harus membuat firmware mereka diperbarui secara teratur untuk menambal kelemahan yang diketahui yang dapat dieksploitasi dalam serangan.