Peningkatan infeksi LummaStealer telah diamati, didorong oleh kampanye rekayasa sosial yang memanfaatkan teknik ClickFix untuk mengirimkan malware CastleLoader.

LummaStealer, juga dikenal sebagai LummaC2, adalah operasi pencuri informasi yang berjalan sebagai platform malware-as-a-service (MaaS) yang terganggu pada Mei 2025 ketika beberapa perusahaan teknologi dan otoritas penegak hukum menyita 2.300 domain dan struktur komando pusat yang mendukung layanan jahat.

Malware pencuri informasi menargetkan berbagai data sensitif mulai dari kredensial dan cookie yang disimpan di browser web, detail dompet mata uang kripto, dan dokumen hingga cookie sesi, token autentikasi, konfigurasi VPN, dan data akun.

Meskipun operasi penegakan hukum sangat mengganggu aktivitas LummaStealer, operasi MaaS mulai mengganggu dilanjutkan pada Juli 2025.

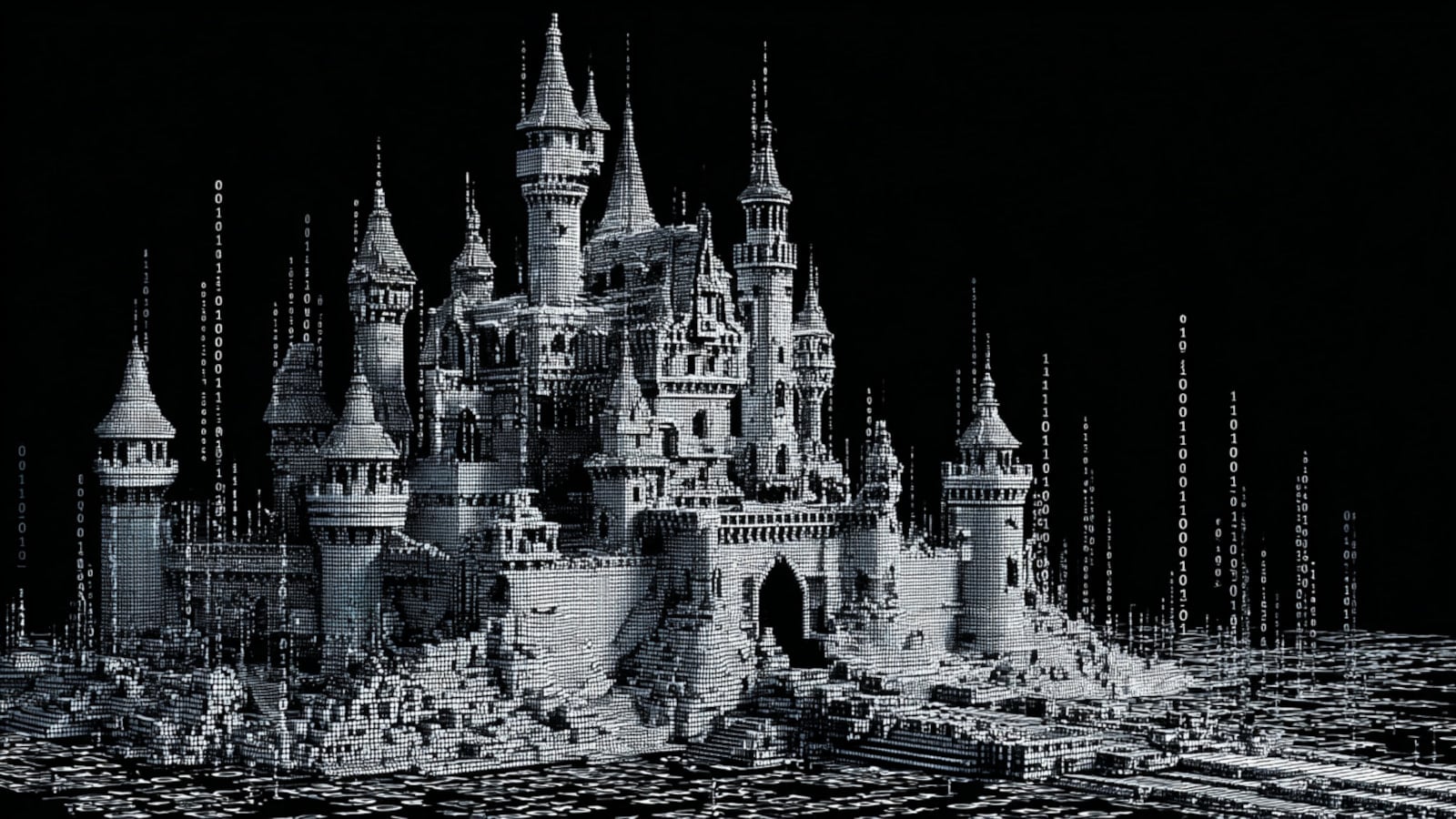

Laporan baru dari perusahaan keamanan siber Bitdefender memperingatkan bahwa operasi LummaStealer telah meningkat secara signifikan antara Desember 2025 dan Januari 2026, kini dikirimkan melalui pemuat malware yang disebut CastleLoader, dan semakin mengandalkan teknik ClickFix.

“Inti dari banyak kampanye ini adalah CastleLoader, yang memainkan peran penting dalam membantu LummaStealer menyebar melalui rantai pengiriman. Model eksekusinya yang modular dan dalam memori, kebingungan yang luas, dan komunikasi perintah dan kontrol yang fleksibel menjadikannya sangat cocok untuk distribusi malware pada skala ini,” Bitdefender kata peneliti.

CastleLoader muncul pada awal tahun 2025 dan telah mendistribusikan beberapa kelompok infostealer dan trojan akses jarak jauh (Stealc, RedLine, Rhadamanthys, MonsterV2, CastleRAT, SectopRAT, NetSupport RAT, WarmCookie) melalui berbagai metode, termasuk ClickFix.

Pemuat malware adalah pemuat malware berbasis skrip (AutoIT atau Python) yang sangat dikaburkan yang mendekripsi, memuat, dan mengeksekusi muatan LummaStealer seluruhnya di memori.

Ini menggunakan beberapa lapisan kebingungan, termasuk penggantian nama variabel dan fungsi berbasis kamus, string yang dikodekan dan didekodekan saat runtime, sejumlah besar kode sampah dan cabang mati, serta operasi aritmatika dan logika yang menghasilkan hasil yang sepele.

Sumber: Bitdefender

Sebelum menjalankan LummaStealer, CastleLoader melakukan pemeriksaan lingkungan dan kotak pasir untuk menentukan apakah LummaStealer sedang dianalisis, dan menyesuaikan jalur file dan lokasi persistensi bergantung pada produk keamanan mana yang terdeteksi pada host.

Persistensi dicapai dengan menyalin skrip AutoIT yang berbahaya ke jalur persistensi, menyalin penerjemah ke lokasi terpisah, dan membuat file pintasan internet di Startup yang meluncurkan penerjemah dengan skrip sebagai argumen.

Bitdefender menemukan bahwa CastleLoader dengan sengaja memulai pencarian DNS yang gagal untuk domain yang tidak ada, sehingga mengakibatkan kegagalan DNS. Perusahaan keamanan siber mengatakan artefak dari perilaku jaringan ini dapat digunakan untuk mendeteksi aktivitas CastleLoader.

Dalam sebuah laporan pada bulan November, para peneliti di Recorded Future’s Grup Wawasan mencatat bahwa domain pada infrastruktur CastleLoader bertindak sebagai server perintah dan kontrol (C2) untuk LummaStealer, yang menunjukkan koneksi awal antara kedua operasi tersebut.

Saat ini, LummaStealer didistribusikan melalui berbagai saluran, termasuk penginstal perangkat lunak trojan, perangkat lunak bajakan yang diunduh dari situs atau torrent palsu, dan arsip media atau permainan palsu dalam kampanye yang menargetkan negara-negara di seluruh dunia.

Sumber: Bitdefender

Menurut para peneliti, ClickFix adalah “vektor infeksi yang sangat efektif dalam kampanye LummaStealer.” Pengguna disajikan CAPTCHA palsu atau halaman verifikasi dengan instruksi terperinci untuk menjalankan perintah PowerShell berbahaya yang telah ditambahkan ke clipboard.

Perintah tersebut pada akhirnya mengambil skrip berbahaya dari server penyerang dan mengeksekusinya di mesin lokal. Payload yang dikirimkan dengan cara ini adalah CastleLoader, yang, dalam beberapa kasus, mengambil dan mengeksekusi malware pencuri informasi LummaStealer.

Untuk bertahan dari ancaman ini, peneliti Bitdefender menyarankan pengguna menghindari mengunduh dan mengeksekusi perangkat lunak atau media (terutama jika file memiliki ekstensi .EXE) dari sumber yang tidak tepercaya atau tidak resmi.

Selain itu, menjalankan perintah yang tidak Anda pahami di PowerShell atau utilitas baris perintah sebagai bagian dari proses verifikasi situs web merupakan tanda bahaya bagi aktivitas jahat.

Saran umumnya adalah menghindari perangkat lunak bajakan (misalnya, crack, alat yang “tidak terkunci”) dan menyembunyikan hasil yang dipromosikan di Google Penelusuran dengan menggunakan pemblokir iklan.

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.