Gelombang keempat dari kampanye “GlassWorm” menargetkan pengembang macOS dengan ekstensi VSCode/OpenVSX berbahaya yang mengirimkan aplikasi dompet kripto versi trojan.

Ekstensi di registri OpenVSX dan Microsoft Visual Studio Marketplace memperluas kemampuan editor yang kompatibel dengan VS Code dengan menambahkan fitur dan peningkatan produktivitas dalam bentuk alat pengembangan, dukungan bahasa, atau tema.

Pasar Microsoft adalah toko ekstensi resmi untuk Visual Studio Code, sedangkan OpenVSX berfungsi sebagai alternatif terbuka dan netral terhadap vendor, terutama digunakan oleh editor yang tidak mendukung atau memilih untuk tidak bergantung pada pasar milik Microsoft.

Malware GlassWorm pertama kali muncul di pasar pada bulan Oktobertersembunyi di dalam ekstensi berbahaya menggunakan karakter Unicode “tidak terlihat”.

Setelah terinstal, malware tersebut berusaha mencuri kredensial untuk akun GitHub, npm, dan OpenVSX, serta data dompet mata uang kripto dari berbagai ekstensi. Selain itu, ia mendukung akses jarak jauh melalui VNC dan dapat merutekan lalu lintas melalui mesin korban melalui proxy SOCKS.

Meskipun paparan publik dan peningkatan pertahanan, GlassWorm kembali muncul pada awal November di OpenVSX dan sekali lagi pada awal Desember pada VSCode.

GlassWorm kembali ke OpenVSX

Peneliti Keamanan Koi menemukan kampanye GlassWorm baru yang menargetkan sistem macOS secara eksklusif, berbeda dengan kampanye sebelumnya yang hanya berfokus pada Windows.

Alih-alih Unicode yang tidak terlihat seperti yang terlihat pada dua gelombang pertama, atau kompilasi biner Rust yang digunakan pada gelombang ketiga, serangan GlassWorm terbaru menggunakan muatan terenkripsi AES-256-CBC yang tertanam dalam JavaScript yang dikompilasi dalam ekstensi OpenVSX:

- studio-velte-distributor.pro-svelte-extension

- cudra-produksi.vsce-lebih cantik-pro

- Puccin-development.akses penuh-catppuccin-pro-ekstensi

Logika berbahaya dijalankan setelah penundaan 15 menit, kemungkinan besar merupakan upaya untuk menghindari analisis di lingkungan sandbox.

Alih-alih PowerShell, sekarang menggunakan AppleScript, dan bukannya modifikasi Registry, ia menggunakan LaunchAgents untuk persistensi. Mekanisme perintah dan kontrol (C2) berbasis blockchain Solana tetap tidak berubah, dan para peneliti mengatakan bahwa ada juga infrastruktur yang tumpang tindih.

Selain menargetkan lebih dari 50 ekstensi kripto browser, kredensial pengembang (GitHub, NPM), dan data browser, GlassWorm kini juga mencoba mencuri kata sandi Rantai Kunci.

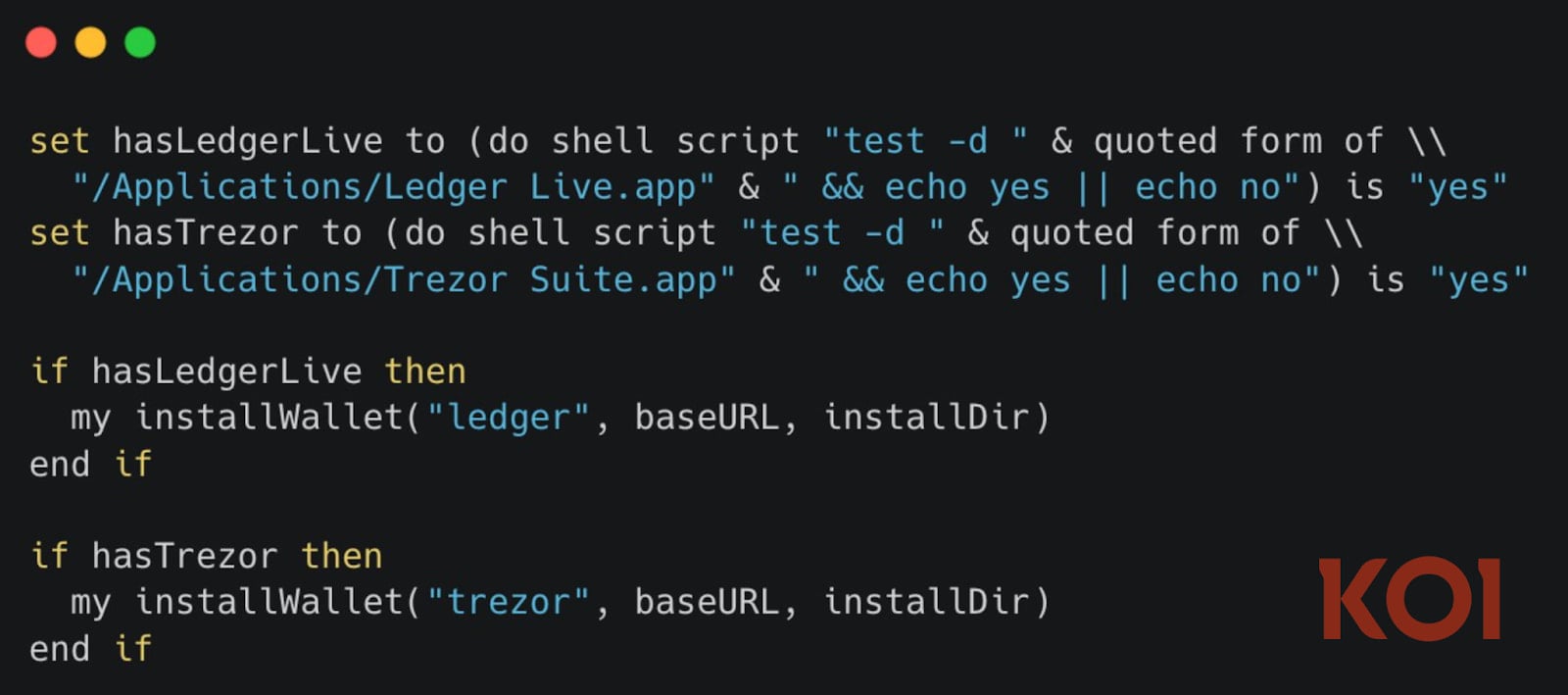

Selain itu, kini ia memiliki kemampuan baru yang memeriksa aplikasi dompet mata uang kripto perangkat keras seperti Ledger Live dan Trezor Suite di host, dan menggantinya dengan versi trojan.

Sumber: Keamanan Koi

Namun, Koi Security mencatat bahwa mekanisme ini saat ini gagal karena dompet trojan mengembalikan file kosong.

“Ini bisa berarti penyerang masih menyiapkan trojan dompet macOS, atau infrastruktur sedang dalam transisi,” menjelaskan Keamanan Koi.

“Kemampuannya sudah dibangun dan siap – tinggal menunggu payload diunggah. Semua fungsi jahat lainnya (pencurian kredensial, akses gantungan kunci, eksfiltrasi data, persistensi) tetap beroperasi penuh.”

Ketika BleepingComputer memeriksa apakah ekstensi berbahaya masih tersedia di OpenVSX, platform tersebut menunjukkan peringatan untuk dua di antaranya, menginformasikan bahwa penerbitnya belum terverifikasi.

Sumber: BleepingComputer

Penghitung pengunduhan menunjukkan lebih dari 33.000 penginstalan, namun angka tersebut sering dimanipulasi oleh pelaku ancaman untuk membuat file tampak lebih dapat dipercaya.

Pengembang yang telah menginstal salah satu dari tiga ekstensi tersebut disarankan untuk segera menghapusnya, mengatur ulang kata sandi akun GitHub mereka, mencabut token NPM mereka, memeriksa tanda-tanda infeksi pada sistem mereka, atau menginstalnya kembali.

Lembar Cheat Keamanan Rahasia: Dari Sprawl hingga Control

Baik Anda membersihkan kunci lama atau menyetel pagar pembatas untuk kode yang dihasilkan AI, panduan ini membantu tim Anda membangun dengan aman sejak awal.

Dapatkan lembar contekan dan hilangkan dugaan tentang manajemen rahasia.