Kelompok hacktivist pro-Rusia CyberVolk meluncurkan ransomware-as-a-service (RaaS) bernama VolkLocker yang mengalami kelemahan implementasi yang serius, sehingga memungkinkan korban untuk mendekripsi file secara gratis.

Menurut peneliti SentinelOne yang memeriksa keluarga ransomware baru, enkripsi menggunakan kunci master hardcoded dalam biner, yang juga ditulis dalam teks biasa dalam file tersembunyi di mesin yang terpengaruh.

Hal ini memungkinkan perusahaan yang ditargetkan untuk menggunakan kunci tersebut untuk mendekripsi file secara gratis, sehingga melemahkan potensi VolkLocker dalam ruang kejahatan dunia maya.

Hacktivisme dan kejahatan dunia maya

CyberVolk adalah dilaporkan sebuah kolektif hacktivist pro-Rusia yang berbasis di India yang mulai beroperasi tahun lalu, meluncurkan penolakan layanan terdistribusi dan serangan ransomware terhadap entitas publik dan pemerintah yang menentang Rusia atau berpihak pada Ukraina.

Meskipun grup ini terganggu di Telegram, grup ini kembali pada Agustus 2025 dengan program RaaS baru, VolkLocker (CyberVolk 2.x), yang menargetkan sistem Linux/VMware ESXi dan Windows.

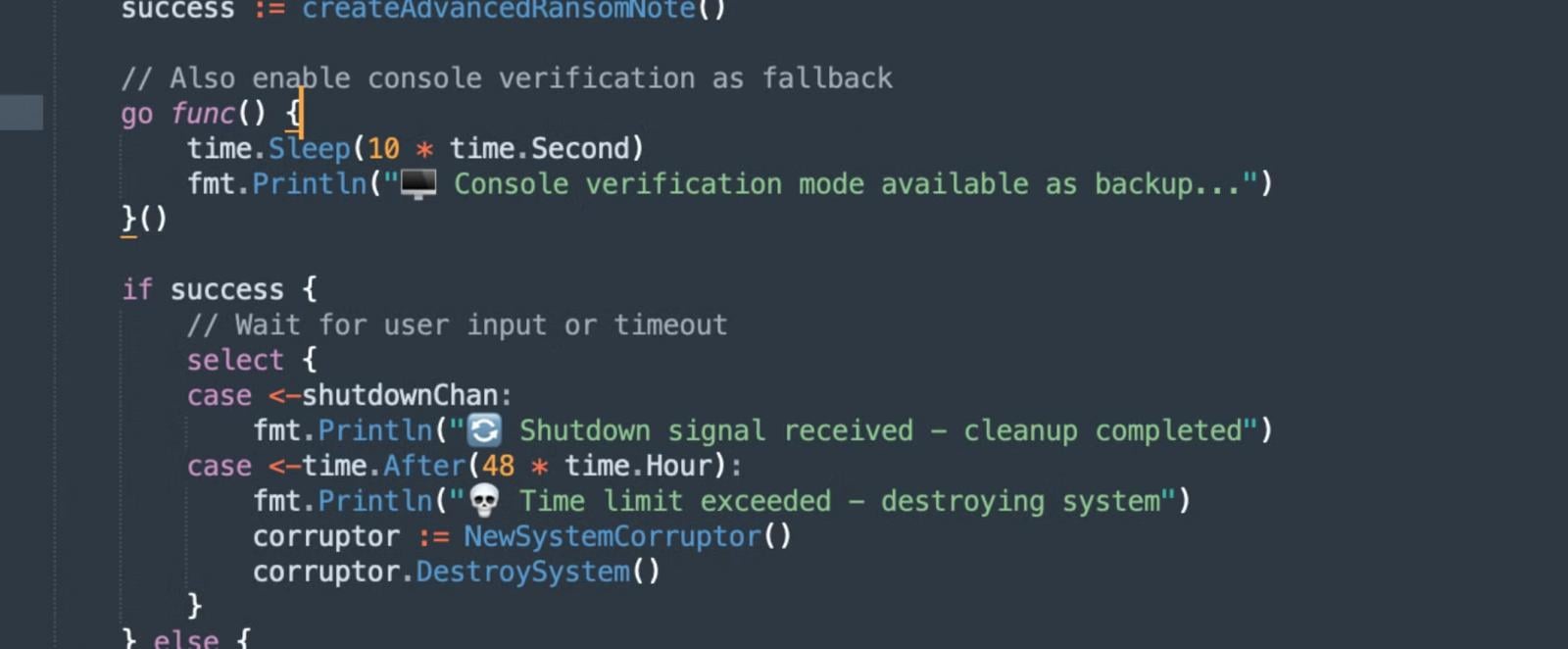

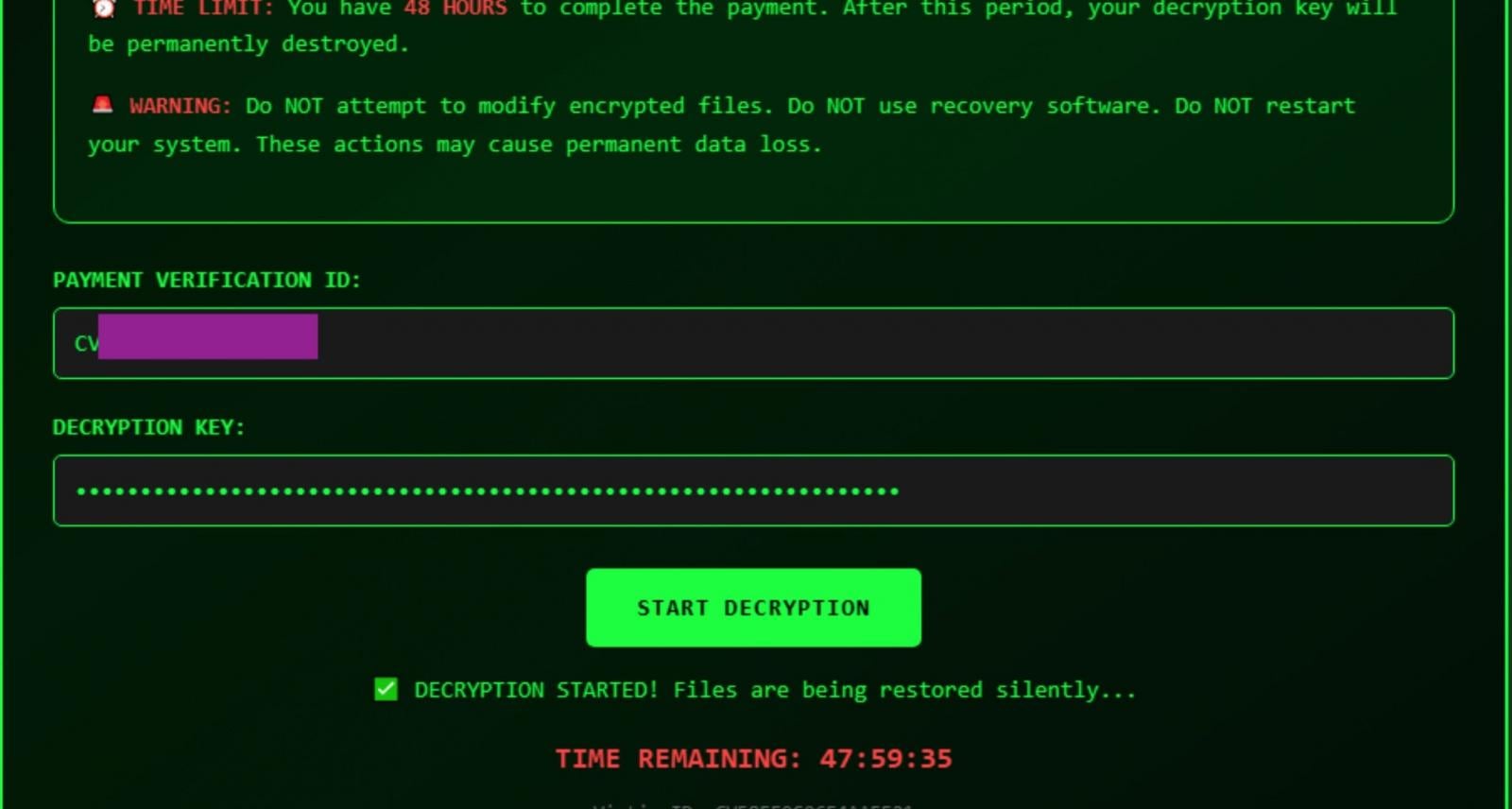

Fitur menarik dari VolkLocker adalah penggunaan fungsi pengatur waktu Golang dalam kodenya, yang jika masa berlakunya habis atau kunci yang salah dimasukkan dalam catatan ransomware HTML, akan memicu penghapusan folder pengguna (Dokumen, Unduhan, Gambar, dan Desktop).

Sumber: SentinelOne

Akses ke RaaS berharga antara $800 dan $1.100 untuk satu arsitektur OS, atau $1.600 hingga $2.200 untuk keduanya.

Pembeli dapat mengakses bot pembuat di Telegram untuk menyesuaikan enkripsi dan menerima muatan yang dihasilkan.

Pada bulan November 2025, kelompok ancaman yang sama mulai mengiklankan trojan akses jarak jauh dan keylogger, keduanya dihargai $500 masing-masing.

Sumber: SentinelOne

Kelemahan kripto yang kritis

VolkLocker menggunakan AES-256 dalam enkripsi GCM (Galois/Counter Mode), dengan kunci master 32-bit yang berasal dari string hex 64 karakter yang tertanam dalam biner.

Nonce acak 12-byte digunakan sebagai vektor inisialisasi (IV) untuk setiap file, menghapus file asli dan menambahkan ekstensi file .locked atau .cvolk ke salinan terenkripsi.

Masalahnya adalah VolkLocker menggunakan kunci master yang sama untuk mengenkripsi semua file pada sistem korban, dan kunci yang sama juga ditulis ke file teks biasa (system_backup.key) di folder %TEMP%.

“Karena ransomware tidak pernah menghapus file kunci cadangan ini, korban dapat mencoba memulihkan file dengan mengekstraksi nilai yang diperlukan dari file tersebut,” jelas SentinelOne.

“Cadangan kunci teks biasa kemungkinan mewakili artefak pengujian yang secara tidak sengaja dikirimkan dalam versi produksi.”

Sumber: SentinelOne

Meskipun kelemahan ini dapat membantu korban yang ada, pengungkapan kelemahan kriptografi VolkLocker kemungkinan akan mendorong pelaku ancaman untuk memperbaiki bug tersebut dan mencegahnya disalahgunakan di masa depan.

Ini dianggap sebagai praktik yang lebih baik untuk tidak mengungkapkan kelemahan ransomware saat pelaku ancaman sedang menjalankan operasinya secara aktif, dan sebaliknya membagikan kelemahan tersebut secara pribadi kepada penegak hukum dan perusahaan negosiasi ransomware yang dapat membantu korban secara pribadi.

BleepingComputer telah menghubungi SentinelOne untuk menanyakan keputusannya mengungkapkan kelemahan VolkLocker secara publik, dan juru bicara mengirimkan penjelasan di bawah ini:

“Alasan kami tidak ragu-ragu adalah karena ini bukan kelemahan enkripsi inti, melainkan artefak pengujian yang secara tidak sengaja dikirim ke beberapa pabrik produksi oleh operator yang tidak kompeten dan bukan merupakan mekanisme dekripsi yang dapat diandalkan selain dari kasus-kasus tersebut. Ini lebih mewakili ekosistem yang CyberVolk coba aktifkan melalui penawaran RaaS ini.” – Juru bicara SentinelOne

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.