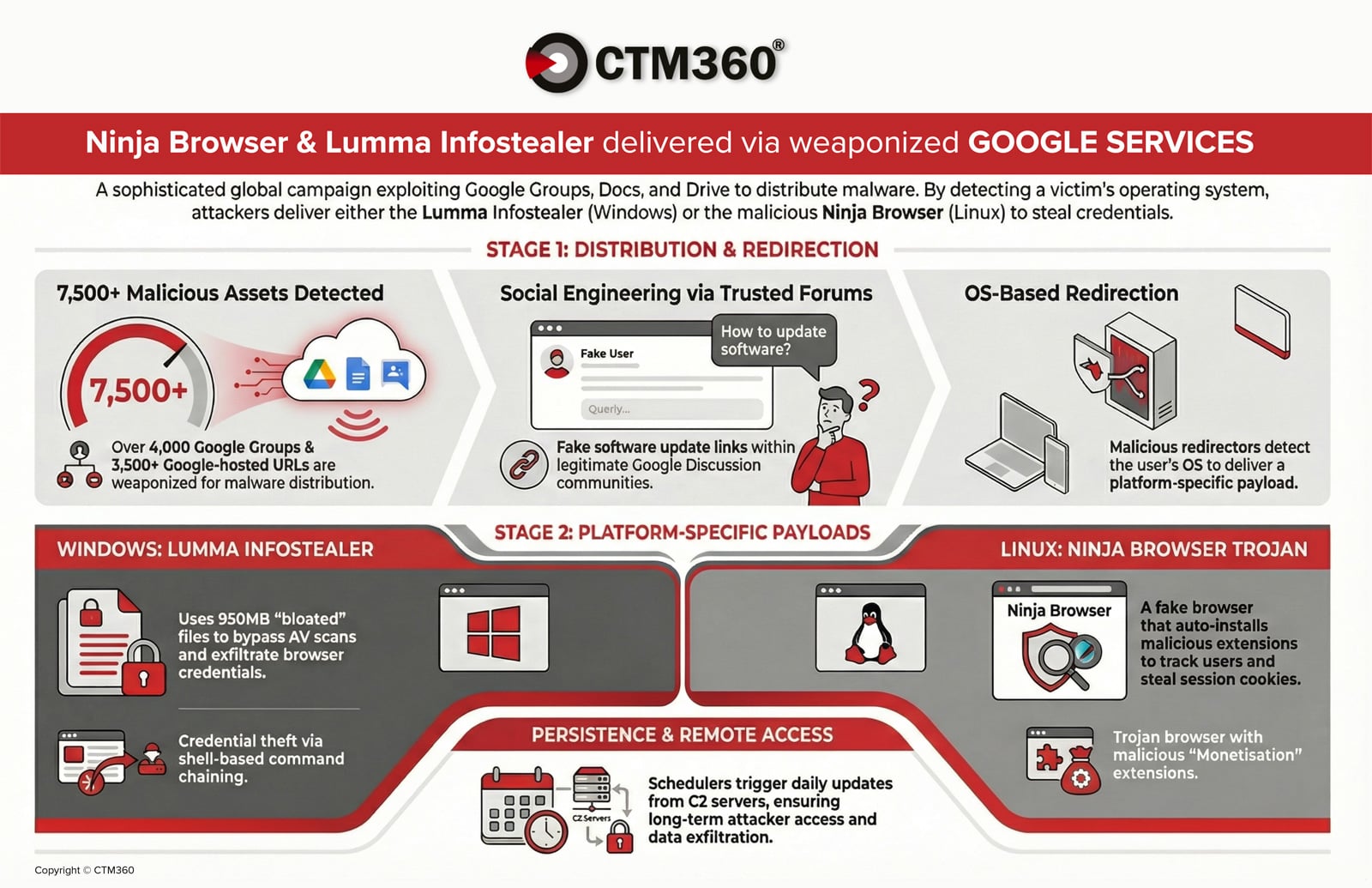

CTM360 melaporkan bahwa lebih dari 4.000 Google Grup berbahaya dan 3.500 URL yang dihosting Google digunakan dalam kampanye malware aktif yang menargetkan organisasi global.

Para penyerang menyalahgunakan ekosistem tepercaya Google untuk mendistribusikan malware pencuri kredensial dan membuat akses terus-menerus pada perangkat yang disusupi.

Aktivitasnya bersifat global, dengan penyerang menyematkan nama organisasi dan kata kunci yang relevan dengan industri ke dalam postingan untuk meningkatkan kredibilitas dan mendorong unduhan.

Baca laporan selengkapnya di sini: https://www.ctm360.com/reports/ninja-browser-lumma-infostealer

Cara kerja kampanye

Rantai serangan dimulai dengan rekayasa sosial di dalam Google Grup. Pelaku ancaman menyusup ke forum terkait industri dan memposting diskusi teknis yang tampak sah, mencakup topik seperti masalah jaringan, kesalahan autentikasi, atau konfigurasi perangkat lunak

Dalam rangkaian pesan ini, penyerang menyematkan tautan unduhan yang disamarkan sebagai: “Unduh {Organization_Name} untuk Windows 10”

Untuk menghindari deteksi, mereka menggunakan penyingkat URL atau pengalihan yang dihosting Google melalui Dokumen dan Drive. Redirector dirancang untuk mendeteksi sistem operasi korban dan mengirimkan muatan yang berbeda tergantung pada apakah target menggunakan Windows atau Linux

Aliran Infeksi Windows: Pencuri Info Lumma

Untuk pengguna Windows, kampanye ini memberikan arsip terkompresi yang dilindungi kata sandi yang dihosting di infrastruktur berbagi file berbahaya

Arsip berukuran besar untuk menghindari deteksi

Ukuran arsip yang didekompresi adalah sekitar 950MB, meskipun muatan berbahaya sebenarnya hanya sekitar 33MB. Peneliti CTM360 menemukan bahwa file yang dapat dieksekusi diisi dengan byte nol — sebuah teknik yang dirancang untuk melampaui ambang batas pemindaian ukuran file antivirus dan mengganggu mesin analisis statis.

Rekonstruksi berbasis AutoIt

Setelah dijalankan, malware:

-

Merakit kembali file biner tersegmentasi.

-

Meluncurkan executable yang dikompilasi AutoIt.

-

Mendekripsi dan mengeksekusi muatan yang berada di memori.

Perilaku tersebut cocok dengan Lumma Stealer, pencuri informasi yang dijual secara komersial dan sering digunakan dalam kampanye pengambilan kredensial

Perilaku yang diamati meliputi:

-

Eksfiltrasi kredensial browser.

-

Sesi pemanenan kue.

-

Eksekusi perintah berbasis shell.

-

Permintaan HTTP POST ke infrastruktur C2 (misalnya, healgeni[.]hidup).

-

Penggunaan permintaan POST multibagian/formulir-data untuk menutupi konten yang dieksfiltrasi.

CTM360 mengidentifikasi beberapa alamat IP terkait dan hash SHA-256 yang ditautkan ke payload pencuri Lumma.

Aliran Infeksi Linux: “Ninja Browser” yang di-Trojan

Pengguna Linux dialihkan untuk mengunduh browser berbasis Chromium yang di-trojan dengan merek “Ninja Browser.”

Perangkat lunak ini menampilkan dirinya sebagai browser yang berfokus pada privasi dengan fitur anonimitas bawaan.

Namun, analisis CTM360 mengungkapkan bahwa ia secara diam-diam memasang ekstensi berbahaya tanpa persetujuan pengguna dan menerapkan mekanisme persistensi tersembunyi yang memungkinkan kompromi di masa depan oleh pelaku ancaman.

Perilaku ekstensi berbahaya

Ekstensi bawaan bernama “NinjaBrowserMonetisation” diamati untuk:

-

Lacak pengguna melalui pengidentifikasi unik

-

Suntikkan skrip ke dalam sesi web

-

Muat konten jarak jauh

-

Memanipulasi tab browser dan cookie

-

Menyimpan data secara eksternal

Ekstensi ini berisi JavaScript yang sangat dikaburkan menggunakan pengkodean mirip XOR dan Base56

Meskipun tidak segera mengaktifkan semua domain yang tertanam, infrastruktur tersebut menunjukkan kemampuan penerapan muatan di masa depan.

Sumber: CTM360

Mekanisme persistensi senyap

CTM360 juga mengidentifikasi tugas terjadwal yang dikonfigurasi untuk:

-

Jajak pendapat server yang dikendalikan penyerang setiap hari

-

Instal pembaruan secara diam-diam tanpa interaksi pengguna

-

Pertahankan ketekunan jangka panjang

Selain itu, para peneliti mengamati bahwa browser tersebut menggunakan mesin pencari berbasis di Rusia bernama “X-Finder” dan dialihkan ke halaman pencarian bertema AI yang mencurigakan.

Infrastruktur tampaknya terkait dengan domain seperti:

-

peramban ninja[.]com

-

nb-unduh[.]com

-

nbdownload[.]ruang angkasa

Infrastruktur Kampanye & Indikator Kompromi

CTM360 menghubungkan aktivitas tersebut dengan infrastruktur, termasuk:

IP:

-

152.42.139[.]18

-

89.111.170[.]100

domain C2:

-

menyembuhkan[.]hidup

Beberapa hash dan domain SHA-256 yang terkait dengan pengambilan kredensial dan distribusi pencuri informasi telah diidentifikasi dan tersedia dalam laporan.

Risiko terhadap organisasi

Risiko Lumma Stealer:

-

Pencurian kredensial dan token sesi

-

Pengambilalihan akun

-

Penipuan keuangan

-

Pergerakan lateral di lingkungan perusahaan

Risiko Peramban Ninja:

-

Pengambilan kredensial secara diam-diam

-

Eksekusi perintah jarak jauh

-

Kegigihan seperti pintu belakang

-

Pembaruan berbahaya otomatis tanpa persetujuan pengguna

Karena kampanye ini menyalahgunakan layanan yang dihosting Google, serangan tersebut melewati mekanisme pemfilteran tradisional berbasis kepercayaan dan meningkatkan kepercayaan pengguna terhadap konten berbahaya.

Rekomendasi defensif

CTM360 menyarankan organisasi untuk:

-

Periksa URL yang dipersingkat dan rantai pengalihan Google Dokumen/Drive.

-

Blokir IoC di tingkat firewall dan EDR.

-

Mendidik pengguna agar tidak mengunduh perangkat lunak dari forum/sumber publik tanpa verifikasi.

-

Pantau pembuatan tugas terjadwal di titik akhir.

-

Audit pemasangan ekstensi browser.

Kampanye ini menyoroti tren yang lebih luas: penyerang semakin banyak menggunakan platform SaaS tepercaya sebagai infrastruktur pengiriman untuk menghindari deteksi.

Tentang Penelitian

Temuan ini dipublikasikan dalam laporan intelijen ancaman CTM360 pada bulan Februari 2026, “Ninja Browser & Lumma Infostealer Dikirim melalui Layanan Google yang Dipersenjatai”

CTM360 terus memantau aktivitas ini dan melacak infrastruktur terkait.

Baca laporan selengkapnya di sini: https://www.ctm360.com/reports/ninja-browser-lumma-infostealer

Deteksi Ancaman Cyber 24/7 dengan CTM360

Pantau, analisis, dan segera mitigasi risiko di seluruh lanskap digital eksternal Anda dengan CTM360.

Bergabunglah dengan Edisi Komunitas kami

Disponsori dan ditulis oleh CTM360.