Botnet Linux yang baru didokumentasikan bernama SSHStalker menggunakan protokol komunikasi IRC (Internet Relay Chat) untuk operasi perintah dan kontrol (C2).

Protokol ini ditemukan pada tahun 1988, dan penerapannya mencapai puncaknya pada tahun 1990an, menjadi solusi pesan instan berbasis teks utama untuk komunikasi grup dan pribadi.

Komunitas teknis masih mengapresiasinya karena kesederhanaan implementasinya, interoperabilitas, kebutuhan bandwidth yang rendah, dan tidak memerlukan GUI.

Botnet SSHStalker mengandalkan mekanisme IRC klasik seperti beberapa bot berbasis C dan redundansi multi-server/saluran dibandingkan kerangka kerja C2 modern, memprioritaskan ketahanan, skala, dan biaya rendah dibandingkan siluman dan kebaruan teknis.

Menurut para peneliti di perusahaan intelijen ancaman Flare, pendekatan ini meluas ke karakteristik lain dari operasi SSHStalker, seperti penggunaan pemindaian SSH yang berisik, pekerjaan cron satu menit, dan katalog belakang CVE berusia 15 tahun yang besar.

“Apa yang sebenarnya kami temukan adalah kit botnet yang terintegrasi dan terintegrasi yang menggabungkan kontrol IRC kuno, kompilasi biner pada host, kompromi SSH massal, dan persistensi berbasis cron. Dengan kata lain, operasi berskala pertama yang lebih mengutamakan keandalan daripada sembunyi-sembunyi,” kata Flare.

Sumber: Suar

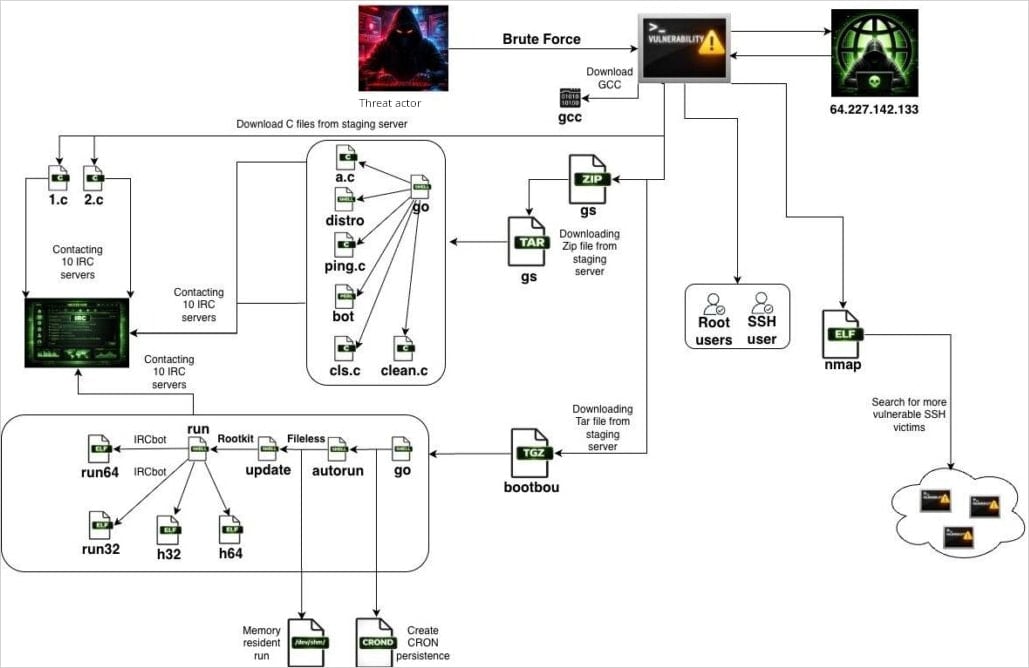

SSHStalker mencapai akses awal melalui pemindaian SSH otomatis dan brute force, menggunakan biner Go yang menyamar sebagai utilitas penemuan jaringan sumber terbuka yang populer nmap.

Host yang disusupi kemudian digunakan untuk memindai target SSH tambahan, yang menyerupai mekanisme propagasi mirip worm untuk botnet.

Suar ditemukan sebuah file dengan hasil dari hampir 7.000 pemindaian bot, semuanya dari bulan Januari, dan sebagian besar berfokus pada penyedia hosting cloud di infrastruktur Oracle Cloud.

Setelah SSHStalker menginfeksi sebuah host, ia mengunduh alat GCC untuk mengkompilasi muatan pada perangkat korban untuk portabilitas dan penghindaran yang lebih baik.

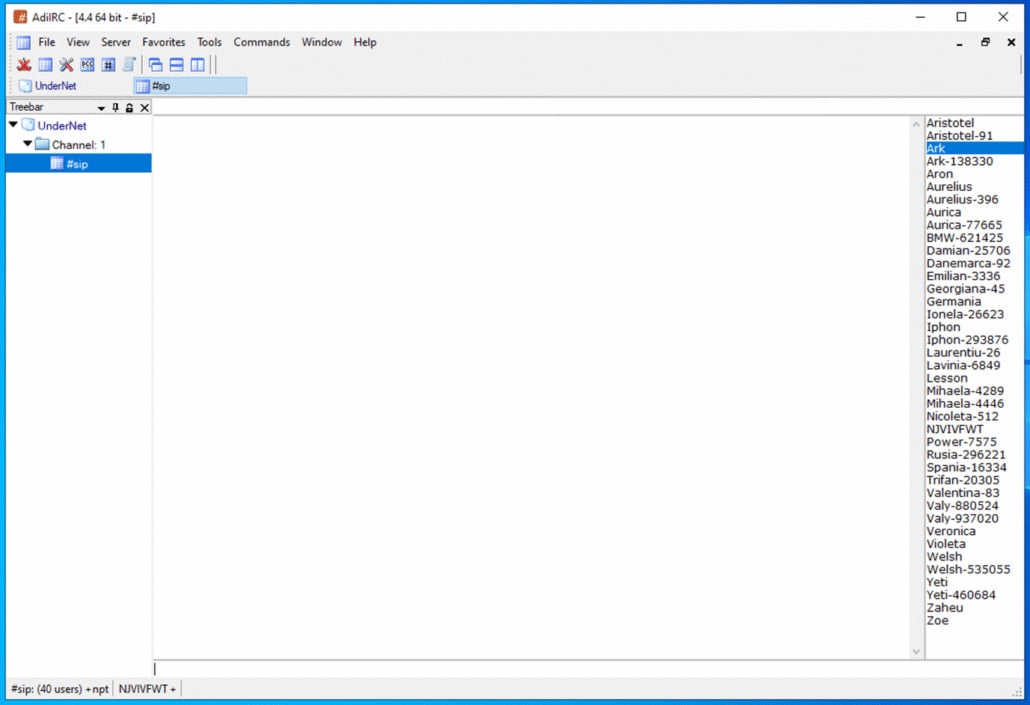

Payload pertama adalah bot IRC berbasis C dengan server dan saluran C2 berkode keras, yang mendaftarkan korban baru di infrastruktur IRC botnet.

Selanjutnya, malware mengambil arsip bernama GS dan bootbouyang berisi varian bot untuk orkestrasi dan pengurutan eksekusi.

Kegigihan dicapai melalui tugas cron yang berjalan setiap 60 detik, menggunakan mekanisme pembaruan bergaya pengawas yang memeriksa apakah proses bot utama sedang berjalan dan meluncurkannya kembali jika dihentikan.

Botnet juga berisi eksploitasi untuk 16 CVE yang menargetkan versi kernel Linux dari era 2009-2010. Ini digunakan untuk meningkatkan hak istimewa setelah langkah brute force sebelumnya memberikan akses kepada pengguna dengan hak istimewa rendah.

Sumber: Suar

Mengenai monetisasi, Flare memperhatikan bahwa botnet melakukan pengambilan kunci AWS dan pemindaian situs web. Ini juga mencakup kit penambangan kripto seperti penambang Ethereum berkinerja tinggi, PhoenixMiner.

Kemampuan penolakan layanan terdistribusi (DDoS) juga ada, meskipun para peneliti mencatat bahwa mereka belum mengamati adanya serangan semacam itu. Faktanya, bot SSHStalker saat ini hanya terhubung ke C2 dan kemudian memasuki keadaan idle, menyarankan pengujian atau akses penimbunan untuk saat ini.

Flare belum menghubungkan SSHStalker dengan kelompok ancaman tertentu, meskipun ia mencatat kesamaan dengan kelompok ancaman tersebut Penjahat/Maxlas ekosistem botnet dan berbagai indikator Rumania.

Perusahaan intelijen ancaman menyarankan penempatan solusi pemantauan untuk instalasi dan eksekusi kompiler di server produksi, dan peringatan untuk koneksi keluar bergaya IRC. Pekerjaan cron dengan siklus eksekusi pendek dari jalur yang tidak biasa juga merupakan tanda bahaya besar.

Rekomendasi mitigasi termasuk menonaktifkan otentikasi kata sandi SSH, menghapus kompiler dari gambar produksi, menerapkan pemfilteran jalan keluar, dan membatasi eksekusi dari ‘/dev/shm.’

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.