Kampanye malware GlassWorm, yang berdampak pada pasar OpenVSX dan Visual Studio Code bulan lalu, telah kembali dengan tiga ekstensi VSCode baru yang telah diunduh lebih dari 10,000 kali.

GlassWorm adalah kampanye dan malware yang memanfaatkan transaksi Solana untuk mengambil payload yang menargetkan kredensial akun GitHub, NPM, dan OpenVSX, serta data dompet mata uang kripto dari 49 ekstensi.

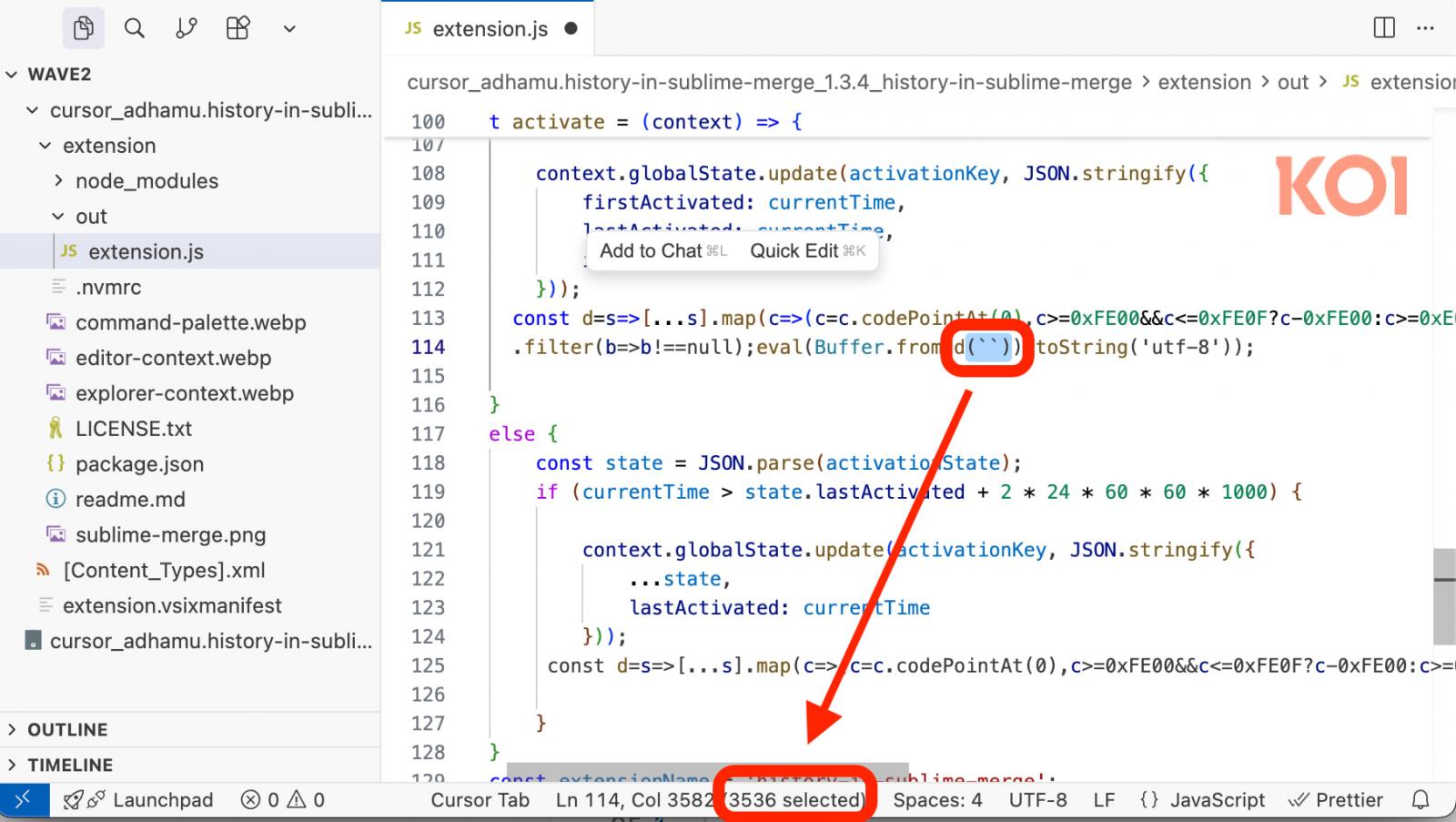

Malware ini menggunakan karakter Unicode yang tidak terlihat dan ditampilkan sebagai karakter kosong, namun dijalankan sebagai JavaScript untuk memfasilitasi tindakan jahat.

Ini pertama kali muncul melalui 12 ekstensi di pasar Microsoft VS Code dan OpenVSX diunduh 35.800 kali. Namun, diyakini bahwa jumlah unduhan dibesar-besarkan oleh pelaku ancaman, sehingga dampak penuh dari kampanye ini tidak diketahui.

Menanggapi kompromi ini, Open VSX token akses yang diputar untuk sejumlah akun yang dirahasiakan yang dibobol oleh GlassWorm, menerapkan peningkatan keamanan, dan menandai insiden tersebut sebagai ditutup.

Cacing Kaca kembali

Menurut Koi Security, yang telah melacak kampanye tersebut, penyerang kini telah kembali ke OpenVSX, menggunakan infrastruktur yang sama tetapi dengan titik akhir perintah dan kontrol (C2) yang diperbarui dan transaksi Solana.

Tiga ekstensi OpenVSX yang membawa muatan GlassWorm adalah:

- dreven-dev.dev.dev.ai.ai-didorong — 3.400 unduhan

- adam.history-in-sublime-merge — 4.000 unduhan

- yasuyuky.transient-emacs — 2.400 unduhan

Koi Security mengatakan ketiga ekstensi tersebut menggunakan trik kebingungan karakter Unicode yang sama seperti file aslinya. Terbukti, ini tetap efektif dalam melewati pertahanan OpenVSX yang baru diperkenalkan.

Sumber: Keamanan Koi

Sebagai Aikido melaporkan sebelumnyaOperator GlassWorm tidak terpengaruh oleh paparan bulan lalu dan telah beralih ke GitHub, namun kembalinya ke OpenVSX melalui ekstensi baru menunjukkan niat untuk melanjutkan operasi di berbagai platform.

Infrastruktur serangan terekspos

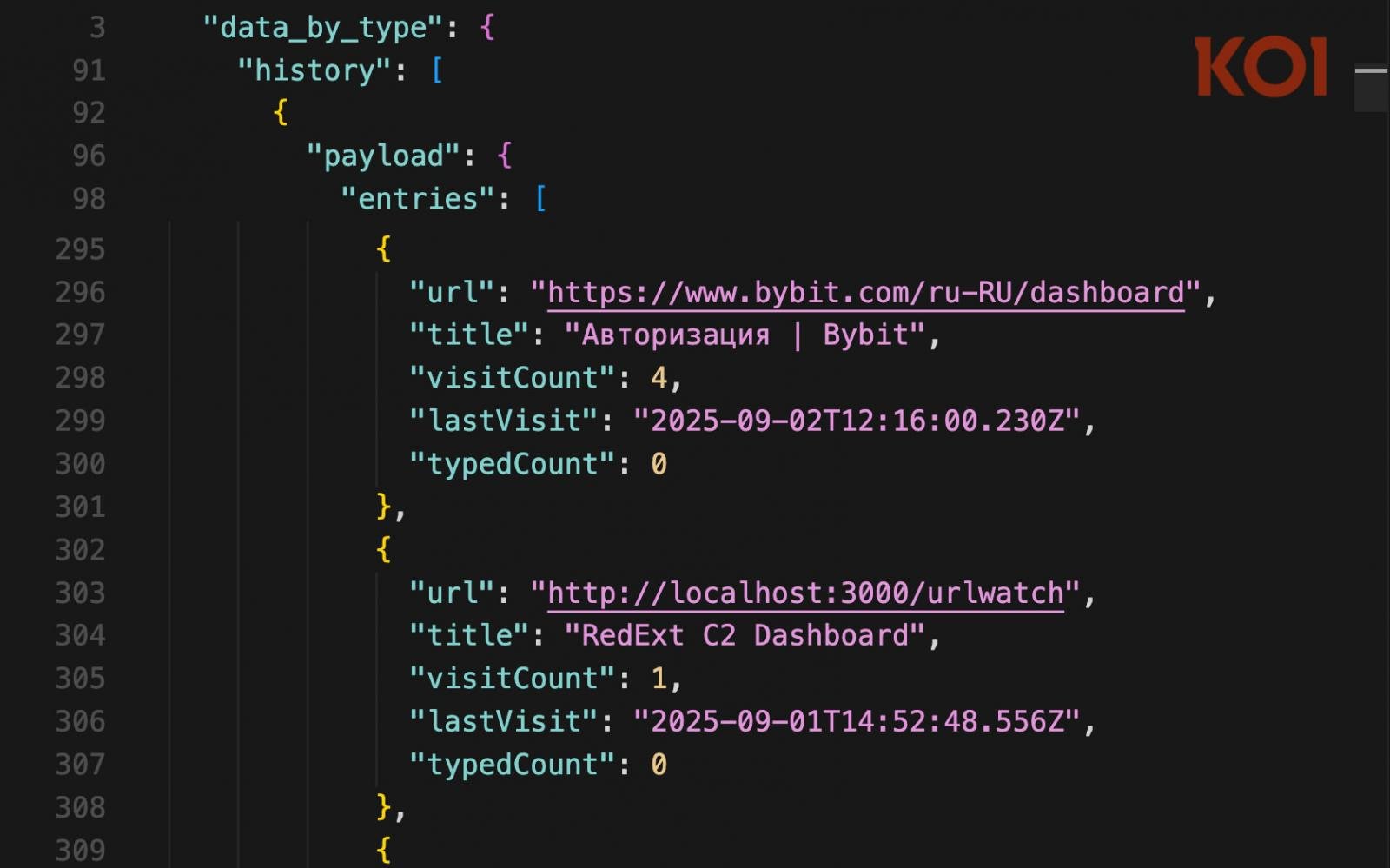

Melalui tip anonim, Koi Security dapat mengakses server penyerang dan memperoleh data penting tentang korban yang terkena dampak kampanye ini.

Data yang diambil menunjukkan jangkauan global, dengan GlassWorm ditemukan pada sistem di Amerika Serikat, Amerika Selatan, Eropa, Asia, dan entitas pemerintah di Timur Tengah.

Mengenai operatornya sendiri, Koi melaporkan bahwa mereka berbahasa Rusia dan menggunakan kerangka ekstensi browser C2 sumber terbuka RedExt.

Sumber: Keamanan Koi

Para peneliti membagikan semua data kepada penegak hukum, termasuk ID pengguna untuk berbagai pertukaran mata uang kripto dan platform pengiriman pesan, dan rencana untuk menginformasikan organisasi yang terkena dampak sedang dikoordinasikan.

Koi Security mengatakan kepada BleepingComputer bahwa mereka telah mengidentifikasi 60 korban berbeda sejauh ini, dan mencatat bahwa mereka hanya mengambil sebagian daftar dari satu titik akhir yang terbuka.

Pada saat penulisan, tiga ekstensi dengan muatan GlassWorm tetap tersedia untuk diunduh di OpenVSX.

Tolok Ukur Anggaran CISO 2026

Ini musim anggaran! Lebih dari 300 CISO dan pemimpin keamanan telah berbagi bagaimana mereka merencanakan, membelanjakan, dan membuat prioritas untuk tahun depan. Laporan ini mengumpulkan wawasan mereka, memungkinkan pembaca untuk membuat tolok ukur strategi, mengidentifikasi tren yang muncul, dan membandingkan prioritas mereka menjelang tahun 2026.

Pelajari bagaimana para pemimpin terkemuka mengubah investasi menjadi dampak yang terukur.