Perusahaan keamanan siber FuzzingLabs menuduh startup yang didukung Y Combinator, Gecko Security, mereplikasi pengungkapan kerentanannya dan memundurkan postingan blog.

Menurut perusahaan, Gecko mengajukan CVE untuk dua kerentanan yang sebelumnya diungkapkan FuzzingLabs, dan bahkan “menyalin PoC, mengirimkannya kembali, dan mengambil kredit.”

Gecko Security membantah melakukan kesalahan dan menyebut tuduhan tersebut sebagai kesalahpahaman mengenai proses pengungkapan.

FuzzingLabs berteriak busuk

Perselisihan publik telah terjadi antara dua startup keamanan siber, FuzzingLabs dan Gecko Security, setelah startup tersebut menuduh perusahaan yang didukung Y Combinator menyalin penemuan kerentanannya dan mengklaim kredit untuk beberapa ID CVE.

“Mereka menyalin PoC kami, mengklaim ID CVE, dan bahkan memundurkan tanggal postingan blog mereka,” menuduh FuzzingLabs di media sosial.

“Ini bukan hanya tentang dua CVE, ini tentang integritas dalam penelitian keamanan. Kami mengikuti pengungkapan yang bertanggung jawab. Mereka menunggu laporan publik kami, menyalin PoC, mengirimkannya kembali, dan menerima penghargaan.”

Kerentanan yang dimaksud oleh FuzzingLabs adalah:

- Ollama (ollama/ollama) kerentanan pencurian token otentikasi server: Laporan asli diajukan 24 Desember 2024. Kemudian ditugaskan CVE-2025-51471.

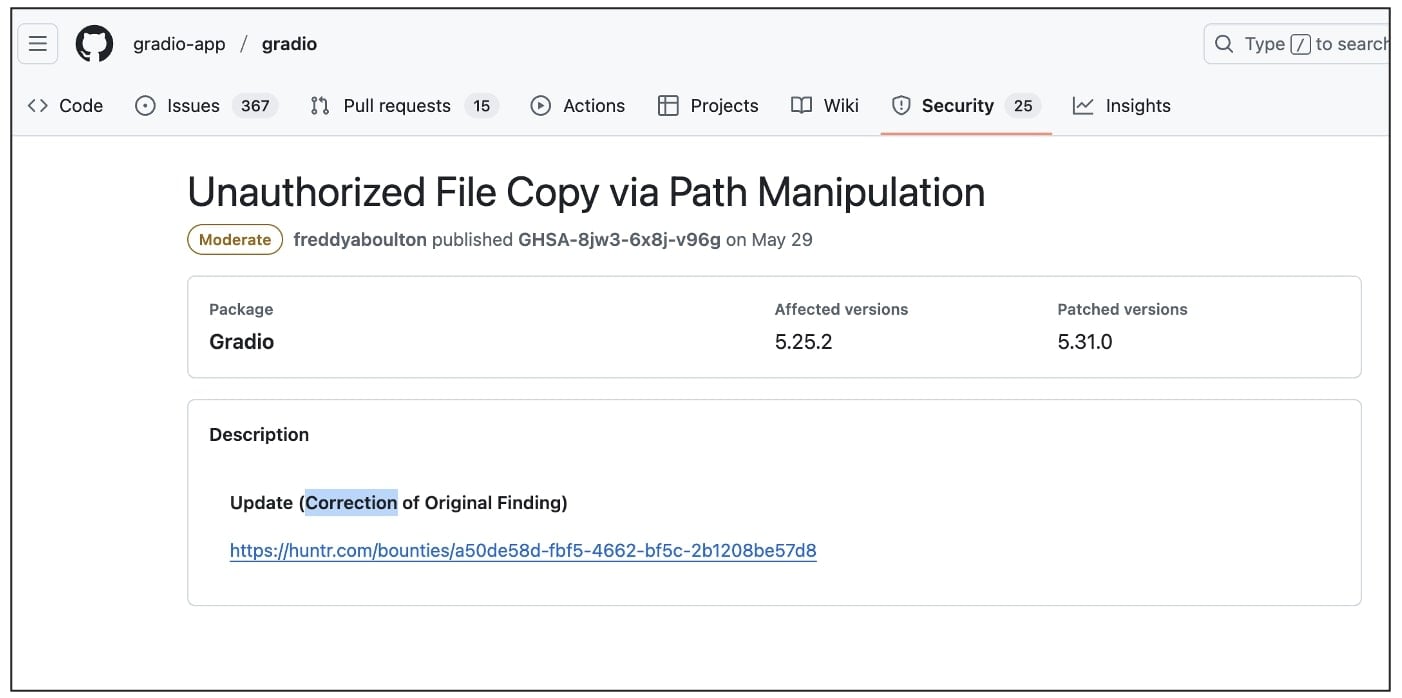

- Dibuat (Aplikasi Gradio/Gradio) penyalinan file sewenang-wenang & Denial of Service (DoS) melalui mekanisme penandaan: Laporan asli diajukan 16 Jan 2025. Kemudian ditugaskan CVE-2025-48889.

FuzzingLabs adalah perusahaan keamanan siber berorientasi penelitian yang telah mengembangkan alat sumber terbuka yang memanfaatkan AI untuk keamanan ofensif dan fuzzing, yang paling menonjol adalah FuzzForge. Gecko menyebut dirinya sebagai ‘Insinyur Keamanan AI untuk Basis Kode Anda’ yang membantu menemukan dan memperbaiki kerentanan keamanan di basis kode Anda.

Dalam penyelidikannya, FuzzingLabs menemukan bahwa permintaan tarik (PR) yang dikirimkan oleh Gecko “telah dibuat setelah laporan Huntr kami yang sah dipublikasikan” dan bahwa beberapa kerentanan memiliki beberapa ID CVE, salah satunya berasal dari aslinya pemburu.dev laporan, dan satu lagi dari PR yang dikirimkan Gecko.

FuzzingLabs lebih lanjut mengklaim bahwa Gecko memundurkan tanggal postingan blognya agar tampak lebih tua dari pengungkapan sebenarnya.

Perusahaan tersebut juga mengatakan bahwa mereka memiliki “bukti tak terbantahkan” bahwa Gecko menyalin eksploitasi mereka baris demi baris karena berisi “sidik jari unik yang sengaja kami sisipkan untuk mengidentifikasi karya kami” jika terjadi plagiarisme.

“Dan bukan hanya kami, setidaknya 7 kerentanan di situs mereka tampaknya dicuri dari peneliti lain,” kata FuzzingLabs di thread yang sama, merujuk pada untuk temuan rinci mereka dengan stempel waktu.

GitHub tampaknya memilikinya diperbarui beberapa nasihat untuk menghargai laporan asli FuzzingLabs:

Gecko Security membantah melakukan kesalahan, para peneliti memuji

Gecko sejak itu diedit itu lebih awal postingan blog(s) memberi penghargaan kepada peneliti FuzzingLabs, Mohammed Benhelli dan Patrick Ventuzelo, dan memperbarui tanggal penerbitan.

Gecko menggambarkan situasi ini sebagai sebuah tumpang tindih yang disayangkan, bukan plagiarisme yang disengaja, dan menekankan bahwa alur kerjanya melibatkan koordinasi langsung dengan pengelola proyek, bukan melalui platform pihak ketiga.

Sebagai tanggapan singkat terhadap postingan media sosial yang menyerukan startup tersebut menjawab:

“Kecewa melihat tudingan masyarakat tanpa melakukan sosialisasi terlebih dahulu, apalagi setelah meluncurkan produk kompetitif.

Kami bekerja secara langsung dengan pengelola melalui GitHub, bukan platform bounty. Baik kami maupun pengelola tidak mengetahui tentang laporan Huntr Anda pada saat itu, jika tidak, laporan tersebut akan ditandai sebagai duplikat.

Kami telah memberikan kredit kepada FuzzingLabs secara publik atas 2 CVE yang mengutamakan temuan Anda, dan kami selalu dengan senang hati memberikan penghargaan kepada siapa pun yang menemukannya sebelum kami melakukannya.

Klaim tentang CVE yang dicuri tidak berlaku ketika banyak tautan yang Anda berikan sudah ditandai sebagai ‘duplikat’ atau ‘tidak valid’ di Huntr.”

Beberapa anggota komunitas keamanan mempertanyakan penjelasan Gecko, sementara yang lain menunjuk pada tantangan yang lebih luas dalam melakukan triase laporan kerentanan duplikat, khususnya ketika ketidakpastian mulai muncul tentang masa depan program CVE CISA.

BleepingComputer menghubungi Fuzzing Labs dan Gecko Security dengan pertanyaan tambahan tentang masalah ini. Kami tidak mendengar kabar dari Gecko.

Dalam email kepada kami, Patrick Ventuzelo dari FuzzingLabs menyatakan kembali sebagian besar dari apa yang telah perusahaan uraikan di media sosial, sambil menyambut pembaruan Gecko setelah peluncurannya. posting.

“Namun, rangkaian peristiwa asli… dan entri blog yang sudah ketinggalan zaman muncul [sic] kekhawatiran yang lebih luas tentang keseluruhan proses mereka,” kata Ventuzelo kepada BleepingComputer.

“Mereka menyebut kasus-kasus ini sebagai ‘duplikat’, namun memiliki PoC identik dan penanda unik yang kami masukkan sendiri secara langsung bertabrakan dengan narasi tersebut.”

Perkembangan ini menyoroti nuansa kredit dan koordinasi dalam pengungkapan kerentanan yang bertanggung jawab, terutama ketika banyak peneliti atau perusahaan dapat secara independen mengidentifikasi kelemahan serupa di berbagai platform atau menyerap data kerentanan dari web.

Acara Validasi Keamanan Tahun Ini: Picus BAS Summit

Bergabunglah dengan KTT Simulasi Pelanggaran dan Serangan dan mengalami masa depan validasi keamanan. Dengarkan dari pakar terkemuka dan lihat caranya BAS bertenaga AI sedang mengubah simulasi pelanggaran dan serangan.

Jangan lewatkan acara yang akan membentuk masa depan strategi keamanan Anda