Pelaku ancaman telah menginfeksi lebih dari 1,3 juta kotak streaming TV yang menjalankan Android dengan malware backdoor Vo1d baru, yang memungkinkan penyerang mengambil alih kendali penuh atas perangkat tersebut.

Proyek Sumber Terbuka Android (AOSP) adalah sistem operasi sumber terbuka yang dipimpin oleh Google yang dapat digunakan pada perangkat seluler, streaming, dan IoT.

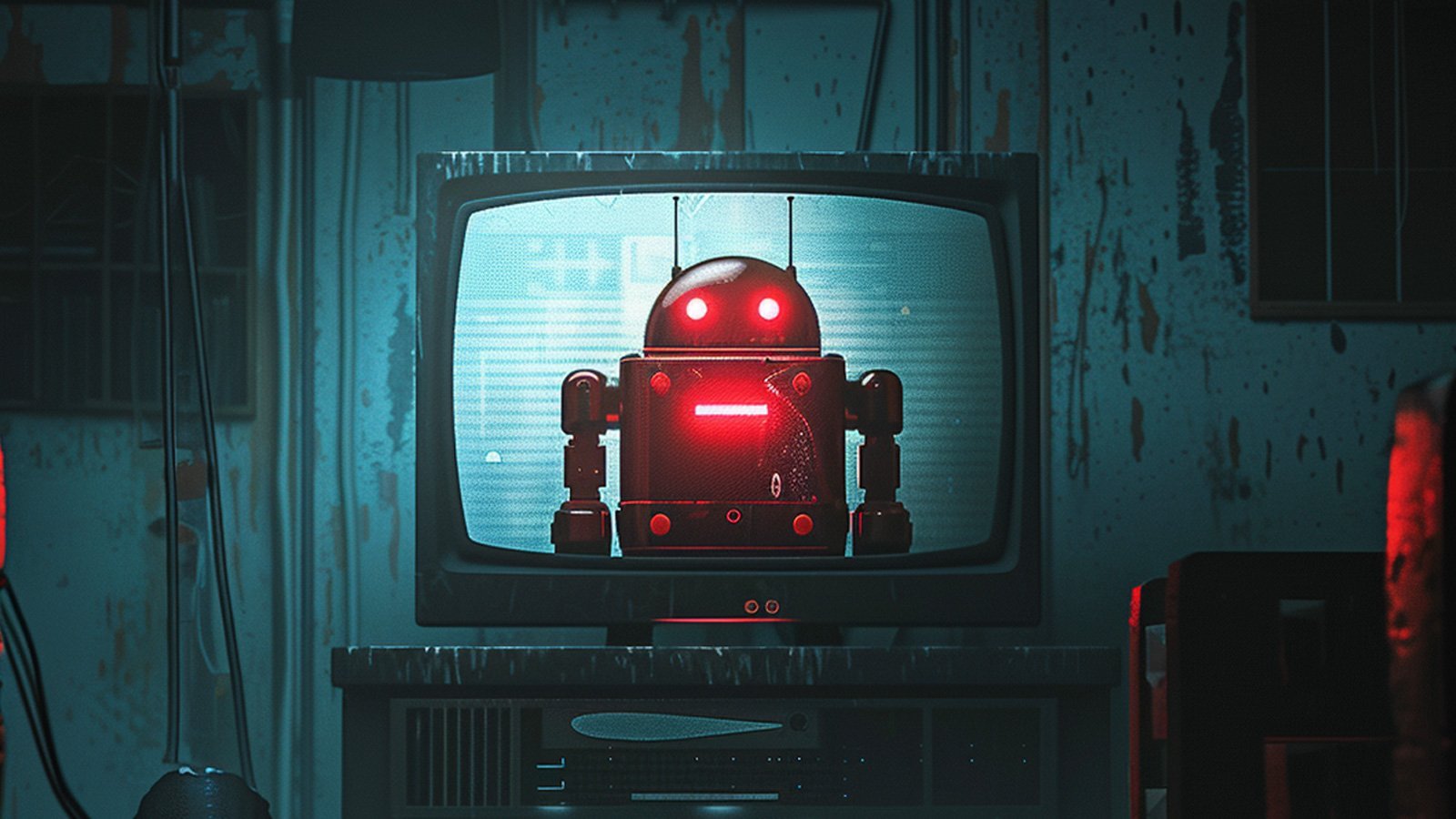

Dalam laporan baru oleh Dr.Web, para peneliti menemukan 1,3 juta perangkat terinfeksi malware Vo1d di lebih dari 200 negara, dengan jumlah terbesar terdeteksi di Brasil, Maroko, Pakistan, Arab Saudi, Rusia, Argentina, Ekuador, Tunisia, Malaysia, Aljazair, dan Indonesia.

Sumber: Dr.Web

Firmware Android yang terlihat menjadi sasaran kampanye malware ini meliputi:

- Android 7.1.2; Versi R4/NHG47K

- Android 12.1; Versi TV BOX/NHG47K

- Android 10.1; Versi KJ-SMART4KVIP/NHG47K

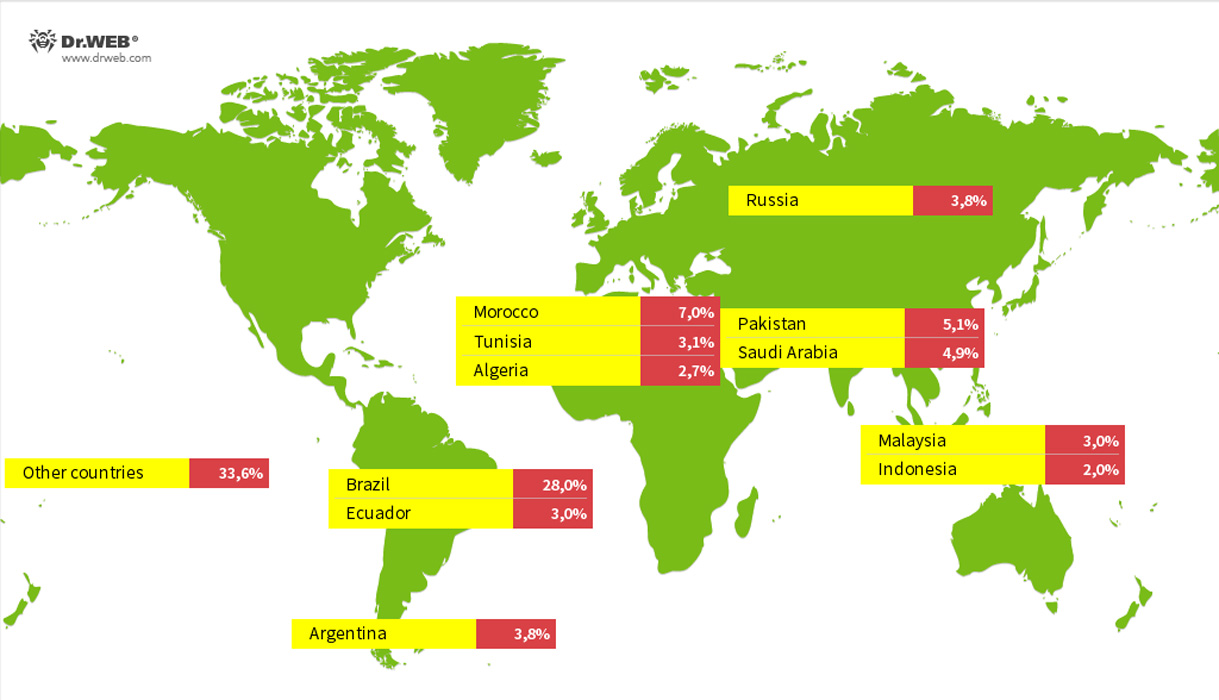

Tergantung pada versi malware Vo1d yang terinstal, kampanye akan mengubah install-recovery.shBahasa Indonesia: daemonsuatau mengganti debuggerd file sistem operasi, yang semuanya merupakan skrip startup yang umum ditemukan di Android.

Sumber: Dr.Web

Kampanye malware menggunakan skrip ini untuk persistensi dan meluncurkan malware Vo1d saat boot.

Malware Vo1d sendiri terletak di file wd Dan vo1dyang menjadi nama malware tersebut.

“Fungsi utama Android. Vo1d tersembunyi dalam komponen vo1d (Android.Vo1d.1) dan wd (Android.Vo1d.3), yang beroperasi secara bersamaan,” menjelaskan Dr.Web.

“Modul Android.Vo1d.1 bertanggung jawab atas peluncuran Android.Vo1d.3 dan mengendalikan aktivitasnya, serta memulai ulang prosesnya jika perlu. Selain itu, modul ini dapat mengunduh dan menjalankan file yang dapat dieksekusi saat diperintahkan oleh server C&C.”

“Pada gilirannya, modul Android.Vo1d.3 memasang dan meluncurkan daemon Android.Vo1d.5 yang dienkripsi dan disimpan di badannya. Modul ini juga dapat mengunduh dan menjalankan file yang dapat dieksekusi. Selain itu, modul ini memantau direktori tertentu dan memasang file APK yang ditemukan di dalamnya.”

Walaupun Dr.Web tidak mengetahui bagaimana perangkat streaming Android dibobol, para peneliti meyakini perangkat tersebut menjadi sasaran karena umumnya menjalankan perangkat lunak lama yang rentan.

“Salah satu kemungkinan vektor infeksi bisa berupa serangan oleh malware perantara yang mengeksploitasi kerentanan sistem operasi untuk mendapatkan hak akses root,” simpul Dr.Web.

“Vektor lain yang mungkin adalah penggunaan versi firmware tidak resmi dengan akses root bawaan.”

Untuk mencegah infeksi oleh malware ini, pengguna Android disarankan untuk memeriksa dan memasang pembaruan firmware baru saat tersedia. Pastikan juga untuk menghapus kotak-kotak ini dari internet jika kotak-kotak ini dieksploitasi dari jarak jauh melalui layanan yang terekspos.

Terakhir namun tidak kalah pentingnya, hindari menginstal aplikasi Android sebagai APK dari situs pihak ketiga di Android karena merupakan sumber umum malware.

Daftar IOC untuk kampanye malware Vo1d dapat ditemukan di Halaman GitHub Dr. Web.

Pembaruan 9/12/24: Google mengatakan kepada BleepingComputer bahwa perangkat yang terinfeksi tidak menjalankan Android TV tetapi menggunakan Android Open Source Project (AOSP).

“Perangkat merek lain yang ditemukan terinfeksi bukanlah perangkat Android bersertifikasi Play Protect. Jika perangkat tidak bersertifikasi Play Protect, Google tidak memiliki catatan hasil uji keamanan dan kompatibilitas. Perangkat Android bersertifikasi Play Protect menjalani pengujian ekstensif untuk memastikan kualitas dan keamanan pengguna. Untuk membantu Anda memastikan apakah perangkat dibuat dengan OS Android TV dan bersertifikasi Play Protect, situs web Android TV kami menyediakan daftar mitra terbaru. Anda juga dapat mengambil langkah-langkah ini untuk memeriksa apakah perangkat Anda bersertifikasi Play Protect.” – Juru bicara Google.

Artikel ini telah diperbarui untuk mencerminkan bahwa mereka tidak menjalankan Android TV, yang hanya digunakan oleh Google dan mitra berlisensinya.

Pembaruan 9/12/24 Menambahkan informasi tambahan dari Google.