Anggota kelompok peretas Korea Utara Lazarus yang menyamar sebagai perekrut memancing pengembang Python dengan proyek uji kode untuk produk manajemen kata sandi yang menyertakan malware.

Serangan tersebut merupakan bagian dari ‘kampanye VMConnect’ pertama kali terdeteksi pada bulan Agustus 2023di mana pelaku ancaman menargetkan pengembang perangkat lunak dengan paket Python berbahaya yang diunggah ke repositori PyPI.

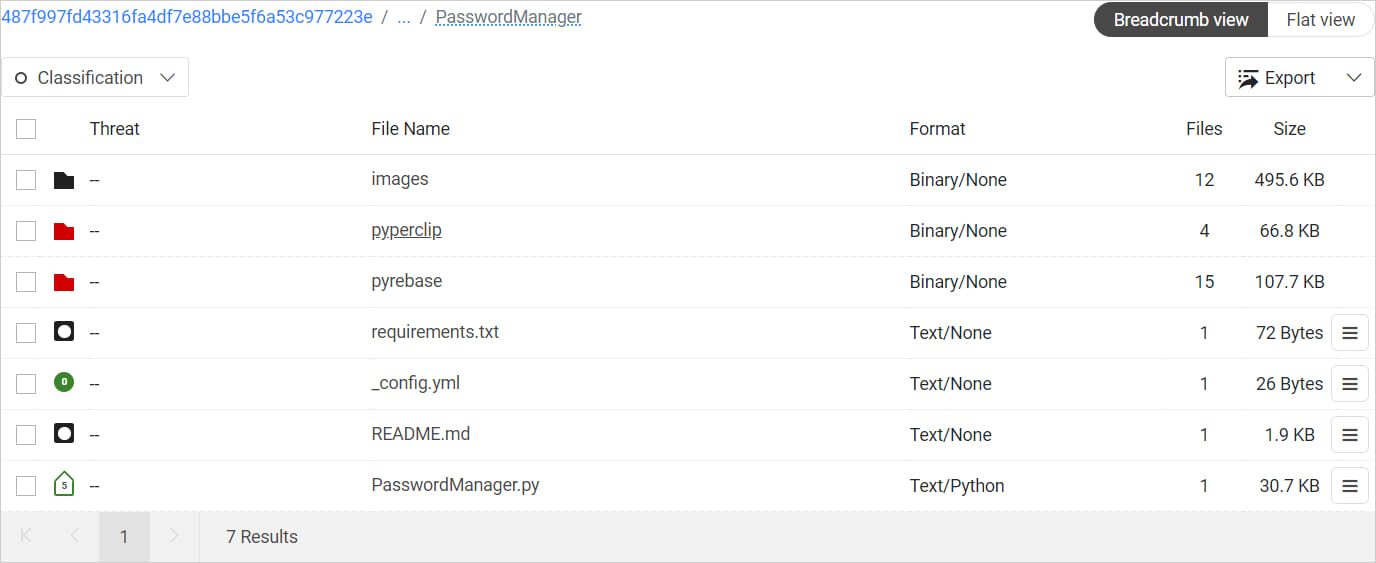

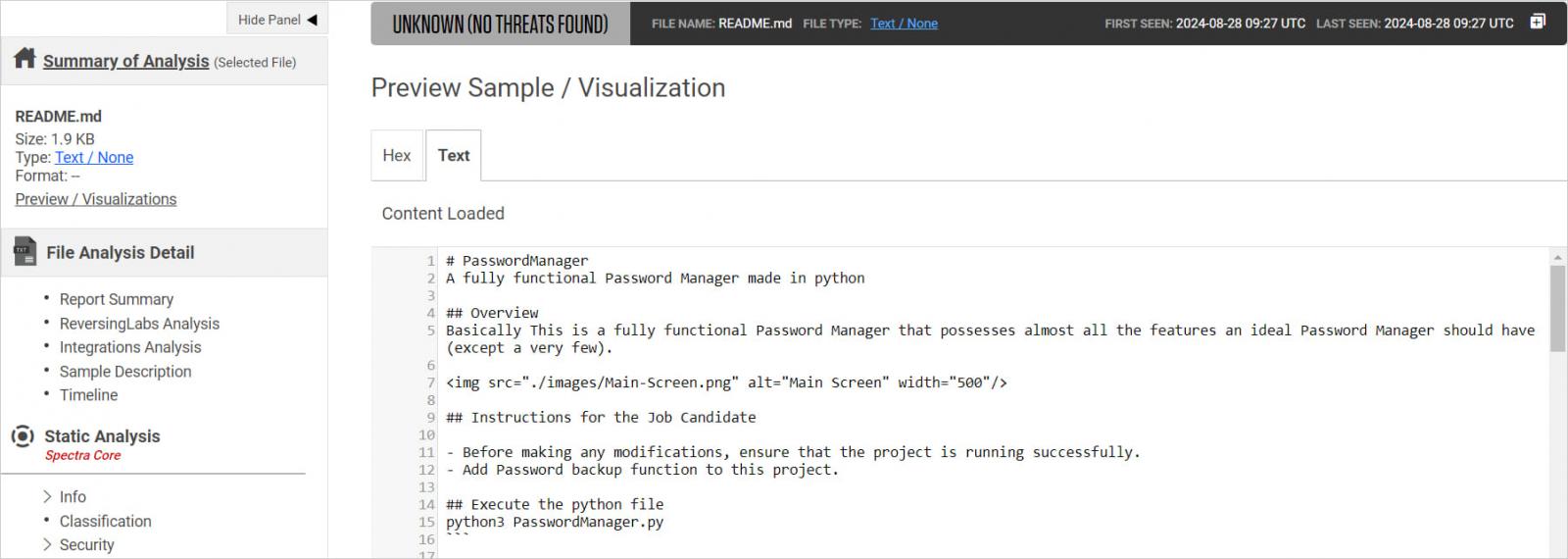

Menurut laporan dari ReversingLabsyang telah melacak kampanye tersebut selama lebih dari setahun, peretas Lazarus menjadi tuan rumah proyek pengkodean berbahaya di GitHub, tempat para korban menemukan berkas README berisi petunjuk tentang cara menyelesaikan pengujian.

Arahan tersebut dimaksudkan untuk memberikan rasa profesionalisme dan legitimasi pada keseluruhan proses, serta rasa urgensi.

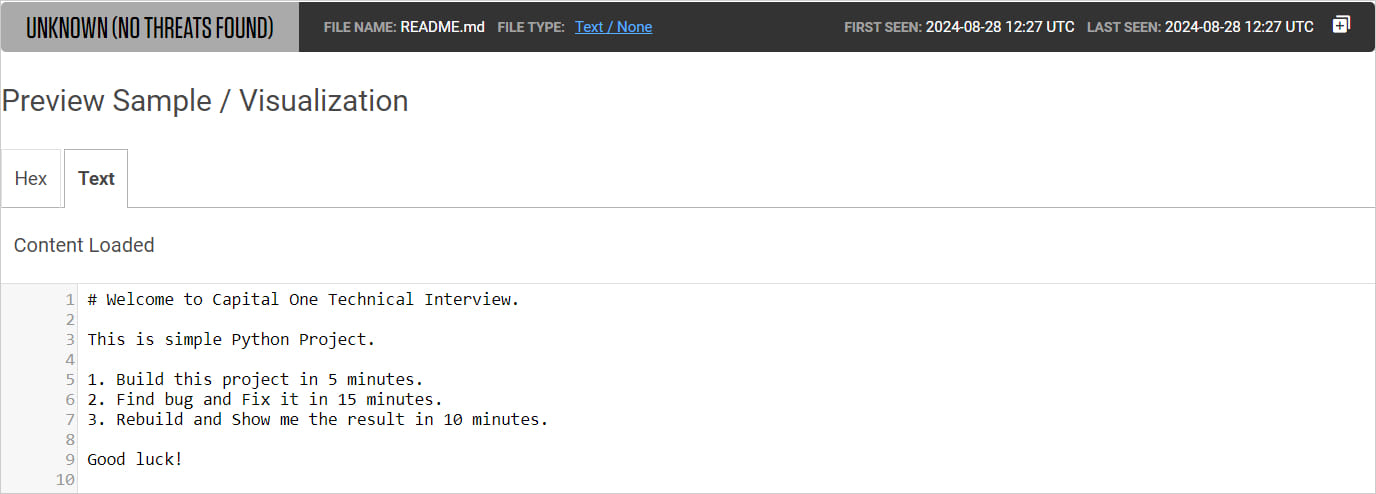

ReversingLabs menemukan bahwa Korea Utara menyamar sebagai bank besar AS seperti Capital One untuk menarik calon karyawan, kemungkinan dengan menawarkan paket pekerjaan yang menarik.

Bukti lebih lanjut yang diperoleh dari salah satu korban menunjukkan bahwa Lazarus secara aktif mendekati target mereka melalui LinkedIn, sebuah taktik yang terdokumentasi untuk kelompok tersebut.

Temukan bugnya

Para peretas mengarahkan kandidat untuk menemukan bug dalam aplikasi pengelola kata sandi, mengirimkan perbaikannya, dan membagikan tangkapan layar sebagai bukti pekerjaan mereka.

Sumber: ReversingLabs

Berkas README untuk proyek tersebut menginstruksikan korban terlebih dahulu untuk menjalankan aplikasi pengelola kata sandi berbahaya (‘PasswordManager.py’) pada sistem mereka dan kemudian mulai mencari kesalahan dan memperbaikinya.

Sumber: ReversingLabs

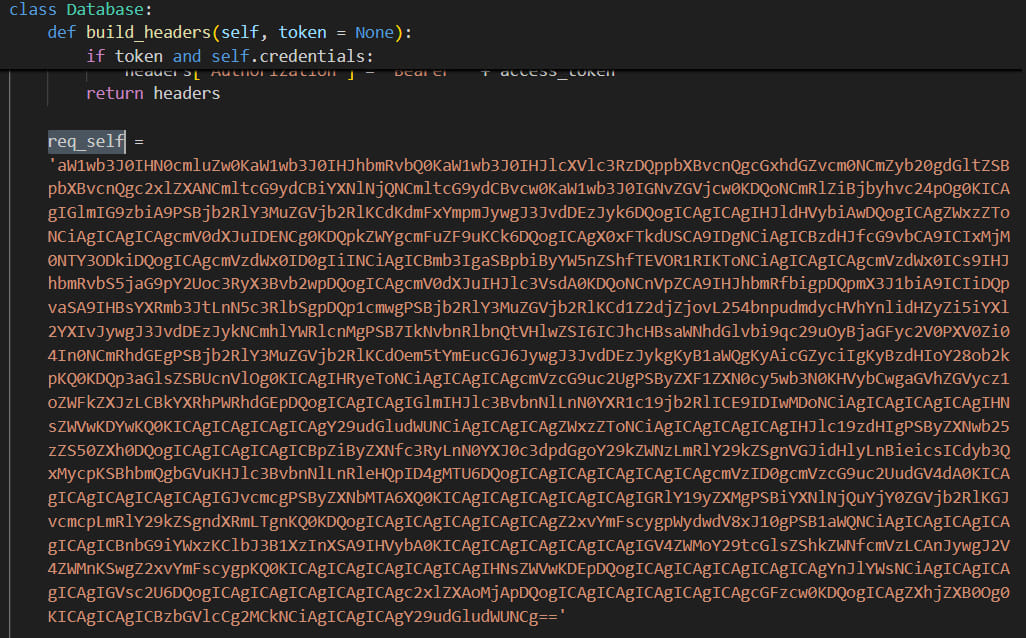

Berkas tersebut memicu eksekusi modul base64 yang dikaburkan yang tersembunyi dalam berkas ‘_init_.py’ di pustaka ‘pyperclip’ dan ‘pyrebase’.

String yang dikaburkan adalah pengunduh malware yang menghubungi server perintah dan kontrol (C2) dan menunggu perintah. Mengambil dan menjalankan muatan tambahan berada dalam kemampuannya.

Sumber: ReversingLabs

Untuk memastikan bahwa para kandidat tidak akan memeriksa berkas proyek untuk mencari kode yang berbahaya atau dikaburkan, berkas README mengharuskan tugas diselesaikan dengan cepat: lima menit untuk membangun proyek, 15 menit untuk menerapkan perbaikan, dan 10 menit untuk mengirimkan kembali hasil akhir.

Hal ini dimaksudkan untuk membuktikan keahlian pengembang dalam bekerja dengan proyek Python dan GitHub, tetapi tujuannya adalah untuk membuat korban melewatkan pemeriksaan keamanan apa pun yang dapat mengungkap kode berbahaya.

Sumber: ReversingLabs

ReversingLabs telah menemukan bukti bahwa kampanye tersebut masih aktif pada tanggal 31 Juli dan meyakini bahwa kampanye tersebut masih berlangsung.

Pengembang perangkat lunak yang menerima undangan lamaran kerja dari pengguna di LinkedIn atau di tempat lain harus waspada terhadap kemungkinan penipuan dan mempertimbangkan bahwa profil yang menghubungi mereka bisa saja palsu.

Sebelum menerima tugas, cobalah untuk memverifikasi identitas orang lain dan konfirmasikan secara independen dengan perusahaan bahwa putaran perekrutan memang sedang berlangsung.

Luangkan waktu untuk memindai atau meninjau dengan cermat kode yang diberikan dan hanya jalankan di lingkungan yang aman seperti mesin virtual atau aplikasi sandboxing.