Dalam beberapa bulan terakhir, yang baru malware pencuri informasi dikenal sebagai REMUS telah muncul di lanskap kejahatan dunia maya, menarik perhatian para peneliti keamanan dan analis malware. Beberapa analisis teknis yang diterbitkan dalam beberapa bulan terakhir berfokus pada kemampuan malware, infrastruktur, dan kemiripannya dengan Lumma Stealer, termasuk mekanisme penargetan browser, dan fungsi pencurian kredensial, dan banyak lagi.

Namun, perhatian yang diberikan terhadap operasi bawah tanah di balik malware itu sendiri masih kurang.

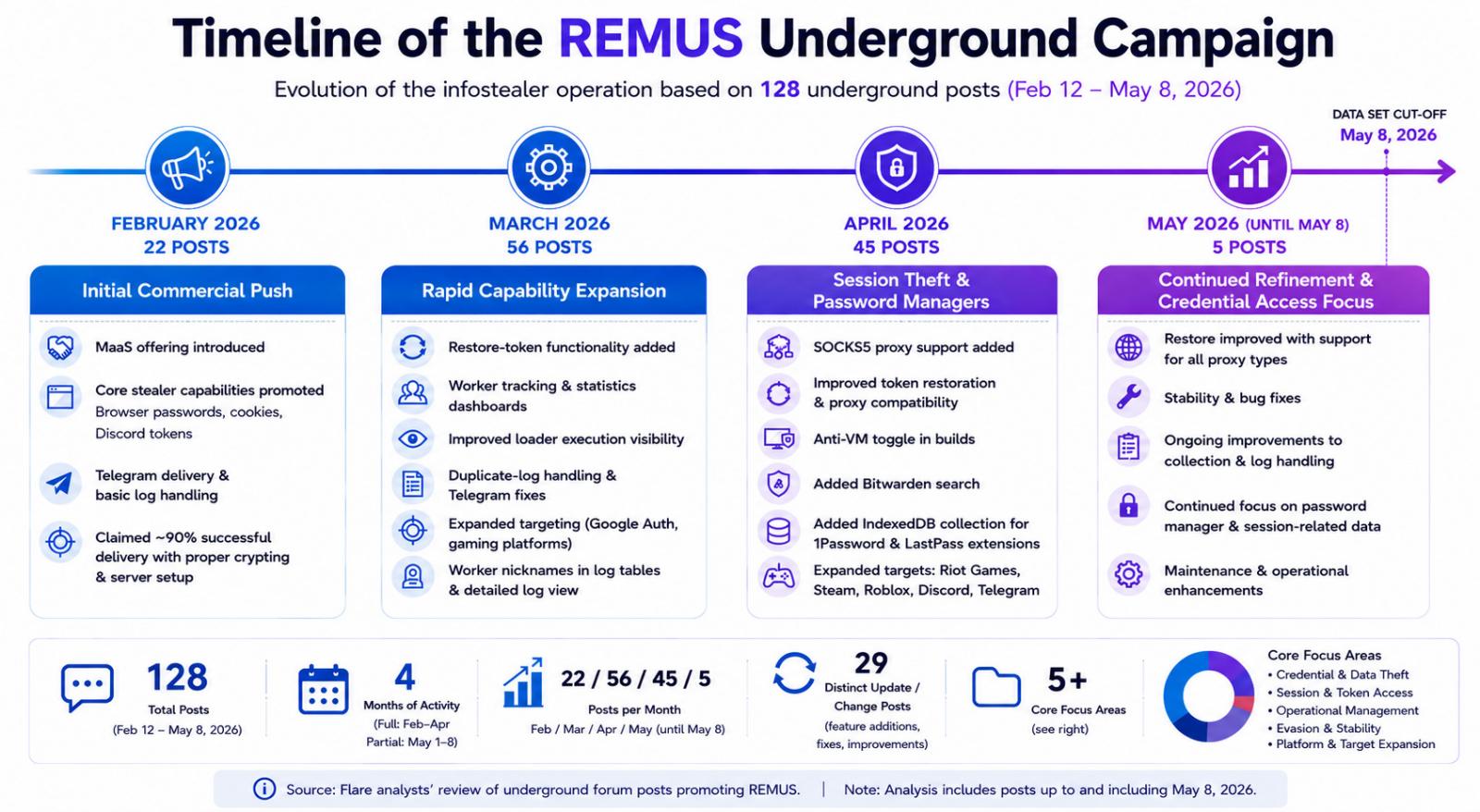

Analisis yang dilakukan oleh Suar peneliti dari 128 postingan yang terkait dengan operasi bawah tanah REMUS antara 12 Februari dan 8 Mei 2026, memberikan gambaran langka tentang bagaimana kelompok tersebut menyajikan, mengembangkan, dan mengoperasionalkan malware tersebut dalam komunitas bawah tanah. Dengan menganalisis iklan aktor, perbarui logpengumuman fitur, diskusi operasional, dan komunikasi langsung dengan pelanggan, penelitian ini membantu memetakan bagaimana operasi berkembang dari waktu ke waktu dan prioritas apa yang mendorong pengembangannya.

Temuan ini mengungkapkan tidak hanya evolusi cepat kemampuan pencuri, namun juga fokus yang semakin besar pada komersialisasi, skalabilitas operasional, pencurian sesi, dan penargetan pengelola kata sandi. Secara lebih luas, aktivitas ini memberikan wawasan tentang bagaimana operasi malware-as-a-service (MaaS) modern semakin menyerupai bisnis perangkat lunak terstruktur, dengan siklus pengembangan berkelanjutan, penyempurnaan operasional, dan fitur yang dirancang untuk meningkatkan kegunaan, persistensi, dan monetisasi jangka panjang.

Aktivitas bawah tanah menunjukkan siklus pengembangan yang sangat padat namun agresif, dengan operator berulang kali menerbitkan pembaruan fitur, penyempurnaan operasional, dan kemampuan pengumpulan baru hanya dalam beberapa bulan.

Daripada mengiklankan pembuatan malware statis, postingan tersebut menggambarkan platform MaaS yang dipelihara secara aktif dan berkembang hampir secara real-time.

-

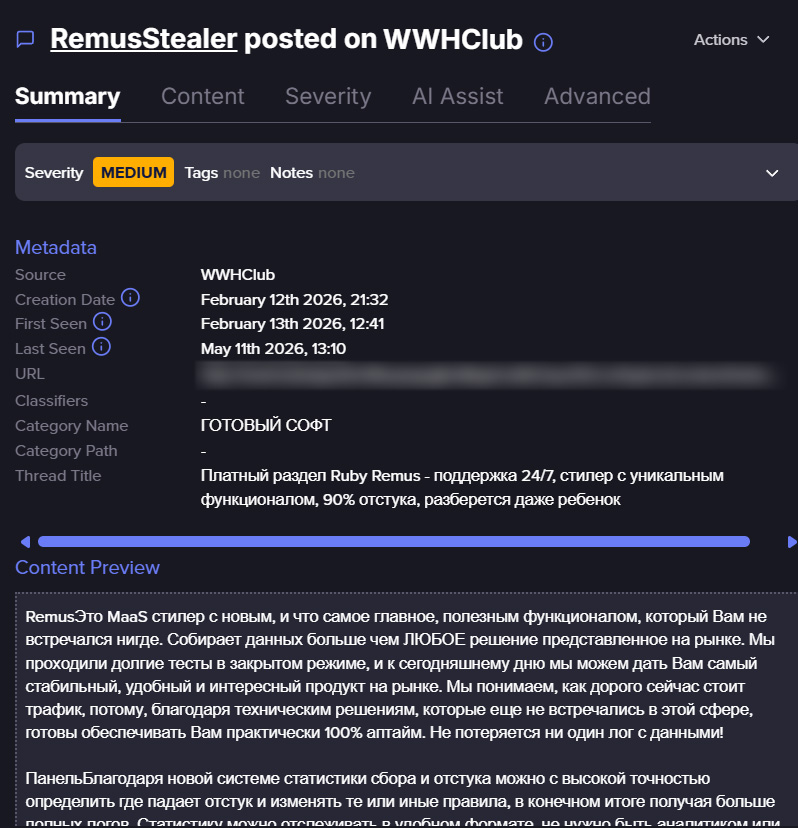

Februari 2026 menandai dorongan komersial awal. Postingan awal berfokus pada menjadikan REMUS sebagai pencuri yang andal dan mudah digunakan, mempromosikan pencurian kredensial browser, pengumpulan cookie, pencurian token Discord, Telegram pengiriman, dan manajemen log dasar. Nadanya sangat promosi dan berorientasi pada pelanggan. Dalam salah satu postingan paling awal, operator menyatakan: “Dengan enkripsi yang baik dan server perantara khusus, tingkat panggilan balik ~90%.”

Postingan lain memasarkan malware tersebut dengan menampilkan “dukungan 24/7” dan fungsionalitas “cukup sederhana sehingga bahkan seorang anak pun dapat memahaminya” menyoroti penekanan kuat pada kegunaan dan komersialisasi sejak awal.

-

Maret 2026 mewakili periode pengembangan kampanye yang paling aktif. Selama fase ini, operator memperkenalkan fungsionalitas token pemulihan, penanganan log yang diperluas, pelacakan pekerja, halaman statistik, pemfilteran log duplikat, dan peningkatan alur kerja pengiriman Telegram. Berbagai postingan tidak berfokus pada pencurian itu sendiri, namun pada visibilitas operasional dan manajemen kampanye. Satu pembaruan menambahkan nama panggilan pekerja ke tabel log dan tampilan statistik, sementara pembaruan lainnya meningkatkan visibilitas eksekusi pemuat sehingga operator dapat lebih memahami infeksi yang gagal. Pergeseran ini menunjukkan bahwa REMUS berevolusi menjadi platform operasional yang lebih luas, bukan sekadar malware yang dapat dieksekusi.

-

April 2026 menunjukkan pergerakan yang jelas menuju kesinambungan sesi dan artefak autentikasi sisi browser. Operator menambahkan dukungan proxy SOCKS5, pemulihan token yang lebih baik, sakelar anti-VM, penargetan platform game, dan pengumpulan terkait pengelola kata sandi. Satu pembaruan secara eksplisit menyatakan: “Menambahkan koleksi IndexedDB untuk ekstensi 1Password dan LastPass.”

Pencarian terkait Bitwarden lainnya direferensikan. Postingan tersebut semakin menekankan sesi yang diautentikasi, pemulihan alur kerja, dan penyimpanan di sisi browser dibandingkan kredensial yang berdiri sendiri.

-

Pada awal Mei 2026operasi tersebut tampaknya berfokus pada penyempurnaan dan stabilitas operasional. Postingan lainnya dalam kumpulan data merujuk pada peningkatan pemulihan, perbaikan bug, optimalisasi pengumpulan, dan penyesuaian berkelanjutan pada fungsionalitas pengiriman dan manajemen, yang menunjukkan bahwa operator beralih dari perluasan fitur yang cepat ke stabilisasi platform.

REMUS dan Koneksinya ke Lumma

Mendaftarlah untuk uji coba gratis untuk mengakses jika Anda belum menjadi pelanggan.

Pelaporan publik sebagian besar berfokus pada REMUS sebagai penerus atau varian Lumma Stealer yang signifikan secara teknis. Para peneliti menggambarkan malware tersebut sebagai pencuri informasi 64-bit yang memiliki banyak kesamaan dengan Lumma, termasuk pemeriksaan anti-VM, pencurian kredensial yang berfokus pada browser, dan teknik bypass enkripsi browser.

Tumpang tindih teknis ini penting, namun data bawah tanah menunjukkan bahwa cerita ini jauh melampaui garis keturunan malware.

Postingan yang dianalisis menunjukkan pelaku ancaman secara agresif membangun produk kejahatan dunia maya komersial seputar malware tersebut. Operasi ini berulang kali mempromosikan pembaruan, dukungan pelanggan, peningkatan kinerja, dan kemampuan pengumpulan tambahan dengan cara yang sangat mirip dengan siklus pengembangan perangkat lunak yang sah.

Dalam salah satu postingan awal, operator mengklaim bahwa malware tersebut dapat mencapai tingkat keberhasilan pengiriman sekitar “90%” ketika dipasangkan dengan enkripsi yang tepat dan server perantara, bahasa yang jelas ditujukan untuk meyakinkan pembeli potensial tentang keandalan operasional.

Sesi yang Dicuri adalah Kata Sandi Baru yang Dicuri

Pencuri info seperti REMUS tidak hanya mengambil kredensial lagi, mereka juga menangkap cookie, token browser, dan sesi terotentikasi yang mengabaikan MFA sepenuhnya.

Flare memantau jutaan log pencuri di pasar web gelap dan saluran Telegram secara terus-menerus, sehingga Anda dapat mendeteksi sesi dan kredensial yang terekspos sebelum penyerang menggunakannya untuk menyerang Anda.

Pergeseran Menuju Pencurian Sesi dan Meningkatnya Nilai Cookie

Mendaftarlah untuk uji coba gratis untuk mengakses jika Anda belum menjadi pelanggan.

Salah satu tema yang paling jelas dalam kampanye REMUS adalah meningkatnya penekanan pada pencurian sesi dibandingkan pengumpulan kredensial tradisional saja.

Secara historis, banyak pencuri informasi berfokus terutama pada nama pengguna dan kata sandi.

REMUS, bagaimanapun, berulang kali menekankan pengumpulan cookie, penanganan token, sesi browser, pemulihan dengan bantuan proxy, dan kontinuitas akses yang diautentikasi. Sejak tahap awal kampanye, malware ini mempromosikan sesi browser dan artefak autentikasi sebagai bagian inti dari nilainya.

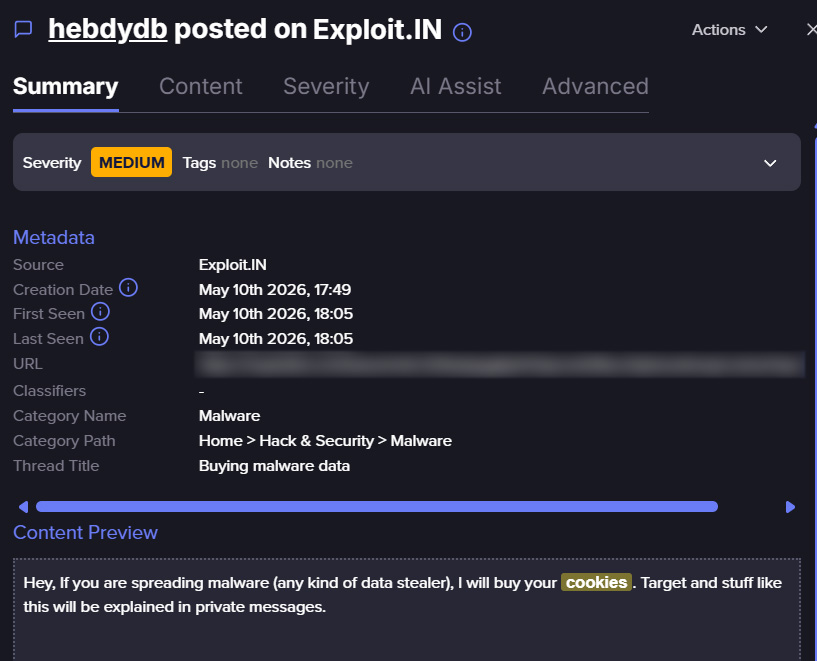

Hal ini mencerminkan pergeseran yang lebih luas dalam perekonomian bawah tanah, di mana cookie yang dicuri dan sesi yang diautentikasi semakin menjadi komoditas yang sangat berharga. Alih-alih mencuri kredensial dan mencoba masuk lagi nanti, penyerang semakin mencari sesi yang sudah diautentikasi yang mungkin mengabaikan perintah MFA, peringatan masuk, verifikasi perangkat, dan sistem autentikasi berbasis risiko.

Beberapa pembaruan REMUS merujuk pada peningkatan “Pemulihan”, kompatibilitas proxy, dan dukungan untuk beberapa jenis proxy selama alur kerja pemulihan token, sehingga sangat menyarankan agar operator memandang persistensi sesi sebagai nilai jual utama.

Beberapa pembaruan juga berfokus pada platform di mana sesi aktif membawa nilai besar, termasuk lingkungan yang terhubung dengan Discord, Steam, Riot Games, dan Telegram. Dikombinasikan dengan fungsi pengumpulan dan pemulihan cookie, kampanye tersebut semakin tampak dirancang tidak hanya untuk mencuri kredensial, namun untuk menjaga dan mengoperasionalkan akses yang diautentikasi itu sendiri.

Pengelola Kata Sandi Menjadi Target Bernilai Tinggi

Evolusi tahap akhir paling signifikan yang diamati dalam kampanye ini melibatkan pengumpulan terkait pengelola kata sandi. Pada April 2026, operator mengiklankan dukungan yang terkait dengan penyimpanan browser Bitwarden, 1Password, LastPass, dan IndexedDB. Pengelola kata sandi semakin mewakili penyimpanan kredensial dan materi autentikasi yang terkonsentrasi.

Referensi ke IndexedDB sangat relevan karena aplikasi dan ekstensi browser modern sering kali menggunakan mekanisme penyimpanan browser lokal untuk menyimpan data aplikasi dan informasi sesi.

Postingan tersebut tidak membuktikan keberhasilan dekripsi brankas atau penyusupan langsung dari pengelola kata sandi.

Namun, mereka dengan jelas menunjukkan bahwa pengembangan REMUS bergerak menuju pengumpulan penyimpanan sisi browser yang terkait dengan ekosistem manajemen kata sandi.

Kematangan Operasional di Balik REMUS

Aktivitas bawah tanah ini juga menunjukkan bagaimana ekosistem MaaS modern semakin menyerupai bisnis perangkat lunak yang sah.

Di seluruh postingan yang dianalisis, operator berulang kali menerbitkan pembaruan versi, perbaikan bug, perluasan fitur, peningkatan pemecahan masalah, peningkatan statistik, dan penyempurnaan visibilitas operasional.

Beberapa postingan juga menyiratkan lingkungan multi-operator melalui referensi ke pekerja, dasbor statistik, visibilitas manajemen, pemantauan loader, dan kategorisasi log. Struktur operasional ini selaras dengan tren MaaS yang lebih luas di mana pengembang malware semakin memisahkan pengembangan, infrastruktur, pengiriman, dan monetisasi ke dalam peran khusus.

Pikiran Terakhir

Kampanye REMUS menawarkan gambaran yang jelas tentang caranya operasi pencuri informasi modern berkembang jauh melampaui pencurian kredensial sederhana.

Hanya dalam beberapa bulan, aktivitas bawah tanah yang dianalisis oleh analis Flare menunjukkan transisi yang jelas dari promosi malware dasar ke pengembangan ekosistem MaaS terstruktur yang berfokus pada keandalan operasional, persistensi sesi, dan pengumpulan data yang dapat diskalakan.

Mungkin yang paling penting, kampanye ini menyoroti semakin pentingnya sesi autentikasi dan artefak autentikasi sisi browser dalam ekonomi bawah tanah. Penekanan berulang pada pemulihan token, pemulihan sesi dengan bantuan proxy, dan pengumpulan terkait pengelola kata sandi mencerminkan pergeseran yang lebih luas dalam operasi kejahatan dunia maya dari sekedar mencuri kata sandi dan menuju mempertahankan akses langsung ke lingkungan yang sudah diautentikasi.

Temuan ini memperkuat kenyataan yang semakin penting: pencuri informasi dengan cepat berkembang menjadi platform operasional yang matang yang mendukung persistensi, otomatisasi, dan alur kerja monetisasi jangka panjang. Seiring dengan semakin profesionalnya ekosistem ini, memahami bagaimana pelaku ancaman mengoperasionalkan dan mengkomersialkan malware mungkin sama pentingnya dengan menganalisis malware itu sendiri.

Pelajari lebih lanjut dengan mendaftar uji coba gratis kami.

Disponsori dan ditulis oleh Suar.