Seorang penyerang mendorong versi jahat dari paket data dasar populer Python Package Index (PyPI) untuk mencuri data sensitif pengembang dan dompet mata uang kripto.

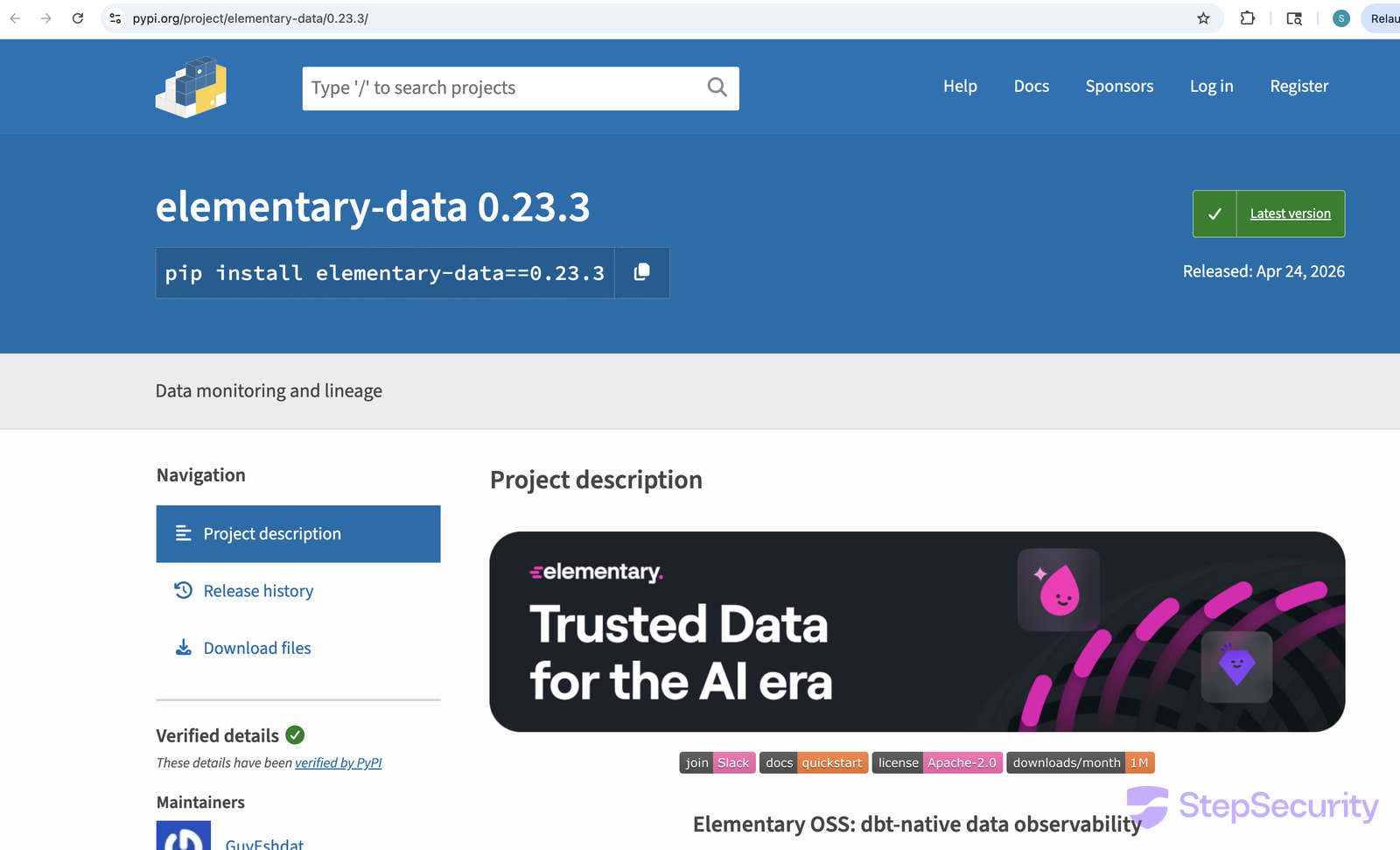

Rilis berbahaya adalah 0.23.3, dan diperluas ke image Docker karena alur kerja paket yang membuat image dari kode dan mengunggahnya ke registri kontainer untuk diterapkan.

Anggota komunitas renyah melihat unggahan berbahaya tersebut dan membuka masalah di GitHub proyek pada hari Sabtu, memperingatkan pengelola dan mengurangi jendela paparan.

Pengganti yang bersih, data dasar 0.23.4didorong ke pengguna. Namun, pengguna yang mengunduh varian berbahaya tetap disusupi.

Paket data dasar adalah alat observasi data sumber terbuka untuk dbt, yang terutama digunakan oleh teknisi data/analitik yang bekerja dengan saluran data. Ini adalah alat yang populer di ekosistem dbt (Data Build Tool), dengan lebih dari 1,1 juta unduhan bulanan adalah PyPI.

Menurut analisis insiden yang diterbitkan oleh Peneliti StepSecuritypenyerang mengeksploitasi kelemahan dalam alur kerja proyek, daripada membahayakan akun pengelola, seperti yang biasa terjadi pada pembaruan jahat.

Penyerang memposting komentar jahat pada permintaan tarik yang mengeksploitasi kelemahan injeksi skrip GitHub Actions, menyebabkan alur kerja mengeksekusi kode shell yang dikendalikan penyerang.

Hal ini mengekspos GITHUB_TOKEN alur kerja, yang kemudian digunakan untuk memalsukan penerapan dan tag yang ditandatangani (v0.23.3) dan memicu alur rilis proyek yang sah.

Pipeline tersebut membuat dan memublikasikan paket backdoor ke PyPI serta image berbahaya ke GitHub Container Registry, membuatnya tampak sebagai rilis resmi.

Sumber: StepSecurity

Rilis berbahaya tersebut berisi file element.pth, yang dijalankan secara otomatis saat startup untuk memuat pencuri rahasia yang menargetkan jenis data berikut:

- Kunci SSH, kredensial Git, kredibilitas cloud (AWS/GCP/Azure)

- Rahasia Kubernetes, Docker, dan CI

- File .env dan token pengembang

- File dompet kripto (Bitcoin, Litecoin, Dogecoin, Zcash, Dash, Monero, Ripple)

- Data sistem (/etc/passwd, log, riwayat shell)

Para peneliti mengatakan bahwa muatan yang sama mencapai image Docker proyek, karena “Alur kerja paket rilis yang diunggah ke PyPI juga memiliki pekerjaan build-and-push-docker-image.”

Menurut StepSecurity, sistem yang tidak menggunakan versi yang disematkan akan menarik build backdoor secara otomatis.

Mereka yang mengunduh rilis berbahaya, data dasar==0.23.3, dan gambar dengan tag ghcr.io/elementary-data/elementary:0.23.3 dan :latest, harus memutar semua rahasia dan memulihkan lingkungan mereka dari titik aman yang diketahui.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.