Lebih dari 1.300 server Microsoft SharePoint yang terekspos secara online masih belum ditambal terhadap kerentanan spoofing yang dieksploitasi sebagai zero-day dan masih disalahgunakan dalam serangan yang sedang berlangsung.

Kelemahan keamanan, dilacak sebagai CVE-2026-32201memengaruhi SharePoint Enterprise Server 2016, SharePoint Server 2019, dan SharePoint Server Subscription Edition (versi lokal terbaru, yang menggunakan model “pembaruan berkelanjutan”).

Seperti yang dijelaskan Microsoft ketika memperbaiki masalah keamanan ini sebagai bagian dari Patch Selasa April 2026, eksploitasi yang berhasil memungkinkan pelaku ancaman tanpa hak istimewa untuk melakukan spoofing jaringan dengan memanfaatkan kelemahan validasi masukan yang tidak tepat dalam serangan dengan kompleksitas rendah yang tidak memerlukan interaksi pengguna.

“Seorang penyerang yang berhasil mengeksploitasi kerentanan dapat melihat beberapa informasi sensitif (Kerahasiaan), membuat perubahan pada informasi yang diungkapkan (Integritas), namun tidak dapat membatasi akses ke sumber daya (Ketersediaan),” katanya.

Meskipun Microsoft menandai kerentanan tersebut sebagai zero-day, Microsoft belum mengungkapkan bagaimana kerentanan tersebut dieksploitasi dalam serangan atau menghubungkan aktivitas berbahaya ini dengan pelaku ancaman atau kelompok peretas tertentu.

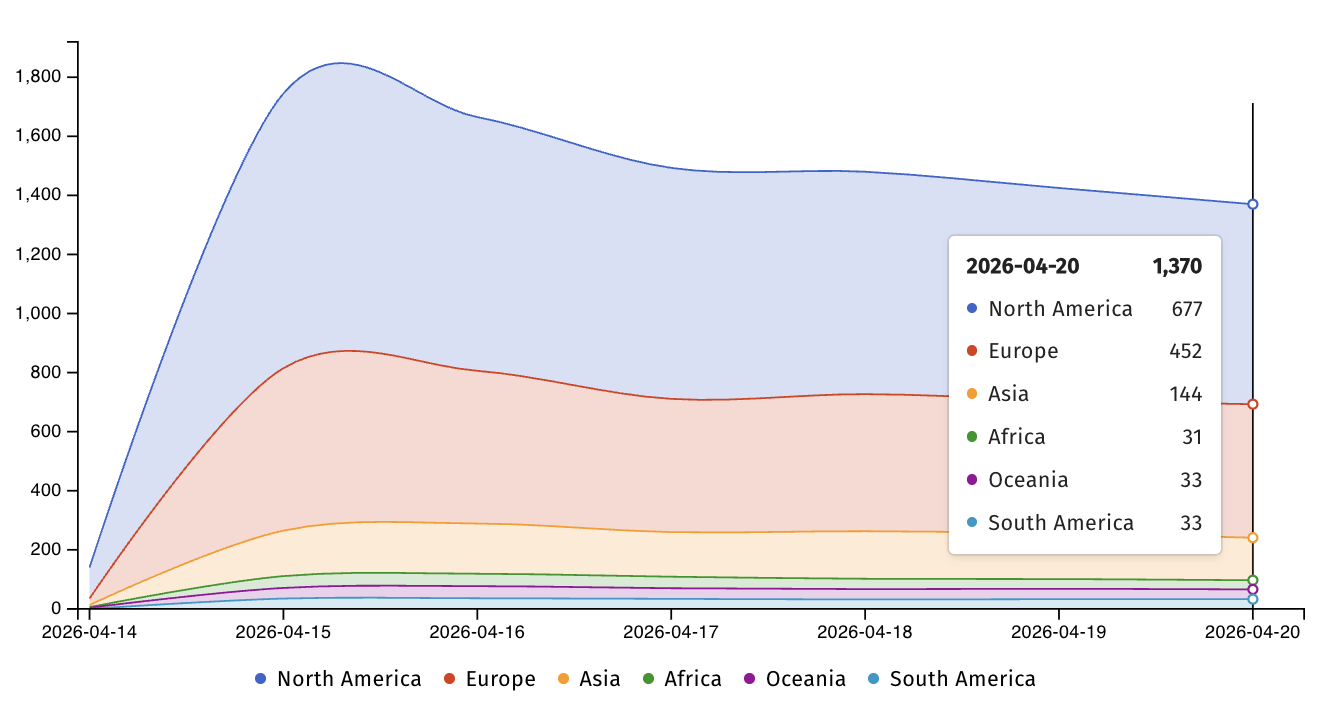

Pada hari Selasa, kelompok pengawas keamanan Internet Shadowserver memperingatkan hal itu lebih dari 1.300 server Microsoft SharePoint yang belum ditambal yang terekspos secara online masih menunggu untuk diamankan, dengan kurang dari 200 sistem yang ditambal sejak Microsoft merilis pembaruan keamanan CVE-2026-32201 minggu lalu.

Pada hari yang sama Microsoft merilis patch untuk CVE-2026-32201, CISA ditambahkan kerentanannya Katalog Kerentanan yang Dieksploitasi (KEV) yang Diketahui.

Badan keamanan siber AS juga memerintahkan badan-badan Federal Civilian Executive Branch (FCEB) (lembaga eksekutif non-militer, seperti Departemen Keuangan dan Departemen Keamanan Dalam Negeri) untuk menambal server SharePoint dalam waktu dua minggu, paling lambat tanggal 28 April, sebagaimana diamanatkan oleh Binding Operational Directive (BOD) 22-01.

“Jenis kerentanan ini sering menjadi vektor serangan bagi pelaku siber jahat dan menimbulkan risiko signifikan bagi perusahaan federal,” peringatannya.

“Terapkan mitigasi sesuai instruksi vendor, ikuti panduan BOD 22-01 yang berlaku untuk layanan cloud, atau hentikan penggunaan produk jika mitigasi tidak tersedia.”

Seminggu yang lalu, CISA juga menandai kerentanan eskalasi hak istimewa Windows Task Host sebagai hal yang dieksploitasi secara liar, dan memperingatkan lembaga federal untuk mengamankan perangkat mereka sesegera mungkin, karena hal ini dapat memungkinkan penyerang mendapatkan hak istimewa SISTEM pada perangkat yang rentan.

Pada tanggal 14 April, Microsoft merilis pembaruan keamanan yang mengatasi 167 kerentanan, termasuk dua kelemahan zero-day, sebagai bagian dari April 2026 Patch Selasa.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.