Aktor ancaman persisten tingkat lanjut yang terkait dengan Tiongkok yang dilacak sebagai UAT-9244 telah menargetkan penyedia layanan telekomunikasi di Amerika Selatan sejak tahun 2024, menyusupi Windows, Linux, dan perangkat tepi jaringan.

Menurut peneliti Cisco Talos, musuh terkait erat dengan Burung Pipit Terkenal dan kelompok peretas Tropic Trooper, tetapi dilacak sebagai kelompok aktivitas terpisah.

Penilaian ini memiliki keyakinan yang tinggi dan didasarkan pada alat, taktik, teknik, dan prosedur (TTP) yang serupa, serta viktimologi yang diamati dalam serangan yang dikaitkan dengan pelaku ancaman.

Para peneliti mencatat bahwa meskipun UAT-9244 memiliki profil target yang sama dengan Salt Typhoon, mereka tidak dapat membangun hubungan yang kuat antara kedua kelompok aktivitas tersebut.

Malware baru yang menargetkan jaringan telekomunikasi

Para peneliti menemukan bahwa kampanye tersebut menggunakan tiga jenis malware yang sebelumnya tidak terdokumentasikan: TernDoor, sebuah backdoor Windows; PeerTime, pintu belakang Linux yang menggunakan BitTorrent; dan BruteEntry, pemindai brute force yang membangun infrastruktur proxy (ORB).

TernDoor disebarkan melalui side-loading DLL, menggunakan executable yang sah wsprint.exe untuk memuat kode berbahaya dari BugSplatRc64.dll, yang mendekripsi dan mengeksekusi muatan terakhir di memori (disuntikkan ke msiexec.exe).

Malware tersebut berisi driver Windows tertanam, WSPrint.sys, yang digunakan untuk menghentikan, menangguhkan, dan melanjutkan proses.

Kegigihan dicapai melalui tugas terjadwal dan modifikasi Registri Windows, yang juga digunakan untuk menyembunyikan tugas terjadwal.

Selain itu, TernDoor dapat menjalankan perintah melalui shell jarak jauh, menjalankan proses sewenang-wenang, membaca/menulis file, mengumpulkan informasi sistem, dan menghapus instalasi sendiri.

PeerTime adalah pintu belakang ELF Linux yang menargetkan berbagai arsitektur (ARM, AARCH, PPC, MIPS), menunjukkan bahwa itu dirancang untuk menyusupi berbagai sistem tertanam dan perangkat jaringan yang digunakan dalam lingkungan telekomunikasi.

Sumber: Cisco Talos

Cisco Talos mendokumentasikan dua versi untuk PeerTime. Satu varian ditulis dalam C/C++ dan varian lainnya didasarkan pada Rust. Para peneliti juga memperhatikan string debug Tiongkok Sederhana dalam biner instrumentor, yang merupakan indikator asal usulnya.

Payloadnya didekripsi dan dimuat ke dalam memori, dan prosesnya diubah namanya agar tampak sah.

PeerTime, pintu belakang peer-to-peer (P2P) berbasis ELF, menggunakan protokol BitTorrent untuk komunikasi perintah-dan-kontrol (C2), mengunduh dan mengeksekusi payload dari rekan-rekan, dan menggunakan BusyBox untuk menulis file di host.

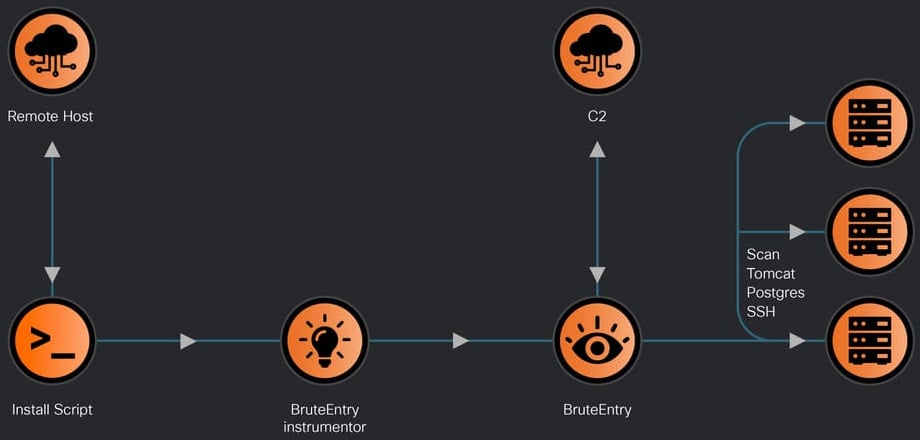

Terakhir, ada BruteEntry, yang terdiri dari biner instrumentor berbasis Go dan komponen brute-forcing. Perannya adalah mengubah perangkat yang disusupi menjadi node pemindaian, yang dikenal sebagai Operational Relay Boxes (ORBs).

Sumber: Cisco Talos

Penyerang menggunakan mesin yang menjalankan BruteEntry untuk memindai target baru dan memaksa akses ke SSH, Postgres, dan Tomcat. Hasil upaya login dikirim kembali ke C2 dengan status tugas dan catatan.

Di sebuah laporan teknis Saat ini, para peneliti Cisco Talos memberikan rincian tentang kemampuan ketiga malware tersebut, bagaimana mereka diterapkan, dan mencapai persistensi.

Peneliti Cisco Talos telah membuat daftar indikator kompromi (IoC) yang terkait dengan aktivitas UAT-9244 yang diamati, yang dapat digunakan oleh para pembela HAM untuk mendeteksi dan memblokir serangan ini sejak dini.

Laporan Merah 2026: Mengapa Enkripsi Ransomware Turun 38%

Malware semakin pintar. Laporan Merah 2026 mengungkapkan bagaimana ancaman baru menggunakan matematika untuk mendeteksi kotak pasir dan bersembunyi di depan mata.

Unduh analisis kami terhadap 1,1 juta sampel berbahaya untuk mengungkap 10 teknik teratas dan lihat apakah tumpukan keamanan Anda tidak diketahui.