Kerentanan zero-day Telegram untuk Android yang dijuluki ‘EvilVideo’ memungkinkan penyerang mengirim muatan APK Android berbahaya yang disamarkan sebagai berkas video.

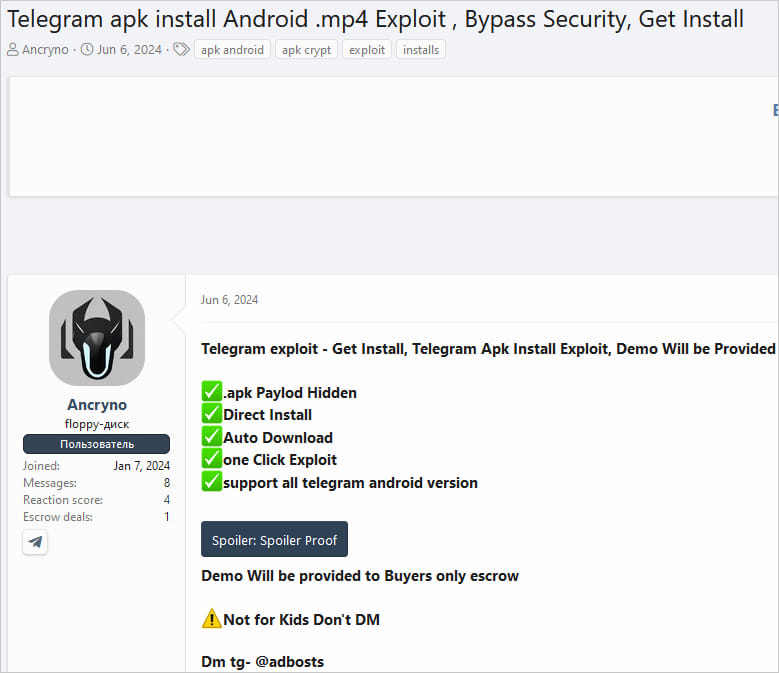

Seorang pelaku ancaman bernama ‘Ancryno’ pertama kali mulai menjual eksploitasi zero-day Telegram pada tanggal 6 Juni 2024, dalam sebuah posting di forum peretasan XSS berbahasa Rusia, yang menyatakan kelemahan tersebut ada di Telegram v10.14.4 dan yang lebih lama.

Peneliti ESET menemukan kelemahan tersebut setelah demonstrasi PoC dibagikan di saluran Telegram publik, yang memungkinkan mereka memperoleh muatan berbahaya.

Sumber: ESET

ESET mengonfirmasi bahwa eksploitasi tersebut berfungsi di Telegram v10.14.4 dan yang lebih lama dan menamakannya ‘EvilVideo.’ Peneliti ESET Lukas Stefanko secara bertanggung jawab mengungkapkan kelemahan tersebut kepada Telegram pada tanggal 26 Juni dan sekali lagi pada tanggal 4 Juli 2024.

Telegram menanggapi pada tanggal 4 Juli, menyatakan bahwa mereka sedang menyelidiki laporan tersebut dan kemudian menambal kerentanan pada versi 10.14.5, yang dirilis pada tanggal 11 Juli 2024.

Ini berarti pelaku ancaman memiliki setidaknya lima minggu untuk mengeksploitasi zero-day sebelum ditambal.

Meskipun tidak jelas apakah kelemahan tersebut secara aktif dieksploitasi dalam serangan, ESET berbagi server perintah dan kontrol (C2) yang digunakan oleh muatan di ‘infinityhackscharan.ddns[.]bersih.’

BleepingComputer menemukan dua file APK berbahaya menggunakan C2 itu di VirusTotal[[1Bahasa Indonesia: 2]yang berpura-pura menjadi Avast Antivirus atau ‘xHamster Premium Mod.’

Eksploitasi zero-day Telegram

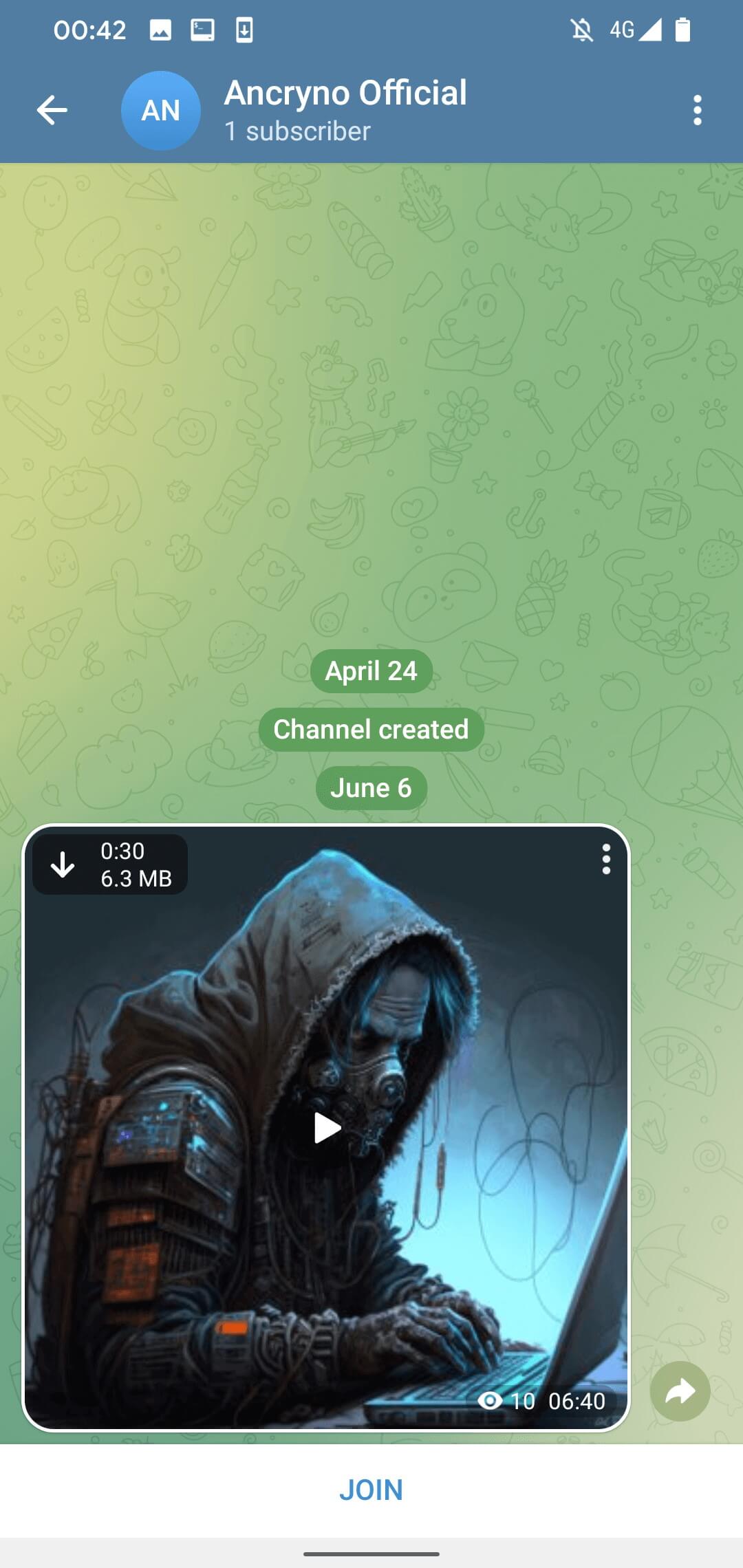

Kerentanan zero-day EvilVideo hanya berfungsi pada Telegram untuk Android dan memungkinkan penyerang untuk membuat berkas APK khusus yang, ketika dikirim ke pengguna lain di Telegram, akan muncul sebagai video tertanam.

ESET meyakini bahwa eksploitasi tersebut menggunakan API Telegram untuk secara terprogram membuat pesan yang seolah-olah menampilkan video berdurasi 30 detik.

Sumber: ESET

Pada pengaturan default, aplikasi Telegram di Android secara otomatis mengunduh berkas media, sehingga peserta saluran menerima muatan di perangkat mereka setelah mereka membuka percakapan.

Bagi pengguna yang menonaktifkan unduhan otomatis, satu ketukan pada pratinjau video sudah cukup untuk memulai pengunduhan berkas.

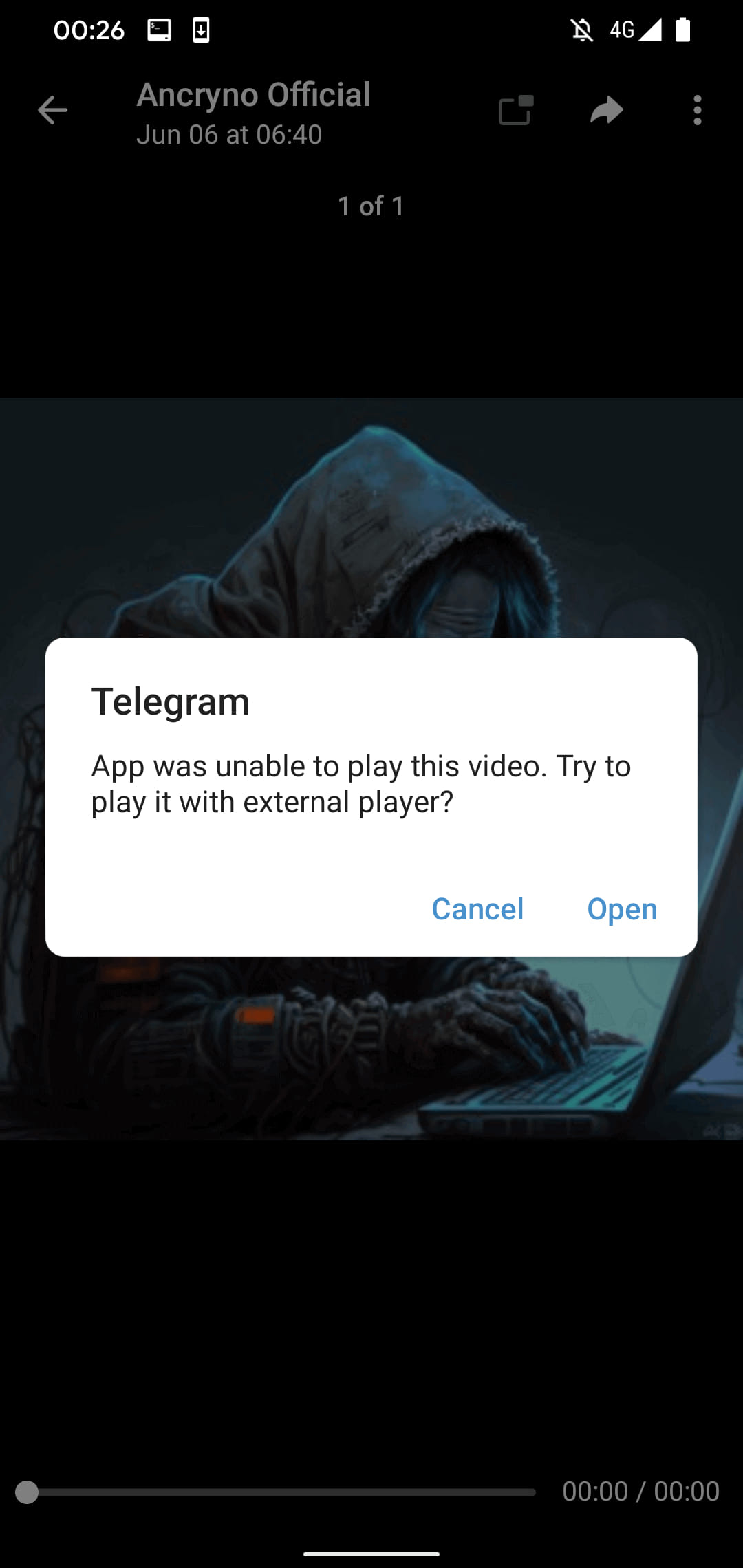

Saat pengguna mencoba memutar video palsu, Telegram menyarankan untuk menggunakan pemutar eksternal, yang dapat menyebabkan penerima mengetuk tombol “Buka” dan menjalankan muatan.

Sumber: ESET

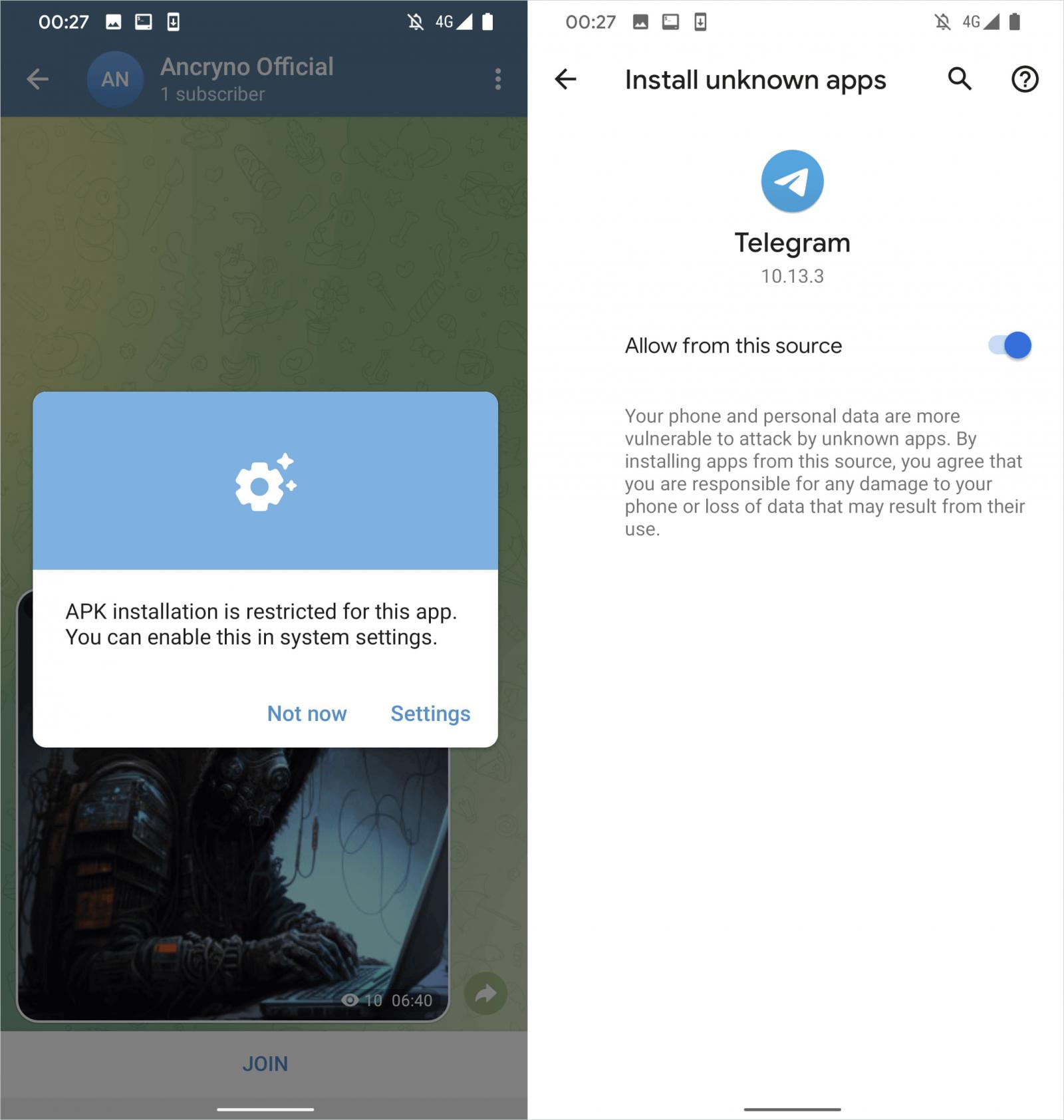

Berikutnya, diperlukan langkah tambahan: korban harus mengaktifkan penginstalan aplikasi tak dikenal dari pengaturan perangkat, yang memungkinkan file APK berbahaya terinstal di perangkat.

Sumber: ESET

Meskipun pelaku ancaman mengklaim eksploitasi tersebut dilakukan “satu klik,” fakta bahwa eksploitasi tersebut memerlukan beberapa klik, langkah, dan pengaturan khusus agar muatan berbahaya dapat dieksekusi pada perangkat korban secara signifikan mengurangi risiko keberhasilan serangan.

ESET menguji eksploitasi tersebut pada klien web Telegram dan Telegram Desktop dan menemukan bahwa eksploitasi tersebut tidak berfungsi di sana karena muatannya diperlakukan sebagai berkas video MP4.

Perbaikan Telegram dalam versi 10.14.5 sekarang menampilkan berkas APK dengan benar dalam pratinjau, sehingga penerima tidak lagi tertipu oleh apa yang akan muncul sebagai berkas video.

Jika Anda baru-baru ini menerima berkas video yang meminta aplikasi eksternal untuk diputar melalui Telegram, lakukan pemindaian sistem berkas menggunakan rangkaian keamanan seluler untuk menemukan dan menghapus muatan dari perangkat Anda.

Biasanya, file video Telegram disimpan di ‘/storage/emulated/0/Telegram/Telegram Video/’ (penyimpanan internal) atau di ‘/storage/ ESET membagikan video yang menunjukkan eksploitasi zero-day Telegram, yang dapat ditonton di bawah ini.