Infostealer suka Pencuri MacOS Atom (AMOS) mewakili lebih dari sekedar malware yang berdiri sendiri. Hal-hal tersebut merupakan komponen dasar dari ekonomi kejahatan dunia maya yang matang yang dibangun berdasarkan pengambilan, perdagangan, dan pengoperasian identitas digital yang dicuri.

Alih-alih bertindak sebagai tujuan akhir, pencuri modern berfungsi sebagai mesin pengumpulan data berskala besar yang memberi makan pasar bawah tanah, tempat kredensial, sesi, dan data keuangan yang dicuri dibeli dan dijual untuk memicu pengambilalihan akun, penipuan, dan intrusi lanjutan.

Apa yang membuat kampanye ini efektif adalah pendekatan rekayasa sosial yang sangat oportunistik: penyerang terus beradaptasi dengan tren teknologi, menyalahgunakan platform tepercaya, perangkat lunak populer, mesin pencari, dan bahkan ekosistem AI yang sedang berkembang untuk mengelabui pengguna agar mengeksekusi malware sendiri.

Kombinasi monetisasi data yang terindustrialisasi dan rekayasa sosial adaptif telah menjadikan pencuri informasi sebagai salah satu titik masuk yang paling andal dan terukur dalam lanskap kejahatan dunia maya saat ini.

Di yang baru Laporan Paparan Identitas Infostealer Perusahaan 2026Peneliti Flare menyoroti meningkatnya dominasi pencuri informasi dalam ekonomi kejahatan dunia maya dan semakin meluasnya dampak paparan identitas terhadap organisasi.

Dalam artikel ini, kami mengkaji infostealer AMOS sebagai studi kasus, mengeksplorasi evolusi, model operasional, dan aktivitas dunia nyata selama tahun-tahun aktifnya.

Bagaimana Cara Kerja Infostealer?

Pencuri informasi beroperasi sebagai salah satu faktor paling penting dalam rantai pembunuhan kejahatan dunia maya modern karena mereka mengubah satu infeksi menjadi kompromi kredensial, sesi, dan identitas berskala besar.

Secara umum, setelah dieksekusi pada mesin korban, seorang infostealer dengan cepat menghitung browser, penyimpanan kredensial sistem, dompet kripto, aplikasi perpesanan, dan file lokal, mengekstraksi data autentikasi, cookie sesi, dan dokumen sensitif sebelum mengekstraksinya ke infrastruktur yang dikendalikan penyerang.

ClawHavoc – Kampanye Terbaru

Penelitian terbaru yang dilakukan oleh Koi Security mengingatkan kita bahwa teknik penyebaran infostealer AMOS dirancang dengan cerdik untuk menemukan kelemahan dan mengeksploitasi setiap segmen pengguna teknologi untuk mencuri kredensial mereka.

Penelitian tersebut menggambarkan ClawHavoc sebagai kampanye rantai pasokan berskala besar yang menargetkan ekosistem OpenClaw dan ClawHub (asisten AI pribadi yang sangat populer) dengan meracuni pasar keterampilan itu sendiri.

Meskipun detail spesifiknya mengesankan, yang lebih penting adalah taktik yang mendasarinya. Distributor AMOS memanfaatkan popularitas OpenClaw sebagai perangkat lunak yang mendukung AI.

Saat pengguna terburu-buru menginstalnya demi keuntungan pribadi atau organisasi, penyerang melihat peluang untuk menggabungkan malware AMOS di dalamnya untuk mencuri PII, kredensial, dan data sensitif yang berharga.

Model pengiriman: penyerang mengunggah keterampilan (add-on OpenClaw) yang tampak sah: alat kripto, utilitas produktivitas, bantuan YouTube, integrasi keuangan atau Google Workspace, dll.

Setelah terinstal, malware tersebut dapat mencuri kredensial, data dompet kripto, sesi browser, kunci SSH, dan data sensitif lainnya, sehingga menyoroti bagaimana ekosistem ekstensi agen AI dapat menjadi saluran distribusi yang berdampak besar ketika pemeriksaan pasar lemah.

Ini adalah kampanye terbaru, mari kita ingat bagaimana semuanya dimulai…

Pantau Log Pencuri Sebelum Penyerang Menyerang

Flare melacak lebih dari 1 juta log pencuri baru setiap minggunya dari pasar web gelap dan saluran Telegram.

Deteksi kredensial yang disusupi, cookie sesi aktif, dan akses perusahaan sebelum pelaku ancaman menggunakan mereka dalam serangan pengambilalihan akun.

AMOS si Malware – Penampakan Pertama AMOS

AMOS pertama kali muncul sekitar Mei 2023 di channel Telegram.

Menyatakan kemampuannya, yang meliputi mengekspor kata sandi dari gantungan kunci Mac, pengambil file, info sistem, dan eksfiltrasi kata sandi macOS, pencurian sesi browser, pencurian data dompet kripto dengan berbagai kemampuan manajemen infostealer (panel web, pengujian, log Telegram, dll).

Saat itu, biayanya adalah $1000 per bulan, dibayar melalui USDT(TRC20), ETH, atau BTC.

Sejak saat itu, pencuri informasi AMOS telah menjadi bagian dari ekosistem bawah tanah, pelaku ancaman bersedia membeli log pencuri yang diambil dari pencuri informasi (seperti AMOS) untuk menggunakannya sebagai akses awal ke bisnis jahat mereka.

Misalnya, di bawah ini Anda dapat melihat bahwa pelaku ancaman berbahasa Rusia yang menangani pencurian dompet Kripto sedang mencari log AMOS yang relevan.

Lihat di Suar – mendaftar uji coba gratis untuk mengakses

Kami menyukai cara kerjanya

Secara tradisional, AMOS disebarluaskan seperti pencuri informasi terkenal dan populer, seperti tautan phishing, email phishing, penginstal trojan, dan umpan klik, namun dalam beberapa tahun terakhir kami juga melihat beberapa kampanye yang lebih mencolok.

Menargetkan Pengguna LastPass

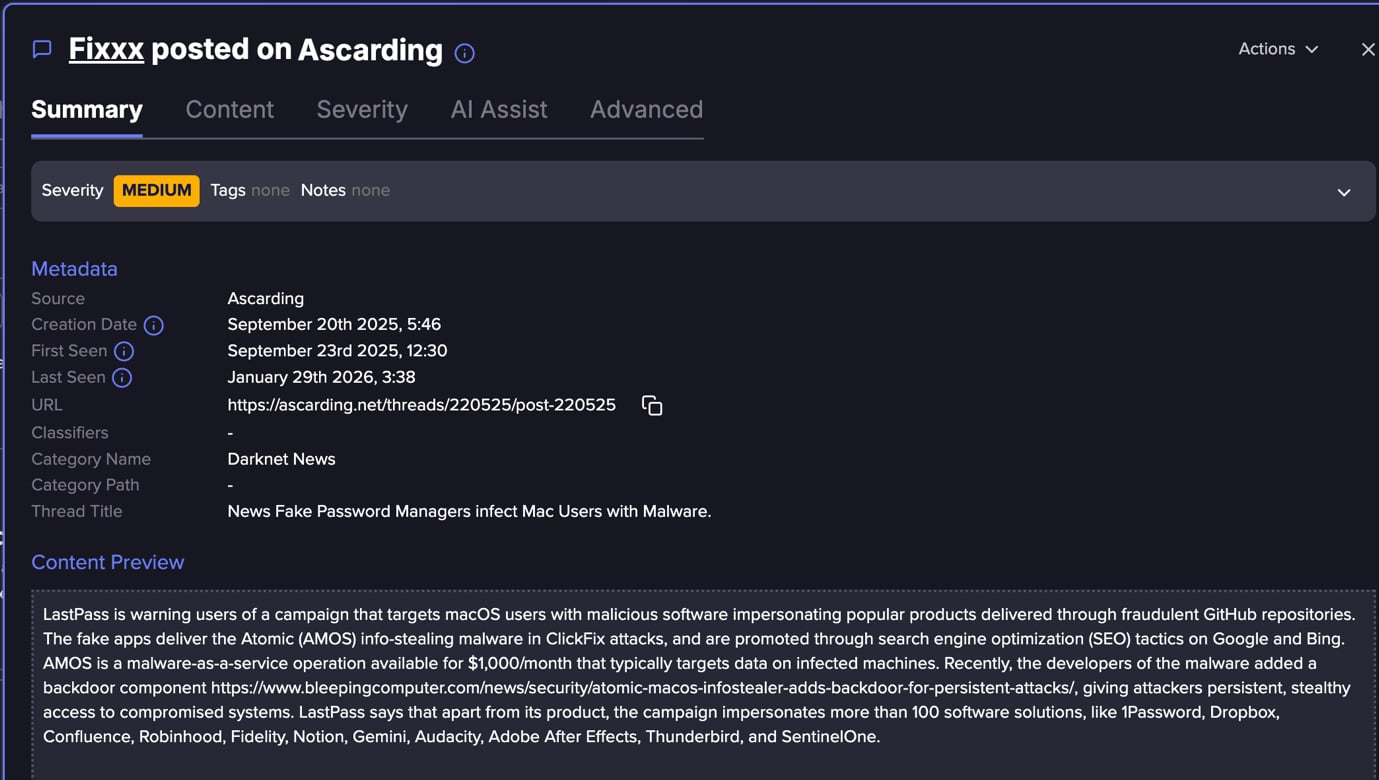

Di forum bawah tanah, kami melihat postingan tentang LastPass yang memperingatkan tentang kampanye AMOS yang sedang berlangsung.

Kampanye ini menargetkan pengguna macOS melalui aplikasi palsu yang didistribusikan melalui repositori GitHub palsu, tempat penyerang menyamar sebagai lebih dari 100 merek perangkat lunak terkenal untuk meningkatkan legitimasi.

Operasi ini mengandalkan keracunan SEO di Google dan Bing untuk mendorong repositori berbahaya ini ke dalam hasil pencarian, yang pada akhirnya mengarahkan korban ke halaman bergaya ClickFix yang secara sosial merekayasa mereka untuk menempelkan perintah Terminal, yang mengunduh dan mengeksekusi muatan AMOS.

Kampanye ini sangat tangguh karena penyerang terus-menerus membuat repositori GitHub baru menggunakan pembuatan akun otomatis, menyoroti bagaimana platform pengembang dan mesin pencari tepercaya semakin disalahgunakan sebagai infrastruktur distribusi malware yang dapat diskalakan.

Saluran Diseminasi Berbasis AI

ClawHavoc bukanlah kampanye AI pertama AMOS. Pada bulan Desember 2025, Pemburu dilaporkan bahwa AMOS menargetkan pengguna ChatGPT. Pelaku ancaman menggunakan fitur obrolan bersama ChatGPT untuk menghosting “panduan instalasi” berbahaya langsung di domain tepercaya (chatgpt.com), sehingga daya tariknya jauh lebih meyakinkan.

Korban diarahkan ke sana terutama melalui iklan pencarian berbayar (keracunan/malvertising SEO) yang mempromosikan “browser ChatGPT Atlas untuk macOS” palsu, kemudian diinstruksikan untuk menjalankan perintah terminal satu baris, yang secara efektif mengubah pengguna menjadi mekanisme eksekusi.

Contoh ini sekali lagi menunjukkan bahwa pelaku ancaman memanfaatkan konten AI sebagai bagian dari distribusi malware mereka.

Saluran Penyebaran Tradisional

Kampanye pencuri informasi macOS modern sangat bergantung pada distribusi berbasis rekayasa sosial dibandingkan eksploitasi teknis. Ancaman yang biasa diciptakan oleh pelaku penginstal palsu untuk perangkat lunak populer seperti Tor Browser, Photoshop, atau Microsoft Office, mengemas malware di dalam gambar disk DMG yang tampak realistis.

Secara paralel, mereka menggunakan maliklan melalui platform seperti Google Ads untuk mengarahkan korban ke situs unduhan palsu yang sangat mirip dengan vendor sah.

Misalnya, pengguna yang mencari perangkat lunak sah mungkin dialihkan ke domain serupa yang menghosting penginstal berbahaya yang secara diam-diam menyebarkan pencuri seperti AMOS.

Taktik lain yang berkembang adalah penggunaan teknik eksekusi berbasis instruksi (sering disebut ClickFix), di mana korban dipandu untuk menjalankan sendiri perintah di Terminal macOS.

Alih-alih mengeksploitasi kerentanan sistem, penyerang mengandalkan instruksi instalasi yang meyakinkan, yang pada akhirnya mengeksekusi muatan malware. Misalnya, meminta pengguna menyeret file ke Terminal atau menempelkan perintah.

Secara keseluruhan, metode-metode ini mencerminkan pergeseran ke arah penyalahgunaan kepercayaan pengguna, peniruan identitas merek, dan saluran distribusi yang sah untuk mengabaikan kontrol keamanan tradisional dan meningkatkan tingkat keberhasilan infeksi.

Model Ekonomi Bawah Tanah

Ekosistem AMOS beroperasi secara terstruktur Malware-sebagai-Layanan (MaaS) rantai pasokan, di mana pengembang (sering dilacak di forum bawah tanah sebagai penjual atau afiliasi AMOS) menyediakan platform pencuri, pembaruan, komponen infrastruktur, dan terkadang panel manajemen dengan biaya berlangganan yang secara historis diiklankan sekitar ~$1.000 per bulan, biasanya dibayar dalam mata uang kripto.

Pelaku ancaman hilir membeli akses ke perangkat pencuri, menyesuaikan umpan atau saluran distribusi (iklan jahat, penginstal palsu, phishing, keracunan SEO, penyalahgunaan rantai pasokan, atau kampanye rekayasa sosial), dan fokus pada memaksimalkan volume infeksi.

Output utama adalah daftar kredensial, PII, dan log sesi yang dicuri. Ini menjadi komoditas yang dapat diperdagangkan pasar bawah tanah.

Ini log pencuri dibeli oleh aktor sekunder seperti pialang akses, spesialis pengambilalihan akun, dan operator pembayaran kripto, yang menggunakannya untuk operasi lanjutan, termasuk penyusupan akun SaaS, penipuan keuangan, akses awal ransomware, atau pencurian mata uang kripto.

Model monetisasi multi-tahap ini mengubah infeksi AMOS menjadi saluran pendapatan yang berulang, di mana setiap pelaku dalam rantai tersebut berspesialisasi dalam pengembangan, distribusi, atau monetisasi, yang mencerminkan industrialisasi yang lebih luas dari ekonomi pencuri informasi modern.

Tidak seperti malware tradisional yang berfokus pada persistensi, penghindaran pertahanan, pergerakan lateral, atau penghancuran, pencuri info memprioritaskan kecepatan, jangkauan data, dan kerahasiaan, sehingga penyerang dapat dengan cepat mengubah data yang dicuri menjadi akses yang dapat digunakan.

“Log pencuri” yang dihasilkan kemudian dijual atau diperdagangkan di pasar bawah tanah, tempat pelaku ancaman lain menggunakannya untuk pengambilalihan akun, perpindahan lateral, penipuan, atau serangan lanjutan, yang secara de facto menjadikan pencuri informasi sebagai lapisan pasokan data dasar bagi ekonomi kejahatan dunia maya yang lebih luas.

Lapisan distributor adalah tempat kita biasanya melihat sisi “inovatif” atau “kreatif”. kampanye – dan itulah yang biasanya menjadi berita utama. Ini adalah lapisan di balik narasi seperti “AMOS sekarang menargetkan aplikasi AI” atau “kampanye AMOS menargetkan pengguna LastPass.”

Pada kenyataannya, pengembang malware inti sering kali tetap konsisten, kadang-kadang menambahkan fitur baru atau meningkatkan pengemasan dan penghindaran, namun kemampuan yang mendasarinya berubah secara bertahap.

Konsumen kayu hilir juga cenderung beroperasi dengan teknik monetisasi yang sudah mapan dan dapat diulang.

Namun, distributorlah yang mendorong evolusi kampanye yang sebenarnya: mereka memutuskan siapa yang akan dijadikan sasaran, menentukan ruang lingkup kampanye, memilih saluran distribusi, dan terus menyempurnakan teknik rekayasa psikologis dan sosial yang digunakan untuk memanipulasi korban sebagai bagian dari pedoman operasional mereka.

Pelajari lebih lanjut dengan mendaftar uji coba gratis kami.

Disponsori dan ditulis oleh Suar.